2017年からクラウドサービスを利用するお客様の問い合わせに応じ「情報セキュリティ」のQ&Aをするようになりました。

そのきっかけで、250社以上の企業と情報セキュリティに関わるコミニュケーションをしました。

情報セキュリティに対する要求事項は会社によって千差万別です。仕事を通じ、情報セキュリティ対策の正解は存在しないことが分かりました。

結局のところ、企業が情報をどのレベルまで管理するかは、情報セキュリティのリスクと、情報活用のメリットを天秤にかけてます。会社として納得できるバランスを見つけることが大切です。

情報セキュリティ対策は原理原則があります。ただ、そこに囚われすぎるのは現実的ではありません。

多くの会社と情報セキュリティのやり取りができたのは、経験として良かったことです。

残念なのは「中小企業」からの問い合わせがほとんど存在しないことです。

クラウドサービスは、初期コストがかからないので、大企業・中小企業問わず、関心を集めます。

しかし、世の中に虫の数ほどあるクラウドサービスのなかで、どのサービスを選択するかを判断する際、「情報セキュリティ対策」を判断材料のひとつにするのは、国内の大企業や外資系企業がほとんどです。

日本の会社の大部分を占める「中小企業」は、情報セキュリティ対策に対する関心がありません。

クラウドサービスを価格ファーストで選ぶと、結局のところ、情報の安全が確保されないサービスを選択することになりそうです。

情報セキュリティ対策の重要性は、「食」に於ける安全の確保と同じです。

「食の安全」を確保するためには、まずは信頼できる原材料の仕入れ先から、安全の確認された原材料を調達する必要があります。そのためには、仕入先から安く原材料を買いたたたいては駄目です。仕入先で働く人にも、適正な賃金の支払いや、労働環境を整備することが大切です。

公正な取引をすることを「フェアトレード」といいますが、SDGs目標8「働きがいも経済成長も」を実現するうえで、重要な施策です。

製造工程においても、厳密な衛生管理が欠かせません。工場内の温度や湿度を適切に保ち、製造ラインの清掃と消毒を定期的に行い、製造作業に関わる従業員の衛生管理を徹底することが必要です。

また、異物混入を防ぐために、金属探知機やX線検査装置などの機器を導入し、製品の物理的な安全性も確保する必要があります。出荷前にも徹底した検査により、基準値を超える有害物質が含まれていないかを確認する必要があります。

さらに製品には、賞味期限・消費期限を明記し、消費者が使用するうえでの事故を回避するための適切な指示をパッケージに表記することも必要です。

また、昨今ではトレーサビリティの確保も重要です。原材料から、最終製品が消費者に供給されるまで、どのようなプロセスを経たかを追跡できるシステムを構築することが求められます。

トレーサビリティを確保することで、問題が発生した際に迅速に原因を特定することが可能になります。SDGsの目標12「つくる責任つかう責任」は、トレーサビリティとの関わりが深い目標です。

さらに、製品の安全の信頼を客観的に証明するには、第三者機関による認証や監査を受けることも重要です。

このように食の安全を確保するには、原材料の調達、製品の製造、出荷前の検査、店頭への出荷の各段階で多角的な対策を講じる必要があります。

そして、それは当然ながら、「食」のコストに反映されます。

「食」と同じく、しっかりした情報セキュリティ対策をしているクラウドサービスは、利用料もそれだけ高くなります。

中小企業が情報セキュリティ対策を軽くみるもうひとつの要因として、自分の会社がサイバー攻撃のターゲットになる可能性は低いと考えていることもあるでしょう。

ただ、この認識は誤ってます。

中小企業は大企業の下請けとして事業を行っている場合がほとんどです。実は大企業の保有する「機密情報」を持っています。

中小企業は、大企業に比べてセキュリティ対策が脆弱であることが多いので、攻撃者にとって格好のターゲットになります。

それが「サプライチェーン攻撃」というサイバー攻撃です。

これは、企業間の取引(サプライチェーン)の関係性を悪用した攻撃全般を指します。セキュリティ対策が強固な企業を直接攻撃するのではなく、その企業が構成するサプライチェーンのセキュリティが脆弱な会社を標的とする手口です。その会社が攻撃することで、攻撃者が本来のターゲットとしたい企業の機密情報を盗み、本家への攻撃の足掛かりとします。

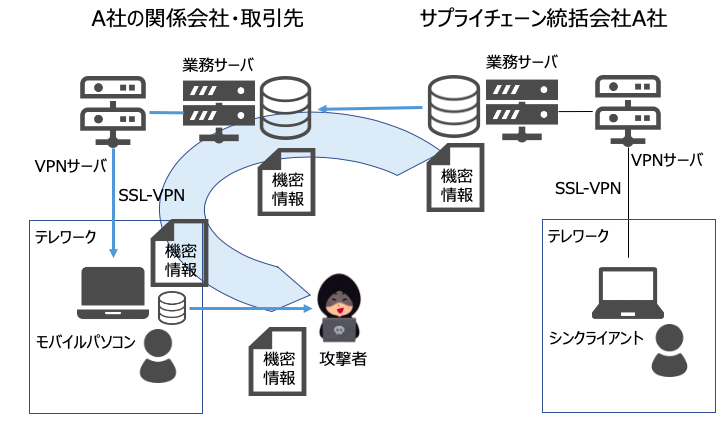

下図は、テレワークをしている大企業と中小企業(取引先)を例としたサプライチェーン攻撃のモデルです。

セキュリティ対策が強固なA社(大企業)は、テレワークをする従業員にシンクライアントを配布してます。シンクライアントなので、会社の機密情報はローカルに保持できません。一方、A社の取引先(中小企業)は、A社に比べるとセキュリティ対策が甘く、テレワークをする社員は 自宅PC から VPN で社内ネットワークにつなぐ施策をしています。PCなので、機密情報をローカルに保存することができます。このとき、攻撃者は 自宅PC を狙ってA社の機密情報を盗もうとしてます。

攻撃者は、セキュリティが堅牢な大企業を直接狙うより、下請けにある企業を攻撃して、そこから大企業を陥れようと考えてます。

情報セキュリティ対策にコストがかかるのは事実です。

ただ、自分の会社にどれだけ「情報セキュリティリスク」が潜んでいるかについては、関心を持っておく必要があると思います。