はじめに

予約して買って読みました。

Xでとりとめなくポストしたものをまとめた記事です。Xの方にはここに書いていないことも書いているで興味のある方はこちらをどうぞ。

扁桃炎で寝込み中だけど昨日から寝っぱなしでこれ以上眠れなさそうなので、「セキュリティエンジニアの知識地図」を読んだ感想として自分のキャリアを振り返ってみる。ここに書いてあとでブログにまとめたい。

— トリコロールな猫 (@nekotricolor) February 28, 2025

2000年に民間のセキュリティ企業に就職。入社直前に科学技術庁(現在の文科省)のサイトが

本の感想

まずは本の感想を章ごとに。

第1章 セキュリティエンジニアという仕事

「セキュリティエンジニアとは」とか「代表的なサイバー攻撃」などが書かれています。これからセキュリティエンジニアをやる人、興味がある人向けですね。私は現役ですが、読んだ第一印象としては、こんなにあるんだーたいへーんでした。まあ本文にも書かれていますが全部やる必要はないです。個人的には表1.1の「セキュリティエンジニアの歴史」が良かったです。ほんと、この25年で変わりましたよね。何でも屋から専門家へ。

第2章 セキュリティエンジニアの職種

脆弱性診断士とかスレットハンターとか、セキュリティエンジニアと一言でいってもいろいろあり、そういった職種が一通り書かれています。「どこで働けるのか」「初心者にお勧めの仕事」が書かれているのもいいですね。セキュリティエンジニアに興味がある人だけでなく、すでに働き始めて数年、みたいな人にも良さそう。

第3章 サイバーセキュリティの基礎知識

基本用語のほか、暗号と認可/認証のことが書かれています。なぜこの2つだけなんだろう?と思いましたがもっと具体的な話は第4章に書かれているということみたいですね。この章は、これからセキュリティエンジニアとして働くことが決まっている人向けかな。

私も一年前の今頃、これから新卒でセキュリティエンジニアとして働く人向けにエントリを書いたので、該当する方はぜひご一読ください。

第4章 組織を守るためのセキュリティ技術

必要な知識をギュッと濃縮した感じの章です。これだけでは足りませんが、全体をざっくり知るには良いと思います。こういうの書くの大変ですよね。一つ一つを完全に理解する必要はないしできないし、私だってしてませんが、とりあえずその単語がどの分野なのかを知っておくのは、今や広範囲になりすぎたセキュリティをやっていく上で重要だと私は思います。その時に必要なものを深掘りすれば良い。

第5章 必要なスキルとスキルセット

こんなに身につけなきゃいけないんだーたいへーんと、第1章と同じ印象を受けましたが、特にソフトスキルについては仕事しながら身につけていくんじゃないですかね。ツールもそうだな。前半のネットワークやCSの知識は無いと全てがフンワリとするので必須と思いますが、仕事をしているとなかなかじっくりとは取り組めない気がするので、早い段階でどこかで時間を作ってやるのがいいと思います。

第6章 セキュリティエンジニアのキャリアパス

職種ごとのキャリアパスは第2章に書いてあって、こっちは資格取得の話やマネジメント職に行くのかみたいな大枠の話でした。私、恥ずかしながら資格って一個も持ってないんですよね。セキスペは持っていたんですが、支援士に登録可能な期間中に無職だったので登録しませんでした。今はもう仕事と家庭を回す以上のことはできないので、このまま資格0でキャリアを終えそう。あ、今や存在しませんがSCSAは持ってます!

第7章 近年のトレンドと将来のセキュリティ

クラウドやAIの話でした。「セキュリティエンジニアとして成功するために」という節がいいですね。業界での認知とかコミュニティへの参加とか。これはある程度セキュリティエンジニアとしてやってきた人向けですかね。

私のキャリア

ここから自分のキャリアを振り返ってみようと思います。やってきた職種順に書いていきます。

セキュリティシステムエンジニア

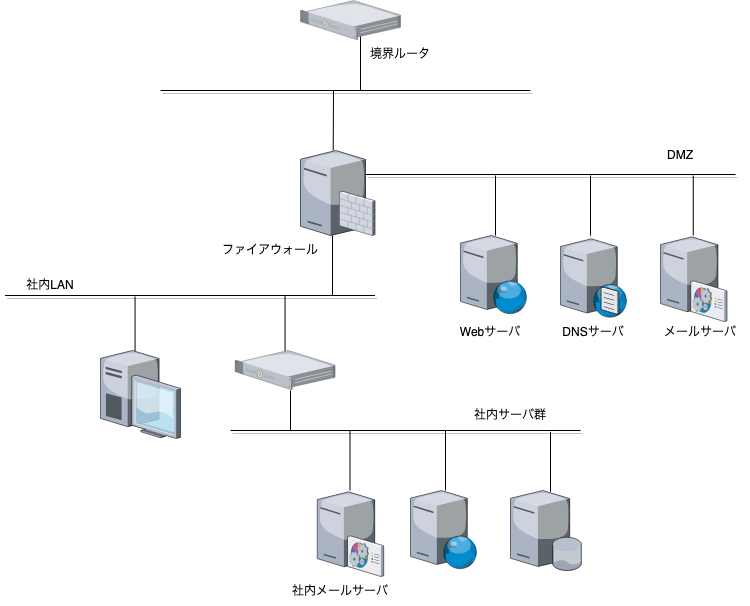

2000年に新卒でセキュリティ専門の部署がある民間企業に就職し、最初にやった仕事はサーバー構築と要塞化でした。DNSのBIND、メールのSendmailやqmail、WebのApacheとIIS、FWのFireWall-1などなど。ルータはあんまりなかったな。

DNSとメールはインターネットの根幹をなすサーバーなので、この二つを山ほど構築できたのは非常に良かったです。FWもネットワークの仕組みを知るのに良かった。というかこれがなければ未だにOSIの七階層とかぼんやりとしか理解していなかったかもしれない。この辺勉強した方がいいよって話は前に書きました。今はクラウドで簡単にできますが、やっぱり一度は触っておいた方がいいと思います。

要塞化のためにとにかく最小構成にする、余計なものを入れない、という時代だったため、bashすら入れずviとターミナル切り替えを駆使しながら構築していて、それもLinuxの操作を勉強できてよかった。Solarisに普通のキーボードをシリアル接続して、breakをどうやって送ればいいか分からずサポートに電話したのは良い思い出。

脆弱性研究者/エクスプロイト研究者

次にやっていたのは未知の脆弱性探しとシェルコード書き。私が名実共にSolarisの女王となった?所以です。SPARCのシェルコードをgdbとviで書いていました。gdbって素のgdbですよ。今考えると正気の沙汰じゃないです。でもまあ当時はスタック領域でもコード実行できたしASLRもなかったので、書きやすくはありました。SPARCはメモリウィンドウとかdelayed slotとか機能が素晴らしくかつわかりやすく、8086より勉強しやすいのも良かったです。

セキュリティコンサルタント

コンサルタントは書籍の各職種のキャリアパスとして書かれている職種です。確かにエンジニアとはちょっと違いますね。

コンサルティングは辛かった思い出しかないです。今ならもっとうまくやるんでしょうけど、技術的に正しいことと客が受け入れられることのギャップが激しすぎて心折れそうでした。まあJavaScriptを無効にするなんて当時だってユーザー企業じゃできませんよね。リスクと対策のバランスみたいなのは20代には難しかったです。

このころ会社がISMSを取得するということで、そこに関われたのも良かったです。資産の洗い出しと分類の大切さと大変さが実感できて。セキュリティ企業ですらあれだけ大変なので、普通の民間企業はもっと大変でしょうね。最近なんか新しくなってたし。

教育

本には職種としてはありませんが、セミナー講師もやってました。学生時代は人に関わる仕事とか絶対無理と思っていましたが、人事の人にほだされて新人研修やってハマって、社外セミナーもやるようになりました。まだVMとかなかったからHDに環境コピーしてでも当日必ずトラブって、でその辺のトラブルシュートの知識も得られたのは良かったです。

教育には完全にハマってしまい、この後青年海外協力隊に参加して中米の工業高校にLinuxを教えに行きます。協力隊に行くために退職するまでで4年ちょいなので、相当駆け足でいろんなことをやっていますね。書籍に「セキュリティエンジニアの歴史」という年表があり、そこにも2000年前後は「幅広い業務を担当」とある。少しずつ専門性は出てきた時期ですがまだまだ何でも屋でした。

協力隊からの帰国後は結構迷走していて、バイトを掛け持ちしたりしていましたが、この後のキャリアを決定づけた仕事があって、それが偶然にもセキュリティエンジニアの知識地図の監修者である上野さんとやったお仕事。人様との仕事なので内容は書かないけど文書の作り方とかすごく勉強させてもらいました。

マルウェアアナリスト

ここからしばらくは公的機関で働いています。直前まで教育とかのちょっと上位レイヤに食い込んでいたんですが、ゴリゴリのエンジニアに一度戻ります。といっても実際の分析からは早々に手を引いて、傾向分析の方に夢中になっていました。とにかくExcelをいじってるだけで幸せなんですよね私は。統計取るの大好き。それを、先述の文書の作り方の知識を駆使して報告書に起こして好評いただいたりして、文書作るの好き&得意かも?と思い始める。

この時いた組織は超ホワイトで、仕事に対する考え方も変わりました。言葉ではっきりと自分の能力を評価してくれたのもここが初めてでした。ただ残念ながら、体壊して辞めしまいました。これも今ならもっとうまくやってたと思うんだけど、変にまじめだから体壊すまでやってしまった。なのでここでいったん私のキャリアは完全に断絶します。

リサーチャー?

ひたすら寝て、少し元気になったら猫のいる公園に行って、もう少し元気になってからつくばに帰って、母校でバイトして、東日本大震災があり、ポリテクに通って、結局セキュリティしかできんということで研究機関に契約職員として入所しました。

ここではとある文書を作ってそれが結構な評判になり、論文も契約職員では珍しくファーストオーサーとして書いりしていました。職種はリサーチャーってことになるんですかね。書籍にある「セキュリティリサーチャー」とはちょっと違いますが。この辺からこれっていえる職種じゃなくなっていく気がする。

論文は学生のころ以来で、しかも学士しか持ってないので人生2本目でした。ここでじっくり書き方を学べたのはすごい良かったです。未だに報告書は論文の章立てを基本に作っていてだいたい外さないので、みんな論文を書くといいと思います。契約職員で週何日働くか自由自在だったので、週4とか3にして外の活動に精を出したりしていました。CTF for Girlsの講師をやったり、本の翻訳をしたり、地域の活動に参加したり。ブログも結構精力的に更新していた時期です。でも結婚して妊娠もしたのでまたここでキャリア断絶。妊娠も出産も産後もほんとおおおおおに大変で3年くらい何もできませんでした。臨月~産後数か月休むだけで仕事に復帰できる人がいるの信じられない。

ライターもどき

多少回復してきたところで、業務委託で、結構な規模のセキュリティ教育の案件があって、その講師の人たちに話を聞いてまとめる、みたいな仕事をやりました。ライターもどきですね。この仕事がとてもよかったのは、昔一緒に仕事をした人たちや会社の後輩に再会できたこと。10年以上ぶりに会って、今でもセキュリティ業界でしっかり活躍していることにすごく刺激を受けました。あとやっぱこの業界好きだわ~って思った。なんだかんだいっても、こんな業界に長くいる人はそれなりに世間をよくしたいみたいな思いを持ってる人が多いんですよ。それがすごいいいなと思った。

あと、フリーランスは無理だなっていうのをこの業務委託で痛いほど実感しました。フリーランスになりたいと思っていたわけではないんだけど、体調とかいろいろ考えると会社勤めはもう無理そうだなと思っていて。でもフリーランスは替えが効かないので、こっちはこっちで全然無理だわと。

どうしようかと思っているうちにコロナ禍が来ました。子供の保育園が閉鎖されたりして仕事どころではなく、ただ翻訳は前述のライター仕事をしているときに誘われたのでやっていました。私は基本的に誘いはよっぽどのことがない限り断らないようにしています。翻訳なら家で隙間時間で何とかできるのでありがたかった。

何でも屋に逆戻り

コロナ禍でフルリモートの仕事が増えているのでは?と思い立って就職活動して、民間のセキュリティ企業に就職しました。今もその会社にいます。ここでの職種は何とも言い難い。難しい仕事や新しいことを引き受けて何とかする人、みたいな立ち位置です。何でも屋に逆戻りですね。書籍で言うところの「スレットハンター」にギリ引っかかるかなーと思いましたが、IoCとかそういうのを見ているわけではないのでなんか違う。やってきた案件としては調査研究が圧倒的に多くて、最近R&Dの部署に異動して現場仕事からは手を引き、インテリジェンスの人になりつつあります。余談ですがDeep Researchみたいなのが出てきて、情報収集とその加工は丸投げできる時代が来そうでワクワクしています。

今後はインテリジェンス案件に顔を出しつつ、社内の環境整備をしてR&Dにつなげていく、みたいなことをするのかなと思ってます。まあでもどうなるか分かんないですけどね。状況が許す限り、人に求められかつ自分ができる仕事をやっていくだけです。

終わりに

職種をまとめると、

セキュリティシステムエンジニア→脆弱性研究者/エクスプロイト開発者→セキュリティコンサルタント→教育→マルウェアアナリスト→リサーチャー?→ライターもどき→何でも屋(インテリジェンスの人)

という感じですね。なんか後ろの方が曖昧過ぎるけど年取ると何でも屋に収束していきますよねみんな。でもなるべくしてなっている感じはありますね。ここに書いたキャリアのすべてが一つも無駄になっていないと自信を持って言えます。人間万事塞翁が馬。

なお、このエントリは職種を軸に書いていますが、もう少し広い人生そのものの話も以下でまとめていますのでご興味のある方はぜひご一読ください。