Honeytrap簡易分析(159日目:1/13)となります。

ここの3連休は特に変わった通信がなく、ブログにも書くようなことはほとんどありませんでした。

◾️Honeytrap簡易分析(159日目:1/13)

※80ポートは収集対象外

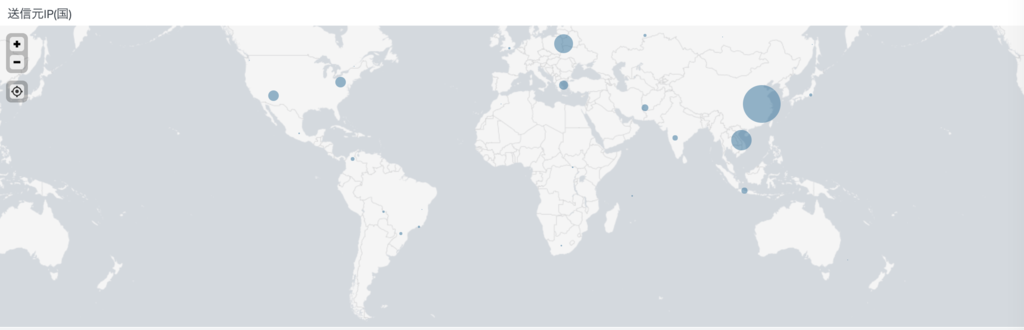

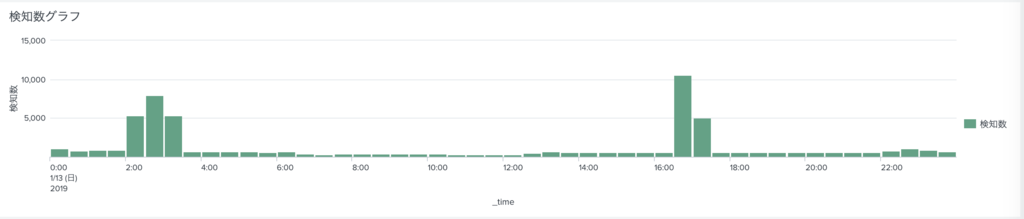

いくつかの時間帯で検知数が増加していますが、これは複数ポートへのRDPの不正アクセスを狙った攻撃を検知しているため、増加しています。攻撃元は複数ではなく、単一の送信元でした。

<宛先ポート別検知数>

| 宛先ポート | 検知数 | サービス | ペイロード例 |

| 445 | 826 | SMB | SMBrS@bPC NETWORK PROGRAM 1.0 |

| 1433 | 144 | Microsoft SQL Server | S.E.R.V.E.R.s.a.O.S.Q.L |

| 52869 | 131 | Realtek SDK | POST /picsdesc.xml |

| 3389 | 84 | RDP | ...+&......Cookie: mstshash=hello.......... |

| 81 | 53 | GoAhead Web Server | GET login.cgi HTTP/1.1 |

| 443 | 43 | HTTPS | ? |

| 32754 | 39 | ? | ? |

| 8080 | 38 | PROXY | GET / HTTP/1.1 |

| 50000 | 35 | ? | ? |

| 8081 | 35 | ? | ? |

特に変わった傾向はありませんでした。

<新規マルウェアダウンロード>

| ポート | マルウェアダウンロード先 | VT |

| 52869 | hxxp://23[.]254[.]215[.]52/xxx.mips | VirusTotal |

ダウンロード先はステータスコード 400であり、マルウェアの種類までは特定出来ませんでした。

以上となります。