Honeytrap簡易分析(147日目:1/2)の簡易分析となります。

Honeytrap簡易分析(147日目:1/2)

※80ポートは集計対象外

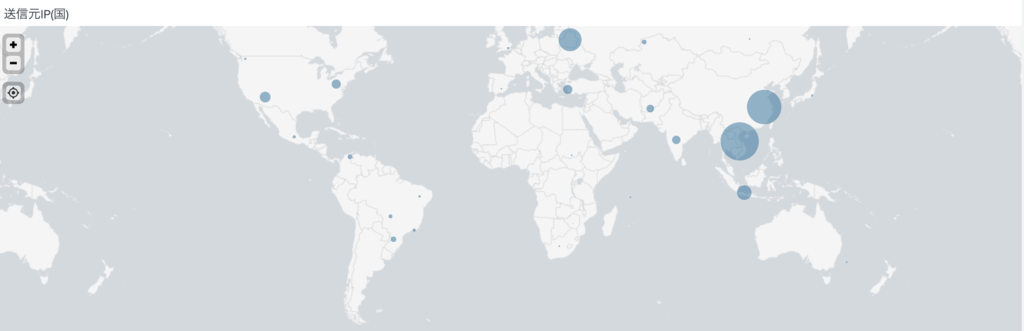

<国別検知数>

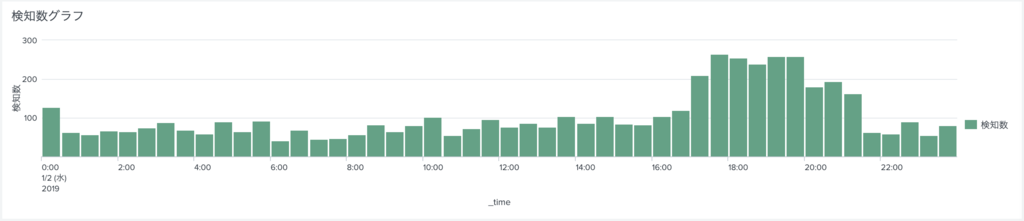

<検知数グラフ>

<宛先別検知数>

| 宛先ポート | 検知数 | サービス | ペイロード例 |

| 445 | 1909 | SMB | SMBrS@bPC NETWORK PROGRAM 1.0 |

| 22 | 675 | SSH | SSH-2.0-libssh2_1.7.0.. |

| 52869 | 220 | D-Link, Realtek SDK | POST /picsdesc.xml |

| 1433 | 169 | Microsoft SQL Server | S.E.R.V.E.R.s.a.O.S.Q.L |

| 81 | 83 | UPnP | GET /login.cgi |

| 10022 | 64 | SSH | SSH-2.0-libssh2_1.7.0.. |

| 5432 | 61 | ? | ? |

| 5555 | 52 | Android Debug Bridge | CNXN............2.......host::. |

| 3389 | 49 | RDP | ...+&......Cookie: mstshash=hello.......... |

| 6666 | 39 | ? | ? |

<新規マルウェアダウンロード>

| ポート | マルウェアダウンロード先 | VT |

| 2375 | hxxps://pastebin[.]com/raw/Uhrde6x5 | VirusTotal |

| 52869 | hxxp://164[.]132[.]119[.]65/mips | VirusTotal |

◾️ポート2375宛の通信

Docker Remote API に対しての不正アクセスの通信であり、検知したペイロードは以下となります。

----ペイロード----

POST /v1.37/containers/create HTTP/1.1

Host: xxx.xxx.xxx.xxx:2375

User-Agent: Docker-Client/18.03.1-ce (linux)

Content-Length: 1535

Content-Type: application/json

~json形式でDocker 作成に関する情報が含まれている~

--------

port 2375 はDockerで利用されるものです。取得しようとしているファイルは MoneroOcean mining のインストールを試みるものでした。通常であれば、対象のディレクトリに対してアクセス制限をしているはずですが、このディレクトリが攻撃対象となっているのはアクセス制限していないサーバが結構な数存在していると推測されます。

もし、Docker Remote API を利用している人がいれば、適切なアクセス制限がされているか確認することを推奨します。

以上となります。