Honeytrapの簡易分析(135日目:12/21)となります。

※80ポートは収集対象外

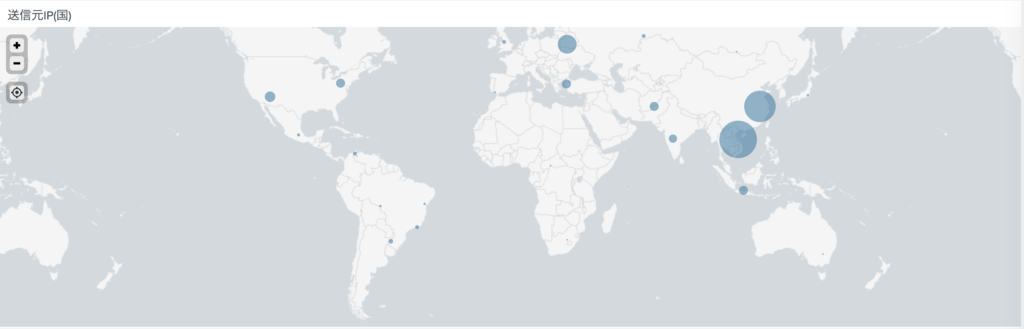

<送信元IP(国)>

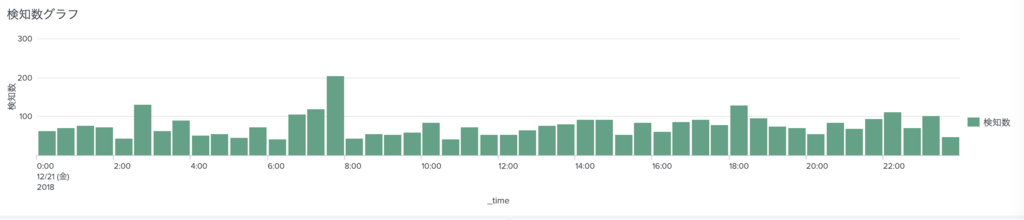

<検知数グラフ>

<宛先ポート別検知数>

|

宛先ポート |

検知数 | サービス | ペイロード例 |

| 445 | 1955 | SMB | SMBrS@bPC NETWORK PROGRAM 1.0 |

| 502 | 280 | Modbus Protocol | ........ |

| 1433 | 184 | Microsoft SQL Server | S.E.R.V.E.R.s.a.O.S.Q.L |

| 3389 | 81 | RDP | ...+&......Cookie: mstshash=hello.......... |

| 81 | 70 | UPnP | GET /login.cgi |

| 1911 | 64 | ? | ........ |

| 8080 | 44 | PROXY | GET / HTTP/1.1 |

| 6379 | 37 | Redis | *1..$4..info.. |

| 52869 | 35 | D-Link, Realtek SDK | POST /picsdesc.xml |

| 53 | 34 | DNS | ...............version.bind..... |

DNS宛ての通信を検知していますが、特定の脆弱性を狙ったものではなく、調査行為の通信でした。

<新規マルウェアダウンロード>

| ポート | マルウェアダウンロード先 | VT |

| 52869 | hxxp://23[.]254[.]201[.]234/realtek | VirusTotal |

通常のwgetコマンドでは通信が拒否されてしまうため、どのような攻撃を狙ったものか特定できませんでした。

以上となります。