- 前回の勉強内容

- 勉強のきっかけになった問題

- TCPとUDPは、トランスポート層のプロトコルです。

- UDPは、リアルタイム性に優れたプロトコルです。

- TCPは、いろんな仕組みで高信頼性を高めるプロトコルです。

- 次回の勉強内容

前回の勉強内容

勉強のきっかけになった問題

TCPのコネクション確立方式である3ウェイハンドシェイクを表す図はどれか。

出典 : 情報処理安全確保支援士 平成30年秋期 問18

TCPとUDPは、トランスポート層のプロトコルです。

TCP/IP階層モデルにおいて, TCPが属する層はどれか。

- アプリケーション層

- インターネット層

- (正解)トランスポート層

- リンク層

| OSI参照モデル | TCP/IP | 役割 | プロトコル |

|---|---|---|---|

| アプリケーション層 | アプリケーション層 | サーバとアプリケーションとの間の通信 | HTTP/FTP/Telnet |

| プレゼンテーション層 | データの表現形式や文字コードを規定し、テキスト・画像などのデータ形式を区別 | ||

| セッション層 | プロセスを区別して論理的な通信路を確立 | ||

| トランスポート層 | トランスポート層 | 通信における信頼性を確保する | TCP/UDP |

| ネットワーク層 | インターネット層 | IPアドレスを元にネットワークを識別して転送に必要な情報を付け加える | IP |

| データリンク層 | ネットワークインターフェース層 | データリンク層では物理アドレスのMACアドレスが識別にデータの送信先を特定 | |

| 物理層 | ハードウェア | データを通信回線に送るのに必要な物理的な仕様を規定 | |

TCPとUDPは、IPプロトコルとセッション層以上のプロトコルとをつないでいます。

インターネットで使われるプロトコルであるTCP及びIPと,OSI基本参照モデルの7階層との関係を適切に表しているものはどれか。

出典 : 基本情報技術者試験 平成13年春期 問60

UDPは、リアルタイム性に優れたプロトコルです。

トランスポート層のプロトコルであり,信頼性よりもリアルタイム性が重視される場合に用いられるものはどれか。

出典 : 基本情報技術者試験 平成29年秋期 問34

しかし、IPアドレスの偽装が容易にできてしまいます。

- (正解)DNSリフレクタ攻撃

- SQLインジェクション攻撃

- ディレクトリトラバーサル攻撃

- パスワードリスト攻撃

出典 : 情報処理安全確保支援士試験 平成30年秋期 問7

| プロトコル | TCP | UDP |

|---|---|---|

| タイプ | コネクション型プロトコル | コネクションレス型プロトコル |

| 高信頼性 | 高い | 低い |

| 速度/負荷 | 遅い/高い | 早い/低い |

TCPは、いろんな仕組みで高信頼性を高めるプロトコルです。

ポート番号でセッション層以上のプロトコルを識別します。

TCP/IPで使われるアドレスやポート番号のうち,TCPのコネクションを識別するために必要なものの組合せはどれか。

答. あて先IPアドレス,あて先TCPポート番号,送信元IPアドレス,送信元TCPポート番号

OSI基本参照モデルでTCPが属するトランスポート層は、通信の信頼性を確保する機能のほかに、アプリケーション間の通信を実現するという機能があります。

| 使われる情報 | 情報から識別すること |

|---|---|

| あて先IPアドレス | 情報を届ける先のホスト |

| あて先TCPポート番号 | 情報を届ける先アプリケーション |

| 送信元IPアドレス | 返信する時に宛先にするホスト |

| 送信元TCPポート番号 | 返信する時に宛先にするアプリケーション |

アプリケーションやプロトコルによってウェルノウンポートというお決まりのポート番号があります。 そのため、悪い人に狙い撃ちされることもあります。

PCへの侵入に成功したマルウェアがインターネット上の指令サーバと通信を行う場合に,宛先ポートとしてTCPポート番号80が多く使用される理由はどれか。

答. Webサイトの閲覧に使用されることから,通信がファイアウォールで許可されている可能性が高い。

マルウェアが80/TCPを使用するのは、このポートを使えば指令サーバへの通信をファイアウォールで遮断されにくく、さらに業務上行われる大量のHTTP通信に自身の通信を紛れ込ませられるからです。

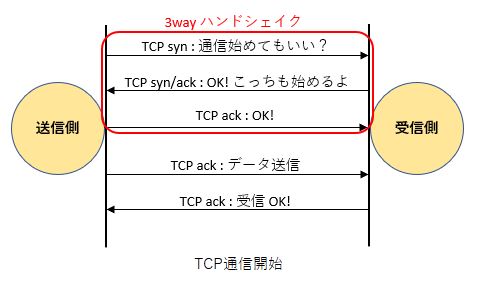

通信を始める前に3ウェイハンドシェイクでコネクションを確立します。

| 順番 | SYN synchronize 同期する |

ACK acknowledgement 承認 |

シーケンス番号 | 確認応答番号 |

|---|---|---|---|---|

| 1 | 1 | 0 | ランダムな値 | なし |

| 2 | 1 | 1 | 相手から受信したシーケンス番号 | 相手から受信したシーケンス番号 + 1 |

| 3 | 0 | 1 | 相手から受信した確認応答番号 | 相手から受信したシーケンス番号 |

1. Aは、Bに接続要求(SYN)をします。

2. Bは、確認応答(ACK)をして、Aに接続要求(SYN)をします。

3. Aは、確認応答(ACK)をします。

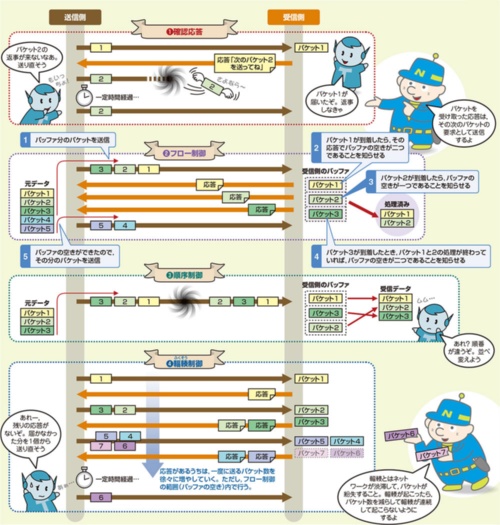

確認応答は、受信側がデータを受け取ると「受け取ったよ連絡(ACK)」をする仕組みです。

TCPのフロー制御に関する記述のうち,適切なものはどれか。

答. 確認応答がない場合は再送処理によってデータ回復を行う。

フロー制御は、通信状況に応じてデータの転送量を制御することです。

TCPを使用したデータ転送において,受信ノードからの確認応答を待たずに,連続して送信することが可能なオクテット数の最大値をなんと呼ぶか。

答. ウィンドウサイズ

ウィンドウサイズは、TCP通信において受信側が現在受信可能なデータサイズを送信側に伝えるために使用されるTCPヘッダ内のフィールドです。

相手からの応答がなくても1度に送信できるデータ量をウィンドウサイズといいます。

毎回、「受け取ったよ連絡」を確認してから次を送信していると効率が悪いのです。 受信側で受け取れるデータ量を教えてくれるのでその量までACKがこなくてもデータを送ります。

TCPヘッダ中のウィンドウサイズの説明として,適切なものはどれか。

答. 受信側からの確認応答を待たずに,データを続けて送信できるかどうかの判断に使用される。

送信側ではウィンドウサイズで指定されたデータを送信し、そのデータの受信確認応答を待つ間に、最新の確認応答内のウィンドウサイズを確認してデータを送信することを繰り返します。このようにデータの確認応答を待たずに次のデータ送信を行うことで、TCPでは効率のよいデータ転送が可能となっています。