OWASP Nagoya Chapter ミーティング 第9回 に行ってきた。

こんにちは。お疲れ様です。

2/8にOWASP Nagoya Chapter ミーティング 第9回に行ってきたのでその備忘録です。

仕事終わってナディアパークへ。

勘違いしてオフィスフロアの方のエレベータに乗りかけたのはひみつ。

(エレベータ乗り込んで、あれ?6階が無い…。ってなった…。)

そして参加者が少ないから…と、今回は無料でした。

むしろ参加者が少ないのであれば、参加費はちゃんと取ったほうが良いんじゃないかな?

なんて思ったりもした。(施設利用料とかもあるやろうし…。)

〇OWASP Top 10 2017 AWS WAF テンプレート について 〜 WordPressの場合 〜

・AWSで使う場合は「AWS WAF and Shield」で探す。

・ルールセットはテンプレートでも自分で作っても。

・テンプレートは有償のマネージドテンプレートと無償の非マネージドの2種類

→マネージドの場合はテンプレートのアップデートとかは自動更新。

非マネージドの場合は自分で対応する必要あり。

・owaspからの無償のテンプレートが提供されている。

・利用時はS3バゲット、クラウドフォーメーションも必須。

CDNかELBに紐づけて使う。(API Gatewayでも可)

・Cloud Watchで監視可

・初期設定ではすべての設定がBlockになっているので、必要に応じてAllowに変更すること。

・WAFのフィルタリージョンを選択する必要あり

・Owasp Top10 AWS WAFテンプレート

→スタートキットであり、個々人でのカスタマイズが必要。

(ルールエンジンとかと同じでそんなもんやよね...と思いながら聞いてた。)

テンプレートのyamlファイルをそのまま見るよりも読み込んでGUIで確認した方がわかりやすい。

・メリット

・初期設定が簡単。route53のエイリアスが使える

→WAFテンプレートではなくて、AWS WAFのメリット…。

・ルール、条件等のカスタマイズが簡単。

→EC2インスタンスの再起動無しで即時反映

・安い

・マネージドルールを1つ購入して、同じAWSアカウントで使いまわし(共有)が可能。

・デメリット

・非マネージドの場合はアップデート等々を自分で確認して対応する必要あり

・マネージドの場合でも内容を理解している必要はある。

〇「OWASP Top 10(2017) Serverlessでの解釈」

暫定的なレポートであり、コメントを求む旨の記載あり。

内容的にAWSがメイン。

サーバレスに特化した脆弱性は主に5つ。

基本的に対策方法が大きく変わるわけではない。

ただし入り口は確実に広がる印象。

2/8にOWASP Nagoya Chapter ミーティング 第9回に行ってきたのでその備忘録です。

仕事終わってナディアパークへ。

勘違いしてオフィスフロアの方のエレベータに乗りかけたのはひみつ。

(エレベータ乗り込んで、あれ?6階が無い…。ってなった…。)

そして参加者が少ないから…と、今回は無料でした。

むしろ参加者が少ないのであれば、参加費はちゃんと取ったほうが良いんじゃないかな?

なんて思ったりもした。(施設利用料とかもあるやろうし…。)

〇OWASP Top 10 2017 AWS WAF テンプレート について 〜 WordPressの場合 〜

・AWSで使う場合は「AWS WAF and Shield」で探す。

・ルールセットはテンプレートでも自分で作っても。

・テンプレートは有償のマネージドテンプレートと無償の非マネージドの2種類

→マネージドの場合はテンプレートのアップデートとかは自動更新。

非マネージドの場合は自分で対応する必要あり。

・owaspからの無償のテンプレートが提供されている。

・利用時はS3バゲット、クラウドフォーメーションも必須。

CDNかELBに紐づけて使う。(API Gatewayでも可)

・Cloud Watchで監視可

・初期設定ではすべての設定がBlockになっているので、必要に応じてAllowに変更すること。

・WAFのフィルタリージョンを選択する必要あり

・Owasp Top10 AWS WAFテンプレート

→スタートキットであり、個々人でのカスタマイズが必要。

(ルールエンジンとかと同じでそんなもんやよね...と思いながら聞いてた。)

テンプレートのyamlファイルをそのまま見るよりも読み込んでGUIで確認した方がわかりやすい。

・メリット

・初期設定が簡単。route53のエイリアスが使える

→WAFテンプレートではなくて、AWS WAFのメリット…。

・ルール、条件等のカスタマイズが簡単。

→EC2インスタンスの再起動無しで即時反映

・安い

・マネージドルールを1つ購入して、同じAWSアカウントで使いまわし(共有)が可能。

・デメリット

・非マネージドの場合はアップデート等々を自分で確認して対応する必要あり

・マネージドの場合でも内容を理解している必要はある。

〇「OWASP Top 10(2017) Serverlessでの解釈」

暫定的なレポートであり、コメントを求む旨の記載あり。

内容的にAWSがメイン。

サーバレスに特化した脆弱性は主に5つ。

基本的に対策方法が大きく変わるわけではない。

ただし入り口は確実に広がる印象。

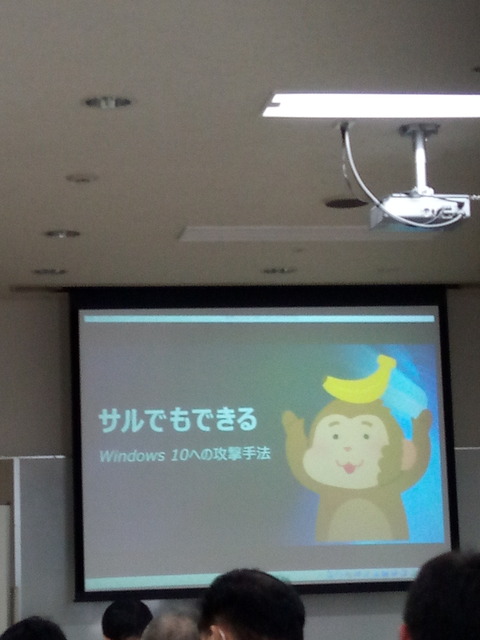

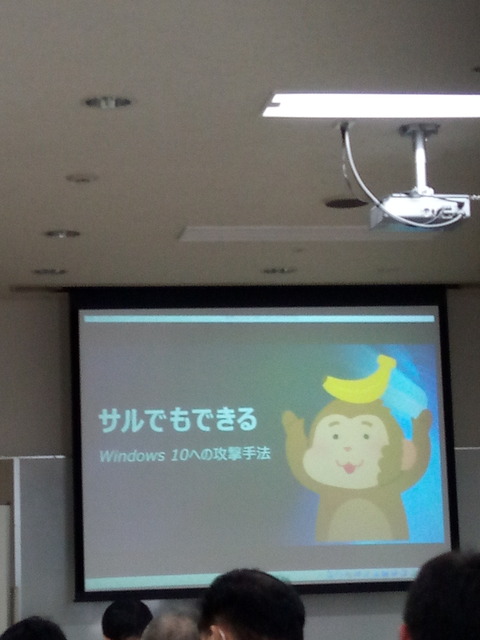

第9回tktkセキュリティ勉強会 〜サルでもできるWindows 10への攻撃手法〜 に行ってきた。

こんにちは。お疲れ様です。

2/2(土)に第9回tktkセキュリティ勉強会 〜サルでもできるWindows 10への攻撃手法〜

に行ってきたのでその備忘録。

TeKeTeKeなのか、TiKiTiKiなのかToKoToKoなのかTaKaTsuKiなのか…。

と思いながら行ったら、TeKeTeKeでした。

(TiKiTiKiじゃなくて、ChiKiChiKiですね…。)

ぎりぎりで補欠枠から繰り上げになると、行くのつらいなぁ。

ってこともあり、ちょうどキャンセルが出たブロガー枠で申し込むことに。

今回の講師は青山荘也さん

twitterのハッシュタグは#tktksec

〇最新のWindowsで管理者権限に昇格する方法

細かい方法は書くと、拙そうな気もするので書かないことにしましょうか。

dllが次のdllを読み込む前に悪さをするためのdllを差し込むことでインジェクションが発生する。

ネットワーク越しでも指定できるので、ローカルにファイル置く必要もない。

〇もぐもぐタイム

食べてないので、味はわかりません。(ホイップクリームだけは食えない…。)

〇Window10でランサムウェアプロテクションを回避する

ユーザ毎に異なるパス

ではまた。

2/2(土)に第9回tktkセキュリティ勉強会 〜サルでもできるWindows 10への攻撃手法〜

に行ってきたのでその備忘録。

TeKeTeKeなのか、TiKiTiKiなのかToKoToKoなのかTaKaTsuKiなのか…。

と思いながら行ったら、TeKeTeKeでした。

(TiKiTiKiじゃなくて、ChiKiChiKiですね…。)

ぎりぎりで補欠枠から繰り上げになると、行くのつらいなぁ。

ってこともあり、ちょうどキャンセルが出たブロガー枠で申し込むことに。

今回の講師は青山荘也さん

twitterのハッシュタグは#tktksec

〇最新のWindowsで管理者権限に昇格する方法

細かい方法は書くと、拙そうな気もするので書かないことにしましょうか。

dllが次のdllを読み込む前に悪さをするためのdllを差し込むことでインジェクションが発生する。

shellextensionで起動時に自動的に読み込まる。

読み込まれるdllはレジストリに書かれている。

ネットワーク越しでも指定できるので、ローカルにファイル置く必要もない。

食べてないので、味はわかりません。(ホイップクリームだけは食えない…。)

〇Window10でランサムウェアプロテクションを回避する

・2017/05/12

wannacryによるサイバー攻撃

実際に報道された以上に攻撃されているし、被害も出ている…はず。

まぁ、そりゃそうだよねぇ…。

Microsoftもその半年後に1つの回答を出した。

→1709でransomware protectionが追加された。

→保護されるのは有効化した後に起動したもののみ

→有効化する前にコマンドプロンプトを起動していた場合は再起動しないといけない。

□protected folders

システムフォルダをデフォルトで守ってます。

との記載。でも実際に保護されているのはユーザフォルダ

□Allow an app through Controlled folder access

マイクロソフトがfriendlyと認めたアプリは全て許可。

→でもデフォルトでは記載なし。何が対象?

コマンドプロンプトはNG。explorer,wordはOK

→マイクロソフト製品でもダメなやつもある。

→7-ZIPも許容される。(サードパーティでも大丈夫)

→最新盤の7-ZIPだとNG

→どういう基準なのかまったくわからない。

ユーザ毎に異なるパス

→何でHKCRに書かれる?

→windows dev centerにユーザ毎に値を変えることができる。

との記載あり。

ではまた。

AWS Expert Online at JAWS-UG名古屋 に行ってきた。

こんにちは。お疲れ様です。

1/30(水)にAWS Expert Online at JAWS-UG名古屋に行ってきたので備忘録です。

体調があんまり良くなかったので、前半のみですが。

〇AWS Shared VPCを前提としたネットワークとセキュリティの設計

Amazon VPCのはじめは2009/08のLimited Betaから。

・小さなVPC

標準化されたものであれば、自動化が容易

アップデート、セキュリティ、費用管理等も簡単

・大きさVPC

個人が集中的に管理する一点物なので、自動化は困難

リソースの制御が大変

作り直しが困難

・VPC Sharing

NACLでセグメンテーション

AWS Organizationsが必要

→0から作る場合は良いけれど、途中からだとちょっと面倒。

使えないサービスもある。

参加者アカウントの制限範囲でしか、リソースは利用できない。

シングルテナント、シングルリージョンで使う場合に向く。

ただし、自由度は低く、スケールしない。

transit gateway

ルートテーブル等々の設定が複雑なため、極力最後の手段とすべき。

1/30(水)にAWS Expert Online at JAWS-UG名古屋に行ってきたので備忘録です。

体調があんまり良くなかったので、前半のみですが。

〇AWS Shared VPCを前提としたネットワークとセキュリティの設計

Amazon VPCのはじめは2009/08のLimited Betaから。

・小さなVPC

標準化されたものであれば、自動化が容易

アップデート、セキュリティ、費用管理等も簡単

・大きさVPC

個人が集中的に管理する一点物なので、自動化は困難

リソースの制御が大変

作り直しが困難

・VPC Sharing

NACLでセグメンテーション

AWS Organizationsが必要

→0から作る場合は良いけれど、途中からだとちょっと面倒。

使えないサービスもある。

参加者アカウントの制限範囲でしか、リソースは利用できない。

シングルテナント、シングルリージョンで使う場合に向く。

ただし、自由度は低く、スケールしない。

transit gateway

ルートテーブル等々の設定が複雑なため、極力最後の手段とすべき。

SORACOM LTE-M Button powered by AWSハンズオン に行ってきた。

こんにちは。お疲れ様です。

1/26(土)にJAWS-UG KANSAIの勉強会に行ってきたので、その備忘録です。

近鉄の週末フリーパスで近鉄名古屋から大阪難波まで。

で地下鉄で肥後橋へ。

曲がるところ間違えて梅田方面に向かったのは秘密。

伊賀のあたりは雪でした。

〇re:Invent 2018 IoT関連re:Cap

・AWS IoT SiteWise

インターネット繋がってない工場とか向けのサービス

セキュアな通信とかデータのダッシュボード機能とか。

APIもあるとか。

・AWS IoT Events

フロー図で書ける。入力データ処理をlambdaに渡す部分とかを自分で書く必要がなくなる。

・Amazon FreeRTOS

ブルートゥース経由接続

・IoT Greengrass

エッジ側でLambdaを動作させる。(オフラインで処理可能)

・AWS IoT Device Tester

デバイステストの簡略化。

・AWS IoT Core

メッセージングコストがカットできる

デバイスからクラウド側にメッセージを上げるだけ。特にルールエンジンに向けて投げるだけ。

というケースに有効。

・IoT Device Management

カナリアリリースに対応(特定の条件で自動的に切り戻すことも可能)

セキュリティポリシーを決めておいて、異常検知時にパッチ適用等

(ポリシーの条件付けが今までよりも細かくできるようになった。)

・IoT Analytics

〇あのボタン開発のちょっといい話とSORACOMアップデート

https://blog.soracom.jp/

#ソラコムサンタ のハッシュタグをつけて欲しい機能をtwitterでつぶやくと実装される…かも?

〇SORACOM LTE-M Buttonハンズオン

メール送信、扇風機を回す、IFTTTでLINE連携のハンズオンでした。

さて。手元のボタンはどうしよう…。

とりあえず、自社製品と組み合わせて遊んでみようか…。

ではまた。

1/26(土)にJAWS-UG KANSAIの勉強会に行ってきたので、その備忘録です。

近鉄の週末フリーパスで近鉄名古屋から大阪難波まで。

で地下鉄で肥後橋へ。

曲がるところ間違えて梅田方面に向かったのは秘密。

伊賀のあたりは雪でした。

〇re:Invent 2018 IoT関連re:Cap

・AWS IoT SiteWise

インターネット繋がってない工場とか向けのサービス

セキュアな通信とかデータのダッシュボード機能とか。

APIもあるとか。

・AWS IoT Events

フロー図で書ける。入力データ処理をlambdaに渡す部分とかを自分で書く必要がなくなる。

・Amazon FreeRTOS

ブルートゥース経由接続

・IoT Greengrass

エッジ側でLambdaを動作させる。(オフラインで処理可能)

・AWS IoT Device Tester

デバイステストの簡略化。

・AWS IoT Core

メッセージングコストがカットできる

デバイスからクラウド側にメッセージを上げるだけ。特にルールエンジンに向けて投げるだけ。

というケースに有効。

・IoT Device Management

カナリアリリースに対応(特定の条件で自動的に切り戻すことも可能)

セキュリティポリシーを決めておいて、異常検知時にパッチ適用等

(ポリシーの条件付けが今までよりも細かくできるようになった。)

・IoT Analytics

データ分析の実行

モデリングされたものをコンテナに乗せて、Analyticsデプロイすることで解析を実行可能

〇あのボタン開発のちょっといい話とSORACOMアップデート

https://blog.soracom.jp/

#ソラコムサンタ のハッシュタグをつけて欲しい機能をtwitterでつぶやくと実装される…かも?

aws IoTボタンはWi-Fi通信で、SORACOM LTE-M ButtonはLTE(KDDI)通信。

aws IoT 1-clickはlambdaのトリガーがボタンクリックになる。

aws IoT 1-clickはlambdaのトリガーがボタンクリックになる。

soracom LTE-Mボタン

有効期間は最大1500回の押下もしくは利用開始から1年間

1回、2回、長押しの3パターン

deviceInfo.deviceIdはデバイス単位でユニークに割り当て

deviceInfo.remainingLifeは電池残量ではない。

push回数/1500または開始からの日数/365日の少ないほう

push回数/1500または開始からの日数/365日の少ないほう

実機がなくても開発可能

→最大押下回数が決まっているので、実装・テストはlambdaでやるのが無難。

ボタン登録直後はボタンが「無効」になっているので要注意

テンプレート作成でEmail送信→Lambdaとかロール、ポリシーが自動生成される。

Lambda、SESともにus-west-2扱いになる。

1-Clickは登録しているとお金がかかる。

→使わないのであれば、無効にするか割り当て解除すること!!

〇SORACOM LTE-M Buttonハンズオン

メール送信、扇風機を回す、IFTTTでLINE連携のハンズオンでした。

さて。手元のボタンはどうしよう…。

とりあえず、自社製品と組み合わせて遊んでみようか…。

ではまた。