Microsoft 365 メッセージセンターを眺めていたところ、 Teams のチャットメッセージについて安全性を高める施策の案内が記されていました。

2026 年 1 月 12 日以降、メッセージングの安全性を未設定の場合、自動的に設定をオンにする変更が入るとのこと。

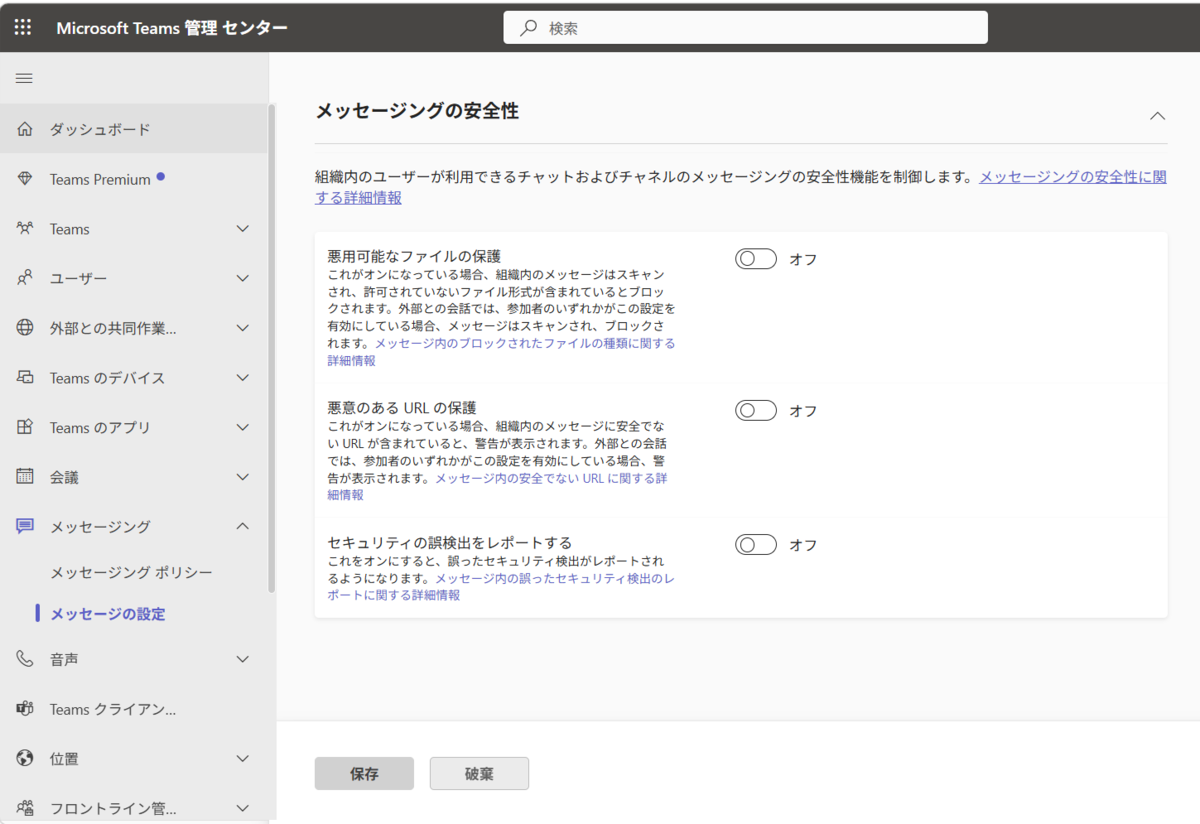

メッセージングの安全性設定は Microsoft Teams 管理センターにあるメッセージング - メッセージの設定内の項目です。

以下の URL から直接アクセスすることもできます。

https://admin.teams.microsoft.com/messaging/settings

ここにある安全性設定は 3 件で、悪用可能なファイルの保護、悪意ある URL の保護、セキュリティの誤検出レポートとなっています。

この 3 機能、 2025 年 12 月段階ではパブリックプレビューなのでリリースの日程決定ととらえてよいのかと思います。

悪用可能なファイルの保護というのは簡単に言うとファイルのアップロード禁止措置に近いものとなっています。実際は URL を見ているはずなので、アップロードというよりはメッセージ内に該当ファイルへのリンクがあるかを見るのですが、影響があるケースが多いのではないかなと思います。

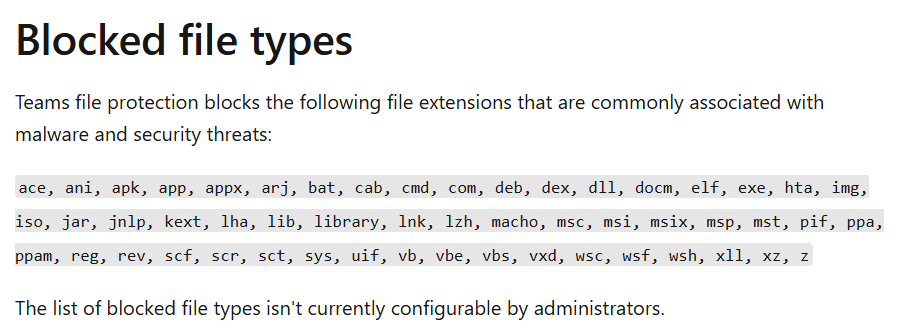

ブロックされる拡張子は以下の Learn に記されているのですが、 jar ファイル( Java の実行用ファイル)や iso なども含まれているんですよね。

開発用途で Teams を使っていると結構引っかかるケースが出るのではないかと。

この手の話でいの一番に上がる ps1 ( PowerShell ) や xlsm ( Excel マクロ ) といったところは除外されていました。一般ユーザー向けの影響度も考えての措置かと思います。

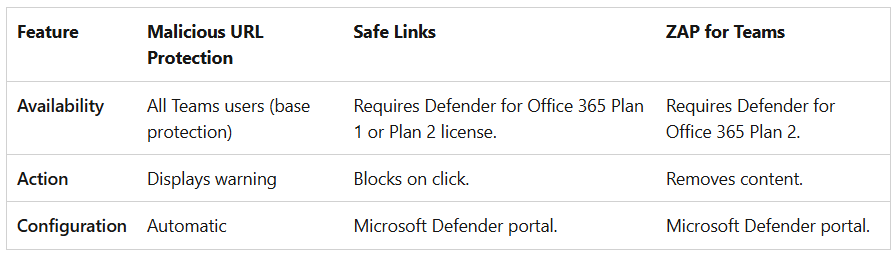

悪意ある URL の保護は、その名の通りなのですがすべてのユーザーを対象とし、危ない URL のアクセス前に警告を出してくれる機能となっています。 Defender for Office 365 を使っている場合、セーフリンクというものが使われるため、危ないリンクはアクセスできないようになるのですが、この機能はその一歩前、危ないよという警告にとどめることでライセンスごとの違いを出している感じになっています。

以下 Learn にその違いがまとまっているので見ておくとよいでしょう。

誤検出レポートはこれらが間違っていることを伝えるための UI を有効化させるものですね。

この施策を使いたくない場合、期日までに設定をオフにした状態で保存ボタンを押す必要があるようです。

未設定 → オフで設定ということを明確化させるということですね。

影響が大きそうな機能なので、忘れずに対応しておくようにしましょう。

音楽:荒れ花道