JPCERT/CC の注意喚起および CyberNewsFlash でも本件に関してリリースがありました。

本件については、Mozilla 社により修正済みのバージョンが公開されているため、基本的にはバージョンアップによって解消されます。

ただ、本件がこれだけ盛り上がっているのにはもちろん訳があります。

Samuel Groß という名の Google Project Zero 所属のリサーチャにより、4月15日に報告されており, その時点では、まだ攻撃は観測されていないとのことでした。

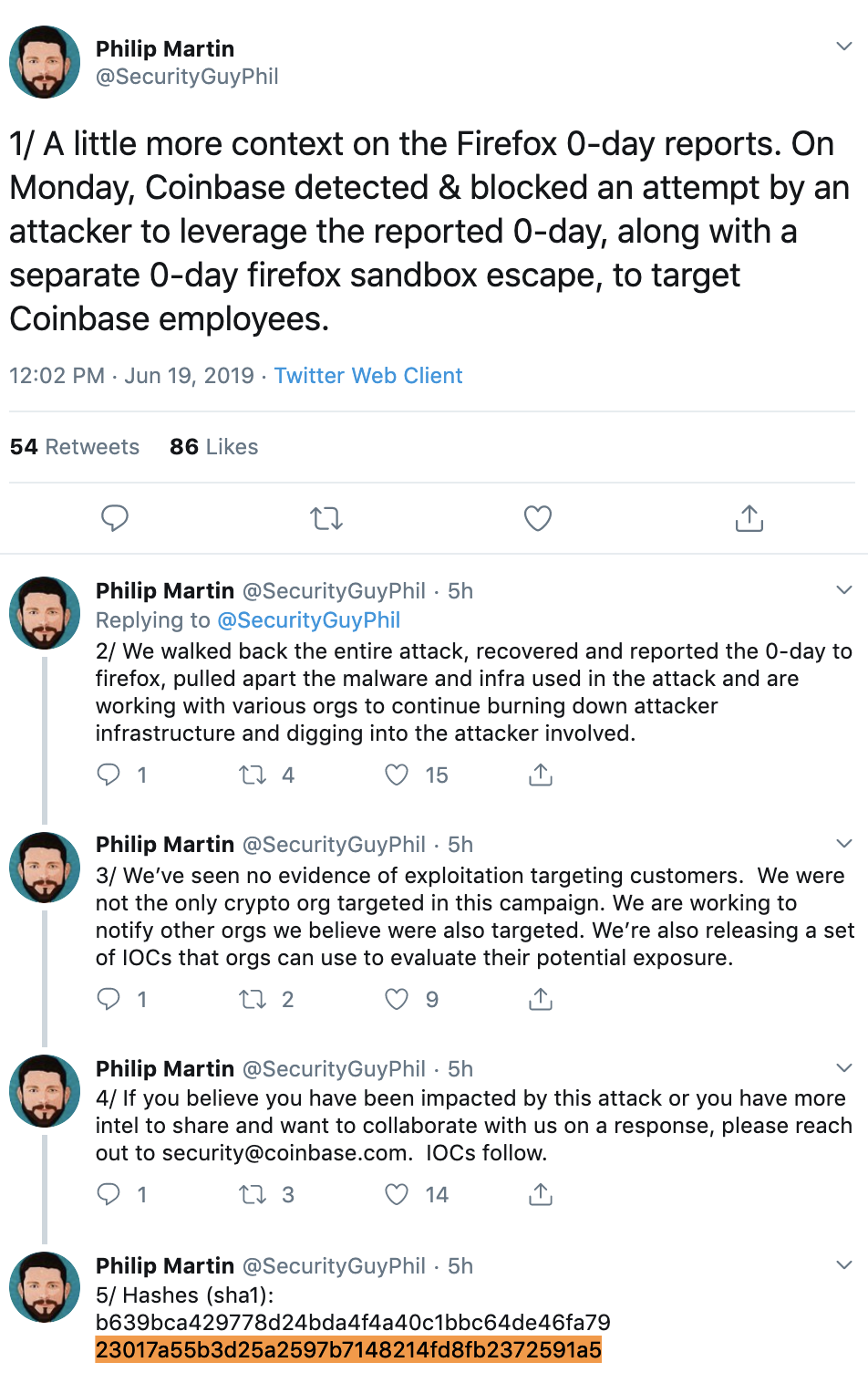

ただし、Coinbase の CISOであるPhilip Martin によると、今週の月曜日に Coinbase に対して、今回のFirefox の脆弱性(当初は0-day)を悪用した攻撃が観測されたとのことでした。

※脆弱性の公表タイミングは異なりますが、当該攻撃では、CVE-2019-11707およびCVE-2019-11708の両方が悪用されたとのことです。

Martin のツイートによると、対象となっている組織は Coinbase だけではないとマルウェアの分析結果から推測されるとのことです。

また、それぞれに使われると想定される C2 サーバが用意されていることも確認しているようです。

そして、攻撃は顧客に対して行われたものではなく、あくまで企業に向けられたものだと推測され、企業ネットワークへの侵入を狙っていることがうかがえるようです。

なお、本攻撃に関して、具体的な攻撃の手順が Macのセキュリティリサーチャによって、まとめられています。

端的に書くとこんな感じでしょうか。

ちなみに、Firefox ベースで作られてる Tor ブラウザも同様に最新版がリリースされていますね。

一旦、CVE-2019-11707 が対象になってますが、CVE-2019-11708 は後日ですかね。

※ 更新(2019.6.23) CVE-2019-11708 の対策バージョンもリリースされました。

今回のように、ブラウザの脆弱性を起点とした攻撃というのも十分に考えられるわけですね。

もちろんこういった場合は、ブラウザだけでなく、アクセスをProxyで止めたり、マルウェアを落とそうとしてもサンドボックス等、たのセキュリティ製品で止めたり色々方法は考えられます。

ただ、今回のケースのように標的を絞った攻撃など、Stuxnet の時のように複数の 0-day を組み合わせると防御のハードルは大幅に上がりますね。

できる範囲で、迅速に、情報共有しながら、地道な取り組みでセキュリティを強化しましょう。