こんにちは

前回のブログ更新の後、ブログをTweetしてくださりTwitterアカウントをフォローしてくださる方がいらっしゃいました!

僕は超単純なのでそれにテンションがあがって短いスパンで2個目のブログを書くことにしました!!笑

※フォローしてくださった皆様本当にありがとうございます。スマホに通知が来るたびに嬉しいな~って思っております。

情報交換させていただけるとなお嬉しいです。

ちょっと前からですが、弊社でもメール訓練を実施されることが多くなりました。

このブログをご覧のみなさんも受信したメールが見るべきメールなのか怪しいメールなのか訓練なのか悩んだご経験もあるのではないでしょうか。

※僕は送信されてきたメールアドレスのドメインの情報をとりあえず検索するっていう感じで毎回楽しんで?!?ます。

近年フィッシングメールやウイルスメールが多いので対策の一つとしてユーザーへの訓練をしたいって要望もちらほら聞きます。

なので!今回は「Microsoft365の攻撃シミュレーターを利用してフィッシングメール訓練を実施する」方法を記載していきます。

- 必要なライセンス

Attack Simulatorの利用には以下のライセンスが必要です。

・Microsoft Defender for Office365 Plan2(旧名称 Office365 ATP Plan2)

上記単体でもOKですし、上記を包括する以下でもOKです。

・Office365 E5

・Office365 A5

・Microsoft365 E5 Security

・Microsoft365 E5

詳しくは以下をどうぞ!

Microsoft Defender for Office 365 - Office 365 | Microsoft Docs

- 前提条件

- 訓練対象者に上記ライセンスが付与されていること(これは当たり前ですね)

- 訓練対象者のメールボックスがExchangeOnline上にあること(ExchangeServerとのハイブリッドでもNGなんです!)※ちなみにこれMicrosoft365の資格試験にもでたりするよ!←内緒だけど

- 訓練を開催する管理者のアカウントがMFA(多要素認証)設定されていること

- 訓練を開催する管理者のアカウントがセキュリティ管理者のRoleに属すること(もちろん全体管理者でもOK)

- 集計データはMicrosoft365内にて他ユーザーのデータと一緒に保存される

- 30日間のイベントを集計して処理を実施する

詳しく知りたい方はこちらをどうぞ

Microsoft Defender for Office 365 の攻撃シミュレータ - Office 365 | Microsoft Docs

- 利用可能な訓練(攻撃)

1.スピアフィッシング(資格情報収集)

→メールに添付されるURLをクリックしてMicrosoft365の資格情報を入力するかどうか

2.スピアフィッシング(添付ファイル)

→添付ファイルを開くかどうか

3.ブルートフォースパスワード

→辞書ファイルから推測されるパスワードでログオンチャレンジ

4.パスワードスプレー

→よく使用されるパスワードでログオンチャレンジ

今回は1を試していきたいと思います。

- 設定手順

まずは訓練開催者のアカウントにMFAを設定します。

今回僕の環境はすでにMFAが設定されているので若干画面が違います。ごめんなさい

また、全体管理者アカウントで実施するのでRole割り当ては実施していないです。

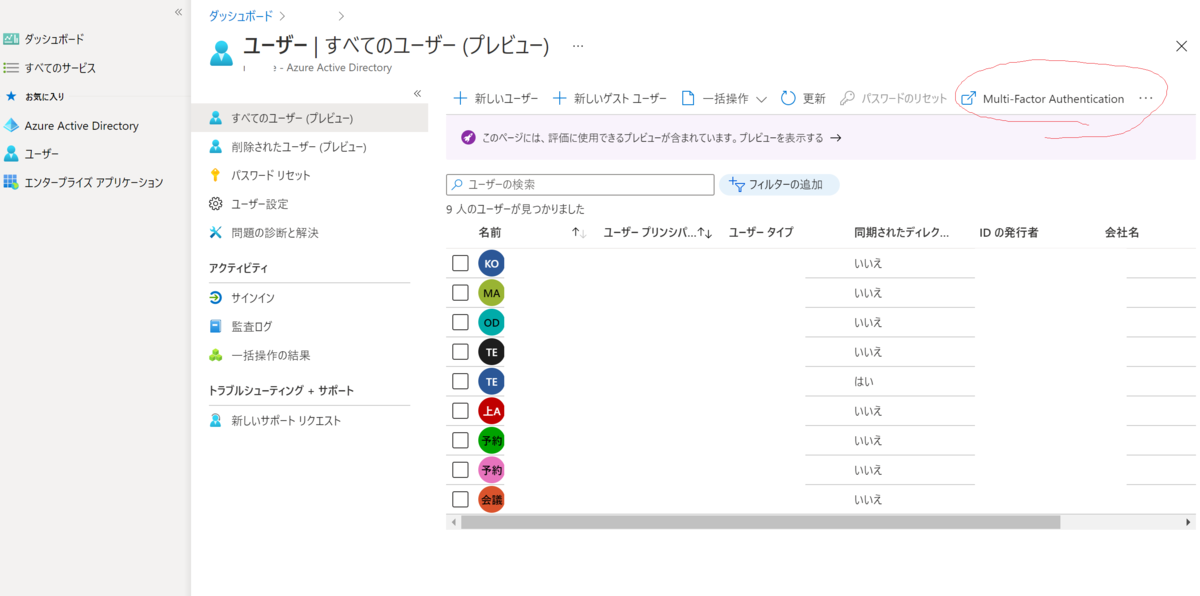

Microsoft365管理センターを開きAzure Active Directoryをクリック

AzureActiveDirectoryをクリックしユーザーをクリック

Multi-Factor Authenticationをクリック

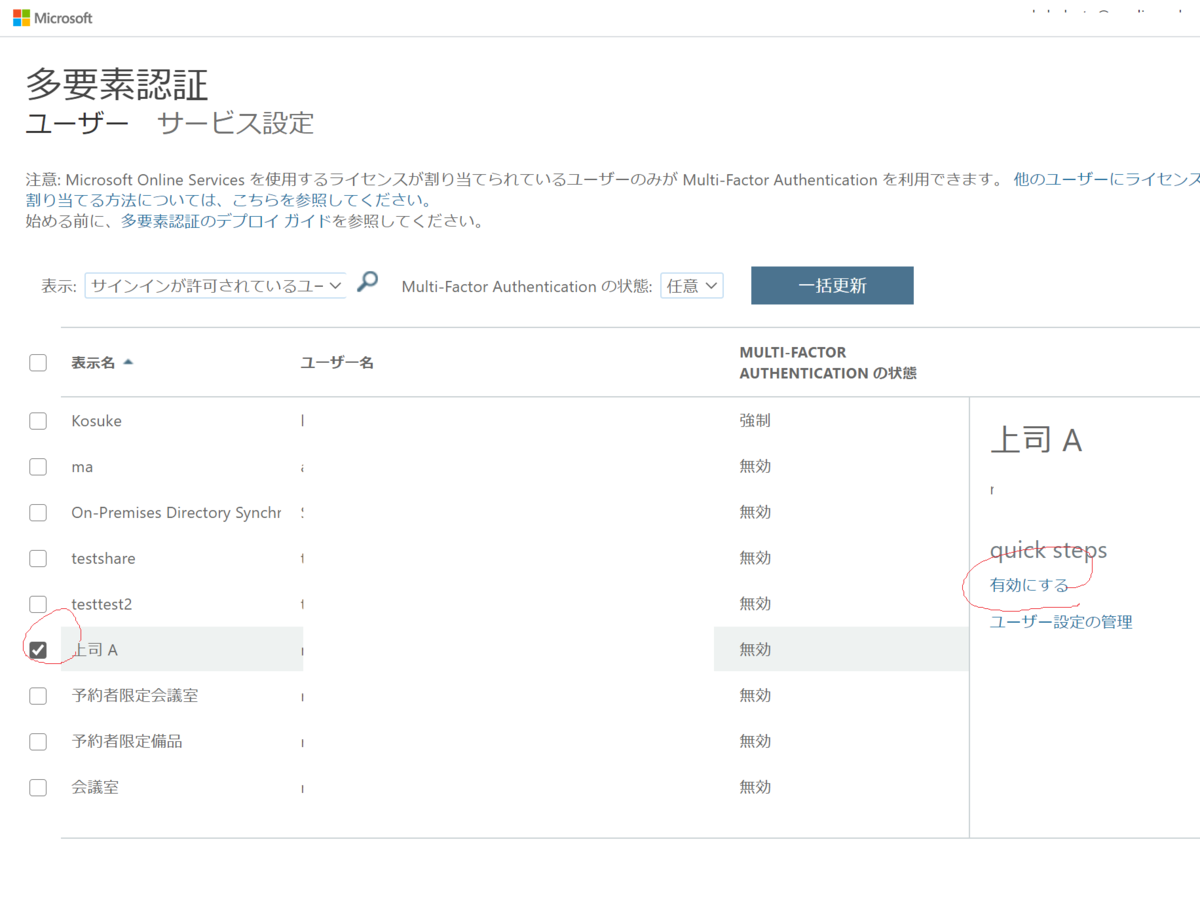

訓練管理者のアカウントにチェックを入れ、「有効にする」をクリック

multi-factor authを有効にするをクリック

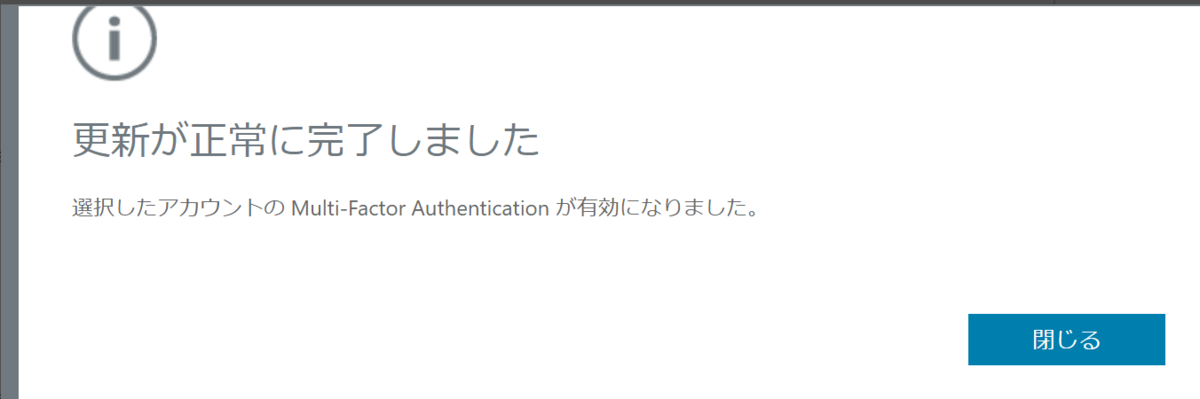

閉じるをクリック

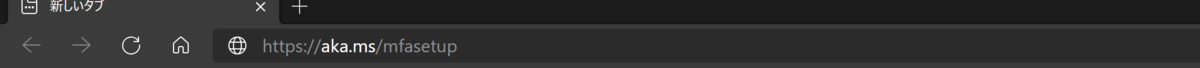

下記URLにアクセスして、多要素認証をセットアップします。

ログインする際の多要素認証項目を下記から設定します。

ここまででMFA設定完了です。

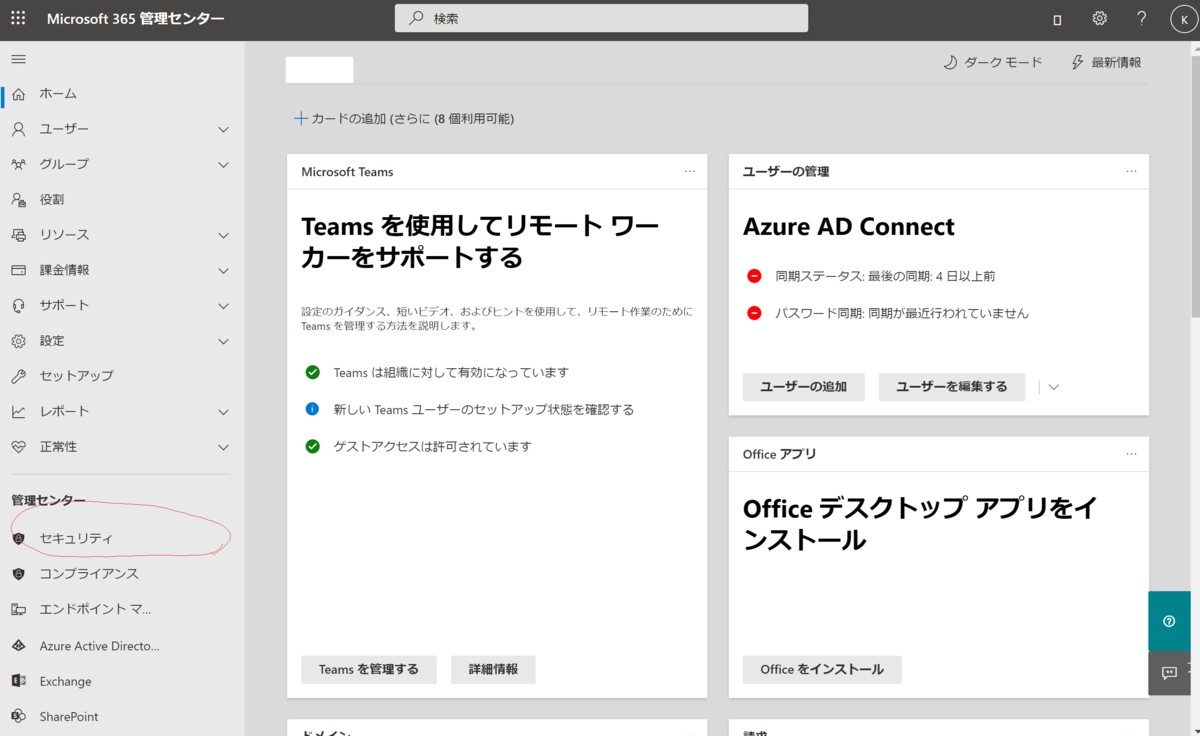

Microsoft365管理センターにもどり「セキュリティ」をクリック

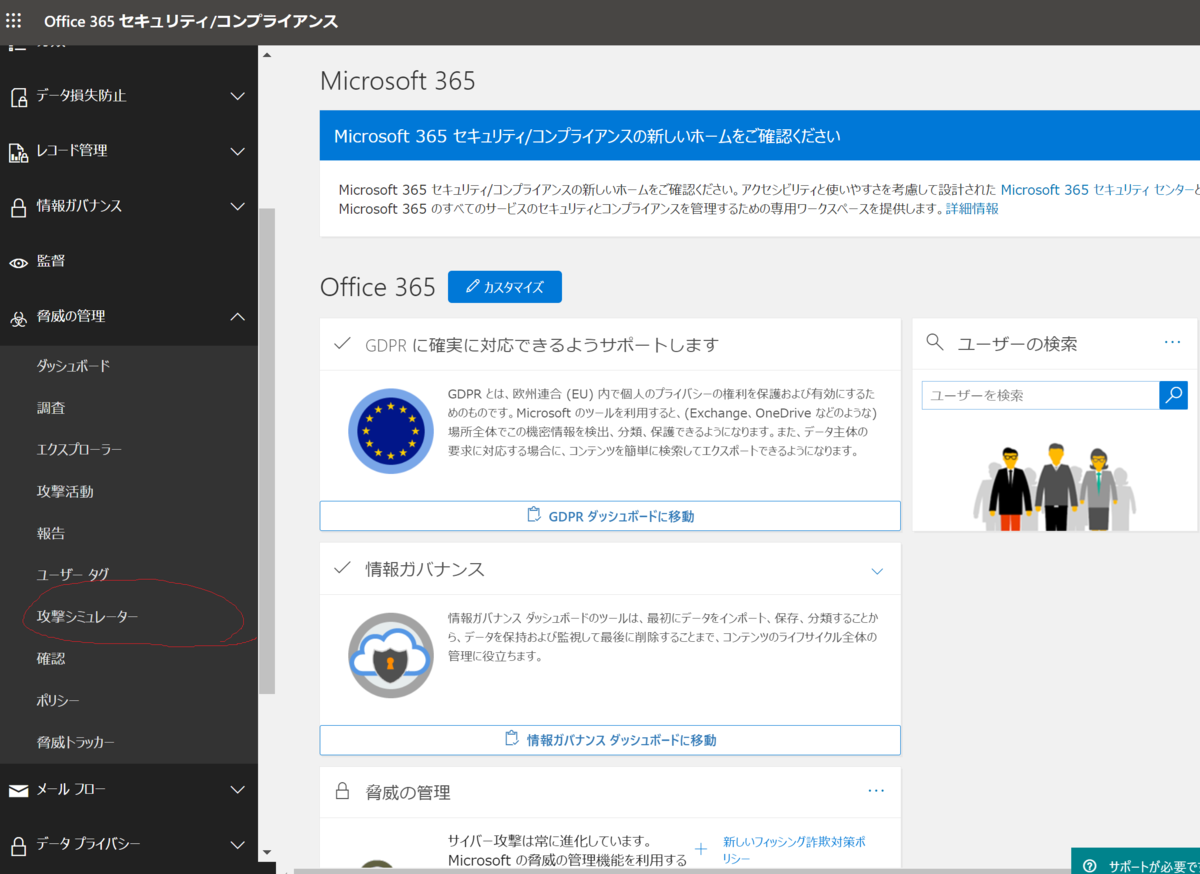

脅威の管理内の攻撃シミュレーターをクリック

スピアフィッシング(資格情報収集)の攻撃の開始をクリック

シミュレーションの開始をクリック

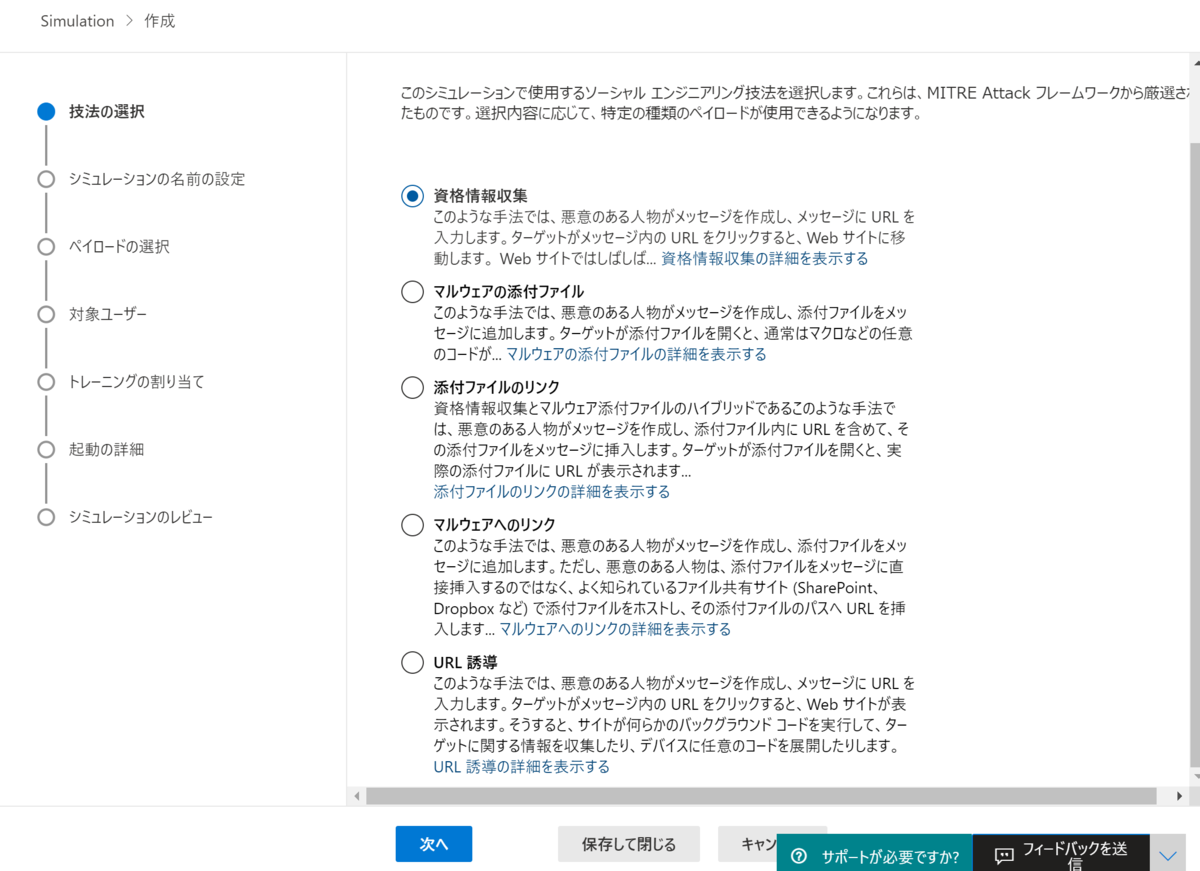

資格情報収集を選択して次へをクリック

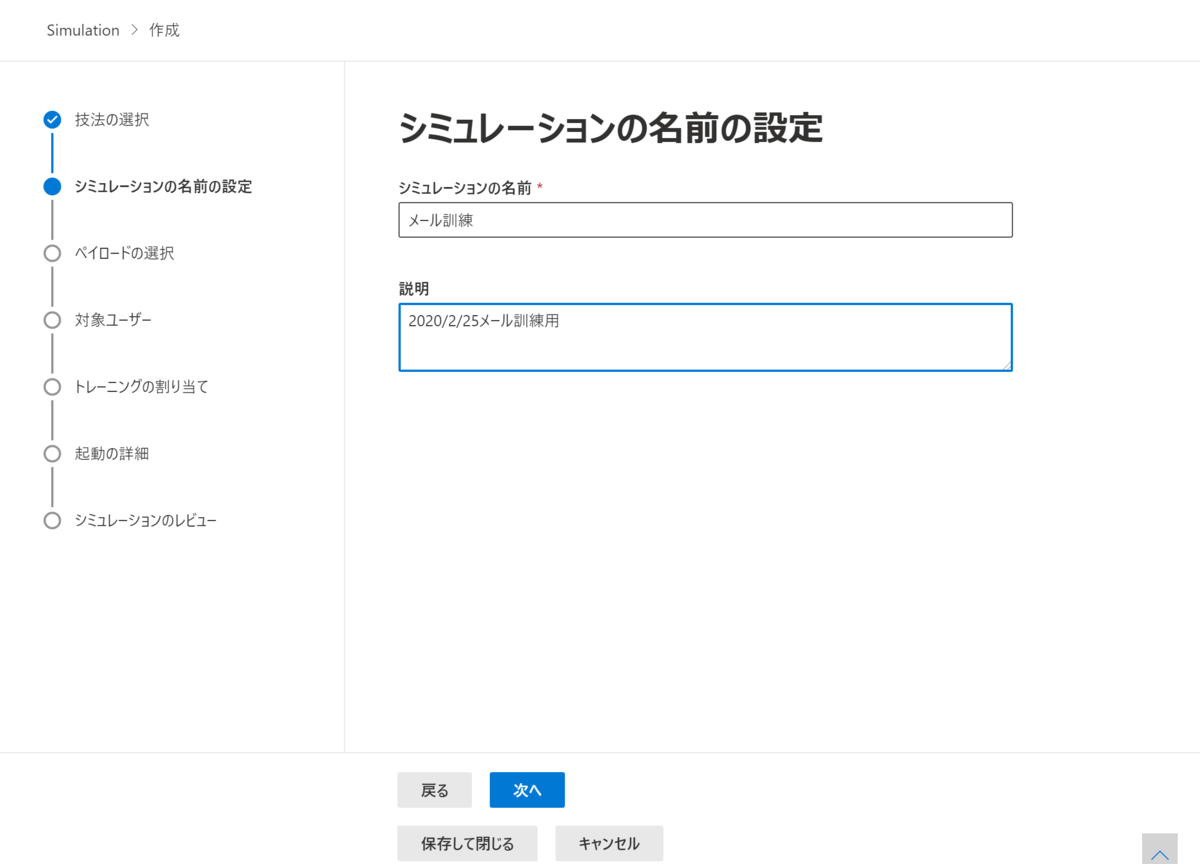

シミュレーションの名前を入力します。

※今回は「メール訓練」としました。

ペイロード内から既存のペイロード(テンプレートみたいなもの)を利用してもOKですし新規でカスタム作成することもできます。

今回は新規で作成するのでペイロードの作成をクリック

メールを選択して次へをクリック

資格情報収集を選択して次へをクリック

ペイロードの名前を入力して次へをクリック

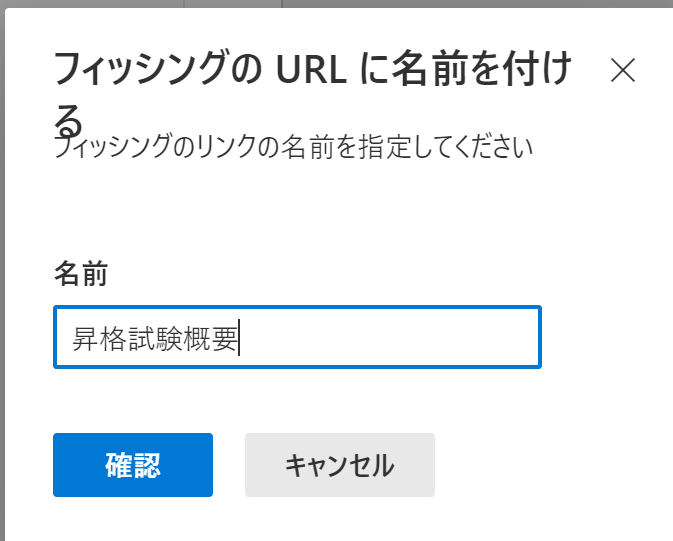

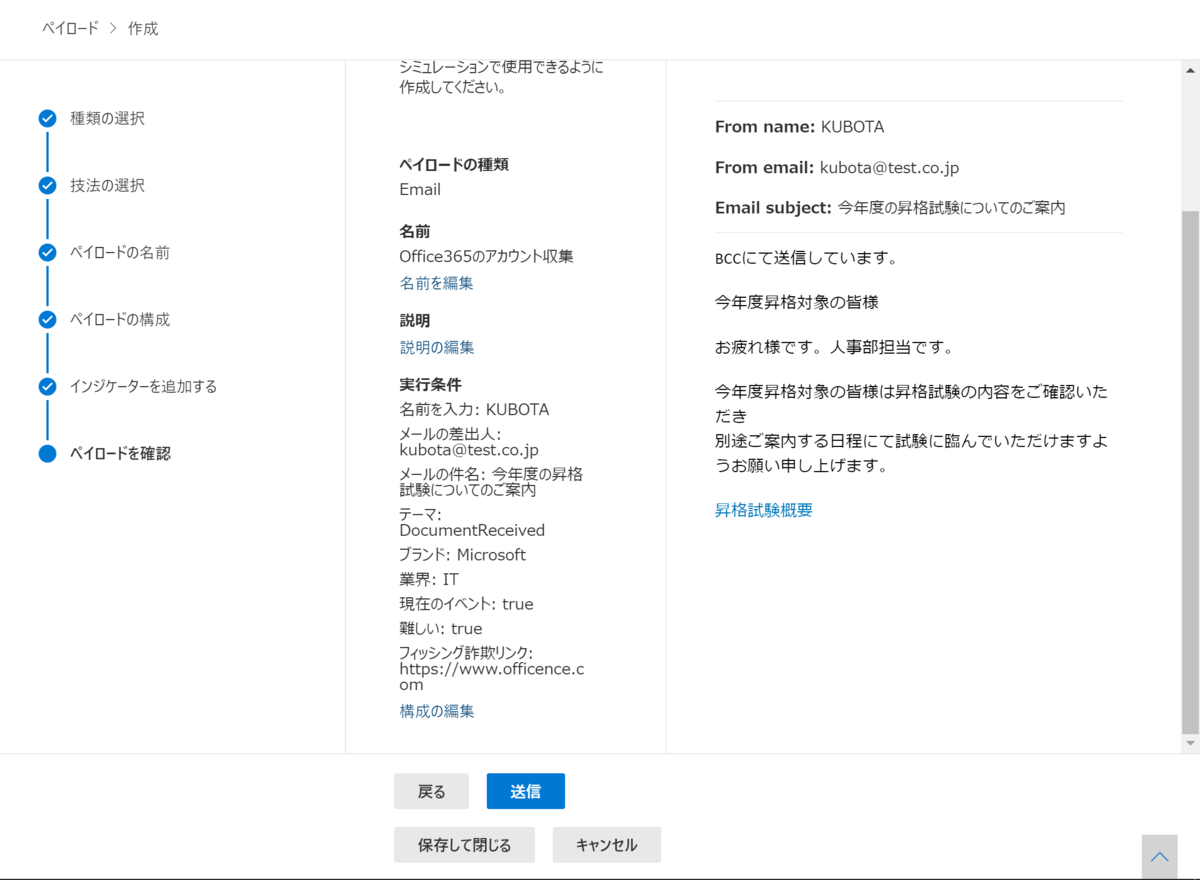

必要な情報を入力していきます。

名前やメールの差出人(実際に存在しなくてもOK)やメールの件名等

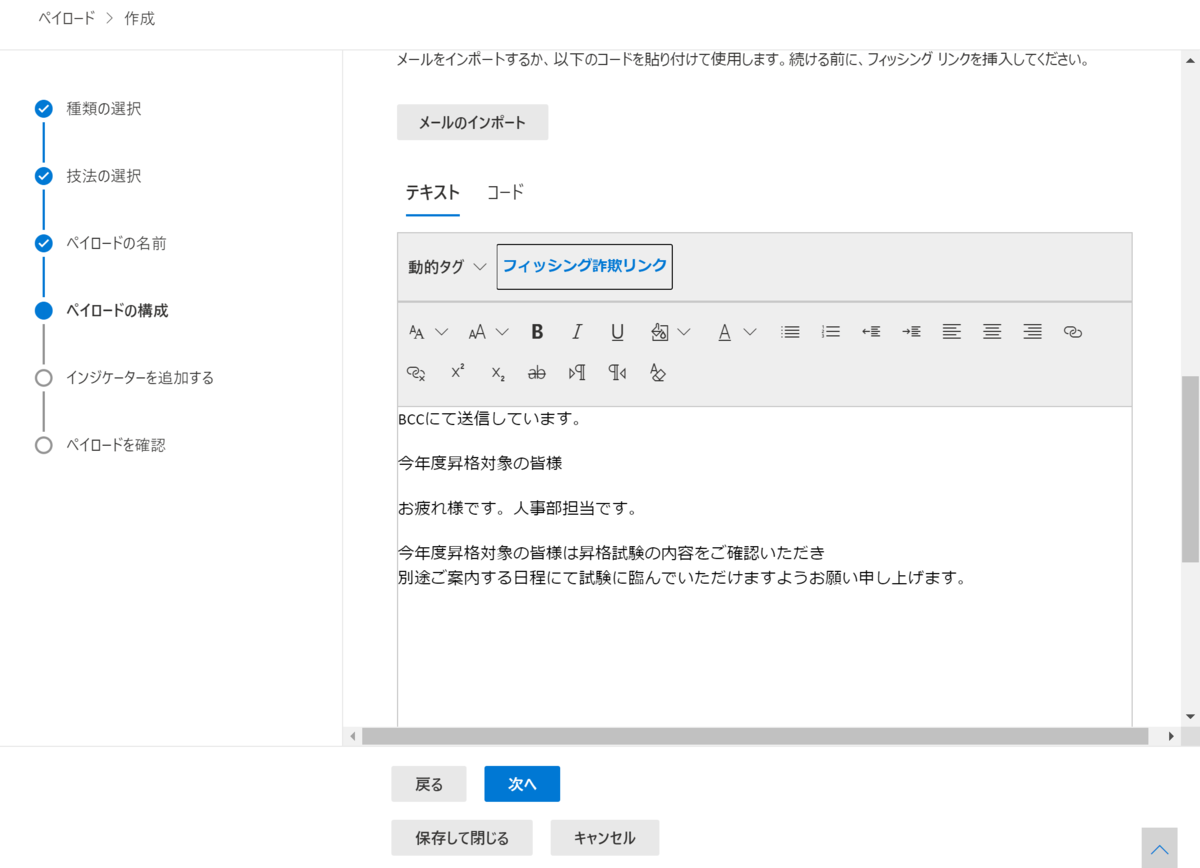

メールメッセージを入力し、「フィッシング詐欺リンク」をクリック

URL名を入力

リンクが本文に入ったら次へをクリック

そのまま次へをクリック

内容を確認して送信をクリック

完了をクリック

作成したペイロードを選択して次へをクリック

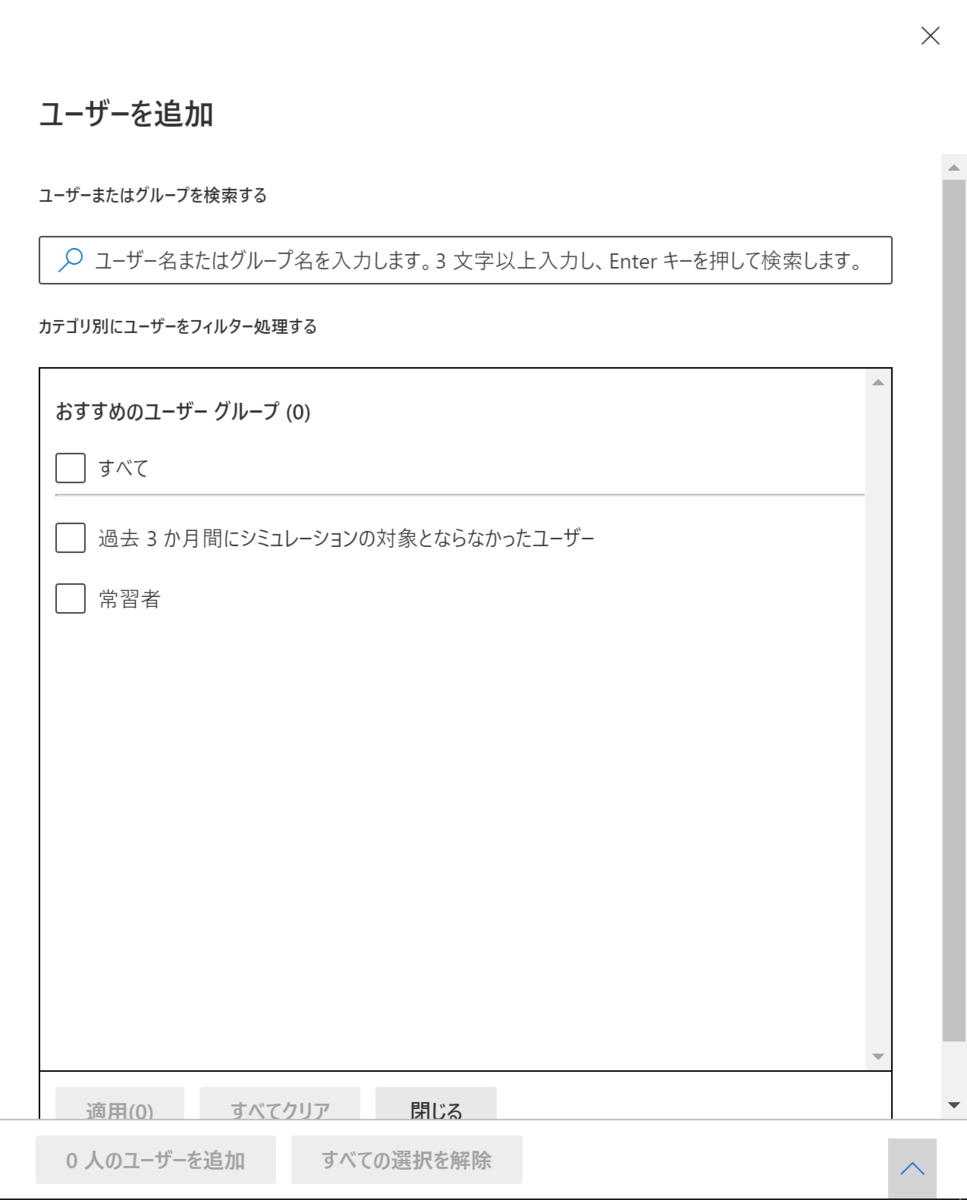

対象を選択し次へをクリック

ちなみにこんな選択も可能です。

今回は2ユーザーを対象としました。

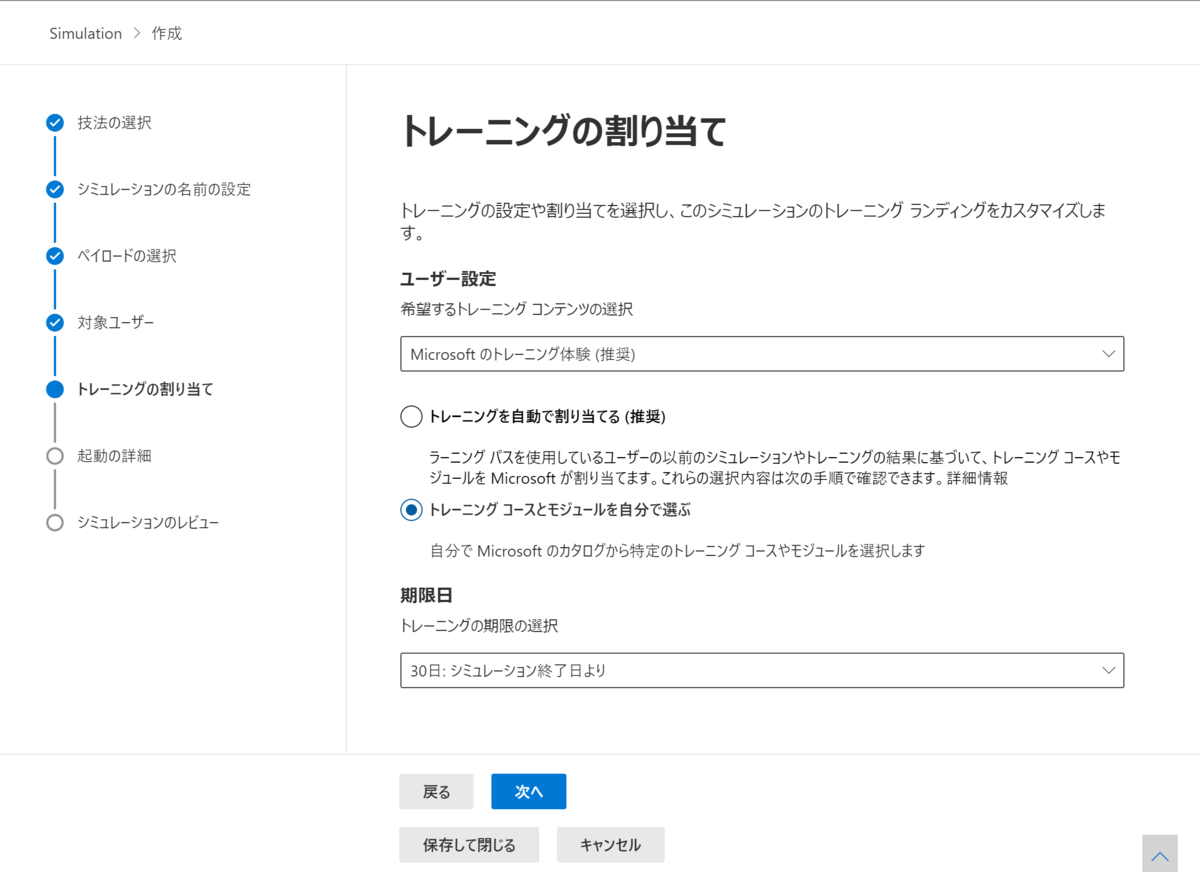

期限日のみ設定して次へをクリック

内容を変更する場合は修正して次へをクリック

このまま次へをクリック

内容を確認し送信をクリック

完了をクリック

ここからは訓練者側です。

メールを確認すると先ほど作成したペイロードの内容にてメール受信が確認できます。

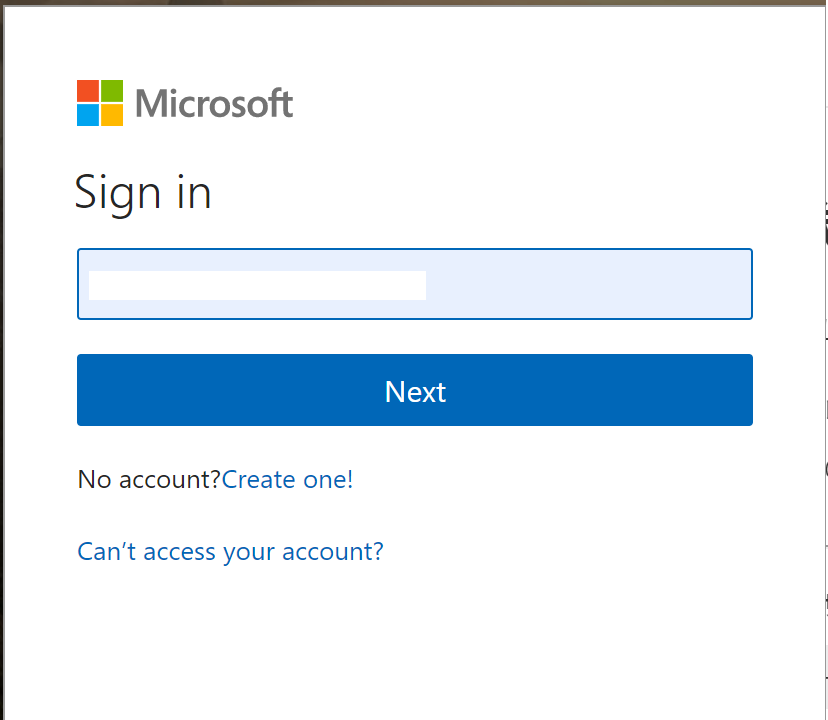

リンクをクリックすると以下の画面が表示されます。

※ペイロードにてテーマを[Document Recieved],ブランドを[Microsoft]に設定しています。

入力してみます。

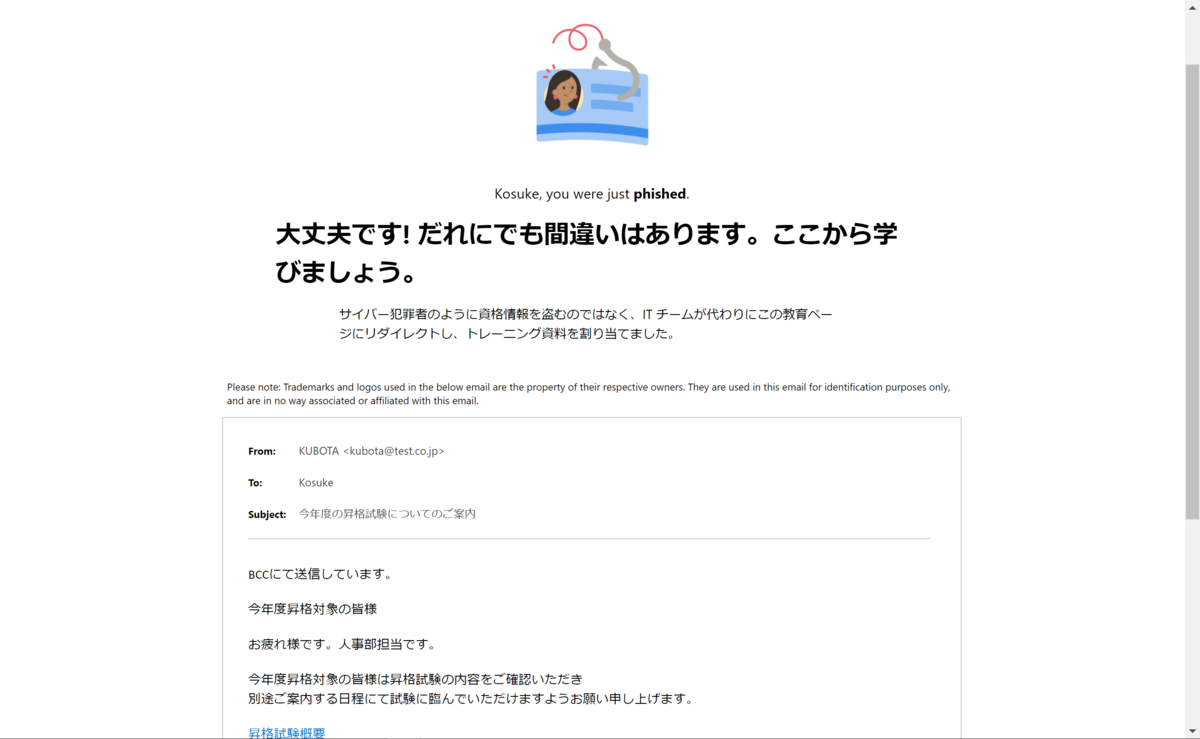

すると先ほど設定した画面に遷移します。

Goto Trainingを押すと教育画面にとんでいきます。

ここまでがクライアント側!!

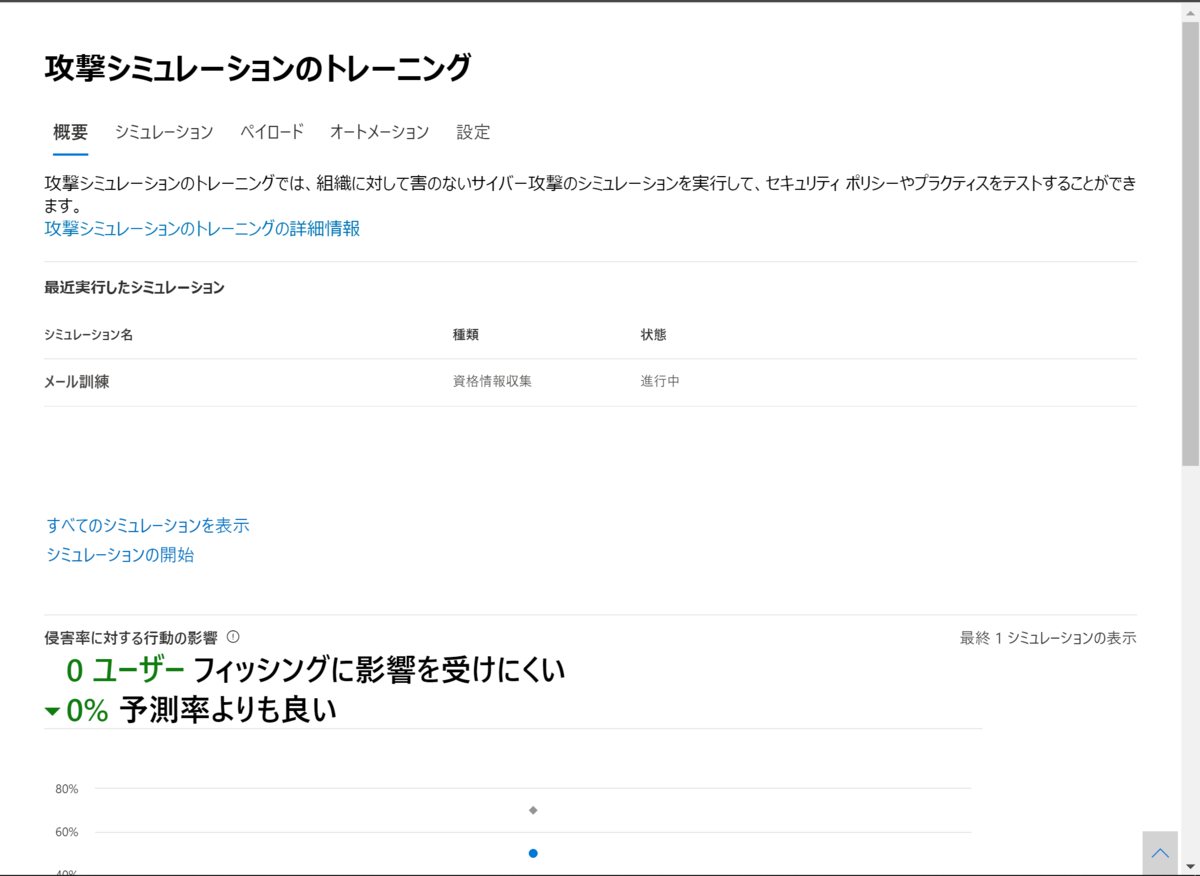

管理者側で確認してみます。

設定を実施した画面の作成したシミュレーション「メール訓練」をクリック

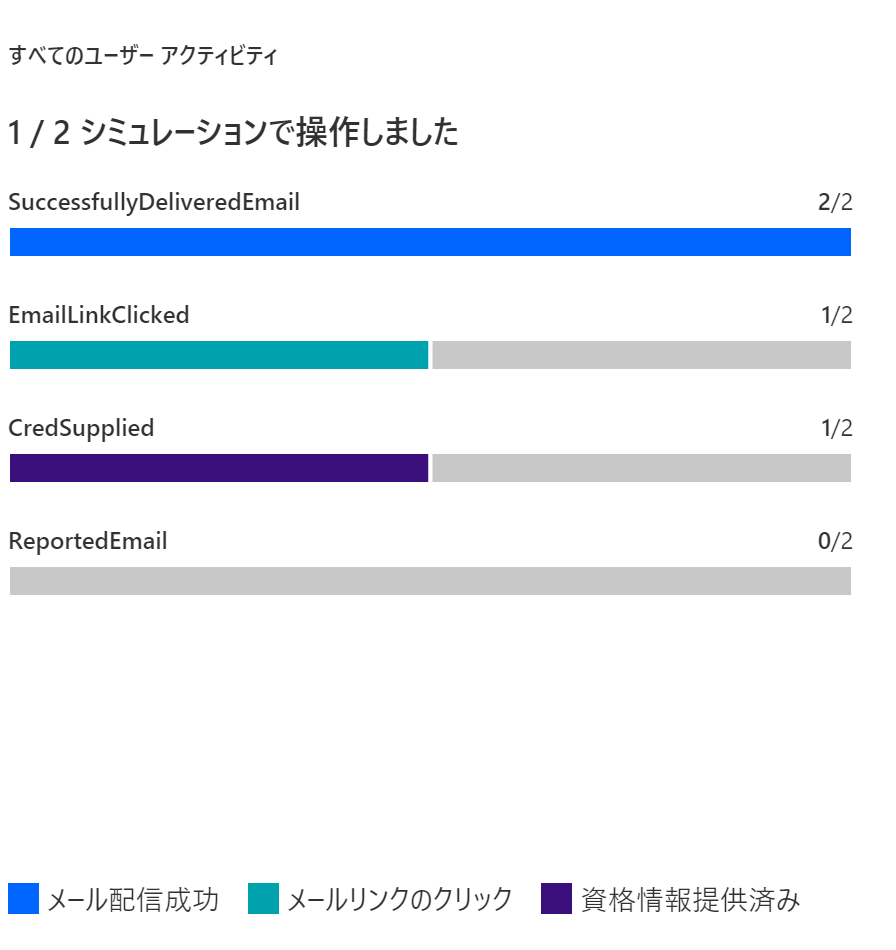

全体概要として資格情報を入れてしまった人がいるかどうかや

※全ユーザーの状況も確認可能です。

受信メールに対してどこまで操作してしまったかや

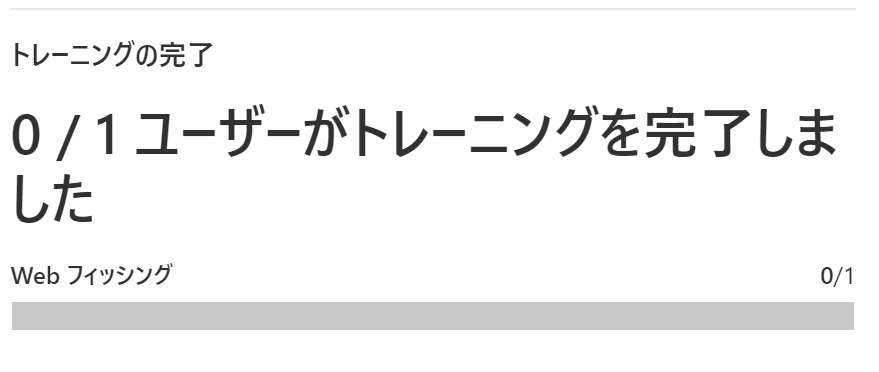

トレーニングしないといけなくなった人がトレーニングを実施したか等が確認できます。

- まとめ

今回攻撃シミュレーターを利用してメール訓練をやってみましたが、ライセンスの観点でそんなライセンスない!って方もいるのかな~って感じました。

メール訓練の費用+その他のメールセキュリティの合計金額とMicrosoft Defender for Office365の費用とどちらがコストメリットや機能メリットがでるのかを考えないといけないかなって思います。

次回のネタがまだ思いつかないけど、そろそろPowershellにしよっかなって思いました。

- 最後に!

Twitterでも情報発信したいと思いますので、興味があったらフォローしてください!