こんにちは!!

つい先日、霞が関でパスワード付きzipファイルのメール送信をやめる方針とニュースになってましたね!

いくつかの企業でもこのニュースに伴ってパスワード付きzipファイルのメール送信やめようってなっているのではないでしょうか。

何かソリューションいれて・・・・って考えられている方も多いと思うのですが、

Microsoft365を既に利用されている方は今回紹介する「Message Encryption」って機能を利用してみてもよいのでは??って思います。

余談ですが、パスワード付きzipファイル送信を「PPAP」っていうらしいのですが、語源は以下の内容らしい・・・・笑

※Wikipediaより

「Password付きzipファイルを送ります、Passwordを送ります、An号化(暗号化)Protocol(プロトコル)」

初めて聞いたときはペンパイナッ・・・・?!?!?ってなっちゃいました。

ってことで?!?!今回は

「Office365 Message Encryption」を設定してみたいと思います。

- Office365 Message Encryption(OME)って?

OMEとはOffice365で利用できるメッセージを暗号化する機能です。

簡単に言うと、以下の流れでデータにアクセスできるようにするものです。

①メールを暗号化して送信

②受信者はメールを参照するために「アカウント入力 or ワンタイムパスワード入力」

③受信者はデータを参照

こ~んなイメージです。

※あくまでイメージね!笑

詳しく知りたい方はこちらを見てね!

メッセージの暗号化 - Microsoft 365 Compliance | Microsoft Docs

- 利用可能なライセンス

以下のURLによると

- Office365 E3

- Office365 E5

- Microsoft365 E3

- Microsoft365 E5

- Microsoft365 Business Premium

- Office365 A1

- Office365 A3

- Office365 A5

を保有していれば追加ライセンスなしで利用できるらしい

また利用するときに必要なライセンス詳細はこちら!

メッセージ暗号化に関する FAQ - Microsoft 365 Compliance | Microsoft Docs

- 設定手順

設定の流れはこんな感じです。

- Azure Rights Managementの有効化(有効になっているかの確認)

- Exchange OnlineにてOME構成

- ExchangeOnlineにてメールフロールールを作成

では実際にやっていきます。

1.Azure Rights Managementの有効化(有効になっているかの確認)

Microsoft365管理センターにアクセスして

「組織設定」-「サービス」-「Microsoft Azure Information Protection」をクリック

「Microsoft Azure Information Protectionの設定を管理する」をクリック

アクティブ化されているか確認

※されていないときはアクティブ化のボタンをクリック

2.Exchange OnlineにてOME構成

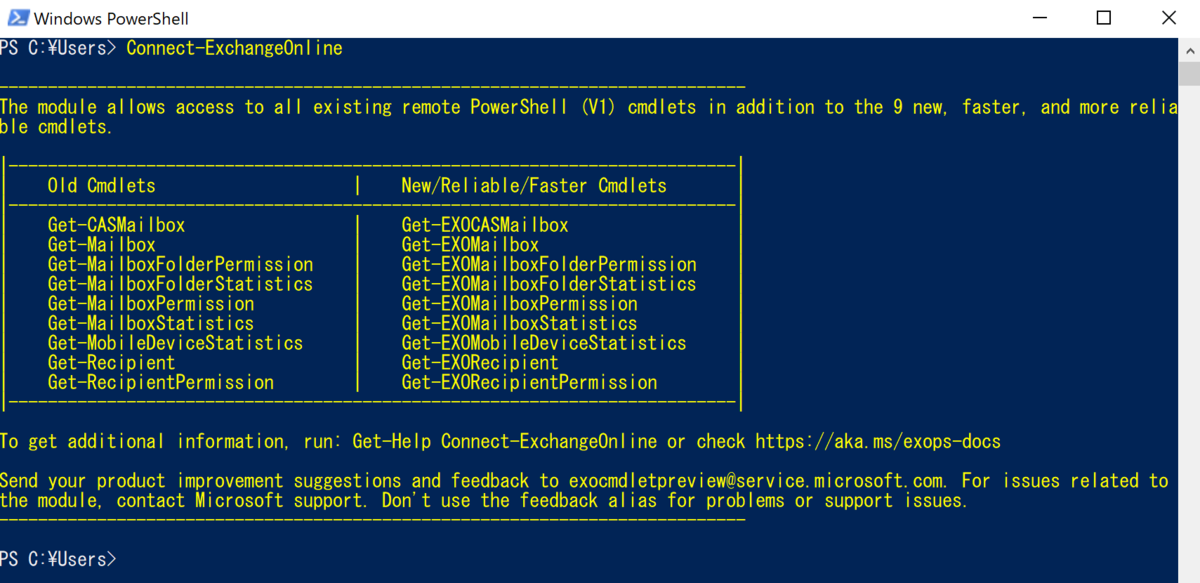

PowershellでExchangeOnlineに接続

※接続方法分からないって方は以下の記事に方法載せたので参考にどうぞ

以下の記事ではMSOnlineをインストールしているのですが、今回はExchangeOnlineをインストールしてください

kbtblog.hatenablog.com

Connect-ExchangeOnline

設定対象テナントの管理アカウントとパスワードを入力

接続できるとこんな状態になります。

赤字でるよ~~って方はモジュールインストールできていないか、ユーザー名かパスワードを間違えてる可能性ありです!

※PowershellはWinhttpのプロキシを利用するのでWinhttpにプロキシの値があるのに実際にプロキシいない等あると接続失敗します。

以下のコマンドレットを実行し、 「AzureRMSLicensingEnabled」が「True」となっていることを確認

Get-IRMConfiguration

なってないって方は

Set-IRMConfiguration

を利用してTrueに変更してください。

※わからんわい!!って方はコメントください。

以下のコマンドレットを実行

「テストメールアドレスの場所は実際のメールアドレスを利用してね」

Test-IRMConfiguration -Sender テストメールアドレス

問題なく稼働する場合は「全体的な結果」が合格となります。

3.ExchangeOnlineにてメールフロールールを作成

Exchange管理センターにアクセスし、メールフローをクリック

っとここで新しい管理センターがあるのでこっちに切替て進めます。笑

切り替えるとこんな画面になっているので

「その他の機能」-「トランスポートルール」の開くをクリック

※トランスポートルールがメールフローじゃないところに移動している・・・笑

「ルール」-「+」-「Office365 Message Encryptionと理研保護をメッセージに適用する」をクリック

※結局同じ画面戻ってきている・・・・笑

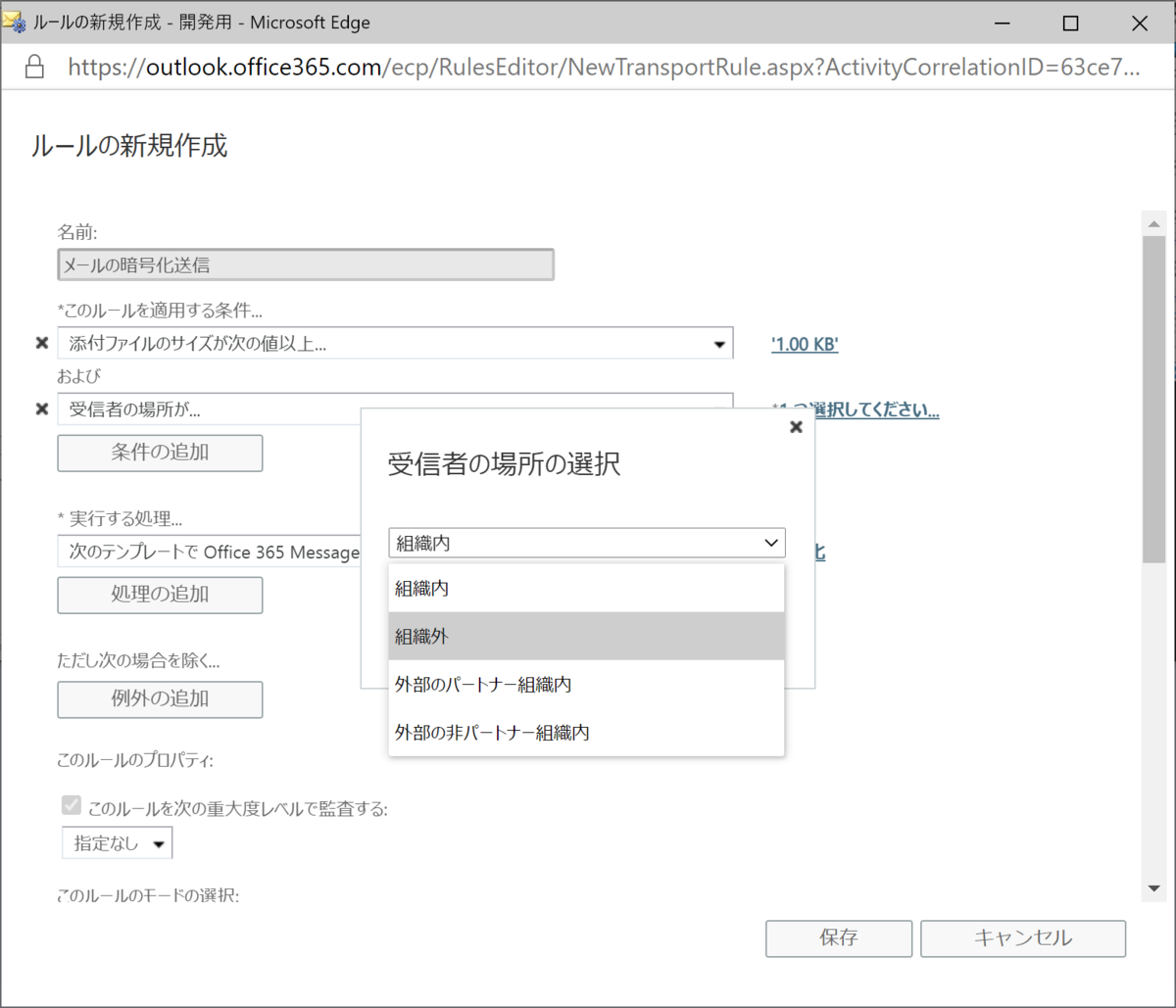

任意の名前を入力

今回は「メールの暗号化送信」としました

メッセージの暗号化送信を実行する条件を決めます。

今回は「添付ファイルのサイズが1KB以上」かつ「社外送信」の時に暗号化することにします。

「任意の添付ファイル」-「サイズが次の値以上である」をクリック

サイズ制限に1を入力しOKをクリック

「条件の追加」をクリック

今度は

「この受信者」-「外部/内部である」をクリック

「組織外」をクリックしOK

「1つ選択してください」をクリック

RMSテンプレートを選択します

今回は「暗号化」を選択

最後に保存をクリック

これで設定は完了です!

- 実際の動作確認

それでは実際の動作を確認していきます!

Web版のOutLookから外部(今回はGmail)に添付ファイル付きメールを送信してみます。

まず送信者側で今回「画面.png」という名前のファイルを添付しました。

ここからは受信者側です。

こんなメールが届きます。

ここで注意が必要なのは「件名」はみえているが、「本文」は見えない点!

「メッセージを読む」をクリック

今回はワンタイムパスワードで閲覧するので、

「ワンタイムパスコードを使用してサインイン」をクリック

ワンタイムパスワードが送付された通知に変わります。

再度Gmail側で届いたパスコードを確認

先ほどの画面内のパスコードの入力画面に届いたワンタイムパスワードを入力し続行をクリック

すると!

本文や添付ファイルが参照できるようになります。

以上、確認終了です!

今回はこの動作の起動条件を「添付ファイルが1KB以上」かつ「社外宛」としましたが、条件を変えれば結構柔軟にこの動作を利用できます!

パスワード付きzipファイルやめたいなあ・・・・ってお考えの方はぜひ一度試してみてはどうでしょうか♪

- 最後に!

Twitterでも情報発信したいと思いますので、興味があったらフォローしてください!