こんにちは

Microsoft365(Office365)を利用されているユーザーでよく聞くのは、指定のデバイスのみOffice365にアクセスさせたいってことです。

これを実現するにはいつくか方法があるのですが、その一つとしてIntuneとAzureADを利用したデバイスベースの条件付きアクセスを利用することが多いです。

※サードパーティー製IdPを利用したアクセス制限だとOffice365アプリにおいてはAzureADのトークンの仕様上、狙った動きをしないことがあるので。。。。。

その際、Intuneにデバイスを登録する必要があるのですが、当初IntuneへのWindowsデバイス登録ってどうやるのか悩んだので記録します。

IntuneへのWindowsデバイス登録にはいつくか方法があるのですが、

今回は「HybridAzureADJoin時に自動的にIntuneにWindowsデバイスする方法」を記載していきます。

HybridAzureADJoin自体の設定は以下に記載しています。

ここから記載する手順は対象のPC(ユーザー)でHybridAzureADJoinを実行する前に実施しておく必要があります。

※注意!Intuneの設定は2020/8/1移行Azureポータルからの設定は不可になっています。

設定はMicrosoft365管理ポータル内のエンドポイントマネージャーより実施してください。

- 設定手順

1.CNAMEレコードをDNSに追加

外部に公開しているDNSにIntune利用用のCNAMEを登録する必要があります。

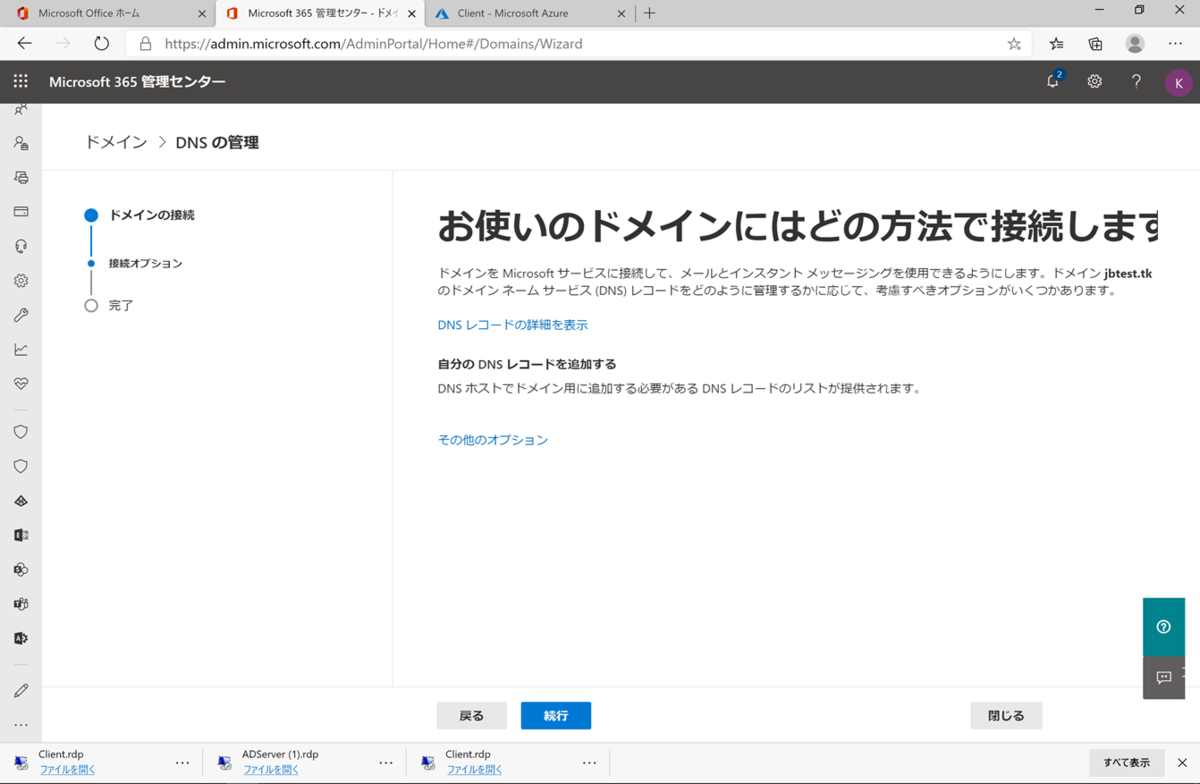

管理センターの設定-ドメインをクリック

続行をクリック

所有の外部公開DNSがあるので、「自分のDNSレコードを追加する」を選択して続行

詳細オプションをクリック

「IntuneとMobile Device Management for Micorsoft365」にチェックを入れる

下記のCNAMEレコードを2つ所有のDNSに登録した後、続行をクリック

※DNSにレコードが正しく追加されていれば「状態」が適切となります

完了をクリック

2.デバイス登録のスコープ設定

管理センターより「エンドポイントマネージャー」をクリック

自動登録をクリック

MDMユーザースコープの「すべて」を選択して保存をクリック

※MAMユーザースコープは「なし」としておいてください。

MAMユーザースコープを「すべて」とすると「Windows Information Protection」を利用する設定となりIntune登録されないようです。

下図のように変更

3.グループポリシーの設定(ActiveDirectoryのグループポリシーの管理もしくはローカルグループポリシー)

ADサーバーよりグループポリシーの管理を起動し、必要な場合は新規でグループポリシーを作成します。

作成したグループポリシーを右クリックして編集を選択

管理用テンプレート > Windows コンポーネント > MDM

を選択

既定のAZURE AD 資格情報を使用して mdm の自動登録を有効にする

をダブルクリックして

「有効」ー「ユーザーの資格情報」

を選択してOKをクリック

作成したグループポリシーオブジェクトをHybridAzureADJoinedするデバイスに適用する必要があります。

対象のコンピューターオブジェクトが格納されているOUにグループポリシーをリンクします。

対象のWindowsクライアント側に上記で設定したグループポリシーが適用されていることを確認します。

コマンドプロンプトを管理者で起動し、「gpresult /r」コマンドを実行することで適用されたグループポリシーが表示されます。

これで設定は完了です。

GPOの設定については以下のURLに情報がありました。

- 最後に!

Twitterでも情報発信したいと思いますので、興味があったらフォローしてください!