はじめに

Unityでビルドしたアプリに対する脆弱性が発見されました。

Unity 2017.1 以降でビルドされた Android、Windows、Linux、macOS オペレーティングシステム向けのゲームとアプリケーションに影響する、セキュリティの脆弱性が最近確認されました。この脆弱性が悪用された証拠はなく、ユーザーまたはお客様に対する影響も発生していません。弊社はこの脆弱性に対処する予防的な修正を提供しており、修正はすでにすべての開発者に対して利用可能になっています。

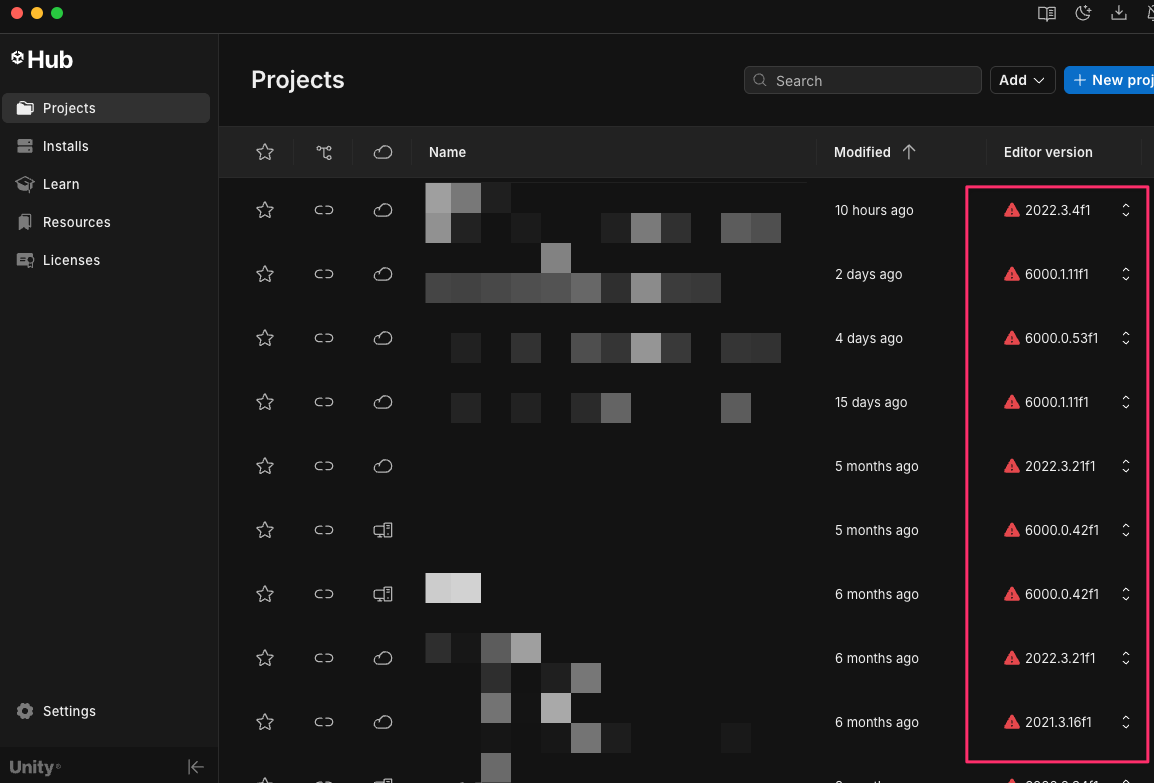

Unity Hubでもその脆弱性が含まれるバージョンにはエラーのようなマーク出るようになっています。

|

今回はその脆弱性の影響範囲と対応方法の紹介です!

影響範囲

まず、脆弱性の詳細や影響範囲については以下のページで確認できます。

Unity でビルドされたアプリケーションを実行しているエンドユーザーのデバイス上で、ローカルコード実行や機密情報へのアクセスが可能になることが懸念されます。コードの実行は脆弱なアプリケーションの特権レベルに制限され、情報漏洩は脆弱なアプリケーションが利用可能な情報に制限されます。この脆弱性の悪用の証拠はなく、ユーザーや顧客への影響も今までありません。

現状ではこの脆弱性が実際に悪用された証拠はないらしいですが、

アプリが実行されているデバイス上で不正なプログラムを実行される可能性があり、

特にAndroidは、仮想通貨ウォレットが危険にさらされる可能性があるそうです。

なお、CVSSという脆弱性の深刻度を数値で表す指標は8.4で、深刻な脆弱性である事が分かります。

|

影響範囲もUnityのバージョンは2017.1から6000.3までとかなり広範囲です。

|

|

プラットフォームはiOSは大丈夫なようですが、

AndroidだけでなくWindowsやMac、Linuxも対象なようです。

|

対応方法

次に対応方法ですが、基本的にはUnityのバージョンを

パッチ適用済みのものに上げて、ビルドし直すだけで大丈夫です。

|

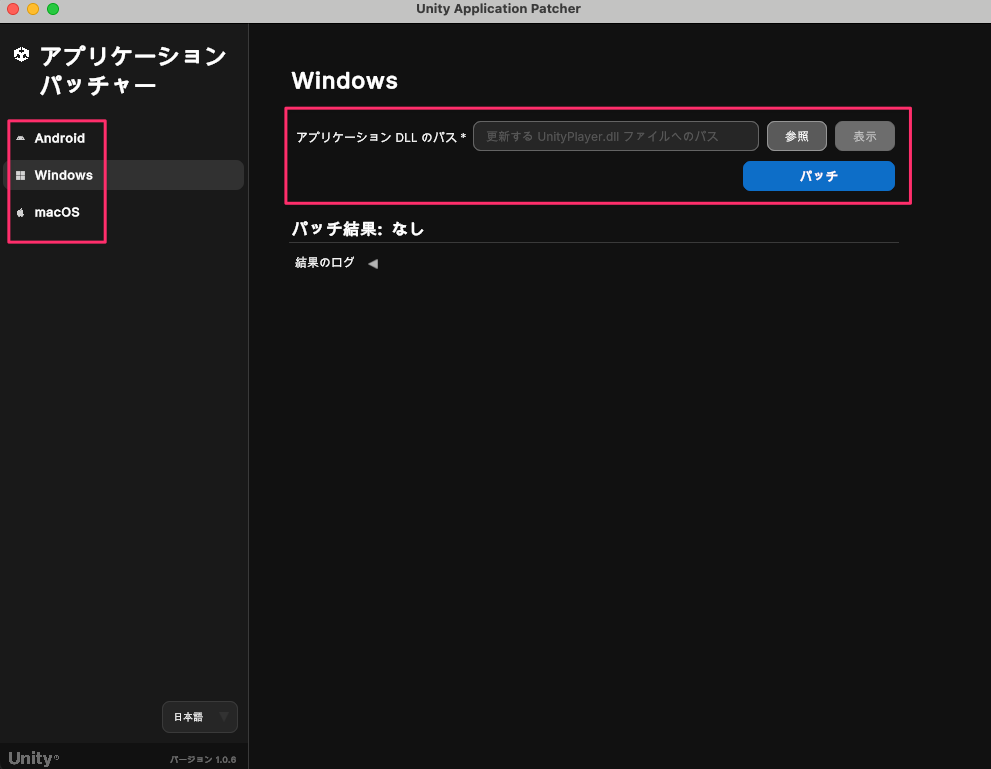

なお、ゲームの実行ファイル自体(apkとか)にパッチを当てるツールも提供されています。

|

https://discussions.unity.com/t/cve-2025-59489-patcher-tool/1688032

こちらを使えば、Unityのバージョンアップやビルドをしなくても対応可能です。

|

使い方は、左側のメニューでプラットフォームを選び、

右側でパッチを当てたいファイルのパスを指定し、「パッチ」ボタンを押すだけ。

ただし、windowsはexeファイルでなく同じ階層にあるはずのUnityPlayer.dllを指定します。

|

ちなみに、パッチが上手くいくと「成功」と表示され、

|

既にパッチしたものだと、「パッチをスキップ」「パッチがすでに適用されています」と表示されます。

|

パッチを当てるには当然ながら、ビルドしたファイルが必要ですが、

Steamの場合は過去のビルドをダウンロード出来るので、残していなくても安心です。