暗号資産を悪用した犯罪としては、マルウェアを介して他者のPCやスマートフォンにマイニングを行わせるマルウェアマイニングやマネーロンダリングなどが知られています。クラウドセキュリティーを手がける大手ネットワーク事業者のAkamaiが2021年2月23日に、ビットコインのネットワークを利用したボットネットを特定したと発表しました。

Bitcoins, blockchains, and botnets - Akamai Security Intelligence and Threat Research Blog

https://blogs.akamai.com/sitr/2021/02/bitcoins-blockchains-and-botnets.html

The bitcoin blockchain is helping keep a botnet from being taken down | Ars Technica

https://arstechnica.com/information-technology/2021/02/crooks-use-the-bitcoin-blockchain-to-protect-their-botnets-from-takedown/

IT系ニュースサイトのArs Technicaによると、ボットネットによる攻撃に対しては、悪意あるアクセスに対して偽のIPアドレスを送信してコマンド&コントロールサーバー(C2サーバー)を孤立させるDNSシンクホールという防御手段が用いられているとのこと。

インターネット上の脅威について研究しているAkamaiの調査チーム・SIRT(Security Intelligence Response Team)は、監視していたビットコインマイニングのボットネットが、「ブロックチェーンにボットネット用のIPアドレスを紛れ込ませる」という方法でDNSシンクホールによる隔離をすり抜けようとしていたのを発見しました。

ビットコインの最小単位である1億分の1ビットコインは、ビットコインの提唱者であるサトシ・ナカモト氏にちなんで「サトシ」と呼ばれており、ビットコイン取引のトランザクションにはこの「サトシ値」が8ビット単位のデータとして記録されています。SIRTが発見したボットネットは、このサトシ値をC2サーバーとの通信に使うIPアドレスに変換して、DNSシンクホールにより隔離された端末との通信が維持されるようにしていました。

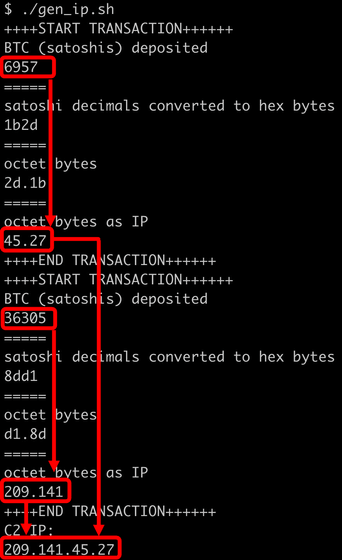

以下は、Akamaiが解析したサトシ値の変換プロセスを簡略化して表したもの。まず、「6957」というサトシ値を16進数に表すと、「1b2d」となります。この「1b」と「2d」を再び10進数に戻すと「27」と「45」になります。同様に「36305」というサトシ値を「141」「209」に変換してから4つの数値を組み合わせると、「209.141.45.27」というIPアドレスになります。この仕組みを利用して、ボットネットのオペレーターはビットコインの取引の中に、ボットネットで使うIPアドレスを仕込んでいたとのことです。

Akamaiはこの手法について「今回、ビットコインのブロックチェーン上にボットネットの通信に必要な情報を巧妙に隠すという、これまでに見られなかった手段が特定されました。分散化された検閲不可能なデータソースからリアルタイムにデータを取り出すこの技術は、感染の拡大を抑制することを困難にし、不正な通信用のIPアドレスを簡単かつ迅速にやりとりすることが可能になります」とコメントしました。

その上でAkamaiは「ボットネットの改善を防ぐためにここでは明らかにしませんが、この技術には欠点もあるため完璧ではありません。しかし、この技術が使われれば大きな問題となりうるため、サイバー犯罪者に人気の手法となる可能性は高いと言えます」と述べて、警鐘を鳴らしています。