老舗圧縮解凍ソフト「WinRAR」に発覚した脆弱性を狙う「悪意あるアーカイブファイル」とはどのようなものなのか、セキュリティ企業が実物を入手して内容を詳らかにしています。

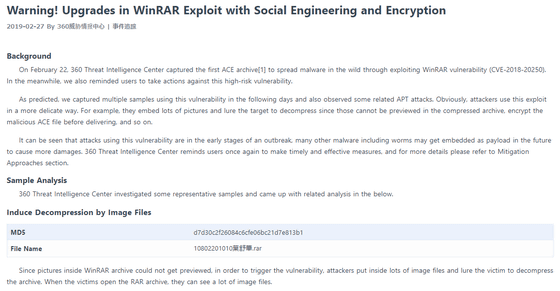

360威胁情报中心 - Warning! Upgrades in WinRAR Exploit with Social Engineering and Encryption

https://ti.360.net/blog/articles/upgrades-in-winrar-exploit-with-social-engineering-and-encryption/

中国のセキュリティ企業・360 Threat Intelligence Center(360威胁情报中心)は、WinRARの脆弱性のうち「CVE-2018-20250」の識別子が与えられた脆弱性を利用する、悪意あるACE形式アーカイブを2019年2月22日に発見したとのこと。

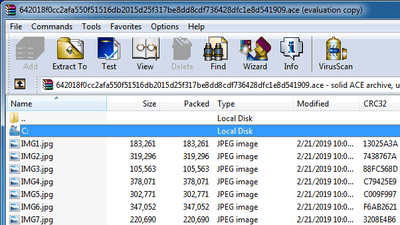

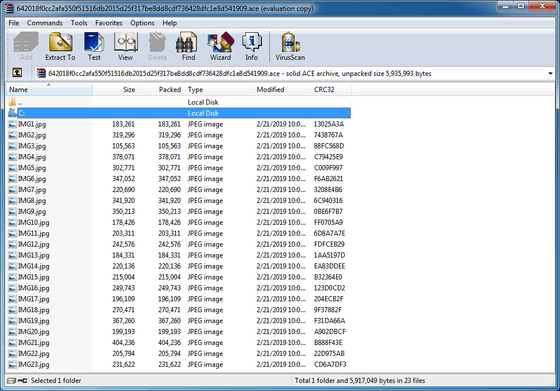

サンプルの一例をWinRARで開いたところ。JPGファイルが大量に含まれています。

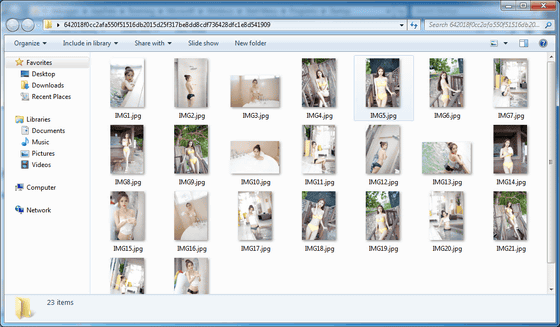

内容はこのような写真。

もし、気になって解凍してしまうと……

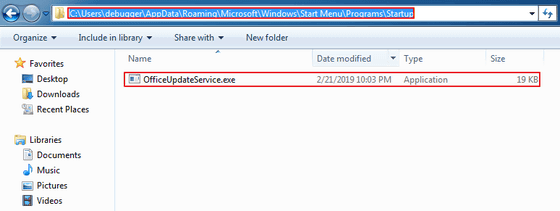

「%AppData%\Microsoft\Windows\スタートメニュー\プログラム\スタートアップ」の中に「OfficeUpdateService.exe」というファイルが展開され、PCの再ログイン・再起動が行われると実行されます。この「OfficeUpdateService.exe」にはPCの再起動・終了やファイル管理、リモートシェル、「トロイの木馬」管理、画面キャプチャ、記録などの機能が含まれているとのこと。

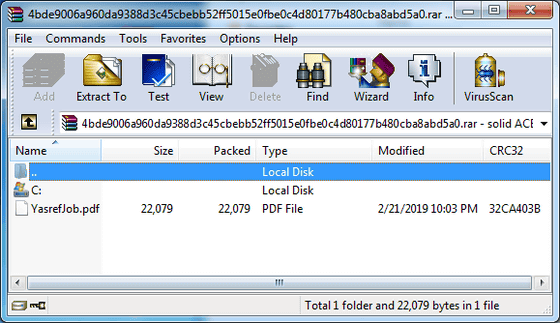

上記のように画像ファイルを含んだ「悪意あるアーカイブ」のほかには、PDFファイルが1つだけの例もあるそうです。

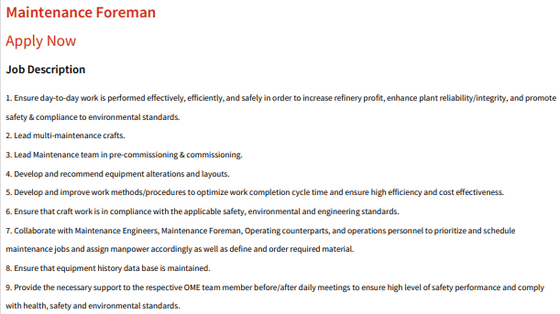

このPDFファイルの中身はジョブ・ディスクリプション(職務記述書)。

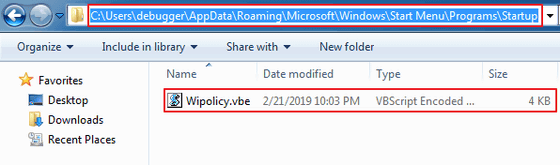

解凍すると、スタートアップフォルダの中に「Wipolicy.vbe」ファイルが展開されます。ファイルは暗号化されており、復号するとPowerShellスクリプトが含まれていたとのことで、攻撃者はリモートシェルの作成、ファイルのアップロードやダウンロード、追加モジュールの読み込み、他のPowerShellスクリプトの実行などを行えます。

360 Threat Intelligence Centerでは対策として「WinRAR 5.70 beta 1」へのアップデートを呼びかけています。もしアップデートできない事情がある場合は、脆弱性の原因である「UNACEV2.DLL」を直接削除してもOKだとのこと。この場合、ACE形式のファイルをWinRARで読み込んだときにエラーが起きますが、その他の通常の使用法では問題は起きないとのことです。