前回 は、「」の「付録」を読んで、x86 と x86-64 のシェルコードを作りました。また、setodaNote CTF Exhibition の Pwn の Shellcode問題で、作ったシェルコードを使って、フラグが取れました。

今回は、TryHackMe というサイバーセキュリティのトレーニングができるサイトがあるので、挑戦してみたいと思います。

それでは、やっていきます。

はじめに

「セキュリティ」の記事一覧です。良かったら参考にしてください。

・第2回:Ghidraで始めるリバースエンジニアリング(使い方編)

・第3回:VirtualBoxにParrotOS(OVA)をインストールする

・第4回:tcpdumpを理解して出力を正しく見れるようにする

・第5回:nginx(エンジンエックス)を理解する

・第6回:Python+Flask(WSGI+Werkzeug+Jinja2)を動かしてみる

・第7回:Python+FlaskのファイルをCython化してみる

・第8回:shadowファイルを理解してパスワードを解読してみる

・第9回:安全なWebアプリケーションの作り方(徳丸本)の環境構築

・第10回:Vue.jsの2.xと3.xをVue CLIを使って動かしてみる(ビルドも行う)

・第11回:Vue.jsのソースコードを確認する(ビルド後のソースも見てみる)

・第12回:徳丸本:OWASP ZAPの自動脆弱性スキャンをやってみる

・第13回:徳丸本:セッション管理を理解してセッションID漏洩で成りすましを試す

・第14回:OWASP ZAPの自動スキャン結果の分析と対策:パストラバーサル

・第15回:OWASP ZAPの自動スキャン結果の分析と対策:クロスサイトスクリプティング(XSS)

・第16回:OWASP ZAPの自動スキャン結果の分析と対策:SQLインジェクション

・第17回:OWASP ZAPの自動スキャン結果の分析と対策:オープンリダイレクト

・第18回:OWASP ZAPの自動スキャン結果の分析と対策:リスク中すべて

・第19回:CTF初心者向けのCpawCTFをやってみた

・第20回:hashcatの使い方とGPUで実行したときの時間を見積もってみる

・第21回:Scapyの環境構築とネットワークプログラミング

・第22回:CpawCTF2にチャレンジします(クリア状況は随時更新します)

・第23回:K&Rのmalloc関数とfree関数を理解する

・第24回:C言語、アセンブラでシェルを起動するプログラムを作る(ARM64)

・第25回:機械語でシェルを起動するプログラムを作る(ARM64)

・第26回:入門セキュリhttps://github.com/SECCON/SECCON2017_online_CTF.gitティコンテスト(CTFを解きながら学ぶ実践技術)を読んだ

・第27回:x86-64 ELF(Linux)のアセンブラをGDBでデバッグしながら理解する(GDBコマンド、関連ツールもまとめておく)

・第28回:入門セキュリティコンテスト(CTFを解きながら学ぶ実践技術)のPwnable問題をやってみる

・第29回:実行ファイルのセキュリティ機構を調べるツール「checksec」のまとめ

・第30回:setodaNote CTF Exhibitionにチャレンジします(クリア状況は随時更新します)

・第31回:常設CTFのksnctfにチャレンジします(クリア状況は随時更新します)

・第32回:セキュリティコンテストチャレンジブックの「Part2 pwn」を読んだ

・第33回:セキュリティコンテストチャレンジブックの「付録」を読んでx86とx64のシェルコードを作った

・第34回:TryHackMeを始めてみたけどハードルが高かった話 ← 今回

TryHackMeの公式サイトは以下です。英語のサイトですが、やってる方も多いみたいなので、何とかなると思います。

それでは、やっていきます。

TryHackMeに登録する

早速、TryHackMeに登録してみます。

E-Mailアドレスを入力して、Join for FREE をクリックします。

サインアップ画面が出るので、ユーザネーム、E-Mailアドレス、パスワードを入力して、ロボットではないチェックを入れて、Signup をクリックします。

パスワードは、大文字小文字の英字と、数字か記号を含める必要があるようです。

次は、サイバーセキュリティに関して、どのぐらいレベルかを聞かれます。全くの初心者 or ある程度知識はある or サイバーセキュリティの実務経験がある の3択です。とりあえず、全くの初心者を選択しておきます。選択したら Continue をクリックします。

次は、IP、HTTPS、DNS の概念を知っているかどうかを聞かれます。知ってるにしておきました。選択したら、Continue をクリックします。

まだ、質問が続きます。サイバーセキュリティに従事しているかどうかを聞かれます。適切に選択して Continue をクリックします。

次は、ビジネス用の E-Mailアドレスを聞かれます。持ってないと答えると、会社名など聞かれます。あ、E-Mailアドレスを入力したら、どちらにしても会社名などを聞かれます。以前は、もう少し軽めの質問だったようですが、だいぶ面倒な質問ですね。正直に答えるか、適当に入力するか悩みますね。入力できたら Start Learning をクリックします。

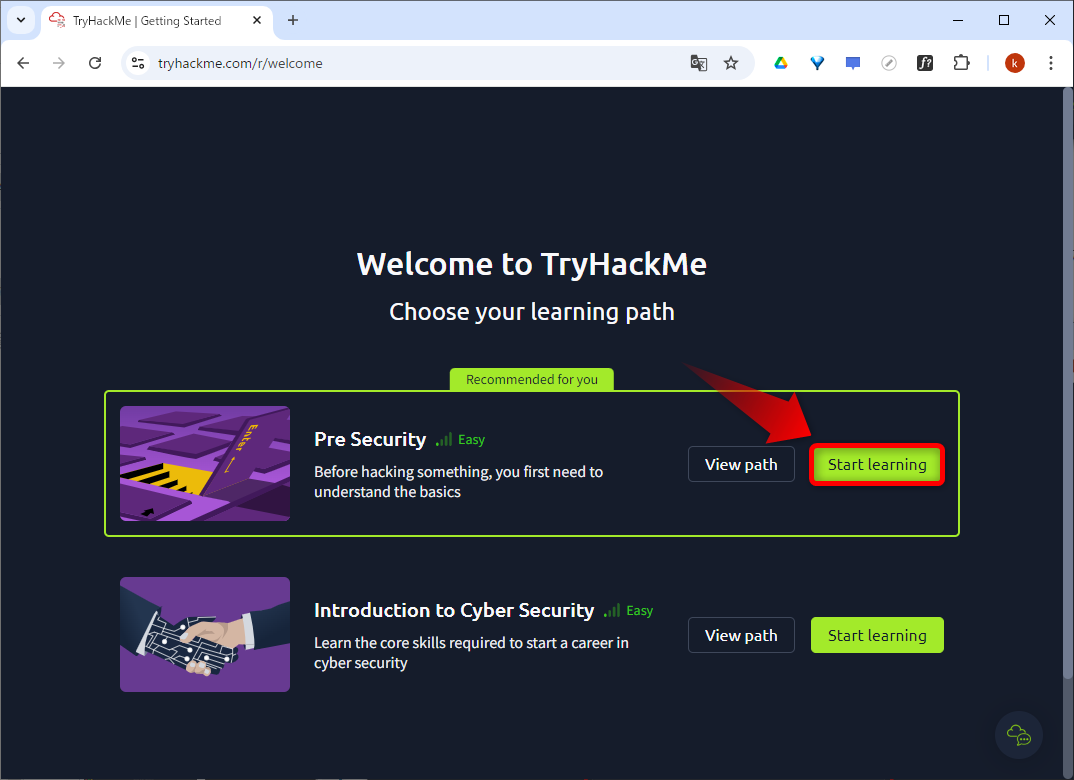

ようやく、登録できたようです。勧められる通りに、Pre Security の Start Learning をクリックします。

コースの紹介があります。SECTION 1 から 5 まで、各SECTION に、3 から 5 の Room があり、計18 Room あります。Start Learning をクリックします。

登録はここまでです。

SECTION 1:Introduction to Cyber Security

SECTION 1 は、3つの Room があります。チュートリアルな内容なので、メモだけ残しておきます。

Intro to Offensive Security

1つ目の Room には、3つの Task があります。

Task 1:What is Offensive Security?

2択の文章問題です。間違えても再入力できます。内容については割愛します。

Task 2:Hacking your first machine

GoBuster を使った問題です。仮想マシンを起動すると、画面が、2分割されて、左側に問題、右側に仮想マシンとなります。仮想マシンは、無課金の状態だと、1日1時間しか使えません。

ターミナルを開き、提示されたコマンドを入力します。

/bank-transfer(銀行振込のページ)が見つかりました。

$ gobuster -u http://fakebank.com -w wordlist.txt dir ===================================================== Gobuster v2.0.1 OJ Reeves (@TheColonial) ===================================================== [+] Mode : dir [+] Url/Domain : http://fakebank.com/ [+] Threads : 10 [+] Wordlist : wordlist.txt [+] Status codes : 200,204,301,302,307,403 [+] Timeout : 10s ===================================================== 2024/10/01 12:00:04 Starting gobuster ===================================================== /images (Status: 301) /bank-transfer (Status: 200) ===================================================== 2024/10/01 12:00:15 Finished =====================================================

提示された内容によると、「Transfer $2000 from the bank account 2276, to your account (account number 8881).」ということで、2276 というアカウントから 2000ドルを自分のアカウント(8881)に振込み手続きをすればいいようです。簡単です。

フラグ?のような文字列を入力すればクリアです。時間が限られているので、忘れずに、仮想マシンを終了しておきます。

Task 3:Careers in cyber security

文章を読むだけで、Complete ボタンを押せばクリアです。

これで 1つ目の Room は終了です。チュートリアルって感じでした。

Intro to Defensive Security

2つ目の Room です。

Task 1:Introduction to Defensive Security

文章問題です。入力内容が微妙だったので、答えを書いておきます、「Blue Team」です。大文字小文字は関係なさそうです。

Task 2:Areas of Defensive Security

文章問題です。割愛します。

Task 3:Practical Example of Defensive Security

指定された Webページからフラグを取得する問題です。

英文なので、ちょっとしんどいですが、内容は簡単です。フラグを入力するとクリアです。

Careers in Cyber

9つのタスクがありますが、全て文章を読んで、Complete をクリックするだけです。内容は割愛します。

- Task 1:Introduction

- Task 2:Security Analyst

- Task 3:Security Engineer

- Task 4:Incident Responder

- Task 5:Digital Forensics Examiner

- Task 6:Malware Analyst

- Task 7:Penetration Tester

- Task 8:Red Teamer

- Task 9:Quiz

SECTION 2:Network Fundamentals

ネットワークに関する内容です。5つの Room があります。

What is Networking?

5つのタスクがあります。ほとんど文章問題なので割愛します。

- Task 1:What is Networking?

- Task 2:What is the Internet?

- Task 3:Identifying Devices on a Network

- Task 4:Ping (ICMP)

- Task 5:Continue Your Learning: Intro to LAN

Intro to LAN

有料みたいです。スキップします。

ちょっと面倒になってきました(笑)。

続けたら、いい問題に出会えるのかもしれませんが、TryHackMe は、サイト自体が重くて、かなりストレスがあります。いったん、ここまでにして、また、いい進め方が書いてあるサイトを見つけたら、もう一度チャレンジするかもしれません。

おわりに

今回は、TryHackMe にチャレンジしてみました。

時間がかかる割りには、あまり知見が得られず、コスパが良くなかったように思います。挑戦したいカテゴリがどこにあるのか分かりにくく、サイト自体が重くて、探すのに疲れてきてやめてしまいました。英語が得意な方は、もっと違う印象なのかもしれません。

一番最初から順番にやるのは、お勧めできません(笑)。

最後になりましたが、エンジニアグループのランキングに参加中です。

気楽にポチッとよろしくお願いいたします🙇

今回は以上です!

最後までお読みいただき、ありがとうございました。