Hello there, ('ω')ノ

以前、うまくいかなかったブルートフォース攻撃を使用した2FAバイパスを。

このラボの2要素認証は、ブルートフォーシングに対して脆弱で。

有効なユーザ名とパスワードを取得しているものの。

ユーザの2FA確認コードにアクセスできないようで。

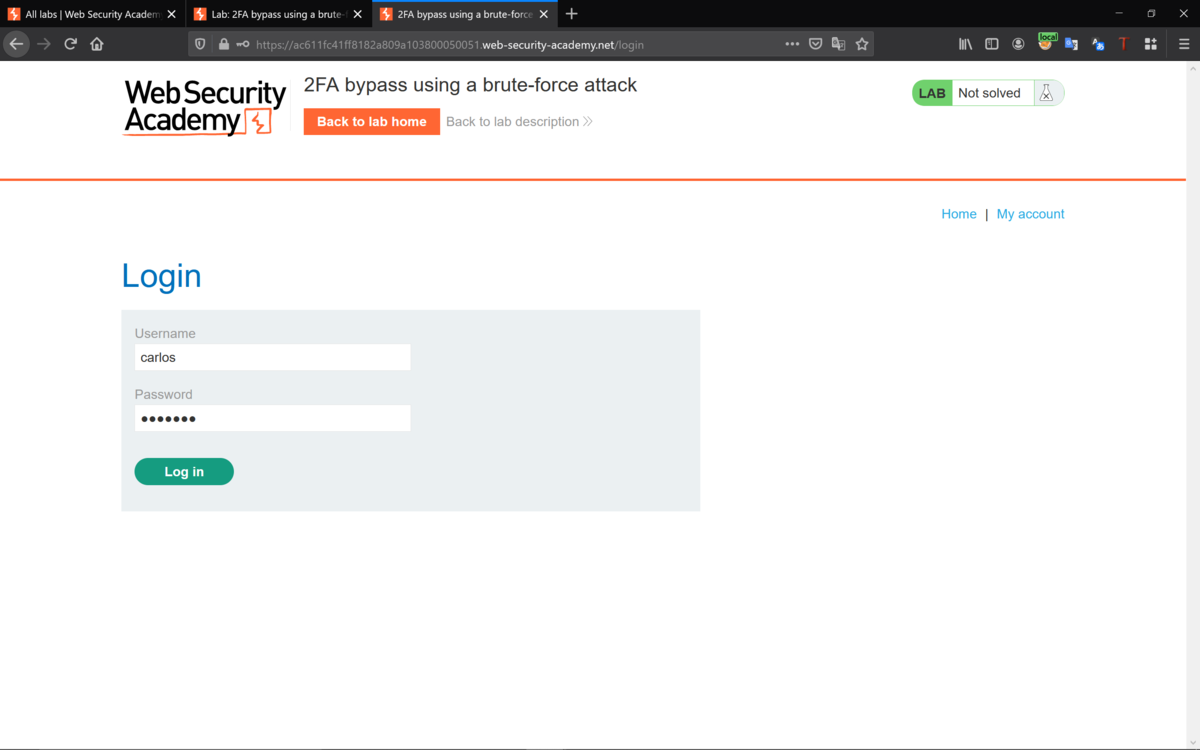

まずは、動作確認を。

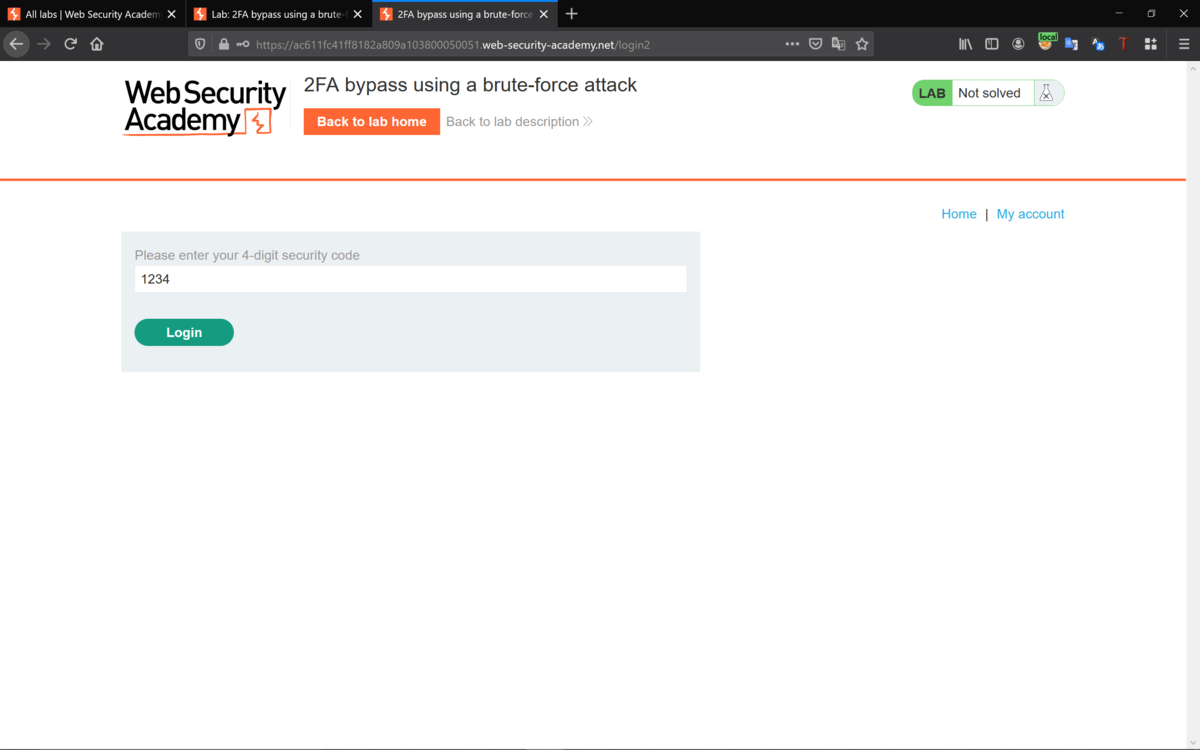

適当なコードを入力すると。

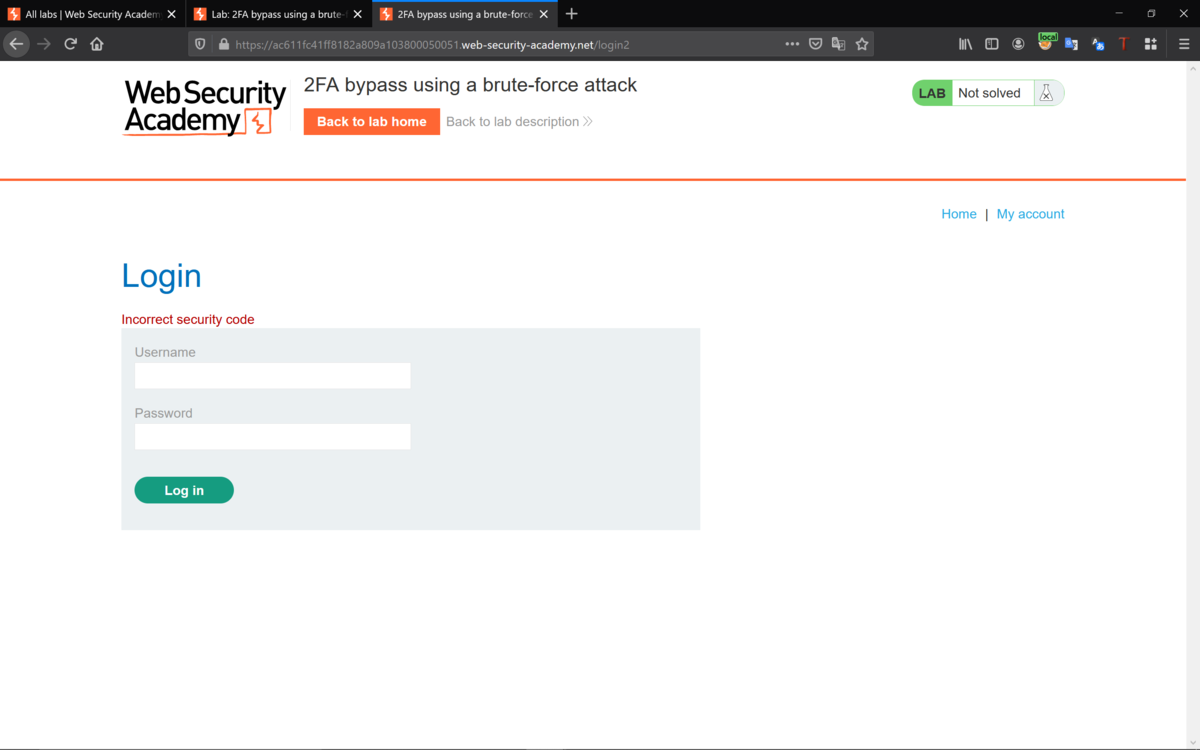

当然ならがら、エラーで。

再度、入力すると。

ログイン画面に戻るようで。

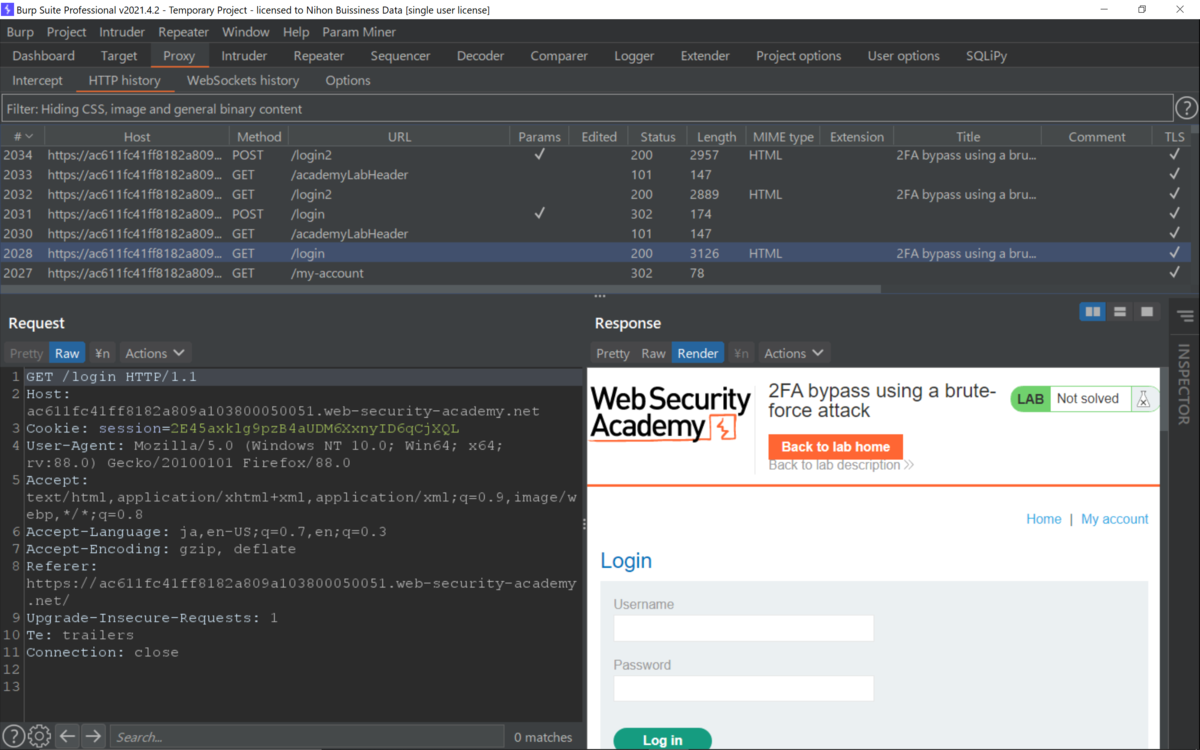

コードをブルートフォースするにはリクエストを送信する前に。

Burpのセッション処理機能で自動的にログインし直す必要があって。

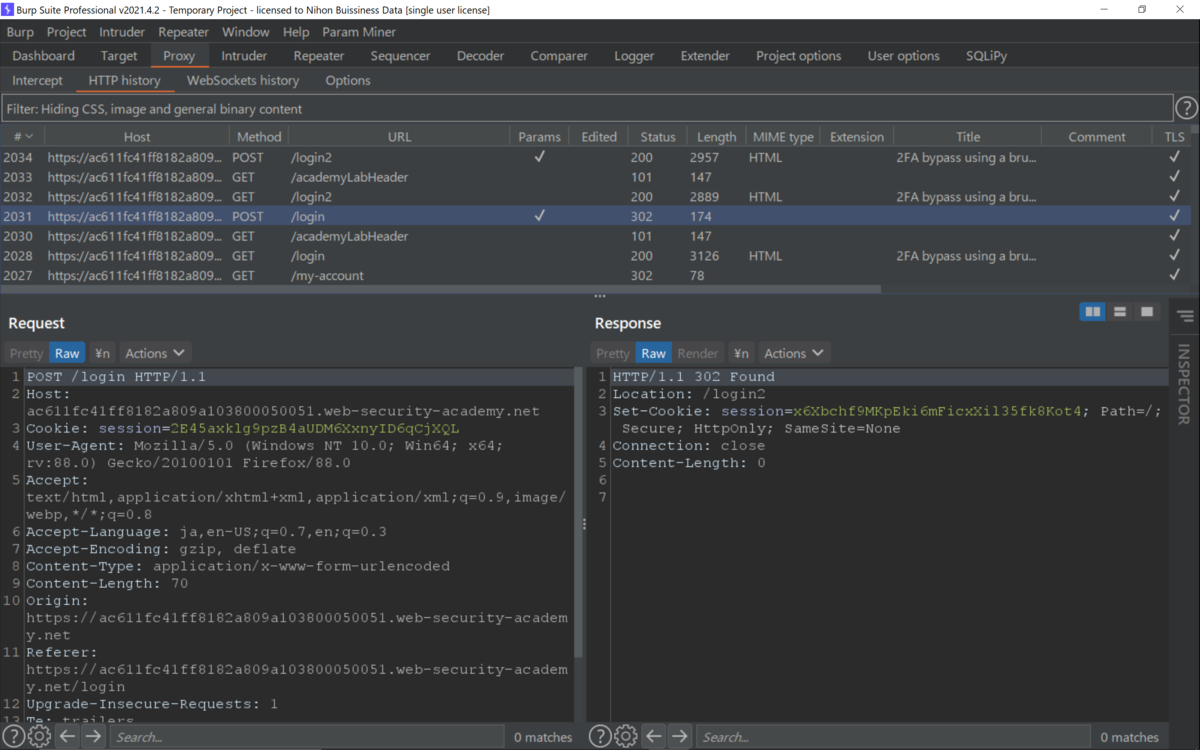

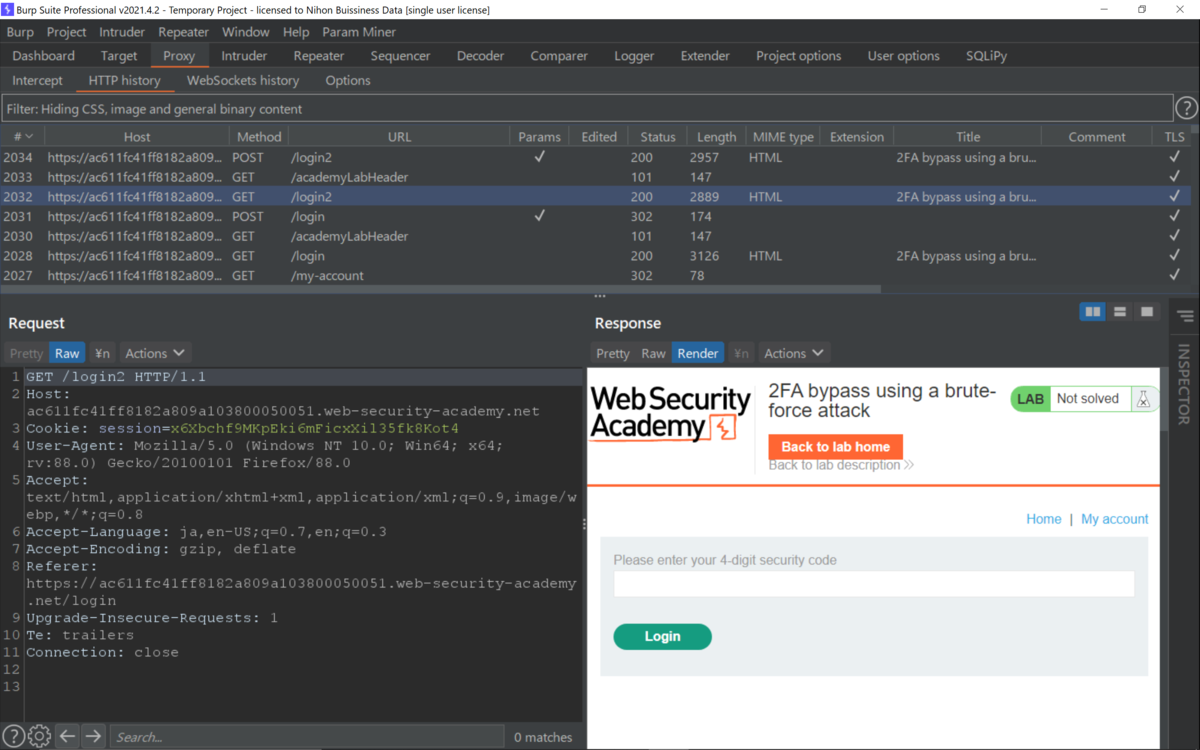

リクエストとページの関連は以下のとおりで。

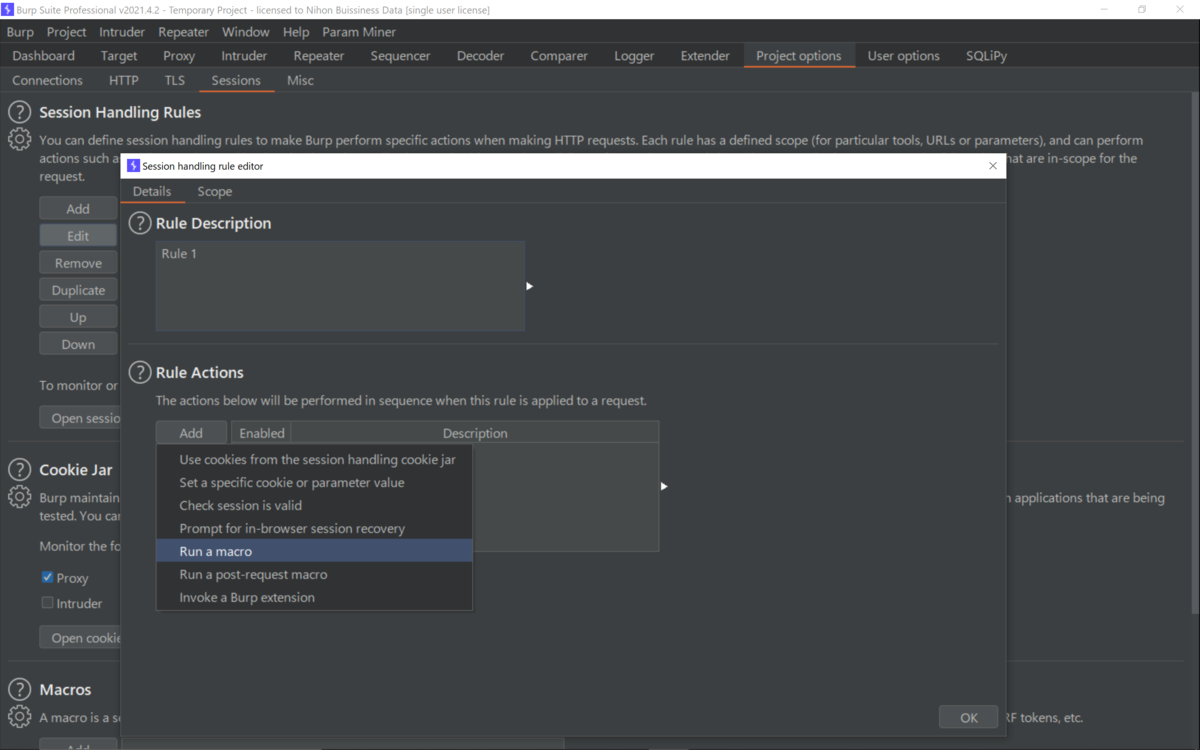

まずは、ProjectタブのSessionsタブでRulsのAddを。

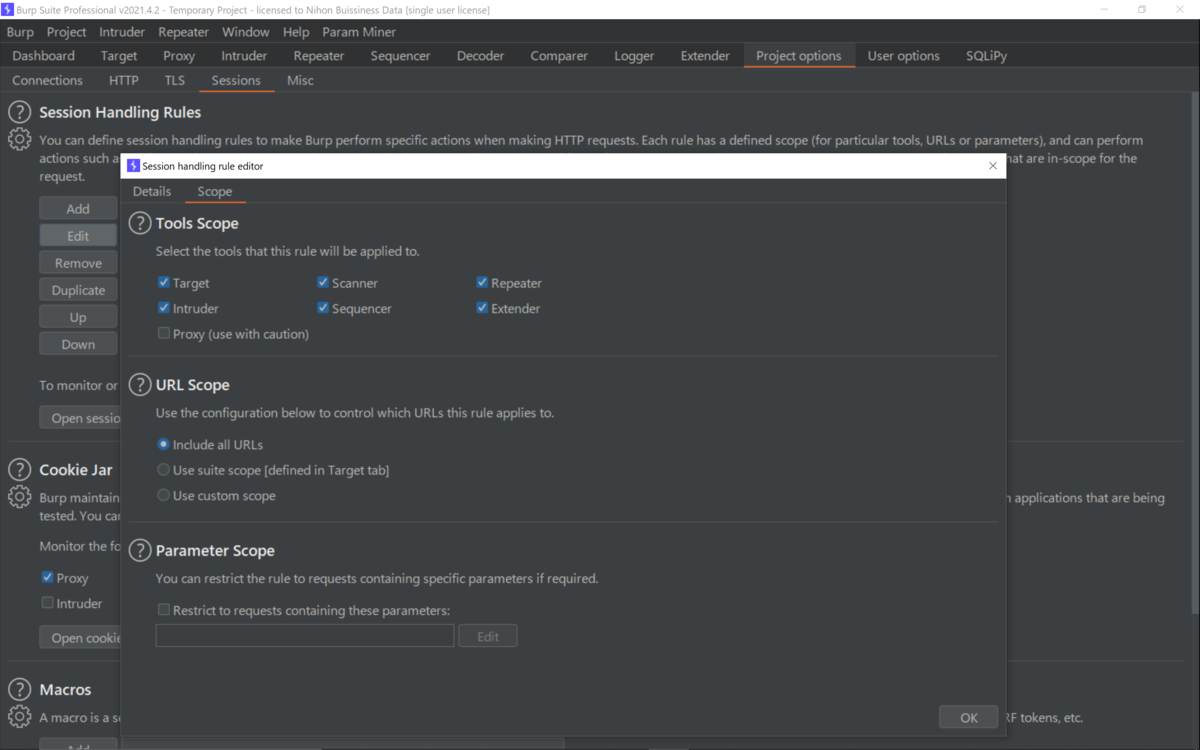

Scopeタブで、ToolsのExtenderをチェックして。

URLのUnclude allを選択して。

次にDetailsタブのActionsのAddでRun a macroを選択すると。

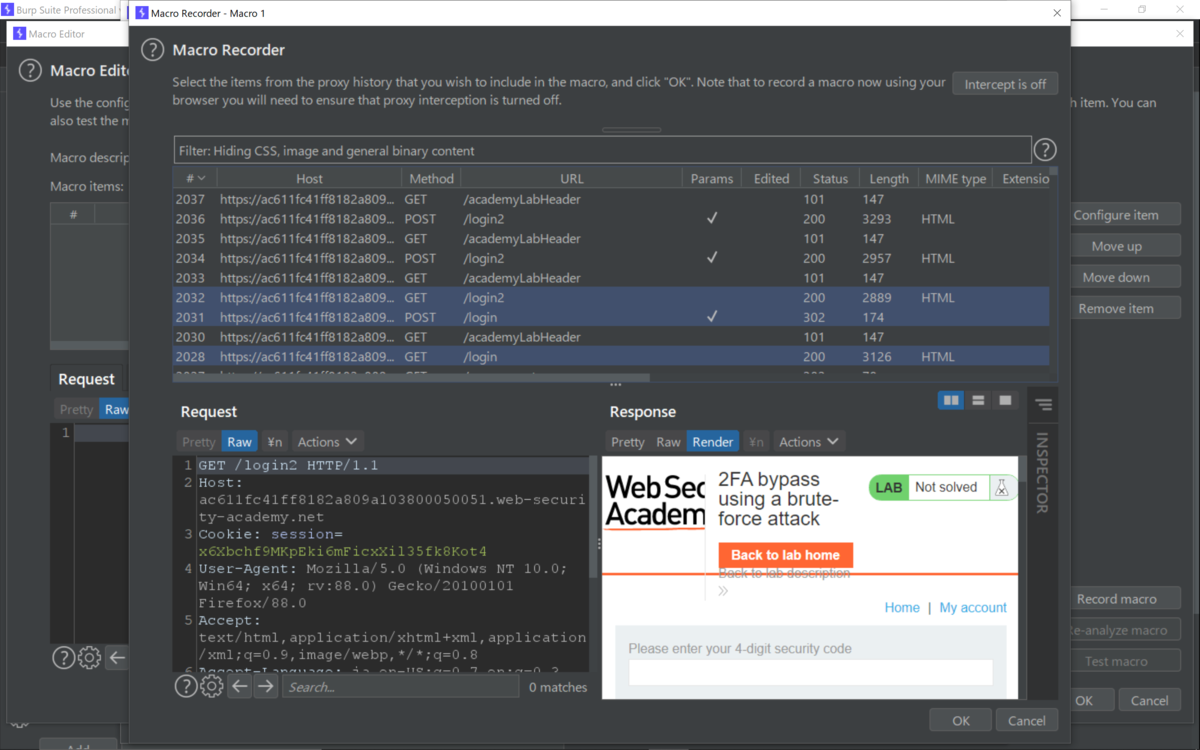

Recoederが開くので、2FAのログインの流れのリクエストを選択してOKを。

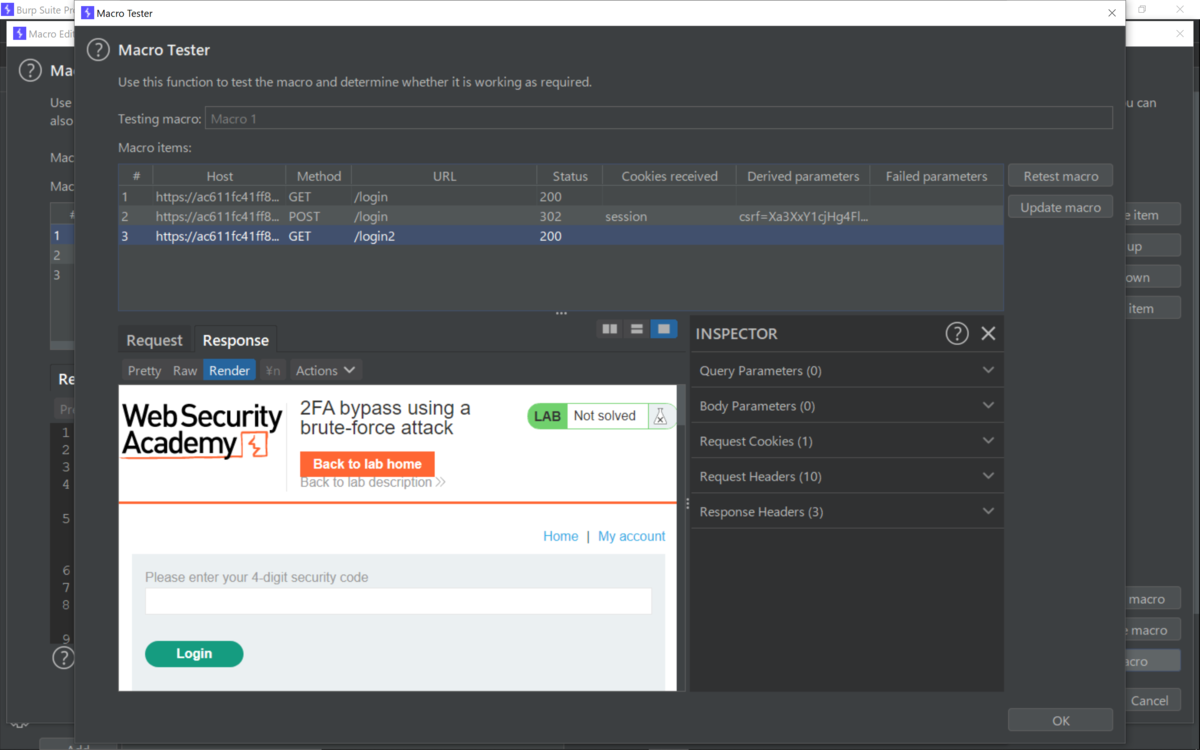

最後にTest macroで最後のリクエストのレスポンスが。

4桁のセキュリティコードの入力を求めるページが含まれていることを確認して。

これで、Intruderで各リクエストが送信する前にマクロが起動されるので。

マクロによって、自動的にCarlosとしてログインし直すことになるので。

セキュリティコードを2回失敗してログアウトされることを回避できて。

これらの設定画面をすべて終了して。

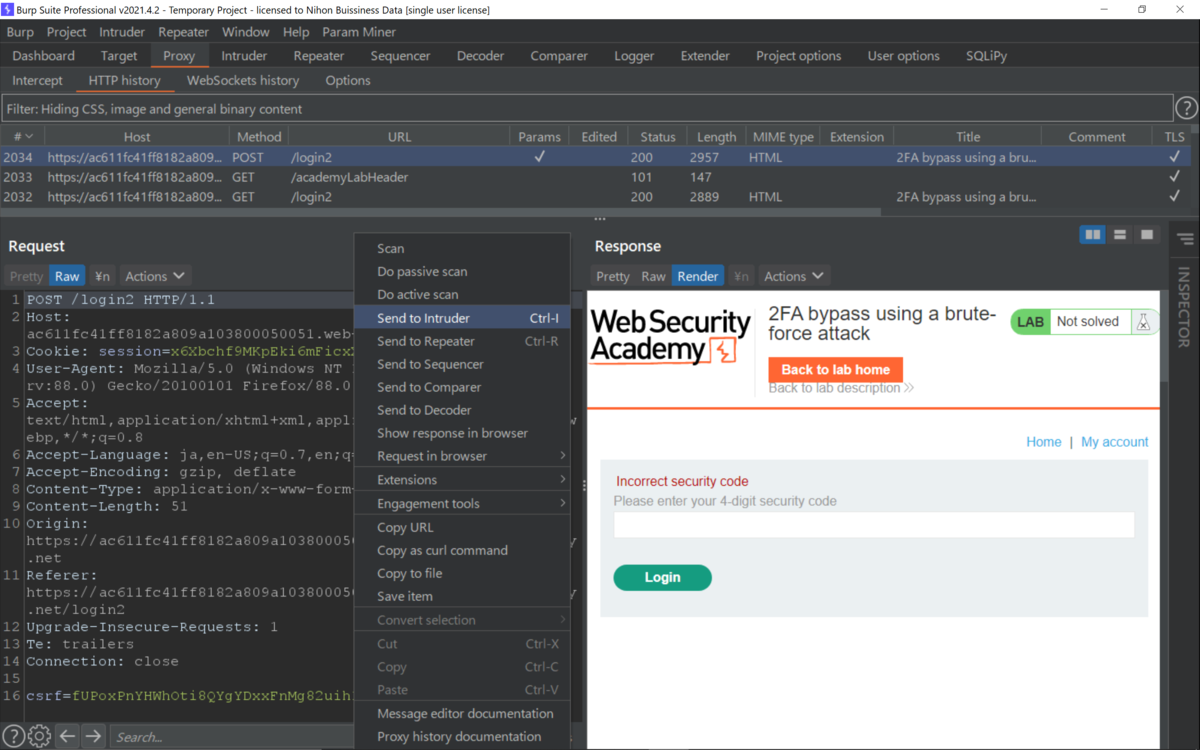

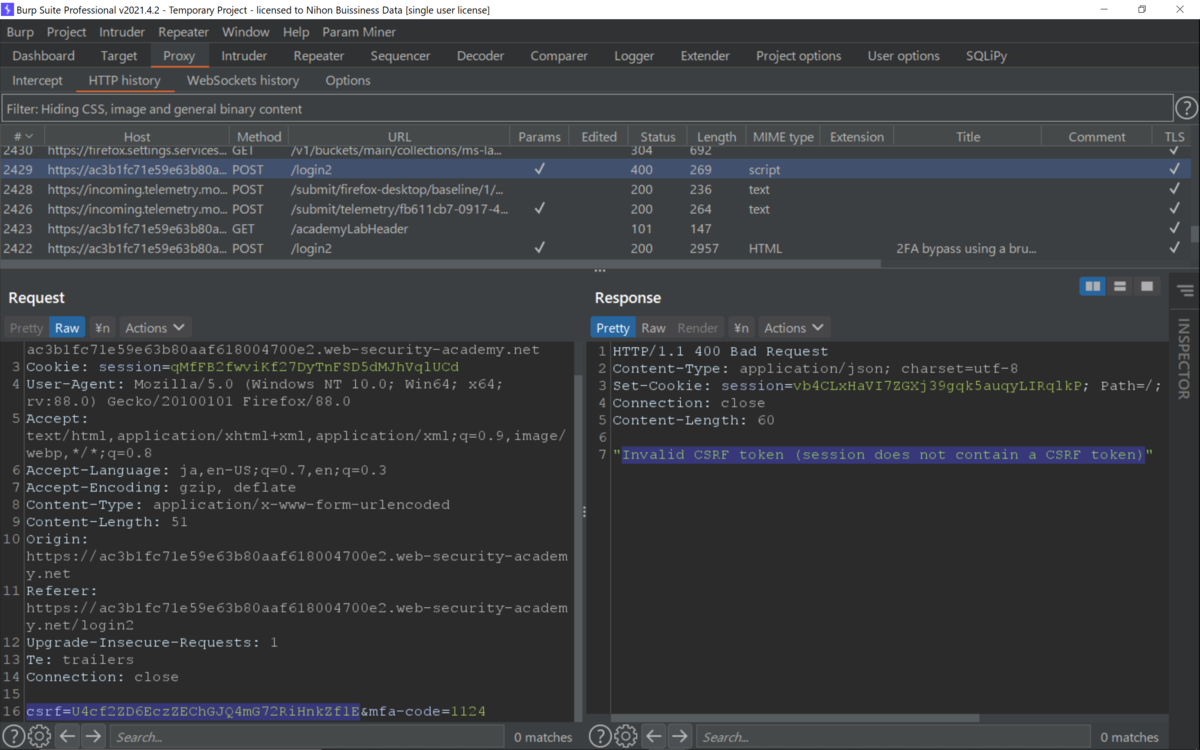

次にセキュリティコードを入力するリクエストをIntruderへ。

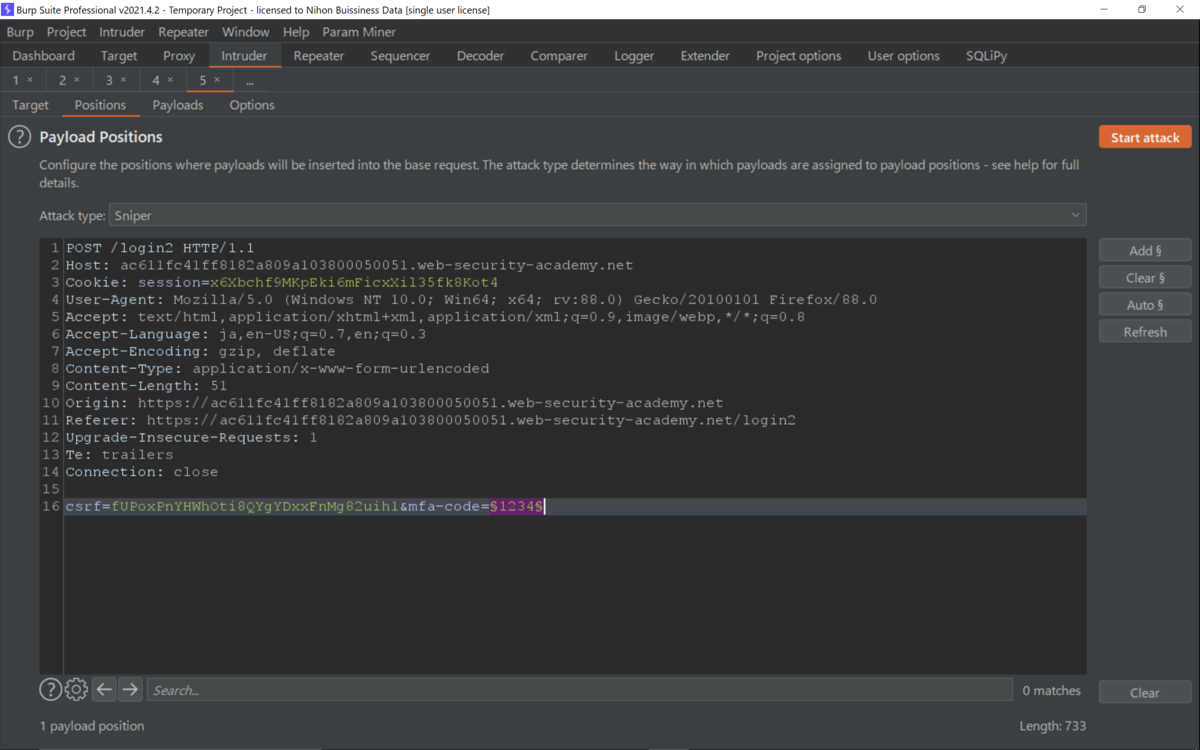

ペイロード箇所をAddして。

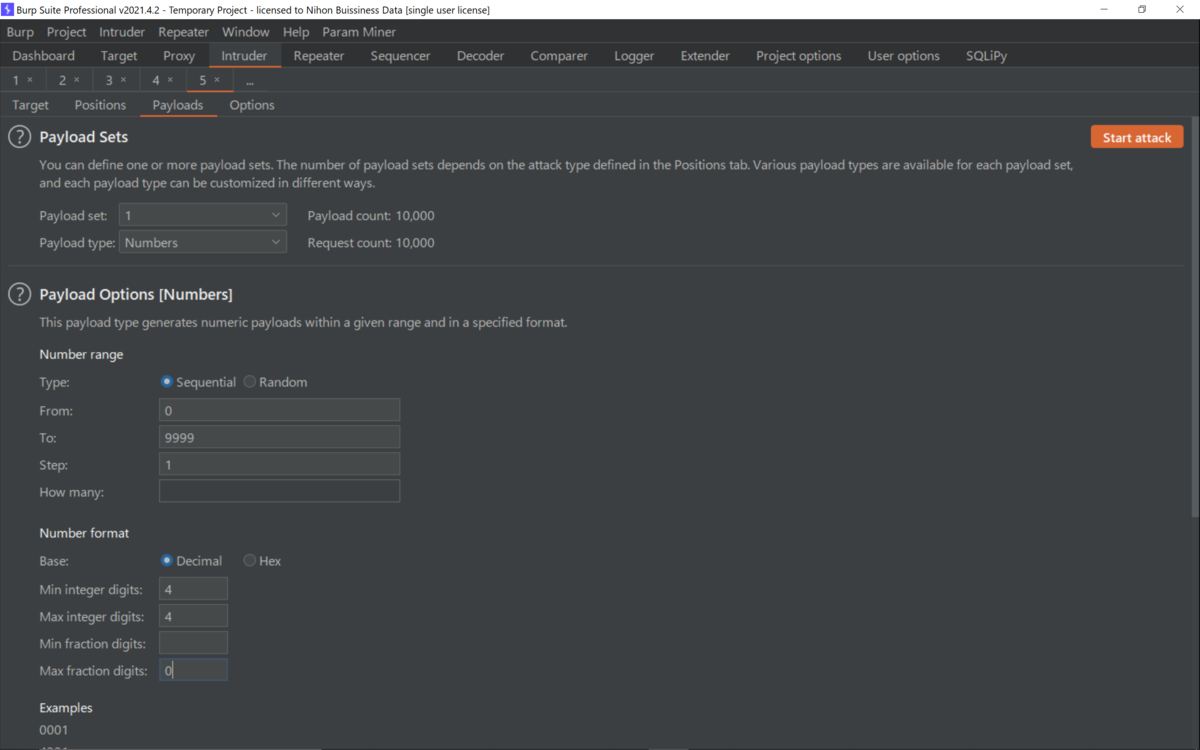

下記のようにPayload TypeとNumber range、formatを設定して。

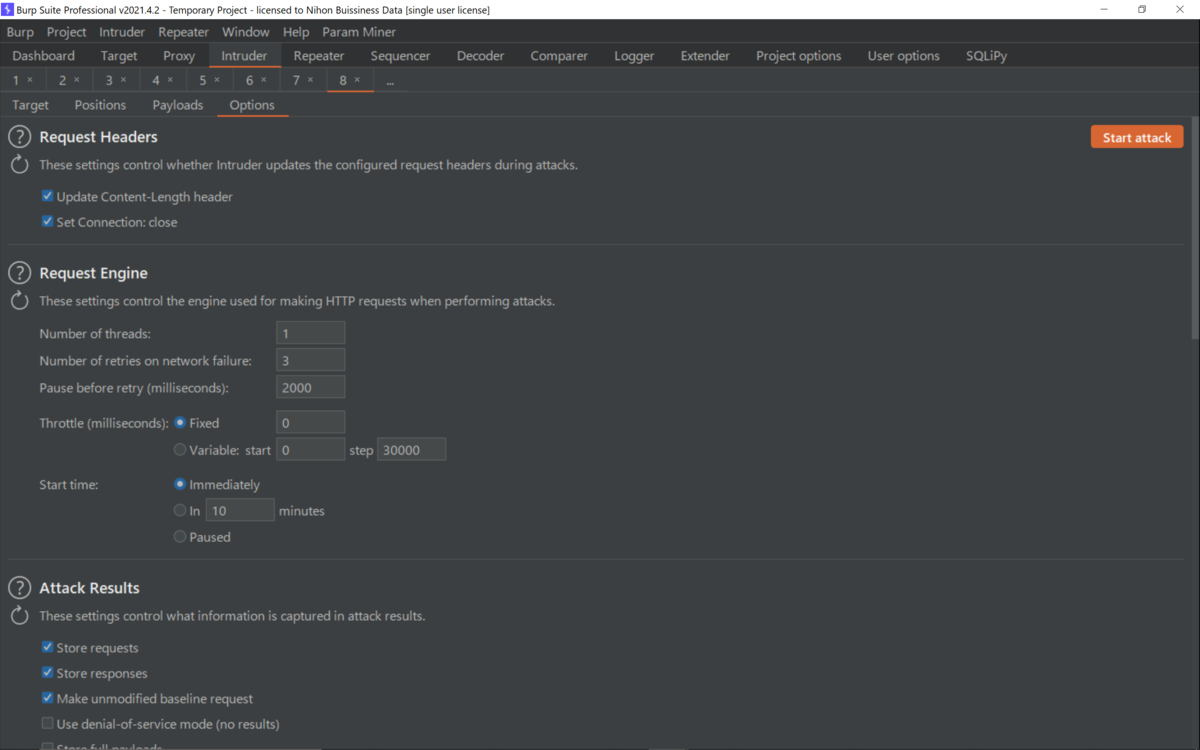

Engineのthreadsを1に変更して、Start attackすると。

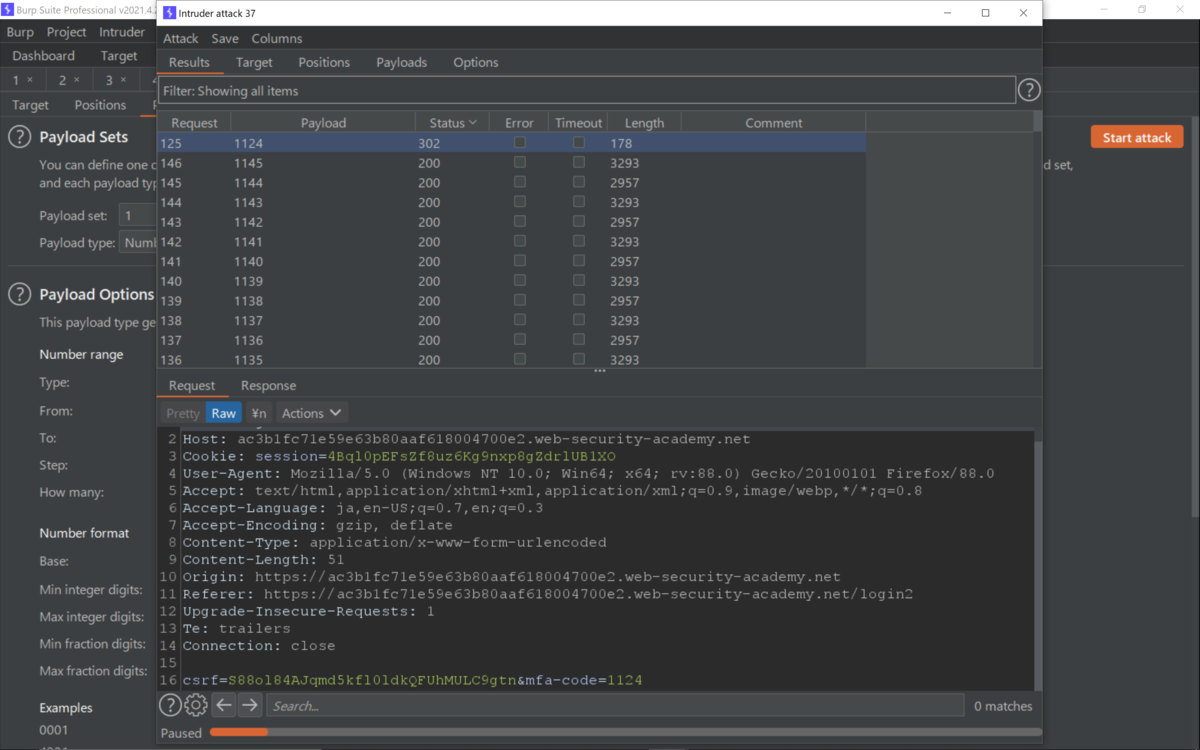

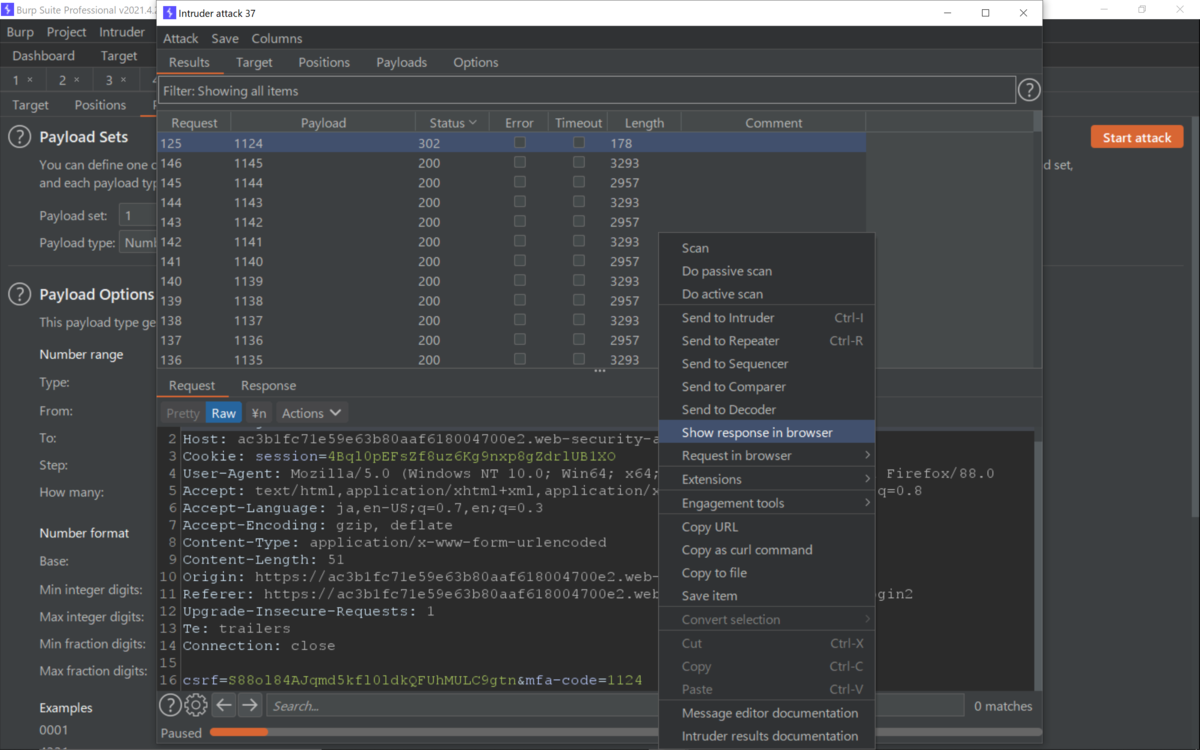

リクエストの1つが302ステータスコードを返したら。

一旦、AttackメニューでPauseを。

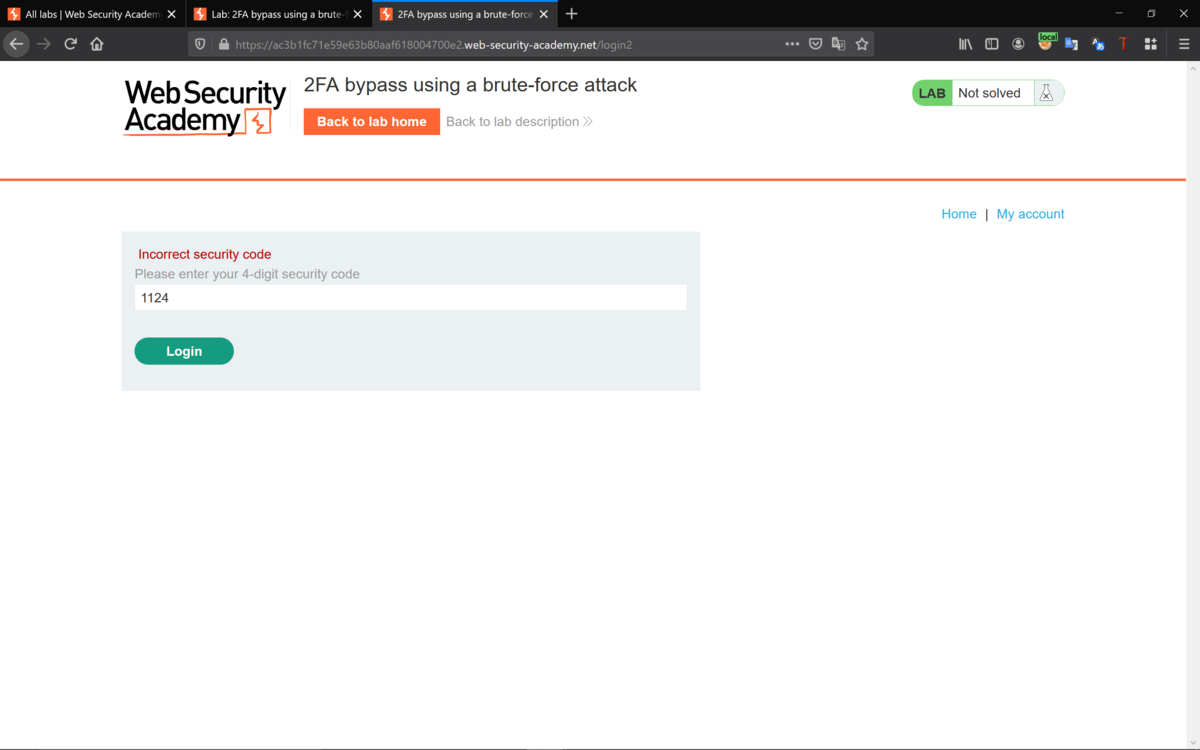

ヒットしたセキュリティコードそのまま入力すると。

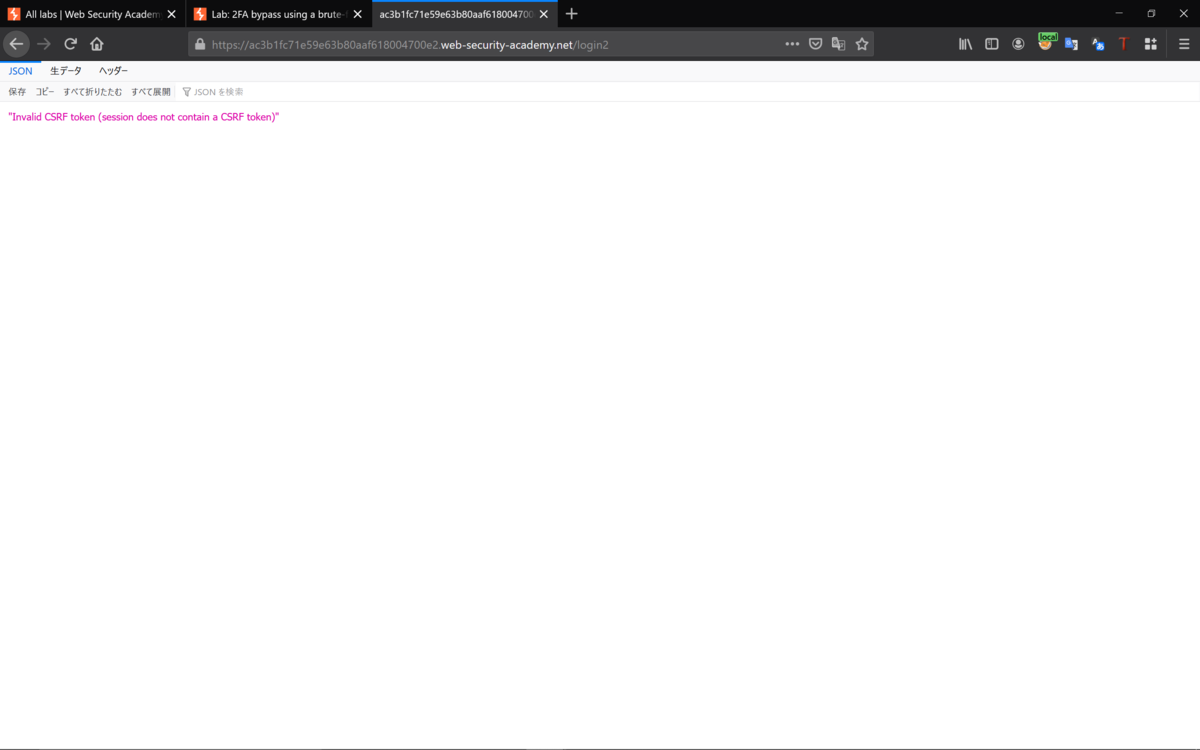

csrfがでて。

このページのcsrfは下記のとおりで。

csrf=U4cf2ZD6EczZEChGJQ4mG72RiHnkZf1E

ヒットしたcsrfは、以下のとおりなので。

csrf=S88ol84AJqmd5kfl0ldkQFUhMULC9gtn

右クリックで、Show responseでURLをコピーして。

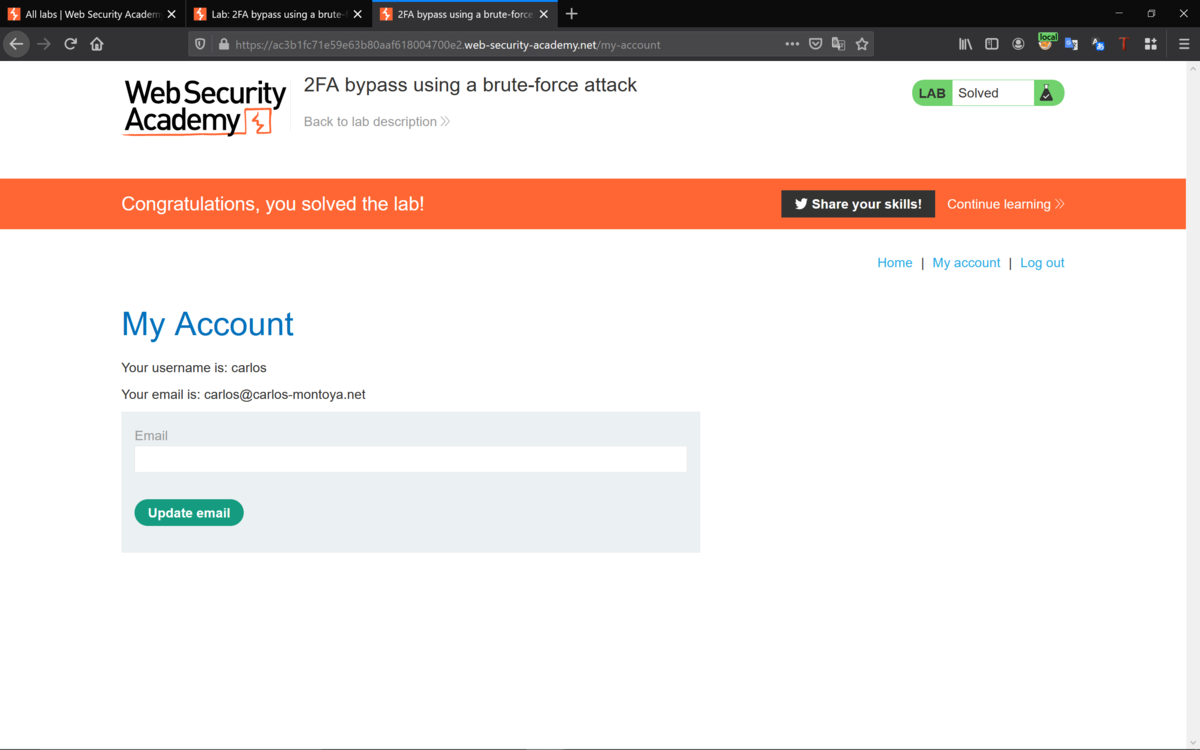

ブラウザでロードすると。

クリアできた。

Best regards, (^^ゞ