SSHキーとかHTTPSの認証情報とか先にやっておかないとダメだと思ってたのですが、

EC2からならこういうの必要ないっぽい。

EC2のロールにポリシーでCodeCommitPowerUser辺りを付けておけば、Gitのみでいける。

AWSCLIのインストールは必要ですが、Configはしておく必要ない。

Gitのconfigで下記を実施。credential helperをAWSCLI通してやるっぽい。

git config --global credential.helper "!aws codecommit credential-helper $@" git config --global credential.UseHttpPath true

これだけでいける。SSHキーもAWSのアクセスキーとかシークレットキーの発行なんかも不要なので基本的はこれでやってくれというのがAWSの推奨らしい。

ただし、一つ罠がある。

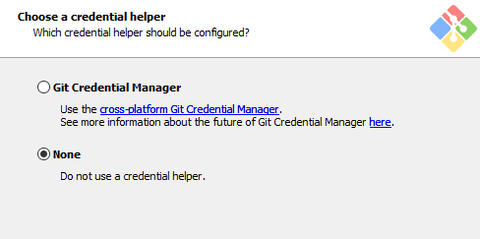

Gitのインストール時に↓のCredentialHelperをNoneにしておかないとダメ。

ダメじゃないんだけど、Noneにしておかないと、awscliをcredential-helperにしても、

HTTPSでアクセスした際に必ずuser-name/passを聞かれる。