はじめに

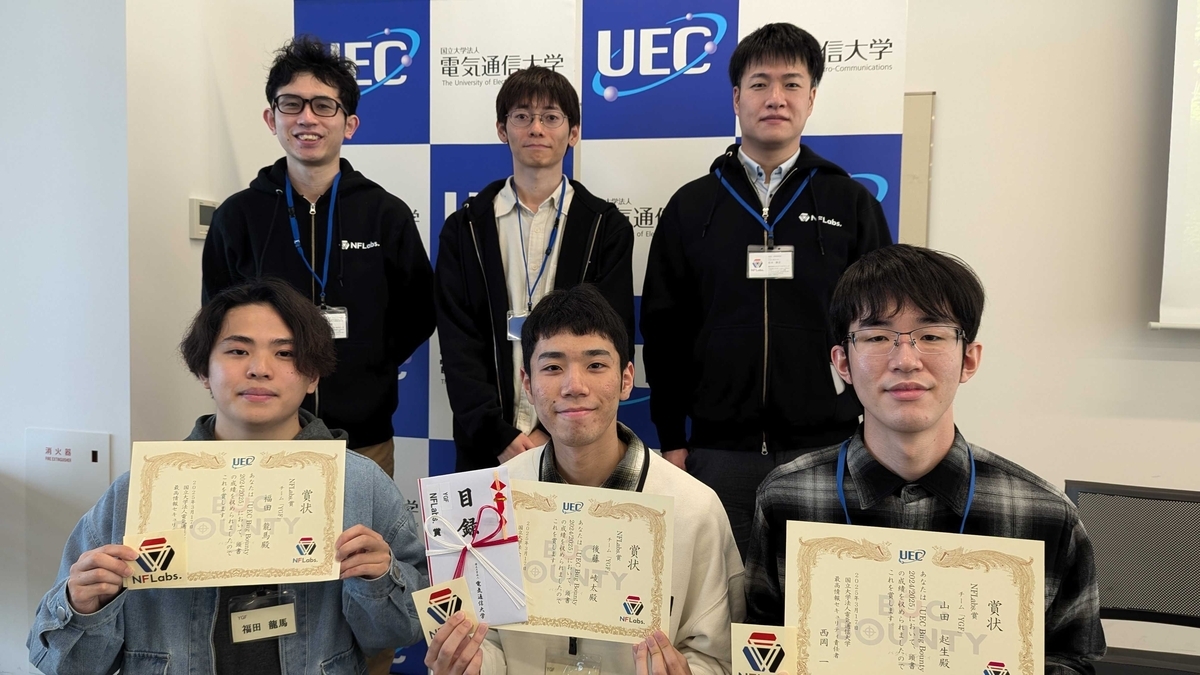

皆さんこんにちは。NFLabs. の電気通信大学OBsです。昨年から引き続き、株式会社エヌ・エフ・ラボラトリーズは 『UEC Bug Bounty 2024/2025』 に協賛し、電気通信大学(UEC) のOB 3名とCTOの計4名が表彰式に参加してきました。

今年の協賛は『NFLabs.賞』の提供にとどまらず、弊社で開発中の セキュリティ学習プラットフォームの導入という新たな取り組みへも挑戦しました。本稿では、昨年からよりパワーアップした UEC Bug Bounty の様子をお届けしたいと思います。

UEC Bug Bounty について

UECバグバウンティは、電気通信大学(The University of Electro-Communications)の学内情報システムを対象とした学生によるホワイトハッキングイベントです。

bb.csirt.uec.ac.jp

学生らが自らの大学のシステムを検査し、脆弱性(バグ)を見つけ、問題点と改善案をレポーティングすることで報奨金(バウンティ)を得る、という現実のバグバウンティの流れを学べる非常に挑戦的なイベントとなっています。

2019年から毎年開催されており、今回は第6回目の開催です。昨年と比較すると少しずつ規模が拡大しており、協賛企業は昨年の2社から3社に増え、参加チームも12チームと2桁になっていました。意欲的な学生さんが増え喜ばしい限りです。

詳細なスケジュールや昨年の様子については、過去にも記事を投稿しておりますのでこちらをご参照ください。

blog.nflabs.jp

より一層の産学連携への取り組み

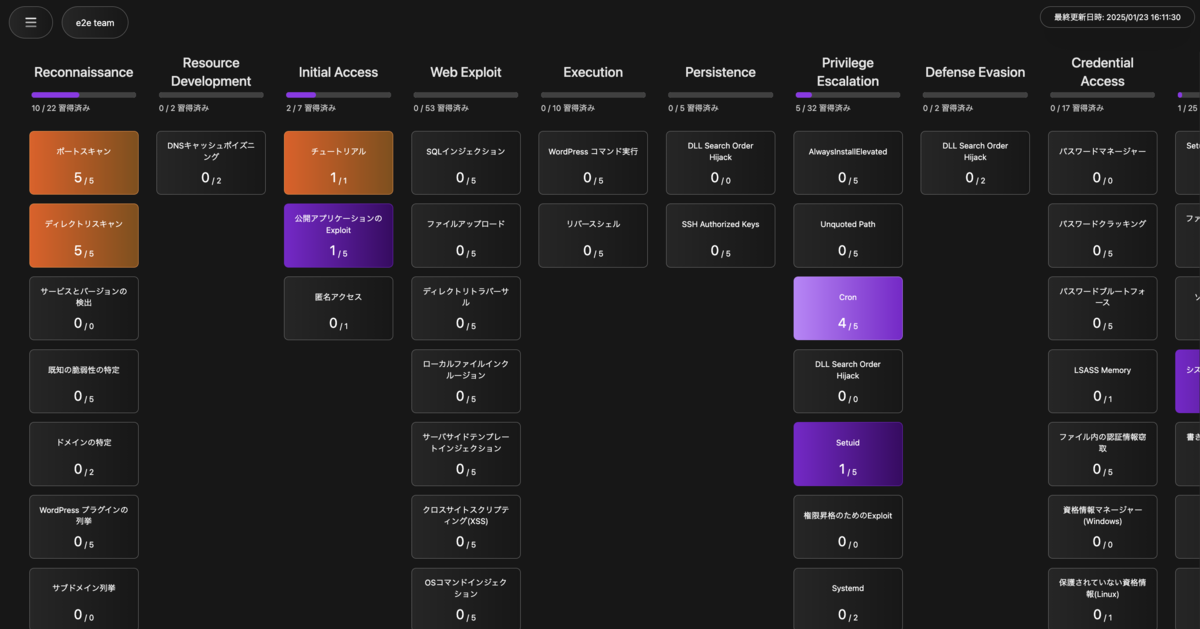

今年はより一層の技術協力として、弊社で開発している『セキュリティ学習プラットフォーム(以下、PFとして記載)』の提供を行いました。

PF は初学者でも独りで学習を継続しながら自身の目標としたセキュリティエンジニアへ到達するための学習プラットフォームであり、AI技術を駆使して以下の3点を重点的にサポートしています。*1

- スキル分析

- 学習者の実行したコマンド等から学習の本質的な理解度をスコアリング、レベリングをします

- アドバイス

- LLMチャットbotが、スキル分析でも用いられるログをもとに最適なヒントを促します

- レコメンド

- 学習者のスキルレベルから最適の学習教材の候補を提示します

特に UEC Bug Bounty では 「バグバウンティ自体、初めてトライしてみた」 という参加者が多かったため、PF の利用シーンとしては非常に適していたと思います。学習期間が短いこともあってか「PF のおかげで脆弱性を発見できた!」というレベルまでの声は聞くことはできませんでしたが、「これを機会に今後の継続的な学習で利用しようと思う」という貴重な反応もいただけたので喜ばしい限りです。次回以降に「PF 使って予習したら脆弱性発見できた!」というチームが生まれれば、なお嬉しいですね!

本年度のイベントを振り返って

今年も提出されたレポートのレベルの高さに驚きました。参加されたそれぞれのチームに良いところがありましたが、特に印象的だったものを紹介します。

- 圧倒的な量の脆弱性を発見し、さらにそれぞれの脆弱性に対して丁寧な対策方法を書いているチームがありました。対策手順が具体的に丁寧に書かれていることで、その後のアクションに移しやすい、非常にクオリティの高いレポートになっていました。

- システムに変更を及ぼす検証についてはシステム担当者と連携を取るなど、しっかりとコミュニケーションをとって進めているチームがありました。また、検査方針について安全なスキャン設定を採用している点を明示的に記載しているチームもあり、安心してレポートを読み進めることができました。

- 既知の脆弱性スキャン起点でなく、独自のサービスやプログラムの脆弱性を発見し、レポーティングしているチームが複数ありました。

特に独自のサービスやプログラムの脆弱性については、アクセス制御の不備について発見したチームがありました。アクセス制御の不備については、OWASP Top 10:2021*2 でも第1位のリスクとして示されており、内容によっては重大な脆弱性になり得ます。今回初出場のチームだったとのことですが、HTTPパケットを書き換えることで悪用できることに気がつく嗅覚が素晴らしく、今回NFLabs.賞に推薦させていただきました。

全体として印象的だったのは、ほとんどのチームで発見した脆弱性に深刻度をスコアリングし、色分けしたり深刻度順に並べられていたりと、読み手を意識したレポートが作成されていたことです。前回上位だったチームの良かった点が他のチームにも共有されているとのことで、年々全体のレベルが高まっていっていることを感じました。

また、「外部のバグバウンティプログラムに参加するときは定められた検査ルールに十分に気をつけてほしい」としながらも、このバグバウンティではある程度学生の自由な検査を許容していたという点も、学内でのバグバウンティだからこそできることだと思います。

おわりに

パワーアップした UEC Bug Bounty の様子をお届けました。毎年数十近くの脆弱性が見つかるので「今年は成果出すのが辛いのではないか?🤔」と思いながら皆さんのレポートを確認するのですが、きちんとヤバい脆弱性が複数見つかっており、「定期的にこのようなイベントを行うことに意味がある」ということを我々としても痛感させられるよい機会でした。

次回も我々が提供したトレーニングプラットフォームが学生らの成長に貢献し、今後とも本イベントをより一層盛り上げる一助になれば幸いです。

NFLabs. はこれからも日本のセキュリティ人材育成に貢献していく所存です。一緒に働く仲間を随時募集中ですので、本投稿に共感していただける方のご応募をぜひお待ちしています。それでは👋

*1:詳細はブログ記事をご参照ください。『セキュリティ学習プラットフォームで学習者をサポートするAI機能とは?』, https://blog.nflabs.jp/entry/2025/03/24/093000

*2:https://owasp.org/Top10/ 記事執筆時点での最新版