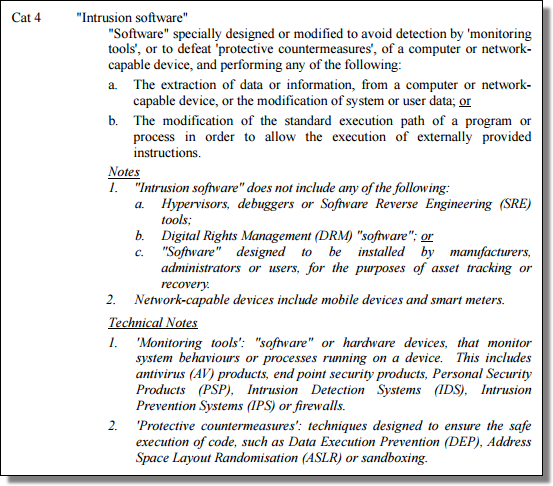

(訳補:通常兵器や関連品の)輸出管理体制に関する多国間の申し合わせであるワッセナー・アレンジメントでは、「侵入ソフトウェア」の定義を、コンピュータやネットワーク機能のあるデバイス上で、監視ツールによる検知を回避したり防護手段を打破する目的で、特別に設計または修正されたソフトウェアのこととしている。侵入ソフトウェアは、次のような目的で使用される。データや情報の抽出、システムデータやユーザデータの変更、外部から与えられる命令を実行可能にするためのプログラムやプロセスの標準的な実行経路の変更などだ。

ワッセナー・アレンジメントでは、監視ツールとはデバイス上で実行されているシステムの振る舞いやプロセスを監視するソフトウェアまたはハードウェア機器だと述べている。これにはアンチウィルス製品、エンドポイントセキュリティ製品、PSP(Personal Security Product)、IDS(Intrusion Detection System、侵入検知システム)、IPS(Intrusion Prevention System、侵入回避システム)、そしてファイアウォールが含まれる。

(ソース)

つまり…、当社エフセキュア(やアンチウィルス業界)で「マルウェア」と呼んでいるものは、ワッセナー・アレンジメントの侵入ソフトウェアの定義にぴたりと当てはまるようだ。

このことが、なぜ興味深いのか?

米国商務省の1機関である産業安全保障局は、侵入ソフトウェアの輸出について免許を要求するように、規則を更新する提議を行っている。

また商務省によれば、「輸出品」とは米国から国外の目的地へ送付される「いかなる」品目も指すとのことだ。「品目」には何よりソフトウェアやテクノロジーが含まれる。

パラドックス

となると…、もしマルウェアが侵入ソフトウェアであり、輸出品にいかなる品目も含まれるなら、米国を拠点とする顧客が欧州のアンチウィルスベンダーにマルウェアのサンプルを提供するには、具体的にどのようにしたらいいのだろうか?真面目な話、顧客はゼロデイ攻撃を行うマルウェアを当社にひっきりなしに送信してくる。世界中の信頼のおけるアンチウィルスベンダーと日常的に交換しているサンプルについても、言わずもがなだ。

予期せぬ結果

産業安全保障局による提議の関連資料では、次のように記載されている。「ハッキング」ツールを制限しようとするもののうち、侵入ソフトウェアを用いるペネトレーションテスト製品は範囲に含まれる。だが、この範囲から除外されるものについては一切言及がない。つまり産業安全保障局は、顧客がマルウェアのサンプルをアンチウィルスベンダーにアップロードするのを制限することを意図していないのかもしれないが、この新しい規則が採用され、恣意的に適用された場合には、効力を持つ。あるいは、法的にあいまいなまま人々が運用せざるを得なくするだけかもしれない。これが我々が望んでいることだろうか?

産業安全保障局は7月20日まで意見を募っている。

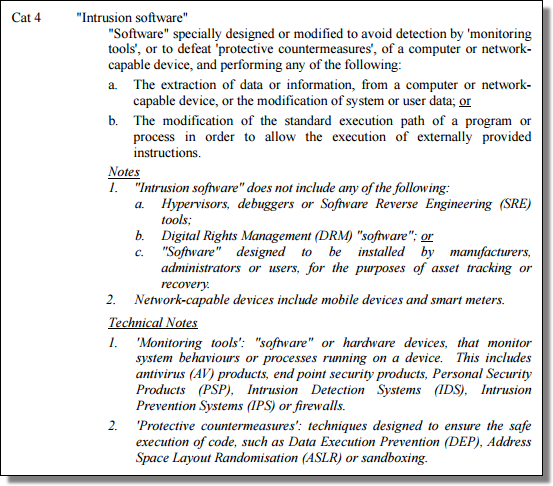

ワッセナー・アレンジメントでは、監視ツールとはデバイス上で実行されているシステムの振る舞いやプロセスを監視するソフトウェアまたはハードウェア機器だと述べている。これにはアンチウィルス製品、エンドポイントセキュリティ製品、PSP(Personal Security Product)、IDS(Intrusion Detection System、侵入検知システム)、IPS(Intrusion Prevention System、侵入回避システム)、そしてファイアウォールが含まれる。

(ソース)

つまり…、当社エフセキュア(やアンチウィルス業界)で「マルウェア」と呼んでいるものは、ワッセナー・アレンジメントの侵入ソフトウェアの定義にぴたりと当てはまるようだ。

このことが、なぜ興味深いのか?

米国商務省の1機関である産業安全保障局は、侵入ソフトウェアの輸出について免許を要求するように、規則を更新する提議を行っている。

また商務省によれば、「輸出品」とは米国から国外の目的地へ送付される「いかなる」品目も指すとのことだ。「品目」には何よりソフトウェアやテクノロジーが含まれる。

パラドックス

となると…、もしマルウェアが侵入ソフトウェアであり、輸出品にいかなる品目も含まれるなら、米国を拠点とする顧客が欧州のアンチウィルスベンダーにマルウェアのサンプルを提供するには、具体的にどのようにしたらいいのだろうか?真面目な話、顧客はゼロデイ攻撃を行うマルウェアを当社にひっきりなしに送信してくる。世界中の信頼のおけるアンチウィルスベンダーと日常的に交換しているサンプルについても、言わずもがなだ。

予期せぬ結果

産業安全保障局による提議の関連資料では、次のように記載されている。「ハッキング」ツールを制限しようとするもののうち、侵入ソフトウェアを用いるペネトレーションテスト製品は範囲に含まれる。だが、この範囲から除外されるものについては一切言及がない。つまり産業安全保障局は、顧客がマルウェアのサンプルをアンチウィルスベンダーにアップロードするのを制限することを意図していないのかもしれないが、この新しい規則が採用され、恣意的に適用された場合には、効力を持つ。あるいは、法的にあいまいなまま人々が運用せざるを得なくするだけかもしれない。これが我々が望んでいることだろうか?

産業安全保障局は7月20日まで意見を募っている。