最近、世界各国でHackingTeamやFinFisherなど法執行機関等の利用が噂される遠隔操作ソフトウェアの話題が絶えません。いわゆる、リーガルマルウェアのことです。

専門の開発ベンダーの存在は以前より噂されていました。ここにきて、関係資料が流出するなどし、その実態が明らかになってきました。(元々は、WikiLeaksが発端だったと記憶しています。)

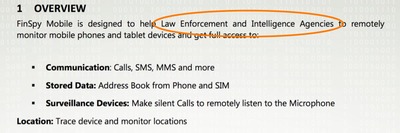

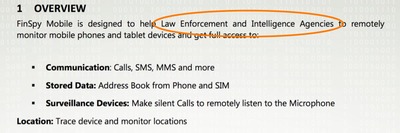

例えば、FinSpy Mobileのリリースノートには下図のように記載されています。

以前から捜査目的でのマルウェア(ポリスウェアなど)の利用に関しては賛否両論でした。国民の監視利用への懸念や、そもそもマルウェアの利用に対しての倫理感など課題は現在でもつきません。

しかし、現在ではこれらの課題は残しつつも、一部の国ではハイテク化する犯罪手口への対抗策として、これらのリーガルマルウェアが用いられているようです。(フォレンジック目的のようです)

日本ではどのような状況か知りませんが、少なくともカスペルスキー社によるHackingTeamに関する報告では、C&Cサーバが設置されていたとのことですので、他人事とは言い切れなさそうです。

さて、これらのリーガルマルウェアの特徴ですが、マルウェア単体の機能面はサイバー犯罪者が悪用するRAT(Remote Access Trojan)と同様です。解析結果を見れば、その内容は把握できるでしょう。(解析結果例)

ただし、提供されるソリューションは充実しており、マルウェアだけでなくExploitや証拠を検索するためのフォレンジック機能などが提供されているようです。FinFisherのブローシャーには、ソリューションの全体像が分かり易く記載されていますので参考になるのではないでしょうか。

参考:https://netzpolitik.org/wp-upload/FF_SolutionBrosch%C3%BCre_RZ_web.pdf

ちなみに、”リーガルマルウェア”っぽいな、と感じさせる箇所は次のようなところです。

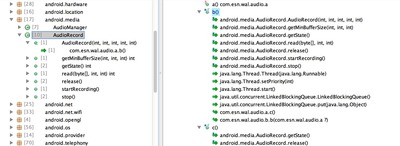

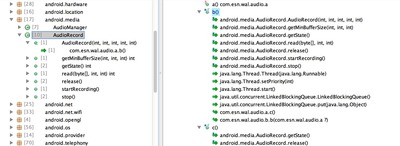

(1)録音機能

FinSpy Mobileなどは最近のバージョンで追加された機能のひとつです。

マイクロフォンで拾った音声を記録します。

(2)SNS関連アプリケーションの情報窃取機能

HackingTeamのスマートフォン版に関しては、カスペルスキー社より次のアプリケーションより情報を窃取する機能が報告されています。(参考)

これらの機能は、訴訟対応の際に利用することが想定されていると推測されます。例えば、犯人の人間関係を関連付ける証拠のひとつとして利用するなどです。このような機能は他のマルウェアにもあるものですが、窃取した情報の保全方法などはリーガルマルウェアならではの工夫があるのかもしれません。

#訴訟時にこれらの方法で収集した情報が利用できるかは、国や州などの法律によります。

今後、このようなマルウェアの利用国が増えるかは分かりませんが、証跡の収集手法を法的に問わない国であれば採用するのではないでしょうか。特にスマートフォンやタブレットへは、証拠品に変化を与えることがタブーとされていた、従来型のPCへのフォレンジックとは考え方とは異なるため、その可能性は高いかもしれません。(既にスマートフォン向けのフォレンジックツールは、Exploitを利用することで管理者権限を取得し証跡を収集しているものがあります。)

このような状況を踏まえますと、今後もテクノロジーの進歩に伴い証跡の収集方法に関しての考え方は変わっていくと予想されます。

現在のところリーガルマルウェアは、一般的にはマルウェアの扱いです。

そういった意味では、我々はこれらの存在に対して注意を払う必要があります。

もし、このようなマルウェアがスマートフォンやPCから検出されましたら、あなたの行動や人間関係に興味のある組織がある、ということなのかもしれません。それはそれで、興味深いですね(笑)

何はともあれ、しばらく目が離せないテーマであることは間違い無さそうです。

専門の開発ベンダーの存在は以前より噂されていました。ここにきて、関係資料が流出するなどし、その実態が明らかになってきました。(元々は、WikiLeaksが発端だったと記憶しています。)

例えば、FinSpy Mobileのリリースノートには下図のように記載されています。

以前から捜査目的でのマルウェア(ポリスウェアなど)の利用に関しては賛否両論でした。国民の監視利用への懸念や、そもそもマルウェアの利用に対しての倫理感など課題は現在でもつきません。

しかし、現在ではこれらの課題は残しつつも、一部の国ではハイテク化する犯罪手口への対抗策として、これらのリーガルマルウェアが用いられているようです。(フォレンジック目的のようです)

日本ではどのような状況か知りませんが、少なくともカスペルスキー社によるHackingTeamに関する報告では、C&Cサーバが設置されていたとのことですので、他人事とは言い切れなさそうです。

さて、これらのリーガルマルウェアの特徴ですが、マルウェア単体の機能面はサイバー犯罪者が悪用するRAT(Remote Access Trojan)と同様です。解析結果を見れば、その内容は把握できるでしょう。(解析結果例)

ただし、提供されるソリューションは充実しており、マルウェアだけでなくExploitや証拠を検索するためのフォレンジック機能などが提供されているようです。FinFisherのブローシャーには、ソリューションの全体像が分かり易く記載されていますので参考になるのではないでしょうか。

参考:https://netzpolitik.org/wp-upload/FF_SolutionBrosch%C3%BCre_RZ_web.pdf

ちなみに、”リーガルマルウェア”っぽいな、と感じさせる箇所は次のようなところです。

(1)録音機能

FinSpy Mobileなどは最近のバージョンで追加された機能のひとつです。

マイクロフォンで拾った音声を記録します。

(2)SNS関連アプリケーションの情報窃取機能

HackingTeamのスマートフォン版に関しては、カスペルスキー社より次のアプリケーションより情報を窃取する機能が報告されています。(参考)

com.tencent.mmTencent(中国)とLINEが含まれていることを考えますと、アジア諸国も対象になっていることが容易に想像ができます。

com.google.android.gm

android.calendar

com.facebook

jp.naver.line.android

com.google.android.talk

これらの機能は、訴訟対応の際に利用することが想定されていると推測されます。例えば、犯人の人間関係を関連付ける証拠のひとつとして利用するなどです。このような機能は他のマルウェアにもあるものですが、窃取した情報の保全方法などはリーガルマルウェアならではの工夫があるのかもしれません。

#訴訟時にこれらの方法で収集した情報が利用できるかは、国や州などの法律によります。

今後、このようなマルウェアの利用国が増えるかは分かりませんが、証跡の収集手法を法的に問わない国であれば採用するのではないでしょうか。特にスマートフォンやタブレットへは、証拠品に変化を与えることがタブーとされていた、従来型のPCへのフォレンジックとは考え方とは異なるため、その可能性は高いかもしれません。(既にスマートフォン向けのフォレンジックツールは、Exploitを利用することで管理者権限を取得し証跡を収集しているものがあります。)

このような状況を踏まえますと、今後もテクノロジーの進歩に伴い証跡の収集方法に関しての考え方は変わっていくと予想されます。

現在のところリーガルマルウェアは、一般的にはマルウェアの扱いです。

そういった意味では、我々はこれらの存在に対して注意を払う必要があります。

もし、このようなマルウェアがスマートフォンやPCから検出されましたら、あなたの行動や人間関係に興味のある組織がある、ということなのかもしれません。それはそれで、興味深いですね(笑)

何はともあれ、しばらく目が離せないテーマであることは間違い無さそうです。