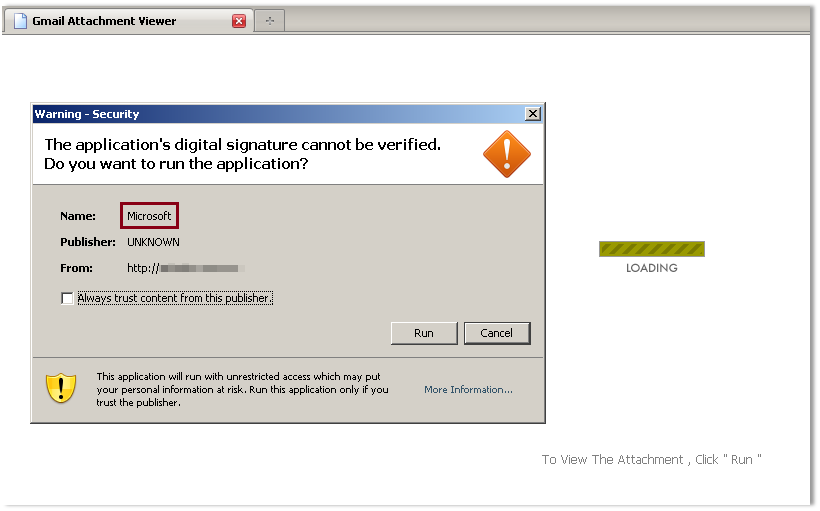

今日、非常に興味深い感染に遭遇した。あるサイトにアクセスしたところ、未知の発行者から「Microsoft」アプリケーションに関するセキュリティ警告を表示された。このサイトは実際、「Gmail Attachment Viewer」のふりをしている。Microsoft+Gmail? 失敗だ。

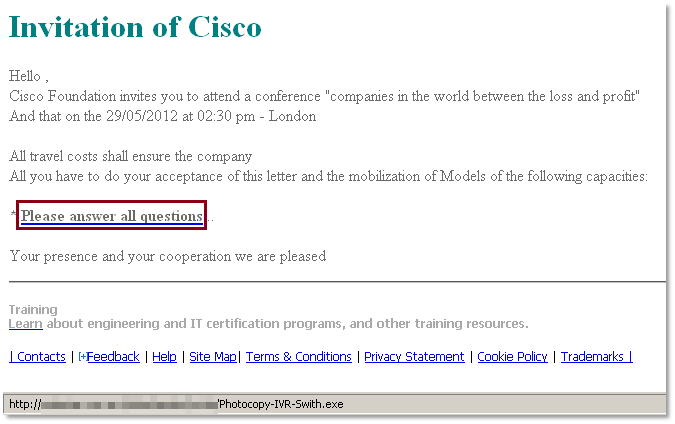

同アプリケーションを実行させると、Cisco Foundationのインビテーションにリダイレクトされ、バックグラウンドでマルエウェア・バイナリがダウンロードされる。

このメッセージも同じマルウェアをダウンロードする悪意あるリンクを含んでいる。おそらく確実に感染させるためだろう。

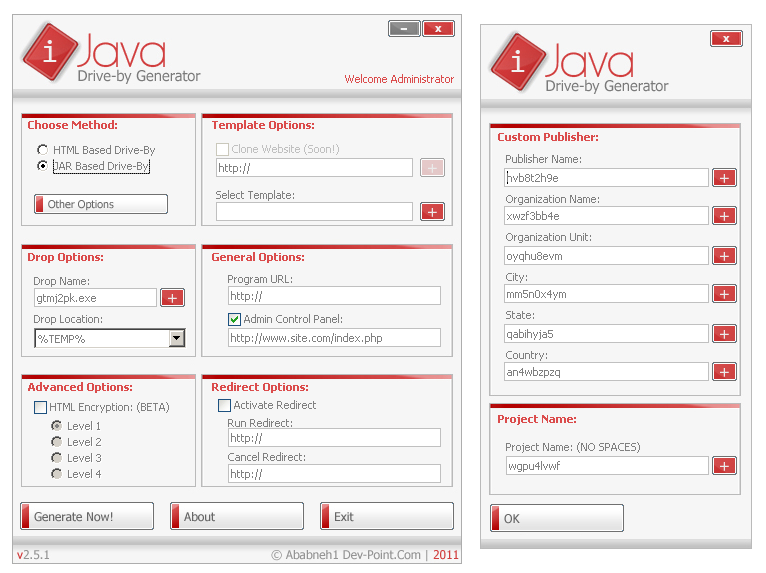

いずれにせよ、この感染はiJava Drive-by Generatorを使用して生成されるが、これは明らかにここしばらく見かけるものだ。

同ジェネレータにより攻撃者はJavaファイルとドロップされるWindowsバイナリの双方に、ランダムな名称を使用するか、自身のプリファランスを指定することができる。

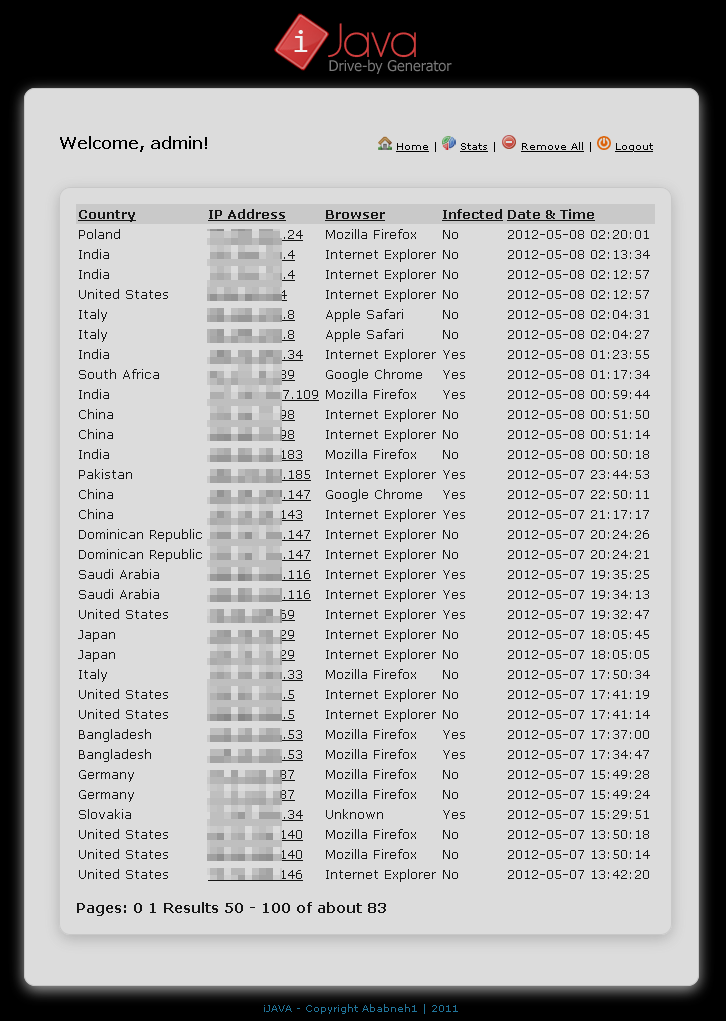

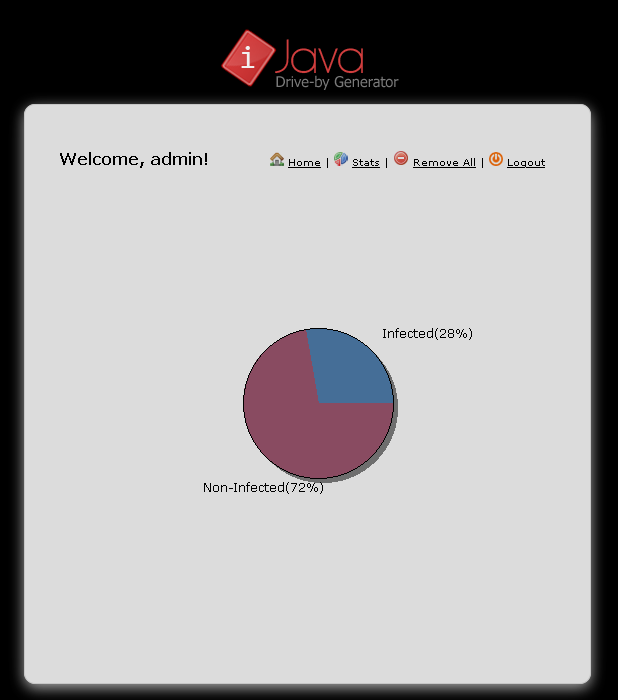

iJavaは感染の記録も行う。以下は上記の感染からのデータだ:

そしてこれは、この特定のマルウェアで感染が昨日始まったことを示している。これまで、Java Drive-byリンクに訪問したのは、たった83名だ。

そしてありがたいことに、彼はあまり成功していない(くわばらくわばら):

同アプリケーションを実行させると、Cisco Foundationのインビテーションにリダイレクトされ、バックグラウンドでマルエウェア・バイナリがダウンロードされる。

このメッセージも同じマルウェアをダウンロードする悪意あるリンクを含んでいる。おそらく確実に感染させるためだろう。

いずれにせよ、この感染はiJava Drive-by Generatorを使用して生成されるが、これは明らかにここしばらく見かけるものだ。

同ジェネレータにより攻撃者はJavaファイルとドロップされるWindowsバイナリの双方に、ランダムな名称を使用するか、自身のプリファランスを指定することができる。

iJavaは感染の記録も行う。以下は上記の感染からのデータだ:

そしてこれは、この特定のマルウェアで感染が昨日始まったことを示している。これまで、Java Drive-byリンクに訪問したのは、たった83名だ。

そしてありがたいことに、彼はあまり成功していない(くわばらくわばら):