昨日我々は、Android関連サイトから以下の広告を見つけた:

これをクリックすると、悪意あるAndroid Marketに導かれた:

ここで見つかったサンプルは、「Trojan:Android/FakeNotify.A」として検出されている。

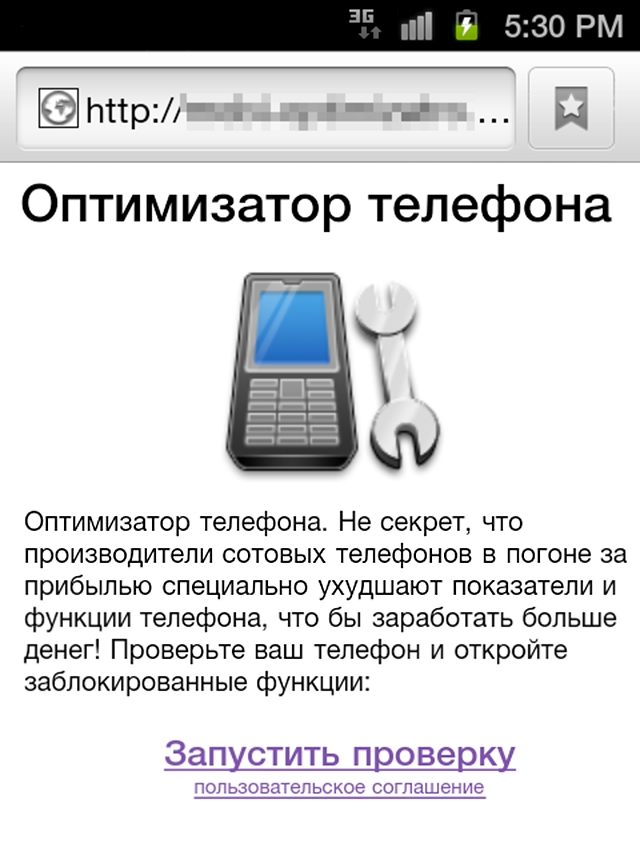

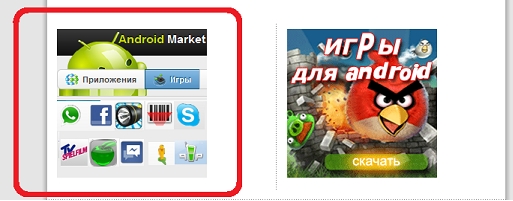

通常通り、他の悪意あるサイトはこの悪意あるAndroid Marketと同じIPアドレスでホスティングされている。我々の注意を引いたあるサイトは、携帯電話の秘密の機能をアンロックすると主張していた。この同じサイトは、ロシアのフォーラムでプロモートされていることも分かった。

同サイトを訪問すると、「Phone Optimizer」であることが示される:

上のテキストは、携帯電話メーカは金をかせぐため、携帯電話の機能を隠すことが知られていると述べている。この考えは、メーカが秘密の機能をアンロックするOSアップデートを通じて、金を儲けるというものだ。同サイトは、このような秘密の機能を自分の電話でチェックし、アンロックすると主張している。

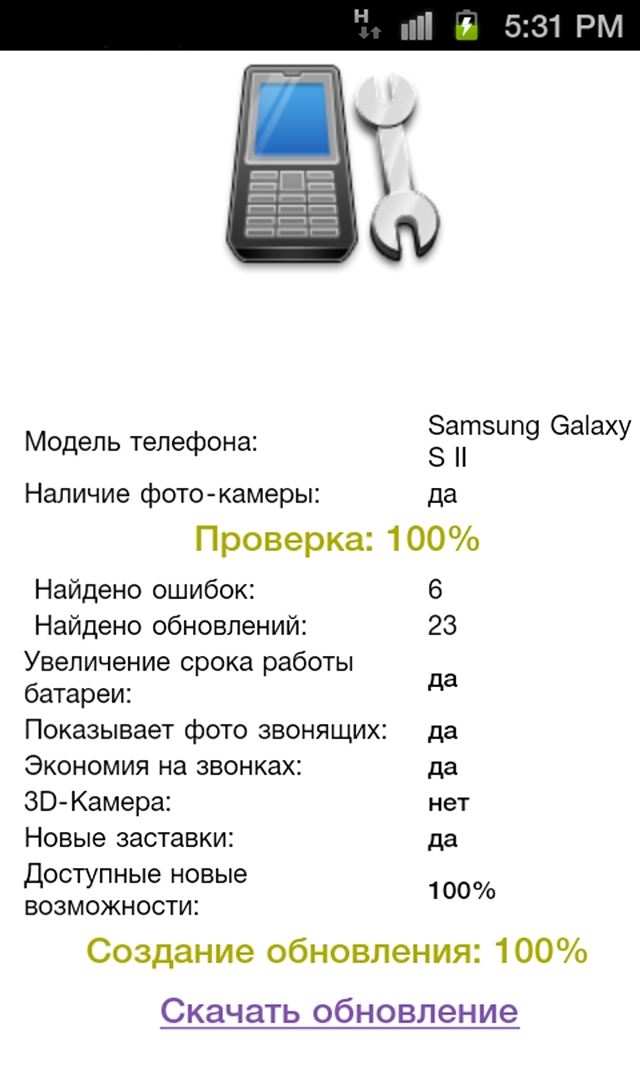

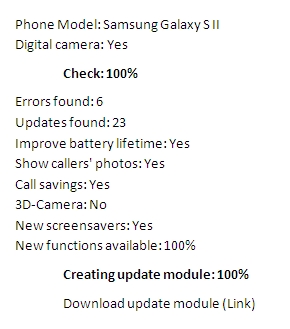

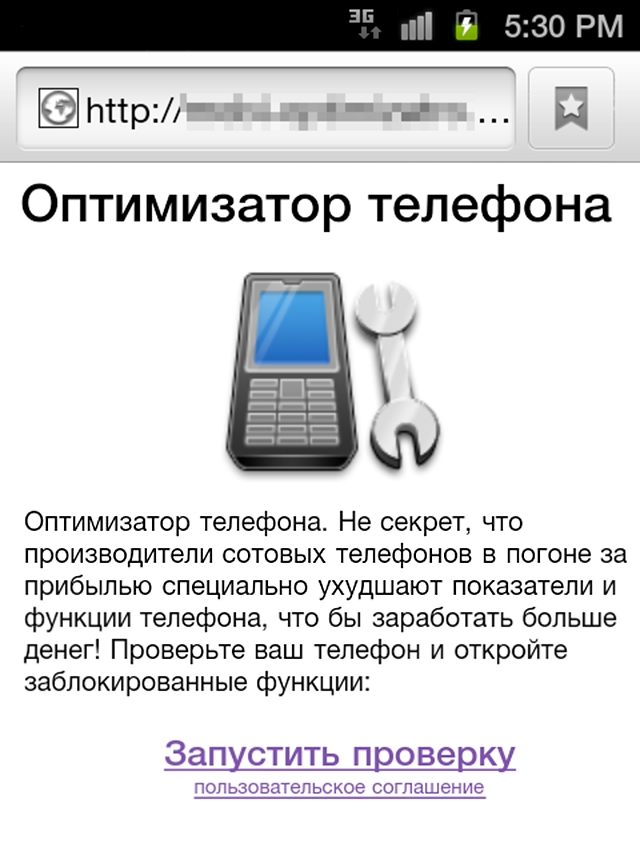

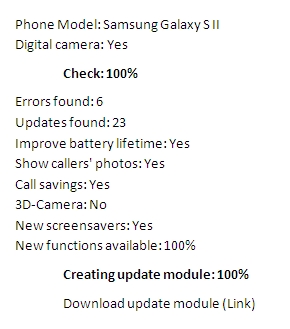

以下はスキャン結果の例とその英訳だ:

電話のモデルはUser Agentをチェックすることで、正しく識別された。ダウンロードリンクは同国のロケーションに基づいた番号に、有料課金型のSMSを送信する悪意あるファイルへと導く。

悪意あるページは、Androidデバイスのみを標的にしているのではない。Android端末を使用してアクセスすると、「optimizer.apk」というファイルが発行される。またはファイル「optimizer.jar」をダウンロードする。

我々はこのマルウェアを「Android/FakeNotify.A」(APK)および「Trojan:Java/FakeNotify.C」(JAR)として検出している。

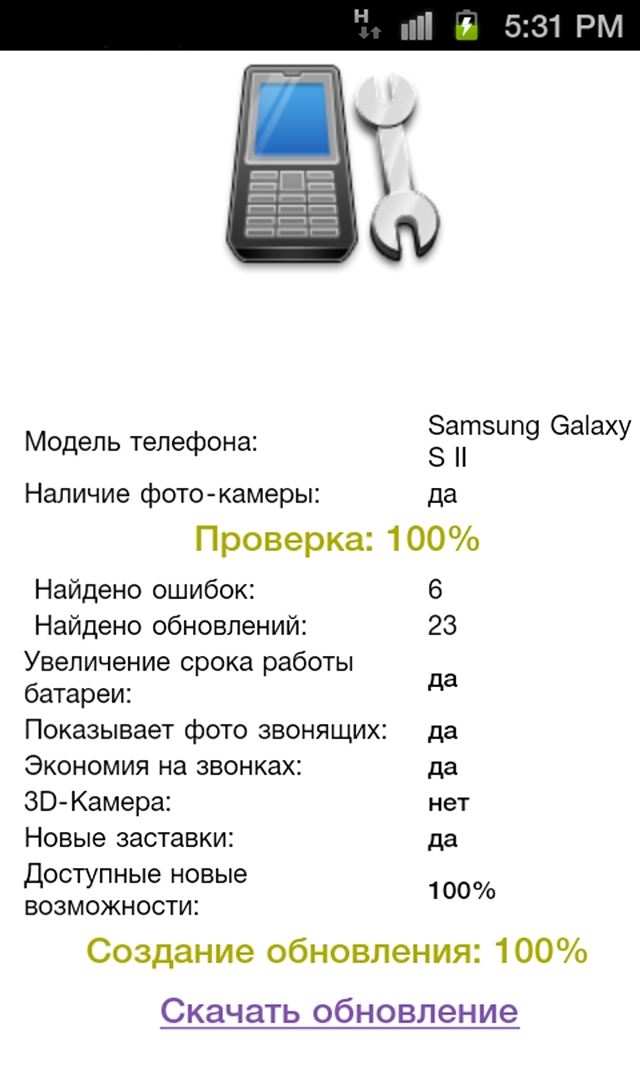

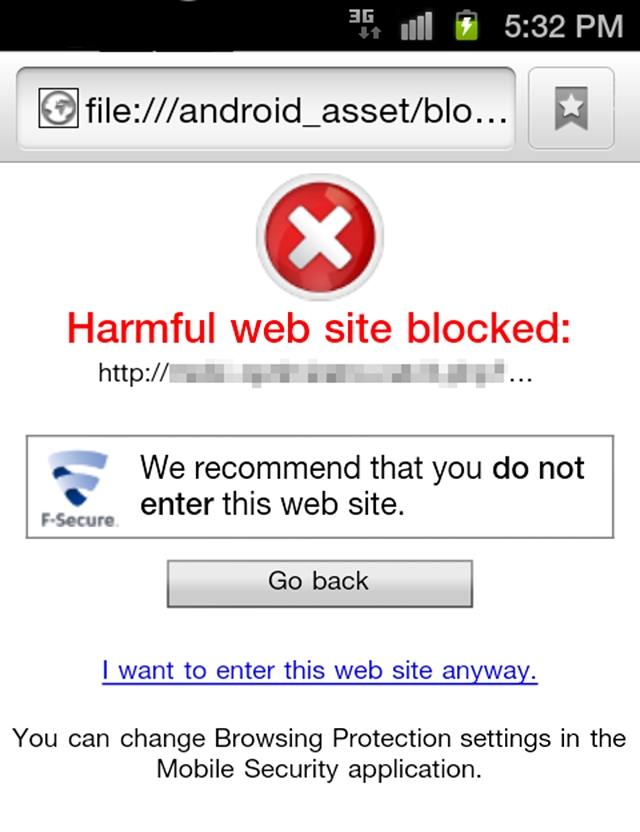

エフセキュアの「Browsing Protection for Mobile」はこの記事で特定された悪意あるリンクを、ブロックすることが可能だ:

ちなみに、我々の読者に:もし皆さんが怪しいモバイル・サンプルに出会ったら、分析のため、遠慮無く我々に送って欲しい:android-labs@f-secure.com.

- 投稿はRaulfとKarminaによる(また、ロシア語と英訳ではDimaの協力を得た)

これをクリックすると、悪意あるAndroid Marketに導かれた:

ここで見つかったサンプルは、「Trojan:Android/FakeNotify.A」として検出されている。

通常通り、他の悪意あるサイトはこの悪意あるAndroid Marketと同じIPアドレスでホスティングされている。我々の注意を引いたあるサイトは、携帯電話の秘密の機能をアンロックすると主張していた。この同じサイトは、ロシアのフォーラムでプロモートされていることも分かった。

同サイトを訪問すると、「Phone Optimizer」であることが示される:

上のテキストは、携帯電話メーカは金をかせぐため、携帯電話の機能を隠すことが知られていると述べている。この考えは、メーカが秘密の機能をアンロックするOSアップデートを通じて、金を儲けるというものだ。同サイトは、このような秘密の機能を自分の電話でチェックし、アンロックすると主張している。

以下はスキャン結果の例とその英訳だ:

電話のモデルはUser Agentをチェックすることで、正しく識別された。ダウンロードリンクは同国のロケーションに基づいた番号に、有料課金型のSMSを送信する悪意あるファイルへと導く。

悪意あるページは、Androidデバイスのみを標的にしているのではない。Android端末を使用してアクセスすると、「optimizer.apk」というファイルが発行される。またはファイル「optimizer.jar」をダウンロードする。

我々はこのマルウェアを「Android/FakeNotify.A」(APK)および「Trojan:Java/FakeNotify.C」(JAR)として検出している。

エフセキュアの「Browsing Protection for Mobile」はこの記事で特定された悪意あるリンクを、ブロックすることが可能だ:

ちなみに、我々の読者に:もし皆さんが怪しいモバイル・サンプルに出会ったら、分析のため、遠慮無く我々に送って欲しい:android-labs@f-secure.com.

- 投稿はRaulfとKarminaによる(また、ロシア語と英訳ではDimaの協力を得た)